Security News

This is Security News

-

FBI Vs. Apple: ឯកជនភាព និងផលប្រយោជន៍សន្តិសុខជាតិ

កាលពីថ្ងៃទី ១៦ ខែកុម្ភៈ ឆ្នាំ២០១៦ កន្លងទៅនេះ ក្រុមហ៊ុន Apple បានចេញផ្សាយនូវលិខិតមួយច្បាប់ទៅកាន់អតិថិជននៅក្នុងវិបសាយរបស់ខ្លួន ដែលរៀបរាប់លំអិតអំពីដីការតុលាការសហព័ន្ធដែលទាមទារឲ្យក្រុមហ៊ុនជួយទៅដល់ FBI ក្នុងការហេគចូលទៅកាន់ iPhone ដែលបានប្រើប្រាស់ដោយភេរវករម្នាក់ ក្នុងពេលវាយប្រហារនៅ San Bernardino ។ ដីការនោះត្រូវបានចេញដោយចៅក្រម U.S. Magistrate…

Read More » -

Backdoor ឬក៏វាយបំបែកទៅលើចំនុចខ្សោយ

នៅក្នុងការឆ្លើយតបរបស់ក្រុមហ៊ុន Apple ទៅនឹងសំណើរបស់ភ្នាក់ងារ FBI ទាក់ទងទៅនឹងការចូលទៅកាន់ប្រព័ន្ធទូរស័ព្ទ iPhone របស់េភរវករ Syed Farook ដែលបានបាញ់សម្លាប់ជនស្លូតត្រង់នៅ San Bernadino កាលពីឆ្នាំមុន។ វាមើលទៅហាក់ដូចជាមានការយល់ច្រលំខ្លះៗនៅក្នុងសំណើររបស់ FBI ជាមួយនឹងការជជែកដេញដោលយា៉ងខ្លាំងនៅក្នុងបរិបទ backdoors និងកូដនីយកម្ម (encryption) ។…

Read More » -

តើអ្វីទៅជា VPN (Virtual Private Network)?

តើអ្វីទៅជា VPN? វាមិនមាននិយមន័យពិតប្រាកដនៃពាក្យ VPN នេះទេ ទោះបីជានៅក្នុងសៀវភៅណែនាំក៏ដោយ។ យើងអាចនិយាយយ៉ាងសាមញ្ញថា៖ VPN មកពីពាក្យថា Virutal Private Network ហើយដែលអ្នកទាំងអស់គ្នាបានស្គាល់រួចទៅហើយនៅពាក្យថា ណេតវើក (network) ។ ចំណែកពាក្យថា “Private” គឺសំដៅទៅដល់ មិនមែនជាសាធារណៈ…

Read More » -

ចំនុចខ្សោយធ្ងន់ធ្ងរនៅក្នុង Linux ដែលអ្នកត្រូវធ្វើការជួសជុលបន្ទាន់

ចំនុចខ្សោយធ្ងន់ធ្ងរមួយដែលត្រូវបានរកឃើញនៅក្នុង GNU C Library (glibc) ដែលគឺជាធាតុមួយដ៏សំខាន់នៅក្នុងប្រព័ន្ធប្រតិបត្តិការប្រភេទ Linux បានធ្វើឲ្យរាល់ម៉ាសីុនដែលដំណើរការប្រព័ន្ធប្រតិបត្តិការប្រភេទ Linux ស្ទើរតែទាំងអស់ បូកផ្សំជាមួយនឹងកម្មវិធីរាប់ពាន់ និងឧបករណ៍អេឡិកត្រូនិចជាច្រើនកំពុងប្រឈមមុខទៅនឹងការវាយប្រហារ ដែលអាចធ្វើការគ្រប់គ្រងម៉ាសីុននោះបានទាំងស្រុង។ ដោយគ្រាន់តែចុចទៅលើតំណរភ្ជាប់ណាមួយ (link) ឬភ្ជាប់ទៅកាន់ (connecting) ម៉ាសីុនមេណាមួយ វាអាចបណ្តាលឲ្យមានដំណើរការកូដពីចម្ងាយ (Remote…

Read More » -

ចំនុចខ្សោយធ្ងន់ធ្ងរនៅក្នុង Cisco ASA IKEv1 និង IKEv2

ចំនុចខ្សោយមាននៅក្នុងកូដរបស់ Internet Key Exchange (IKE) កំណែទី១ (V1) និង IKE កំណែទី២ នៃ Cisco ASA software អាចអនុញ្ញាតឲ្យមានការវាយប្រហារ និងចូលទៅគ្រប់គ្រងពីចម្ងាយ ។ ចំនុចខ្សោយនេះគឺបណ្តាលមកពី buffer overflow…

Read More » -

ទស្សនៈ ៖ ការតស៊ូរបស់ហេគឃ័រមានក្រមសីលធម៌នៅកម្ពុជា

នៅក្នុងអត្ថបទថ្មីៗរបស់ខ្ញុំដែលនិយាយអំពី “សន្តិសុខព័ត៌មាន – សុបិន្តអាក្រក់សម្រាប់និស្សិតផ្នែកព័ត៌មានវិទ្យានៅកម្ពុជា” ខ្ញុំបានធ្វើការចង្អុលបង្ហាញនូវចំនុចសំខាន់នៃការដាក់បញ្ចូលមុខវិជ្ជាសន្តិសុខព័ត៌មានទៅក្នុងកម្មវិធីសិក្សារបស់និស្សិតមហាវិទ្យាល័យ។ ដោយសារតែមិនមានមុខវិជ្ជាទាំងអស់នោះហើយ បានជាអ្នកវិស្វករផ្នែកព័ត៌មានវិទ្យា ប្រៀបបានទៅនឹងបុគ្គលម្នាក់ដែលកំពុងតែរាវរកកូនសោររបស់ខ្លួននៅក្រោមពន្លឺភ្លើងសរសេរដងគោមបំភ្លីផ្លូវ តែតាមពិតនោះ កូនសោររបស់ គាត់បានជ្រុះនៅកន្លែងផ្សេង ដែលគ្មានភ្លើងបំភ្លឺទៅវិញទេ។ នៅក្នុងអត្ថបទខ្ញុំថ្ងៃនេះ ខ្ញុំនឹងនិយាយអំពី បុគ្គលក្នុងស្រុកដែលមានចំណេះដឹងគ្រប់គ្រាន់ដើម្បីក្លាយខ្លួនទៅ ជាហេគឃ័រមានក្របសីលធម៌ (ethical hackers) តែមិនទទួលបានការលើកទឹកចិត្ត និងឲ្យតម្លៃពីសង្គម។ …

Read More » -

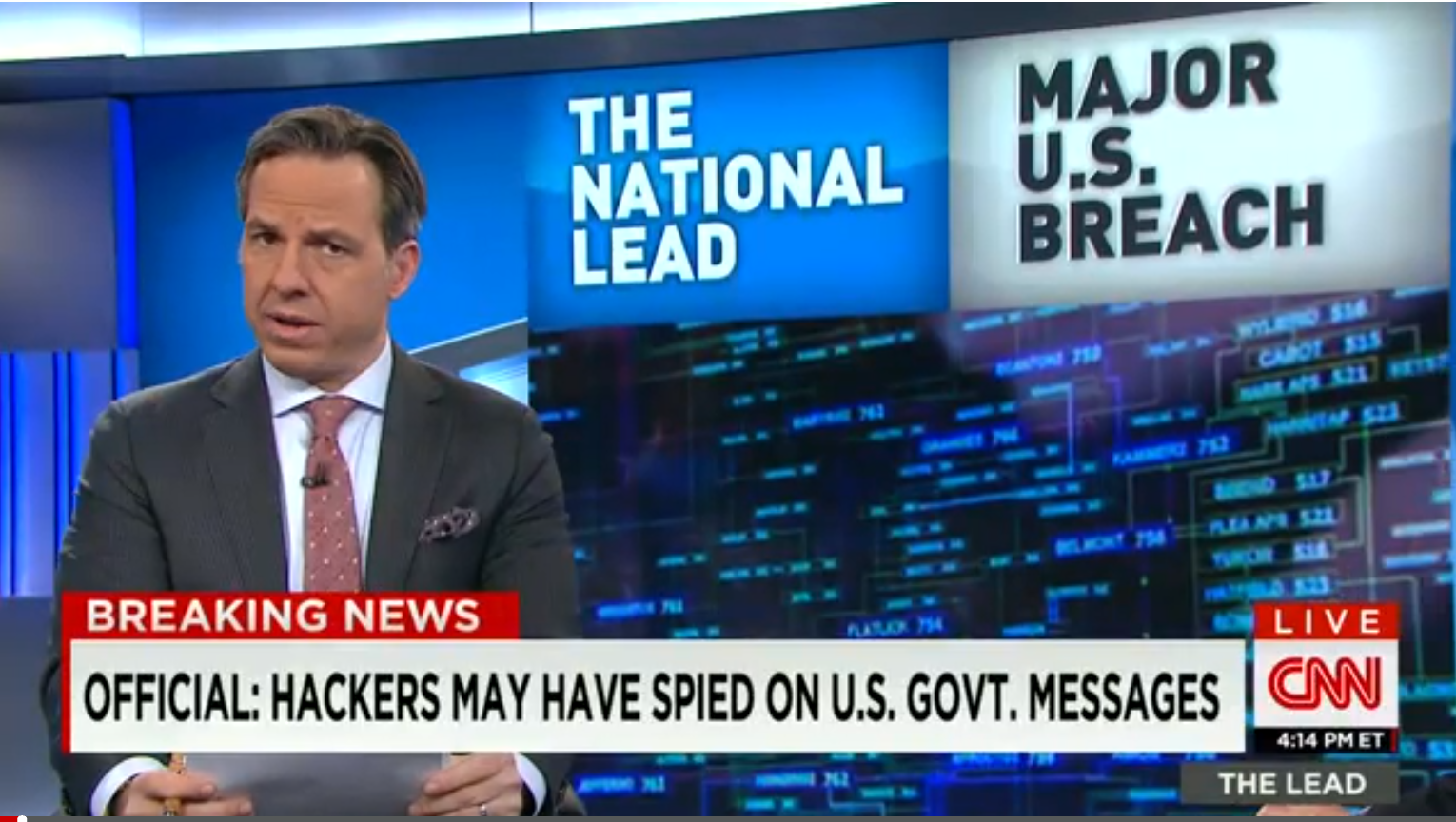

ហេគឃ័របញ្ចេញទិន្នន័យរបស់បុគ្គលិក FBI ចំនួន ២០,០០០នាក់

កាលពីម្សិលមិញថ្ងៃច័ន្ទ ហេគឃ័របានបញ្ចេញព័ត៌មានរបស់បុគ្គលិក FBI ប្រមាណជា ២០,០០០នាក់ ក្រោយពេលតែមួយថ្ងៃនៃការបញ្ចេញព័ត៌មានស្រដៀងគ្នា នេះចំពោះបុគ្គលិកក្រសួងសន្តិសុខសង្គម (homeland security) ប្រមាណជិត ១០,០០០នាក់។ ហេគឃ័រ ដែលបានបញ្ចេញព័ត៌មានតាមរយៈគណនី @DotGovs បានធ្វើការអៈអាងថា ពួកគេបានទាញយកព័ត៌មានលំអិតដោយការហេគចូលទៅកាន់ ដាតាបេសរបស់ក្រសួងយុត្តិធម៌ (Justice Department)។ ហេគឃ័របានធ្វើការបញ្ចេញព័ត៌មានតាមរយៈ…

Read More » -

ចំនុចខ្សោយ Zero-day មិនសំខាន់នោះទេ : NSA

ប្រធានផ្នែក Elite Hacking នៃ NSA របស់សហរដ្ឋអាមេរិកដែលយើងស្គាល់ថាគឺជាក្រុម Tailored Access Operations (TAO) បានធ្វើការឲ្យតម្លៃយ៉ាងទាបទៅលើសារៈសំខាន់នៃ Zero-day exploits ក្នុងកំឡុងពេលធ្វើបទបង្ហាញនៅក្នុងព្រឹត្តិការណ៍ USENIX Enigma 2016 ក្នុងរដ្ឋ San Francisco នាពេលថ្មីៗកន្លងទៅនេះ…

Read More » -

តើអ្វីទៅដែលហៅថាហេគឃ័រមានក្រមសីលធម៌?

បញ្ហាសន្តិសុខព័ត៌មាន គឺបានក្លាយទៅជាប្រធានបទមួយដ៏គួរចាប់អារម្មណ៍ក្នុងចំណោមអ្នកប្រើប្រាស់អិុនធឺណិតក្នុងពេលបច្ចុប្បន្ននេះ ហើយហេគឃ័រគឺជាផ្នែកមួយ នៃការពិភាក្សាផងដែរ។ គ្រប់ផ្នែកទាំងអស់នៃបញ្ហាសន្តិសុខព័ត៌មាន ត្រូវបានេគជឿជាក់ថា ហេគឃ័រគឺជាអ្នកវាយប្រហារ (exploit) ទៅលើចំនុចខ្សោយរបស់ ប្រព័ន្ធដើម្បីចូលទៅកាន់កាប់ប្រព័ន្ធកុំព្យូទ័រ។ ក្នុងពេលដែលមនុស្សជាច្រើនមានការភាន់ច្រលំរវាងពាក្យថាហេគឃ័រ (hackers) និងឧក្រិដ្ឋជនអិុនធឺណិត (cyer-criminals) ក៏មានមនុស្សជាច្រើនចង់ដឹងបន្ថែមទៀតអំពីហេគឃ័រ ហើយតើធ្វើដូចម្តេចដើម្បីក្លាយទៅជាហេគឃ័រ។ តើអ្នកកំពុងតែគិតថាចាប់ផ្តើមអាជីពការងារហេគឃីង (hacking) ដែរឬទេ? មានចំនុចមួយចំនួនដែលអ្នកគួរតែគិតគូរពិចារណាដើម្បីឲ្យជឿជាក់ថា…

Read More » -

កម្មវិធី Defense Saturday លើកទី១០

កាលពីល្ងាចថ្ងៃទី០១ ខែកុម្ភៈ ឆ្នាំ២០១៦ វេលាម៉ោង ០៥:៣០នាទីល្ងាច នៅ Emerald+ Hub មានប្រារព្ធកម្មវិធី Defense Saturday 10 ក្រោមការរៀបចំឡើងរវាងក្រុមការងារនៃវេបសាយ SecuDemy.com សហការណ៍ជាមួយ APNIC ដែលមានអ្នកចូលរួមសរុបប្រមាណជា ៥០នាក់។ ក្នុងពេលជាមួយគ្នានោះដែរ ប្រធានបទ…

Read More » -

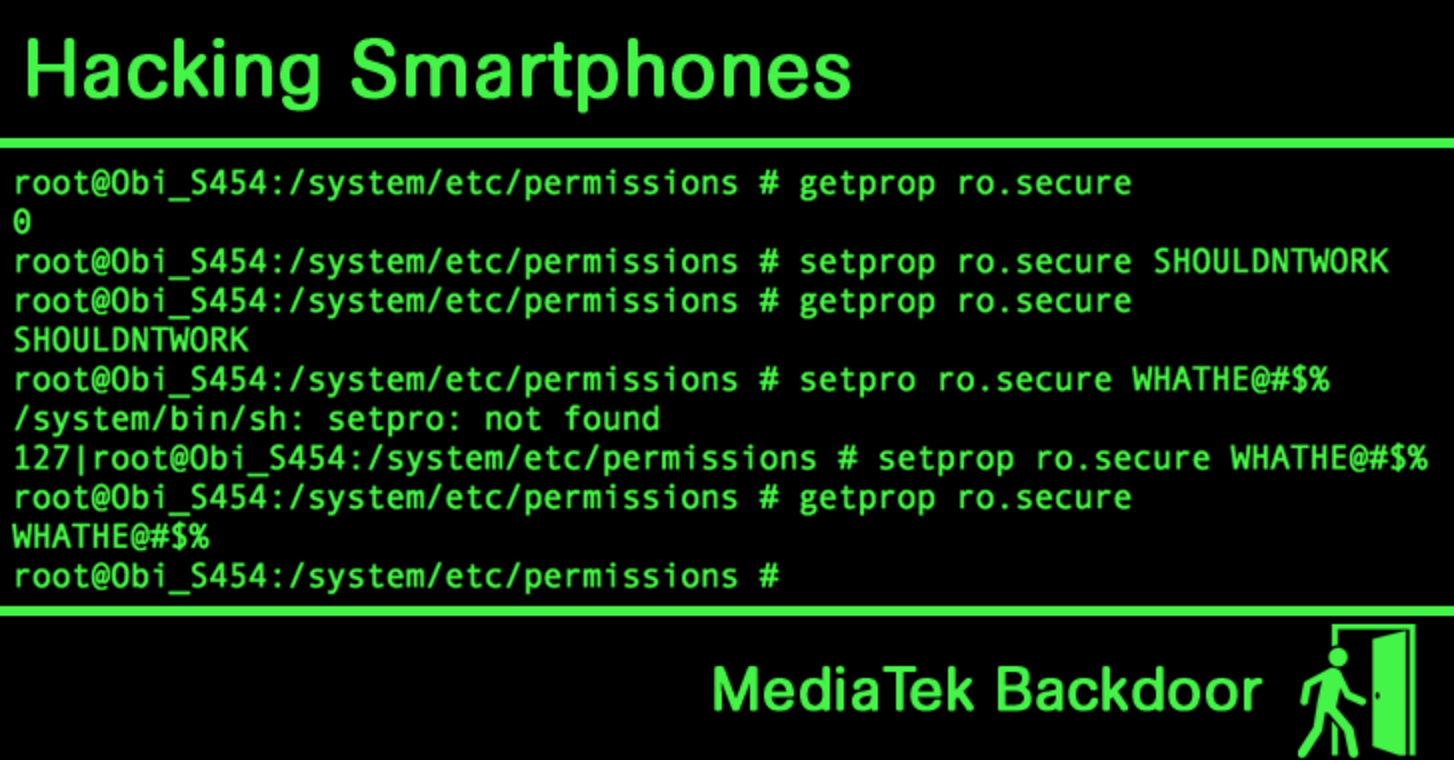

ហេគចូលទៅស្មាតហ្វូនដែលដំណើរការនូវ MediaTek Processors

Backdoor មួយត្រូវបានរកឃើញនៅក្នុង MediaTek processor ដែលអាចត្រូវបានហេគចូលទៅក្នុងឧបករណ៍ Android ពីចម្ងាយបានដោយងាយ។ MediaTek គឺជាក្រុមហ៊ុនផលិត hardware មានមូលដ្ឋាននៅតៃវ៉ាន់ ដែលផលិតនូវឈីប និង processor ប្រើប្រាស់នៅក្នុងស្មាតហ្វូន និង tablets។ មេរោគ Backdoor ត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខ…

Read More » -

កម្មវិធី Defense Saturday លើកទី៩

កាលពីរសៀលថ្ងៃទី៣០ ខែមករា ឆ្នាំ២០១៦ វេលាម៉ោង ២:០០នាទីរសៀល នៅ Development Innovation មានប្រារព្ធកម្មវិធី Defense Saturday 9 ក្រោមការរៀបចំឡើងរវាងក្រុមការងារនៃវេបសាយ SecuDemy.com សហការណ៍ជាមួយ AlterLabs.com ដែលមានអ្នកចូលរួមសរុបប្រមាណជា ៣០នាក់។ ក្នុងពេលជាមួយគ្នានោះដែរ ប្រធានបទ…

Read More » -

សេវាកម្មធនាគារអនឡាញ របស់ធនាគារ HSBC ទទួលរងការវាយប្រហារ

HSBC កំពុងតែធ្វើការងារយ៉ាងសកម្មជាមួយនឹងអាជ្ញាធរមានសមត្ថកិច្ចដើម្បីតាមប្រមាញ់ក្រុមឧក្រិដ្ឋជននៅពីក្រោយការវាយប្រហារ ដែលបណ្តាលឲ្យវេបសាយបម្រើការសេវាកម្មធនាគារអនឡាញនៅ UK ត្រូវបានបិទ ហើយនេះគឺជាលើកទីពីរហើយនៅក្នុងខែនេះ។ ធនាគារដ៏ធំនៅក្នុងប្រទេសអឺរ៉ុបមួយនេះបាននិយាយបន្តទៀតថា ខ្លួនបានការពារដោយជោគជ័យនូវប្រព័ន្ធរបស់ខ្លួនប្រឆាំងទៅនឹងការវាយប្រហារឌីដូស (DDoS) ប៉ុន្តែបានជួបប្រទៈនូវការគំរាមគំរាមថ្មីមួយដែលធ្វើឲ្យរាំងស្ទៈដល់ដំណើរការនៃការស្តារឡើងវិញ (restore) នូវសេវាកម្មរបស់ខ្លួន។ បើតាមលោក John Hackett, UK Chief Operating Officer និយាយនៅក្នុងសេចក្តីប្រកាសថា…

Read More » -

ទស្សនៈ – យន្តការធ្វើឲ្យប្រសើរឡើងនូវជំនាញផ្នែកសន្តិសុខព័ត៌មាននៅកម្ពុជា?

បន្ទាប់ពីការធ្វើសមាហរណ៍កម្មនាពេលថ្មីៗនេះទៅក្នុងសហគមន៍សេដ្ឋកិច្ចអាស៊ាន មានឧិកាសជាច្រើនដែលយើងទាំងអស់គ្នាអាចរកបាន ទាក់ទងទៅនឹងការអប់រំ និងអាជីពការងារ។ ប្រទេសដែលជាសមាជិកអាស៊ានទាំងអស់ អាចធ្វើការផ្លាស់ប្តូរធនធានរបស់ខ្លួនក្នុងគោលដៅដើម្បីពង្រីកវិសាលភាពអាជីវកម្មរបស់ពួកគេ ទៅដល់ដៃគូពាណិជ្ជកម្មទាំងឡាយក្នុងតំបន់។ CyberSecurity គឺជាសេវាកម្មមួយដ៏មានសារៈសំខាន់ និងគួរឲ្យព្រួយបារម្ភសម្រាប់ក្រុមហ៊ុនអាជីវកម្មទាំងអស់ ដែលត្រូវយកចិត្តទុកដាក់។ ការវាយប្រហារតាមប្រព័ន្ធអុិនធឺណិត អាចធ្វើឲ្យក្រុមហ៊ុនមួយនោះរលំ ឬបាត់បង់កេរ្តិ៍ឈ្មោះ។ ផ្នែកទៅលើតម្រូវការទាំងនេះ តើកម្ពុជាបានផ្តល់នូវធនធានមនុស្សគ្រប់គ្រាន់ហើយឬនៅសម្រាប់ផ្គត់ផ្គង់ទៅលើទីផ្សារ។ តាមការសង្កេតរបស់ខ្ញុំ (លោក លី វណ្ឌី)…

Read More » -

យល់ដឹងអំពីលក្ខណៈរបស់ឌីដូស (DDos)

មុនពេលដែលយើងចាប់ផ្តើមទៅលើវិធីសាស្ត្រដែលថាតើការវាយប្រហារមានផលប៉ៈពាល់យ៉ាងណាខ្លះចំពោះអ្នក ហើយនឹងអ្នកទាំងឡាយនៅក្នុងបណ្តាញអ្នក ខាងក្រោមនេះគឺជារូបភាពសង្ខេបតើអ្វីទៅជាការវាយប្រហារ DDoS ។ ការវាយប្រហារក្នុងទ្រង់ទ្រាញជា DDoS គឺចេញមកពីប្រភព BotNET ដែលជាបណ្តាញកុំព្យុទ័រដ៏ធំមួយដែលមានផ្ទុកមេរោគ (អាចដល់រាប់លានគ្រឿង) ហើយដែលត្រូវបានប្រើប្រាស់ដោយឧក្រិដ្ឋជនអិុនធឺណិតក្នុងការវាយប្រហារទៅលើវេបសាយរបស់អ្នក។ នៅត្រង់ចំនុចកណ្តាលគឺជាជនរងគ្រោះ ដែលឧក្រិដ្ឋជនអិុនធឺណិតធ្វើការទាញយកនូវទិន្នន័យ ឬប្រើប្រាស់នូវសមត្ថភាពរបស់កុំព្យូទ័រទាំងនោះដើម្បីដំណើរការឌីដូស (DDoS)។ ជនរងគ្រោះ ការវាយប្រហារធំៗបែបឌីដូស គឺត្រូវបានផ្សព្វផ្សាយយ៉ាងទូលំទូលាយនៅតាមបណ្តាញសារព័ត៌មាន ប៉ុន្តែភាពពិត…

Read More »