report

-

Publication

Report: Demand for and supply of digital skills in Cambodia 2021

Under the Capacity Building Research and Development Fund of the Ministry of Posts and Telecommunications and with support from the…

Read More » -

Job Recruitment

Report Developer

Phillip Bank Plc was established in Cambodia in 2009 under Hwang DBS and in 2014, Phillip Capital Group bought it…

Read More » -

Knowledge

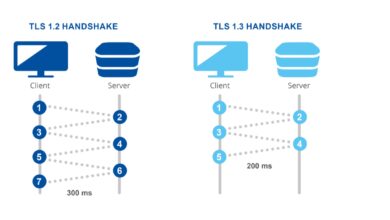

របាយការណ៍ទៅលើ Encrypted Traffic Analysis

ខាងក្រោមនេះគឺជារបាយការណ៍ដែលចេញផ្សាយដោយអង្គភាពសន្តិសុខអុីនធឺណិត (Cybersecurity) ដែលមានឈ្មោះថា ENISA (European Union Agency For Cybersecurity) ដែលបង្ហាញអំពីបរិបទបច្ចុប្បន្ននៃការវិភាគទៅលើត្រាហ្វិកដែលបានធ្វើកូដនីយកម្ម (encrypted traffic analysis) និងជាពិេសសគឺការជជែកពិភាក្សាគ្នាទៅលើវិធីសាស្ត្រដែលបានប្រើប្រាស់នៅក្នុងករណីចំនួន ៦ មានដូចជា៖ application identification, network analytics,…

Read More » -

General

Special Report: Cybergovernance in Cambodia

ថ្មីៗនេះវិទ្យាស្ថាន CDRI (Cambodia Development Research Institute) បានចេញផ្សាយនូវរបាយការណ៍ពិេសសមួយស្តីអំពី “Cybergovernance in Cambodia: A Risk-based Approach to Cybersecurity” ដែលបង្ហាញអំពីស្ថានភាពទូទៅនៃសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាននៅក្នុងថ្នាក់តំបន់ និងកិច្ចប្រឹងប្រែងរបស់កម្ពុជាក្នុងការធ្វើឱ្យប្រសើរឡើងនូវវិស័យមួយនេះ។ គោលបំណងនៃរបាយការណ៍នេះ គឺដើម្បីស្វែងយល់ពីព្រឹត្តិការណ៍ថ្មីៗនៃសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍…

Read More » -

General

$3.86 Million for Databreach: A new study found

ការសិក្សាថ្មីមួយដោយក្រុមហ៊ុន IBM បានបង្ហាញថា ផលប៉ៈពាល់ហិរញ្ញវត្ថុដោយសារតែការលួចទិន្នន័យសម្រាប់អង្គភាពមួយគឺមានតំលៃ ៣,៨៦លានដុល្លាជាមធ្យម ដែលត្រូវជា ៦,៤ភាគរយកើនពីឆ្នាំ២០១៧។ ក៏ប៉ុន្តែសម្រាប់ករណីដែលអាក្រក់បំផុតនោះ (mega breaches) សម្រាប់សហគ្រាសធំៗអាចមានតំលៃប្រមាណជា ៤០លានដុល្លា ទៅ ៣៥០លានដុល្លា។ តាមការសិក្សាពី IBM’s 2018 Cost of a…

Read More » -

General

By The Numbers: The French Cybercriminal Underground

ទោះបីជាវាមិនធំដូចទៅនឹង Russia ឬ Germany ហើយនឹងមិនមានលក្ខណៈស្មុគស្មាញដូចចិនក៏ដោយ ក៏ French underground មាននូវចំនុចប្លែកពីគេដែលធ្វើឲ្យវាស្ថិតនៅដាច់ដោយឡែកពី regional underground។ វាមិនដូចគ្នាទៅនឹង underground markets ផងដែរ គឺវាមានលក្ខណៈសម្ងាត់ ហើយវេបសាយនិមួយៗមានការលាក់យ៉ាងជិត ហើយមានខ្លះទៀតត្រូវការបង់ប្រាក់ និងត្រួតពិនិត្យច្បាស់លាស់។ មានការប៉ាន់ស្មានថា…

Read More » -

General

The Internet Society Survey on Policy Issues in Asia-Pacific 2016

សេចក្តីផ្តើម ក្រោមគំនិតផ្តួចផ្តើមរបស់ការិយាល័យតំបន់អាស៊ីប៉ាស៊ីភិច ឯកសារស្តីអំពី Internet Society Survey on Policy Issues ត្រូវបានរៀបចំឡើង ដែលវាគឺជាការសិក្សាមួយទាក់ទងនឹងការយល់ដឹងពហុវិស័យ (cross-sectional) របស់អ្នកពាក់ព័ន្ធនឹងអ៊ិនធឺណិត (Intenret stakeholders) ទៅនឹងគោលនយោបាយអ៊ិនធឺណិតដែលជាការបារម្ភមួយនៅក្នុងតំបន់។ វាគឺជាឆ្នាំទីបីហើយដែលឯកសារនេះត្រូវបានបង្កើតឡើង ហើយដែលនៅក្នុងឆ្នាំនេះការសិក្សាគឺផ្តោតលើការត្រួតពិនិត្យមើលយ៉ាងលំអិតទៅលើការចូលរួមពីអ្នកពាក់ព័ន្ធក្នុងការរៀបចំនូវគោលនយោបាយអ៊ិនធឺណិត ហើយបន្ទាប់មកផ្តោតសំខាន់ទៅលើចំនុចពីរ (02)…

Read More » -

Documents

របាយការណ៍៖ Ransomware As a Service

ទម្រង់ថ្មីមួយទៀតនៃមេរោគចាប់ជំរិត ត្រូវបានគេធ្វើការអភិវឌ្ឍ ហើយកំពុងតែស្ថិតនៅក្នុងប្រតិបត្តិការជា “Ransomware as a Service (RaaS)” ដែលអាចអនុញ្ញាតឲ្យអ្នកដទៃទៀត អាចធ្វើការទាញយកនូវមេរោគចាប់ជំរិតនេះ ហើយចែកចាយបន្តទៅកាន់ជនរងគ្រោះ ។ ជាឧទាហរណ៍ នៅក្នុងយុទ្ធនាការ RaaS ដូចជា Ranstone ដែលមានគោលដៅវាយប្រហារទៅលើអ្នកប្រើប្រាស់ Mac OSX…

Read More » -

Documents

ប្រតិបត្តិការ Blockbuster សើុបអង្កេតការវាយប្រហារទៅលើក្រុមហ៊ុនសូនី

ប្រតិបត្តិការ Blockbuster គឺជាសម្ព័ន្ធមិត្តនៃដៃគូក្រុមហ៊ុនឯកជនជាច្រើនដឹកនាំដោយក្រុមហ៊ុន Novetta ហើយត្រូវបានបង្កើតឡើងក្នុងគោលបំណងដើម្បីស្វែងយល់ និងបំផ្លាញកម្មវិធីមេរោគនានាព្រមជាមួយនឹងហេដ្ឋរចនាសម្ព័ន្ធដែលត្រូវបានប្រើប្រាស់ដោយឧក្រិដ្ឋជន ដែលក្រុមហ៊ុន Novetta បានកំណត់អត្តសញ្ញាណនិងផ្តល់ឈ្មោះថា “Lazarus” ។ ក្រុម Lazarus នេះមានសកម្មភាពយ៉ាងសកម្មចាប់តាំងពីឆ្នាំ២០០៩ មកម្លេះ ឬអាចដើមឆ្នាំ២០០៧ ផង ហើយគឺជាក្រុមដែលទទួលខុសត្រូវក្នុងការវាយប្រហារដ៏ធ្ងន់ធ្ងរទៅលើក្រុមហ៊ុន Sony Pictures…

Read More » -

General

ចំនុចសំខាន់ៗនៃរបាយការណ៍ពីក្រុមហ៊ុនធំៗក្នុងពិភពលោក

ក្រុមហ៊ុនធំៗនានាលើពិភពលោក បានចេញរបាយការណ៍ក្នុងឆ្នាំ ២០១៦ ដែលរបាយការណ៍និមួយៗ បានបង្ហាញពីលក្ខណៈខុសៗគ្នានៃឧក្រិដ្ឋកម្មតាមប្រព័ន្ធអិុនធឺណិត (cybercrime) និងយុទ្ធសាស្ត្រការពារ (cyber defense) ។ របាយការណ៍នៃ AT&T Cybersecurity Insights AT&T បានបញ្ចេញនូវរបាយការណ៍ Cybersecurity Insights ដែលមានគោលបំណងជួយទៅដល់សហគ្រាសក្នុងការការពារទិន្នន័យរបស់ពួកគេ ។…

Read More » -

Documents

របាយការណ៍សន្តិសុខព័ត៌មាន – ការបរាជ័យនៃសេចក្តីស្រម័យរបស់ CEOs

តាមរយៈរបាយការណ៍មួយដែលចេញផ្សាយថ្មីៗនេះ ដោយ KPMG International ដែលបានធ្វើការស្ទង់មតិទៅលើនាយកប្រតិបត្តិក្រុមហ៊ុន (CEO) របស់ក្រុមហុ៊នច្រើនជាង ១,២០០ មកពីជុំវិញពិភពលោកទាំងធំ/ទាំងតូច បានរកឃើញនូវអ្វីដែលធ្វើឲ្យនាយកប្រតិបត្តិទាំងនោះភ្ញាក់ដឹងខ្លួននៅពេលយប់។ ក្រុមហ៊ុនដែលមានការរីកលូតលាស់បំផុត បានទទួលស្គាល់ថា សន្តិសុខព័ត៌មាន (CyberSecurity) គឺជាបទពិសោធន៍របស់អតិថិជន និងជាឧិកាសនៃប្រភពចំណូល មិនមែនគ្រាន់តែជាហានិភ័យដែលត្រូវតែគ្រប់គ្រងវានោះទេ។ ពួកគេបានរកឃើញនូវវិធីសាស្ត្រក្នុងការបង្វែរនូវភាពរួចរាល់នៃ CyberSecurity ទៅជា…

Read More » -

General

Asia-Pac at elevated risk of cyber threats – FireEye

បើតាមរបាយការណ៍ដែលចេញផ្សាយដោយក្រុមហ៊ុន FireEye នាពេលថ្មីៗបានឲ្យដឹងថា ម៉ាឡេសីុនិងប្រទេសដទៃទៀតនៅក្នុងតំបន់អាសីុបា៉សីុភិចប្រឈមមុខទៅនឹងហានិភ័យនៃការគំរាមគំហែងតាមប្រព័ន្ធអុិនធឺណិត ដោយសារតែអ្នកវាយប្រហារបាន បង្វែរគោលដៅរបស់ពួកគេក្រៅពីអាមេរិក ។ នៅក្នុងរបាយការណ៍ក្រោមចំណងជើងថា “Regional Advanced Threat Report: Asia Pacific 1H 2015” ក្រុមហ៊ុន FireEye បានរកឃើញនូវការកើនឡើងនូវការវាយប្រហារ advanced…

Read More » -

Documents

Malware hidden in desktop and mobile ads is one of the biggest security threats in 2015

មេរោគដែលលាក់ខ្លួននៅក្នុងការផ្សព្វផ្សាយពាណិជ្ជកម្ម (កុំព្យូទ័រលើតុក និងឧបករណ៍ចល័ត) គឺជាចំនុចមួយដ៏ធំនៃការគំរាមគំហែងសន្តិសុខ ICT ក្នុងឆ្នាំ២០១៥ នៅក្នុងរបាយការណ៍របស់ Trend Micro ដែលបានចេញផ្សាយសម្រាប់ត្រីមាសទី១ ក្នុងឆ្នាំ២០១៥ នេះបានបង្ហាញថា ការផ្សព្វផ្សាយពាណិជ្ជកម្ម គឺជាការគំរាម គំហែងមួយដ៏ធំនៅក្នុងឆ្នាំ ២០១៥ នេះ។ នៅក្នុងរបាយការណ៍ចុងក្រោយបំផុតរបស់ខ្លួន (Bad Ads…

Read More »

- 1

- 2