malware

-

General

Irongate: មេរោគដែលវាយប្រហារទៅលើប្រព័ន្ធ Industrial Control Systems

អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខព័ត៌មានបានរកឃើញនូវមេរោគស្មុគស្មាញមួយប្រភេទ ដែលប្រើប្រាស់បច្ចេកទេសបោកបញ្ជោតដូចទៅនឹងមេរោគ Stuxnet ហើយត្រូវបានគេបង្កើតឡើងក្នុងគោលដៅវាយប្រហារទៅលើ industrial control system (ICS) ហើយនឹង supervisory control and data acquisition (SCADA) systems ។ អ្នកស្រាវជ្រាវមកពីក្រុមហ៊ុន FireEye បាននិយាយកាលពីថ្ងៃព្រហស្បត៍កន្លងទៅនេះថា…

Read More » -

Documents

របាយការណ៍៖ Ransomware As a Service

ទម្រង់ថ្មីមួយទៀតនៃមេរោគចាប់ជំរិត ត្រូវបានគេធ្វើការអភិវឌ្ឍ ហើយកំពុងតែស្ថិតនៅក្នុងប្រតិបត្តិការជា “Ransomware as a Service (RaaS)” ដែលអាចអនុញ្ញាតឲ្យអ្នកដទៃទៀត អាចធ្វើការទាញយកនូវមេរោគចាប់ជំរិតនេះ ហើយចែកចាយបន្តទៅកាន់ជនរងគ្រោះ ។ ជាឧទាហរណ៍ នៅក្នុងយុទ្ធនាការ RaaS ដូចជា Ranstone ដែលមានគោលដៅវាយប្រហារទៅលើអ្នកប្រើប្រាស់ Mac OSX…

Read More » -

Documents

បទបង្ហាញ៖ ស្វែងយល់អំពី Malware

សូមអរគុណដល់និស្សិត សុង មួយហេង ដែលកំពុងសិក្សានៅវិទ្យាស្ថានជាតិប្រៃសណីយ៍ ទូរគមនាគមន៍ បច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន (NIPTICT) ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ។ អ្នកអាចទាញយកនូវឯកសារនេះបាន តាមរយៈបញ្ជាប់ដូចខាងក្រោម៖ https://drive.google.com/file/d/0B08OinSGfYnCSUx1bnNuNlNraWs/view?usp=sharing

Read More » -

General

អ្នកសើុបអង្កេតការហេគលួចលុយ ៨១លាន របស់ធនាគារកណ្តាលបង់ក្លាដេស បានបាត់ខ្លួន

លោក Tanvir Hassan Zoha ដែលមានអាយុ ៣៤ឆ្នាំ ជាអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខព័ត៌មាន ហើយដែលបាននិយាយទៅកាន់សារព័ត៌មាន អំពីការលួចដ៏ធំសំបើមនូវទឹកប្រាក់ប្រមាណជា ៨១លានដុល្លា ពីធនាគារកណ្តាលរបស់បង់ក្លាេដសនោះ បានបាត់ខ្លួនកាលពីយប់ថ្ងៃពុធកន្លងទៅនេះ បន្ទាប់ពីបាននិយាយអំពីការធ្វេសប្រហេសនៃមន្ត្រីមួយចំនួនរបស់ធនាគារកណ្តាលបង់ក្លាេដស។ លោក Zoha ដែលបានធ្វើការសើុបអង្កេតនាពេលថ្មីៗនេះអំពីការវាយប្រហារលើធនាគារកណ្តាលបង់ក្លាេដស ដែលបណ្តាលឲ្យហេគឃ័រលួចយកនូវទឹកប្រាក់ ប្រមាណជា ៨១លានដុល្លាចេញពី banks’ Federal…

Read More » -

General

យល់់ដឹងអំពីផ្នែកងងឹតរបស់អិុនធឺណិត (Dark Web)

អិុនធឺណិតត្រូវបានចែកចេញជាពីរប្រភេទ ដែលក្នុងនោះ មួយគឺជាអិុនធឺណិតដែលអ្នក និងខ្ញុំបាននឹងកំពុងប្រើប្រាស់ទាំងអស់គ្នា ឬហៅថា ”Surface Web” ដែលវារួមមាននូវវិបសាយធម្មតាៗដូចជា Google, Facebook, Amazon, និងអ្វីៗផ្សេងទៀតដែលអ្នកអាចស្រាវជ្រាវរុករក វានឹងបង្ហាញឲ្យអ្នកឃើញ។ តែនេះគឺមានប្រហែលជា ១០ភាគរយប៉ុណ្ណោះនៃអ៊ិនធឺណិតទាំងមូល ។ នៅសល់ប្រមាណជា ៩០ភាគរយផ្សេងទៀត គឺមិនត្រូវបានយើងប្រើប្រាស់ឡើយ ហើយដែលជា…

Read More » -

General

Payment card data breach affects 54 Starwood Hotels

នេះគឺជាកាវាយប្រហារមួយទៀតហើយ ទៅលើប្រព័ន្ធបង់ប្រាក់ (Payment) នៅតាមសណ្ឋាគារទំនើបៗ ដែលពេលនេះគឺ បណ្តាញ Starwood Hotels and Resorts ដែលក្នុងនោះមានប្រមាណជា ៥៤ សណ្ឋាគារ។ នៅក្នុងសេចក្តីប្រកាសដែលបង្ហោះនៅក្នុងវិបសាយរបស់ខ្លួន លោក Sergio Rivera ជាអគ្គនាយកនៃបណ្តាញសណ្ឋាគារ បានធ្វើការប្រកាសថា ការវាយប្រហារដោយ…

Read More » -

General

XcodeGhost hack: Delete these infected iOS apps immediately

The App Store របស់ក្រុមហ៊ុន Apple បានទទួលរងនូវបញ្ហាសុវត្ថិភាពដ៏ធ្ងន់ធ្ងរនៅក្នុងប្រវតិ្តសាស្ត្ររបស់ខ្លួនកាលពីចុងសប្តាហ៍កន្លងទៅនេះ នៅពេលដែលវា ត្រូវបានគេរកឃើញថា មានកម្មវិធី (ចិន) រាប់រយមានផ្ទុកនូវមេរោគមួយឈោ្មះថា “XcodeGhost” ដែលបង្កប់នៅក្នុងកម្មវិធីទាំងអស់នោះ។ មេរោគនេះអាចបង្កប់ខ្លួនចូលទៅបាន គឺដោយសារតែអ្នកអភិវឌ្ឍន៍កម្មវិធីកុំព្យូទ័ររបស់ចិន បានប្រើប្រាស់នូវកម្មវិធី Xcode ក្លែងក្លាយ ដែលត្រូវបានគេដាក់ឲ្យទាញយកពីក្នុងវិបសាយ Baidu។…

Read More » -

General

Dukes – Seven Years of Russian Cyberespionage

របាយការណ៍ថ្មីមួយដែលត្រូវបានចេញផ្សាយដោយក្រុមហ៊ុន F-Secure បានបង្ហាញនូវភស្តុតាងដែលថា រដ្ឋាភិបាលរុស្សីគឺស្ថិតនៅពីក្រោយការរីករាលដាលនៃមេរោគ “Duke” ដែលមានអាយុកាលអស់រយៈពេល ៧ឆ្នាំមកហើយ ហើយមានគោលដៅវាយប្រហារទៅលើ Chechnya, NATO និងរហូតទៅដល់ State Department និង White House ។ របាយការណ៍ដែលមានឈ្មោះថា “The Dukes:…

Read More » -

General

Recovering from a Trojan Horse or Virus

វាអាចកើតឡើងចំពោះអ្នកទាំងអស់គ្នា។ ដោយពិចារណាទៅលើចំនួនដ៏ច្រើននៃមេរោគ និង Trojan horses ដែលធ្វើរីករាលដាលភ្លាមៗនៅលើអ៊ិនធឺណិត ។ អ្នកអាចធ្វើការងារមួយចំនួនដែលការពារខ្លួនអ្នក ប៉ុន្តែអ្នកអាចត្រូវរងគ្រោះដោយសារមេរោគ ឬ Trojan Horses ។ នៅពេលដែលអ្នកដឹងថាម៉ាស៊ីនរបស់អ្នកត្រូវបានឆ្លងដោយមេរោគ ឬ Trojan Horse (ឬក៏អ្នកចាប់អារម្មណ៍ថា មាស៊ីនរបស់អ្នកដំណើរការខុសធម្មតា) តើអ្នកត្រូវធ្វើដូចម្តេច?…

Read More » -

Documents

Malware hidden in desktop and mobile ads is one of the biggest security threats in 2015

មេរោគដែលលាក់ខ្លួននៅក្នុងការផ្សព្វផ្សាយពាណិជ្ជកម្ម (កុំព្យូទ័រលើតុក និងឧបករណ៍ចល័ត) គឺជាចំនុចមួយដ៏ធំនៃការគំរាមគំហែងសន្តិសុខ ICT ក្នុងឆ្នាំ២០១៥ នៅក្នុងរបាយការណ៍របស់ Trend Micro ដែលបានចេញផ្សាយសម្រាប់ត្រីមាសទី១ ក្នុងឆ្នាំ២០១៥ នេះបានបង្ហាញថា ការផ្សព្វផ្សាយពាណិជ្ជកម្ម គឺជាការគំរាម គំហែងមួយដ៏ធំនៅក្នុងឆ្នាំ ២០១៥ នេះ។ នៅក្នុងរបាយការណ៍ចុងក្រោយបំផុតរបស់ខ្លួន (Bad Ads…

Read More » -

General

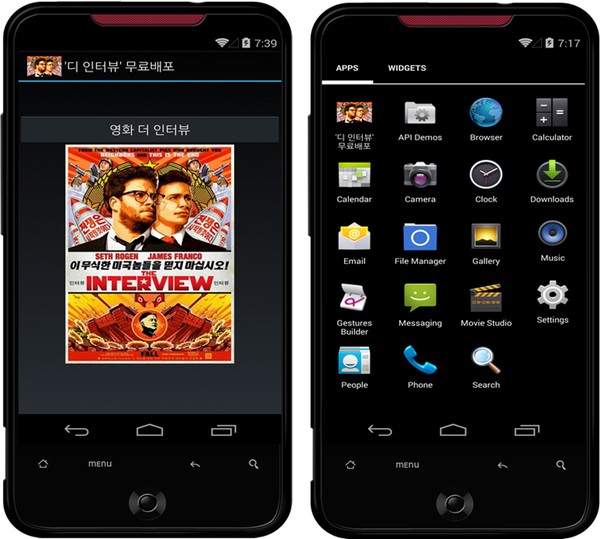

The Interview – Android Malware

កម្មវិធីបង្កប់ដោយមេរោគ “The Interview” មាននៅក្នុង Android Malware ឧក្រិដ្ឋជនតាមប្រព័ន្ធអិុនធឺណេត បានបញ្ចេញនូវកម្មវិធីដែលបង្កប់ដោយមេរោគ “The Interview” ដែលដំណើរការនៅក្នុងឧបករណ៍ដែលមានប្រព័ន្ធប្រតិបត្តិការ Android ។ កម្មវិធីនេះត្រូវបានរកឃើញដោយ Technische Universität Darmstadt and the Centre…

Read More » -

General

Powerful Linux Trojan ‘Turla’ Infected Large Number of Victims

អ្នកស្រាវជ្រាវសន្តិសុខព័ត៌មាន បានរកឃើញនូវមេរោគមានលក្ខណៈជា trojan មួយដែលត្រូវបានប្រើប្រាស់ដោយឧក្រិដ្ឋជននៅក្នុងប្រតិបត្តិការដែលមានការ ឧបត្ថម្ភដោយរដ្ឋាភិបាល ដើម្បីលួយចកនូវព័ត៌មានផ្ទាល់ខ្លួន ព័ត៌មានសំខាន់ៗពីស្ថាប័នរដ្ឋាភិបាល កងទ័ព និងក្រុមហ៊ុនផលិតឧិសថនៅជុំវិញពិភពលោក។ មេរោគមួយដែលមិនត្រូវបានស្គាល់ពីមុនមកឈ្មោះថា “Turla” ដែលគឺជាមេរោគប្រភេទជា Advanced Persistent Threats (APTs) ត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវមកពីក្រុមហ៊ុន Kaspersky Lab កាលពីខែសីហាកន្លងទៅនេះ…

Read More » -

General

‘DeathRing’ Chinese Malware Found Pre-Installed On Several Smartphones

DeathRing គឺជាមេរោគរបស់ចិនដែលត្រូវបានរកឃើញនៅលើស្មាតហ្វូនជាច្រើនប្រភេទ អ្នកបង្កើតមេរោគបានកំពុងធ្វើការព្យាយាមយ៉ាងខ្លំាងដើម្បីបង្កើតនូវមេរោគ ជាមួយនឹងគំនិតឆ្នៃប្រឌិតដើម្បីធ្វើការវាយប្រហារទៅលើជនរងគ្រោះ។ មេរោគថ្មីមួយ សម្រាប់ស្មាតហ្វូន (mobile Trojan) ដែលត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវសន្តិសុខព័ត៌មាន ដែលភ្ជាប់មកជាស្រេចនៅក្នុងទូរស័ព្ទ andriod តម្លៃថោក (low-cost Chinese-made Andriod) ដែលកំពុងពេញនិយមនៅក្នុង Asia និង Africa។ មេរោគ…

Read More »