General

-

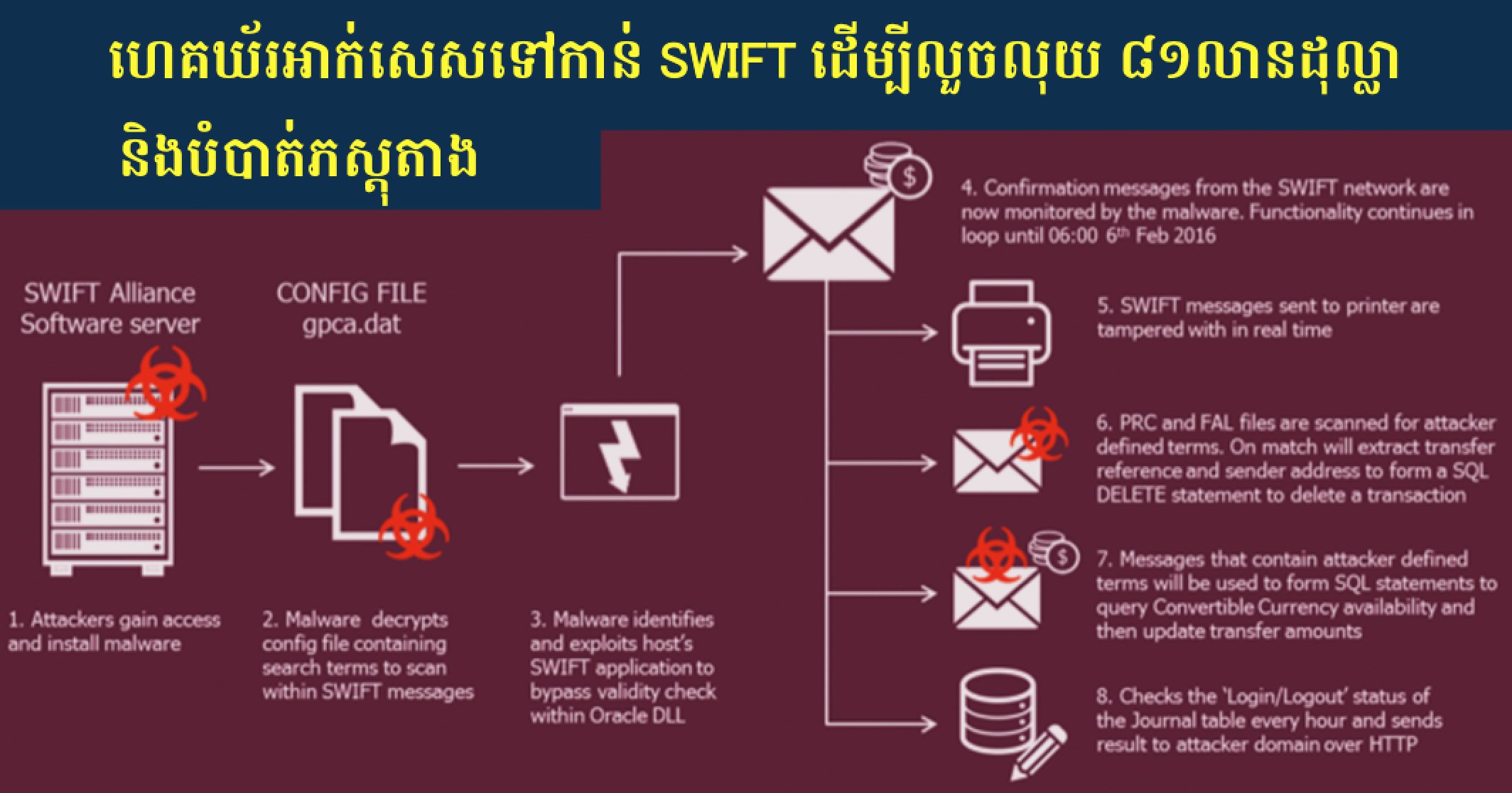

មេរោគវាយប្រហារទៅលើប្រព័ន្ធ SWIFT ហើយលប់បំបាត់ភស្តុតាង

ហេគឃ័រដែលបានវាយប្រហារទៅលើធនាគារកណ្តាលបង់ក្លាេដស ហើយដែលបានលួចទឹកប្រាក់បានប្រមាណជា ៨១លានដុល្លា កាលពីខែមុននោះ គឺដោយសារតែការហេគចូលទៅកាន់ប្រព័ន្ធ SWIFT ដែលជាបេះដូងនៃប្រព័ន្ធហរិញ្ញវត្ថុទូទាំងពិភពលោក ។ SWIFT មកពីពាក្យថា Society for Worldwide Interbank Financial Telecommunications ដែលគឺជាណេតវើកទូទាំងពិភពលោកមួយដែលត្រូវបានប្រើប្រាស់ក្នុងការផ្ទេរលុយអន្តរជាតិប្រកបដោយសុវត្ថិភាព។ ធនាគារទូទាំងពិភពលោកច្រើនជាង ១១,000 កំពុងតែស្ថិតក្នុងការប្រុងប្រយ័ត្នខ្ពស់!…

Read More » -

ហ្វីលីពីន: ទិន្នន័យបោះឆ្នោតជាង ៧៥លាននាក់ត្រូវបានហេគ

ប្រជាជនហ្វីលីពីនប្រមាណជា ៥៥លាននាក់ កំពុងតែប្រឈមមុខនឹងហានិភ័យនៃការវាយប្រហារតាមប្រព័ន្ធអ៊ីនធឺណិត បន្ទាប់ពីមូលទិន្នន័យ (database) ត្រូវបានគេលួចចេញពីប្រព័ន្ធបោះឆ្នោតនៃគណៈកម្មាធិការរៀបចំការបោះឆ្នោត “Comelec” ។ ព័ត៌មានផ្ទាល់ខ្លួនប្រមាណជាច្រើនជាង ៥០លាននាក់ត្រូវបានបញ្ចេញជាសាធារណៈនៅក្នុងការវាយប្រហារទៅលើ Comelec នាពេលថ្មីៗនេះ។ យោងទៅតាមអ្នកស្រាវជ្រាវមកពី Trend Micro បានឲ្យដឹងថា ការហេគនេះគឺរួមមាននូវព័ត៌មានផ្ទាល់ខ្លួនសំខាន់ៗរបស់បុគ្គលនិមួយៗ រួមមានទាំង fingerprints នៃបុគ្គលប្រមាណជា…

Read More » -

ប៉ូលីសរឹបអូសណេតវើកកូដនីយកម្មស្មាតហ្វូនដើម្បីធ្វើការស៊ើបអង្កេតបទឧក្រិដ្ឋ

កាលពីដើមសប្តាហ៍នេះ Dutch Police បានចាប់ខ្លួនលោក Danny Manupassa អាយុ ៣៦ឆ្នាំ ក្នុងបទសង្ស័យនៃការលាងលុយ ហើយជាប់ពាក់ព័ន្ធជាមួយនឹងការលក់ទូរស័ព្ទកូដនីយកម្មស្មាតហ្វូនទៅឲ្យឧក្រិដ្ឋជន ។ លោក Manupassa ជាម្ចាស់នៃក្រុមហ៊ុនមានឈ្មោះថា Ennetcom ដែលលក់នូវស្មាតហ្វូន Blackberry ភ្ជាប់ជាមួយនឹង PGP-encrypted network…

Read More » -

៦ចំនុច ដើម្បីការពារ និងឆ្លើយតបទៅនឹងមេរោគចាប់ជំរិត

ការកើនឡើងខ្លាំងនៃការវាយប្រហារដោយសារតែមេរោគចាប់ជំរិត (ransomware) ទៅលើមន្ទីពេទ្យ និងអង្គភាពផ្សេងៗទៀត បានបន្ថែមនូវការព្រួយបារម្ភមួយបន្ថែមទៀតចំពោះសហគ្រាសធនតូចនិងមធ្យម (SMEs) ថាតើត្រូវធ្វើដូចម្តេចដើម្បីការពារទិន្នន័យរបស់ពួកគេពីការវាយប្រហារ ។ ការវាយប្រហារដោយមេរោគចាប់ជំរិតនេះ បានកើនឡើងដល់ ១៦៥ភាគរយក្នុងឆ្នាំ២០១៥ ប្រៀបធៀបទៅនឹងឆ្នាំមុន (២០១៤) នេះបើតាមលោក Engin Kirda សហស្ថាបនិក និងជានាយកវិស្វករនៅឯ Lastline Labs…

Read More » -

ធនាគារកណ្តាលបង់ក្លាដេសត្រូវបានហេគ: គ្មានជញ្ជាំងភ្លើង និងប្រើប្រាស់ Router ជជុះ ១០ដុល្លា

តាមរយៈសារព័ត៌មាន Reuters បានឲ្យដឹងថា ធនាគារកណ្តាលរបស់ប្រទេសបង់ក្លាដេសដែលទទួលការវាយប្រហារពីហេគឃ័រ និងលួចប្រាក់ប្រមាណជា ៨០លានដុល្លាអាមេរិកនោះ គឺដោយសារតែមិនមានប្រើប្រាស់ ជញ្ជាំងភ្លើង (firewall) និងប្រើប្រាស់ឧបករណ៍ switches ជជុះ (second-hand) មានតម្លៃ ១០ដុល្លា ដើម្បីតភ្ជាប់ណេតវើកពីកុំព្យូទ័រដែលភ្ជាប់ទៅកាន់បណ្តាញបង់ប្រាក់ទូទាំងពិភពលោក – SWIFT – នេះបើតាមការឲ្យដឹងពីសំណាក់អ្នក សើុបអង្កេតបញ្ហានេះ។ …

Read More » -

បទពិសោធន៍: តើក្រុម Hacking Team ត្រូវបានហេគយ៉ាងដូចម្តេច?

ហេគឃ័រដែលបានលួចយកនូវទិន្នន័យសំងាត់ជាច្រើនរបស់ក្រុម Hacking Team បានធ្វើការចេញផ្សាយនូវអត្ថបទពន្យល់អំពីវិធីសាស្ត្រដែលគាត់វាយប្រហារ និងមូលហេតុ។ នៅក្នុងអត្ថបទដ៏វែងដែលបានបង្ហោះនៅក្នុង Pastebin ហេគឃ័រដែលត្រូវបានគេស្គាល់ថា “Phineas Fisher” បានធ្វើការពន្យល់លំអិតអំពីវិធីសាស្ត្រក្នុងការហេគចូលទៅកាន់ណេតវើកនៃក្រុម Hacking Team ហើយលួចទិន្នន័យបានយ៉ាងស្ងៀមស្ងាត់ចំនួនប្រមាណជា ៤០០GB ដោយក្នុងនោះរួមមានផងដែរនូវ អីុម៉ែលផ្ទៃក្នុង ហើយនឹង source code នៃកម្មវិធីឃ្លាំមើល –…

Read More » -

ហេគទូរស័ព្ទរបស់អ្នកដោយគ្រាន់តែស្គាល់លេខតែប៉ុណ្ណោះ!

លេខទូរស័ព្ទរបស់អ្នកប៉ុណ្ណោះ ដែលហេគឃ័រត្រូវការ ដើម្បីអាក់សេស (access) ទៅកាន់រាល់ការសន្ទនានិងសារទាំងអស់ – នេះបើតាមការបង្ហាញឲ្យឃើញនៅក្នុងកម្មវិធី 60 Minutes កាលពីសប្តាហ៍កន្លងទៅនេះ។ មានការបង្ហាញអំពីការវាយប្រហារយ៉ាងលឿនដោយប្រើប្រាស់ចំនុចខ្សោយដែលមាននៅក្នុង SS7 SSL7 ជួយដល់ប្រតិបត្តិករទូរស័ព្ទទាំងអស់នៅទូទាំងពិភពលោកក្នុងការបង្ហាញផ្លូវសម្រាប់ calls និង texts ហេគឃ័រអាចធ្វើការស្តាប់ រាល់ការសន្ទនារបស់អ្នកទាំងអស់ និងអាននូវសារ…

Read More » -

សូមគិតមុននឹងអ្នកចុច! បច្ចេកទេស ClickJacking

ចុចៗ!!! ចុចមិនចេះគិតប្រយ័ត្នគេហេគ!!! បាទសួស្ដីថ្ងៃនេះខ្ញុំ xQuotes សូមបង្ហាញអ្នកទាំងអស់គ្នាឲ្យយល់ដឹងអំពីថាអ្វីទៅជា Clickjacking ឫ ក៏គេហៅមួយបែបទៀតថា Cross Site Scripting។ Clickjacking គឺជាវិធីមួយដែលគេប្រើប្រាស់ កូដអាក្រក់មួយចំនួន ដើម្បីបង្កប់នៅពីក្រោយការចុចរបស់យើង។ ពួកគេបានប្រើប្រាស់នៅ ស្រទាប់គេហទំព័រក្លែងក្លាយមួយ រួមបញ្ជូលនូវកូដដែលអនុញ្ញាត ឲ្យគេហទំព័រក្លែងក្លាយនោះស្ថិតនៅ ពីក្រោមការចុចរបស់យើង។ នៅរាល់ពេលដែលយើងធ្វើការចុច ទៅលើតំណភ្ជាប់ណាមួយក្នុងគេហទំព័រ ដែលបានបង្កប់កូដ Jacking ទាំងនោះហើយ គឺវានឹងធ្វើ Action នៃកូដនោះឲ្យធ្វើសកម្មភាពអ្វីមួយ ទៅកាន់គេហទំព័រក្លែងក្លាយជំនួសដោយ គេហទំព័រពិតប្រាកដ។…

Read More » -

សូមប្រុងប្រយ័ត្នចំពោះសារក្លែងក្លាយ WhatsApp without Internet

សូមមានការប្រុងប្រយ័ត្នខ្ពស់ នូវសារក្លែងក្លាយស្តីអំពី “WhatsApp without Internet” ដែលកំពុងតែរីករាលដាល ចំពោះអ្នកប្រើប្រាស់ WhatsApp ។ នៅក្នុងសារនេះ នឹងផ្តល់ឲ្យអ្នកប្រើប្រាស់នូវបញ្ជាប់ (link) ដើម្បីដាក់ឲ្យដំណើរការមុខងារសេវា “Internet-free WhatsApp” ដែលនឹងនាំអ្នកប្រើប្រាស់ ទៅកាន់វេបសាយមួយដែលមានអស័យដ្ឋាន “WhatsAppNoData.com” ។ រូបភាពខាងក្រោមនេះ…

Read More » -

វិធីសាស្ត្រក្នុងការវិកូដនីយកម្មទៅលើមេរោគចាប់ជំរិត Petya

មេរោគចាប់ជំរិត បាននឹងកំពុងតែមានការកើនឡើងយ៉ាងខ្លាំងក្លាក្នុងកំឡុងពេលពីរបីឆ្នាំកន្លងទៅនេះ ហើយក៏កំពុងតែក្លាយទៅជាការគំរាមគំហែងមួយ ដ៏ពេញនិយមនៅតាមអ៊ិនធឺណិត។ បើសិនជាកុំព្យូទ័ររបស់អ្នកមានឆ្លងនូវមេរោគប្រភេទ Ransomware នេះហើយ អ្នកត្រូវតែធ្វើការបង់ប្រាក់ដើម្បីទទួលបាននូវវិកូដនីយកម្ម (decrption) នូវឯកសាររបស់អ្នកត្រលប់មកវិញបាន។ ប៉ុន្តែបើសិនជាអ្នកទទួលរងគ្រោះដោយសារតែមេរោគចាប់ជំរិតមោះថា Petya Ransomware នេះគឺជាដំណឹងល្អសម្រាប់អ្នក ដោយអ្នកអាចធ្វើវិកូដនីយកម្មឯកសាររបស់អ្នកដោយមិនចាំបាច់បង់ប្រាក់ឡើយ ដោយសារតែនាពេលថ្មីៗនេះ អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខបានរកឃើញវិធីសាស្ត្រក្នុងការ បំបែកកូដរបស់មេរោគចាប់ជំរិតនេះ។ តើអ្វីទៅជាជាមេរោគ Petya…

Read More » -

FBI: មិនមានព័ត៌មានអ្វីឡើយនៅក្នុងទូរស័ព្ទភេរវករ

អស់រយៈពេលពីរសប្តាហ៍មកហើយ ដែល FBI បានដោះសោរ iPhone របស់ភេរវករ ហើយក្នុងពេលេនះ FBI មិនរកបានព័ត៌មានអ្វីឡើយពីក្នុងទូរស័ព្ទនោះ – នេះបើតាមការឲ្យព័ត៌មានពីភ្នាក់ងារមានសមត្ថកិច្ច។ អង្គភាព FBI មានសង្ឃឹមជឿជាក់កាលពីពេលមុនថា ខ្លួននឹងរកបាននូវព័ត៌មាននានាដែលអាចនាំឲ្យដឹងអំពីភេរវករបរទេសនៅក្នុងទូរស័ព្ទ iPhone 5C របស់ភេរវជន Syed Farook…

Read More » -

០៩ ចំនុចដើម្បីពង្រឹងសន្តិសុខទៅលើវេបសាយប្រើប្រាស់ WordPress

WordPress CMS គឺជាប្រភេទប្លុកមួយប្រភេទដែលអ្នកទាំងអស់គ្នាមានការប្រើប្រាស់ និងស្គាល់ជាទូទៅ ប៉ុន្តែយើងប្រហែលជាមិនបានគិតគូរបន្ថែមទៀតអំពីបញ្ហាសន្តិសុខរបស់វាឡើយ ។ ដើម្បីជៀសវាងការគំរាមគំហែងនានា និងបង្កើននូវកម្រិតសន្តិសុខ មានវិធីសាស្ត្រមួយចំនួនដូចខាងក្រោមដែលអ្នកអាចប្រើប្រាស់ ដើម្បីធ្វើឲ្យប្រសើរឡើងផ្នែកសន្តិសុខទៅលើ CMS WordPress: 1. សូមធ្វើការអាប់ដេតជាប្រចាំនូវ WordPress Core (ពេលមានកំណែថ្មីៗ សូមធ្វើការអាប់ដេតភ្លាមៗ) 2. សូមប្រើប្រាស់ពាក្យសម្ងាត់ដែលខ្លាំង:…

Read More » -

Panama Paper: ការជ្រាបចេញទិន្នន័យដ៏ធំសំបើមនៅក្នុងប្រវត្តិសាស្ត្រ

ឯកសារ Panama គឺជាការជ្រាបចេញនូវព័ត៌មានដ៍ធំសំបើមមួយដែលមិនធ្លាប់មានពីមុនមកឡើយ។ ឯកសារប្រមាណជា ១១,៥លានឯកសារ ត្រូវបានធ្លាយចេញពីដាតាបេសរបស់ក្រុមហ៊ុនច្បាប់ធំជាងគេទី៤នៅក្នុងពិភពលោក ដែលត្រូវបានគេស្គាល់ថា Mossack Fonseca ។ ទិន្នន័យដែលទទួលបានពីប្រភពអាណាមិក ដោយសារព័ត៌មានអាលឺម៉ង់ Süddeutsche Zeitung ហើយធ្វើការចែករំលែកជាមួយនឹង International Consortium of Investigative Journalists…

Read More » -

មេរោគចាប់ជំរិត Petya Ransomware: ធ្វើឲ្យវីនដូរមិនដំណើរការតែម្តង

អ្នកជំនាញការផ្នែកសន្តិសុខព័ត៌មាន បានធ្វើការព្រមានពីមេរោគចាប់ជំរិតប្រភេទថ្មីមួយទៀត ដែលរីករាលដាលតាមរយៈ Dropbox Links ហើយធ្វើការវាយប្រហារទៅលើ Master Boot Recrod (MBR) នៃប្រព័ន្ធដើម្បីមិនឲ្យអ្នកប្រើប្រាស់ចូលទៅកាន់ប្រព័ន្ធទាំងមូលតែម្តង។ ក្រុមហ៊ុន Trend Micro បានធ្វើការពន្យល់នៅក្នងប្លុករបស់ខ្លួនកាលពីសប្តាហ៍មុនថា មេរោគឈ្មោះ “Petya” គឺស្ថិតនៅក្នុងទម្រង់ជាសារអីុម៉ែលបន្លំ (spoof) ដែលផ្ញើរចេញមកពី…

Read More » -

បងើ្តត LAB សម្រាប់រៀនអំពីវិធីសាស្ត្រវាយប្រហារទៅលើវេបសាយដោយខ្លួនឯង

តើអ្វីទៅដែលហៅថា Web Application Penetration Testing? Web Application Penetration Testing គឺជាការអនុវត្តនូវការរៀនសូត្រជំនាញវាយប្រហារទៅលើ Web Applications ។ ហេតុដូច្នេះហើយ កម្មវិធីសម្រាប់ពិសោធន៍ (Lab) ត្រូវបានបង្កើតឡើងដើម្បីជាការអនុវត្តទៅលើកម្មវិធី (tools) នៃការវាយប្រហារ, បច្ចេកទេសល្អៗ…

Read More »