មេរោគចាប់ជំរិត Petya Ransomware: ធ្វើឲ្យវីនដូរមិនដំណើរការតែម្តង

អ្នកជំនាញការផ្នែកសន្តិសុខព័ត៌មាន បានធ្វើការព្រមានពីមេរោគចាប់ជំរិតប្រភេទថ្មីមួយទៀត ដែលរីករាលដាលតាមរយៈ Dropbox Links ហើយធ្វើការវាយប្រហារទៅលើ Master Boot Recrod (MBR) នៃប្រព័ន្ធដើម្បីមិនឲ្យអ្នកប្រើប្រាស់ចូលទៅកាន់ប្រព័ន្ធទាំងមូលតែម្តង។

ក្រុមហ៊ុន Trend Micro បានធ្វើការពន្យល់នៅក្នងប្លុករបស់ខ្លួនកាលពីសប្តាហ៍មុនថា មេរោគឈ្មោះ “Petya” គឺស្ថិតនៅក្នុងទម្រង់ជាសារអីុម៉ែលបន្លំ (spoof) ដែលផ្ញើរចេញមកពី “អ្នកដែលស្វែងរកការងារធ្វើ” ទៅកាន់ក្រុមហ៊ុនគោលដៅណាមួយ ដែលនៅក្នុងសារអីុម៉ែលនោះ មាននូវតំណរភ្ជាប់ (link) ទៅកាន់ dropbox ដែលអាចបើកចូលទៅកាន់ CV របស់អ្នកស្វែងរកការងារ។

បើតាមលោក Jasen Sumalapao ដែលជាអ្នកវិភាគមេរោគ (malware analyst) បានមានប្រសាសន៍ថា “ជាការពិតណាស់ ឯកសារដែលអ្នកទាញយកមកនោះគឺមិនមែនជា CV នោះឡើយ, ប៉ុន្តែវាគឺជា file self-extracting executable ដែលនឹងធ្វើការបញ្ចូលនូវមេរោគចូលទៅកាន់ ប្រព័ន្ធកុំព្យូទ័រ។ បន្ទាប់មក Trojan នោះនឹងធ្វើការបិទមុខងារដំណើរការរបស់កម្មវិធី Antivirus មុនពេលដែលធ្វើការតំឡើងនូវមេរោគ Petya ទៅក្នុងប្រព័ន្ធ។”

បន្ទាប់មកមេរោគ Petya នេះបានធ្វើការវាយលុកទៅលើ Master Boot Record (MBR) របស់ Hard Disk ទាំងមូល ដែលនឹងធ្វើឲ្យប្រព័ន្ធប្រតិបត្តិការវីនដូរទាំងមូលលែងដំណើរការតែម្តង ដោយវាចេញផ្ទាំងខៀវ។ បើិសិនជាអ្នកប្រើប្រាស់ព្យាយាមក្នុងការ reboot កុំព្យូទ័រ ពួកគេនឹងទទួលបាននូវផ្ទាំងស្វាគមន៍ដែលមានរូបភាពក្បាលខ្មោច ដែលនឹងទាមទារឲ្យអ្នកបង់ប្រាក់ជា Bitcoins ឬអាចបាត់បង់ទិន្នន័យទាំងអស់។

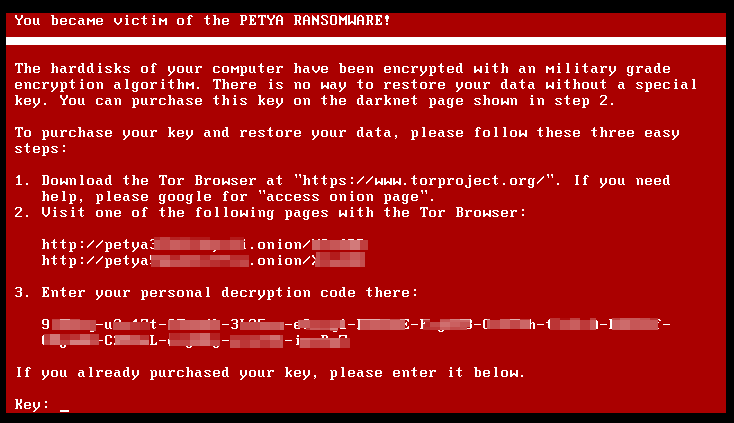

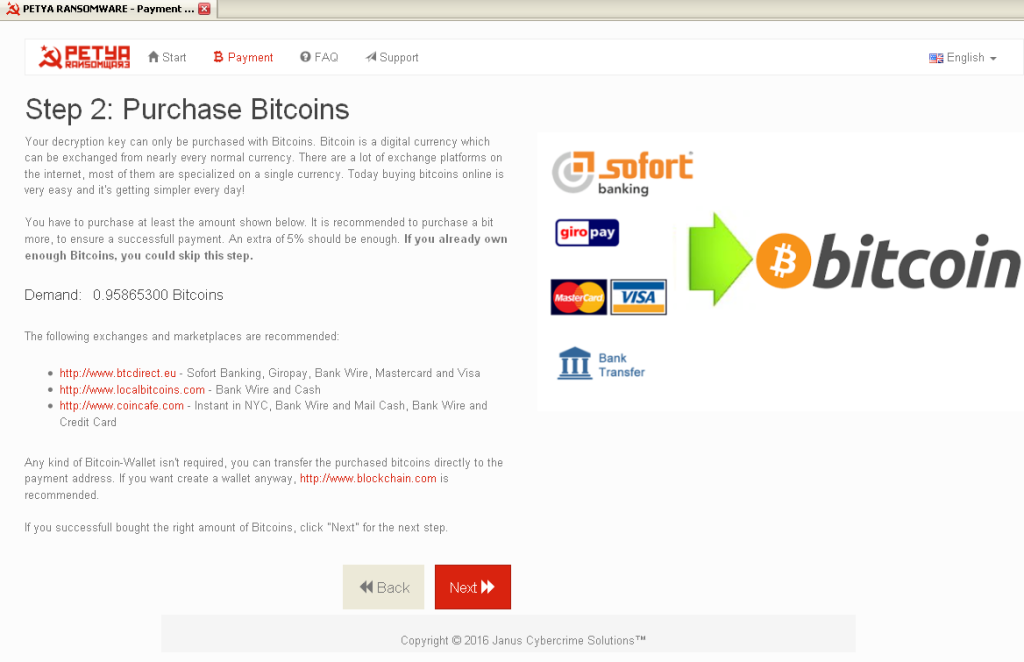

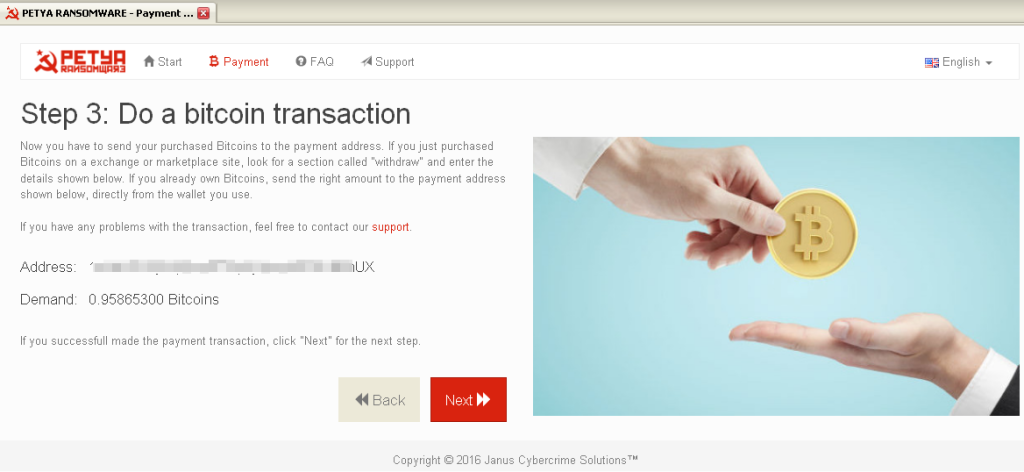

លោកបានមានប្រសាសន៍បន្តទៀតថា “បន្ទាប់មកអ្នកប្រើប្រាស់ត្រូវបានណែនាំអំពីវិធីសាស្ត្រក្នុងការបង់ប្រាក់ ដូចគ្នាទៅនឹងមេរោគចាប់ជំរិតមុនៗដែរ។ វេបសាយរបស់ឧក្រិដ្ឋជនគឺមានលក្ខណៈអាជីព និងប្រើប្រាស់ TOR browser ដើម្បីបើកចូលទៅកាន់។ ក្នុងពេលនេះ អ្នកត្រូវបង់ប្រាក់ 0.99 Bitcoins (BTC) ដែលស្មើនឹង 431USD ហើយតម្លៃនេះអាចកើនទ្វេរមួយជាពីរ នៅពេលដែលហួសថ្ងៃកំណត់។”

ក្រុមហ៊ុន Dropbox បានធ្វើការលុបចោលនូវតំណរភ្ជាប់នោះ និងឯកសារពាក់ព័ន្ធ នៅពេលដែលក្រុមហ៊ុន Trend Micro បានជូនដំណឹងប្រាប់។

តើមេរោគនេះឆ្លងមានដំណាក់កាលយ៉ាងដូចម្តេច?

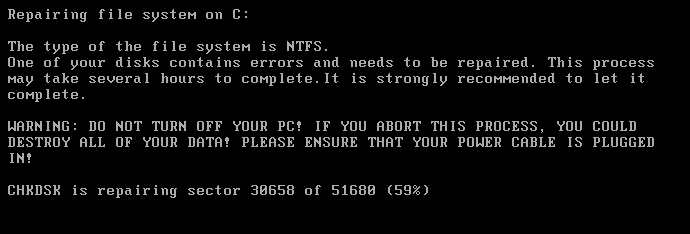

ដំបូងនៅពេលដែលមេរោគបានឆ្លងហើយនោះ វានឹងធ្វើការវាយប្រហារទៅលើ MBR ដែលធ្វើឲ្យវីនដូរគាំង (Crash) តែម្តង ហើយនៅពេលដែល reboot វានឹងបង្ហាញនូវផ្ទាំង CHKDSK ក្លែងក្លាយដូចខាងក្រោម

បន្ទាប់មកទៀត នឹងមានផ្ទាំងស្វាគមន៍ដូចខាងក្រោម

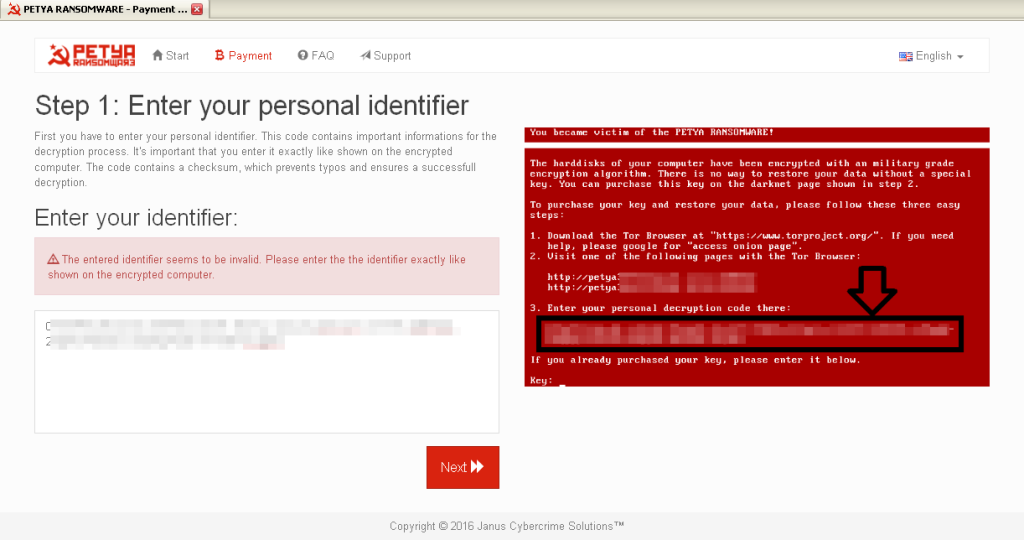

បន្ទាប់ពីចុចទៅលើ Key ណាមួយហើយនោះ ការណែនាំអំពីមធ្យោបាយក្នុងការបង់ប្រាក់ដើម្បីទទួលបានទិន្នន័យត្រលប់មកវិញត្រូវបានបង្ហាញ

មកដល់ដំណាក់កាលនេះ ជនរងគ្រោះមិនអាចចូលទៅកាន់ប្រព័ន្ធវីនដូររបស់ខ្លួនឡើយ ។ កាលដែល reboot ចូលទៅកាន់ Safe Mode ក៏មិនអាចធ្វើទៅកើតឡើយ ។ ជនរងគ្រោះអាចធ្វើការ reformat កុំព្យូទ័ររបស់ខ្លួន ដែលនឹងត្រូវបាត់បង់ទិន្នន័យទាំងអស់របស់ខ្លួន។

ខាងក្រោមនេះគឺជារូបភាពនៃវេបសាយរបស់ឧក្រិដ្ឋជនដែលត្រូវបានបង្កើតឡើងនៅក្នុងបណ្តាញ TOR ដែលរួមមាននូវការណែនាំនានាដើម្បីធ្វើការបង់ប្រាក់។

ប្រភព៖ InformationSecurity Magazine / ប្រែសម្រួល៖ SecuDemy.com