Security News

This is Security News

-

ហេគឃ័រលក់ចំនុចខ្សោយរបស់វិនដូរគ្រប់ជំនាន់តម្លៃ ៩០០០០ដុល្លា

តើតម្លៃលក់នូវចំនុចខ្សោយថ្ងៃសូន្យ (zero-day exploit) របស់ប្រព័ន្ធប្រតិបត្តិការវិនដូរ ដែលប៉ៈពាល់ទៅដល់គ្រប់ជំនាន់ ឬកំណែរបស់ Windows នៅក្នុង ទីផ្សាងងឹត ថ្លៃប៉ុន្មាន? យ៉ាងហោចណាស់ក៏មានតម្លៃប្រមាណជា 95,000USD ដែរនាពេលថ្មីៗនេះ ។ អ្នកស្រាវជ្រាវមកពី Trustwave’s SpiderLabs បានធ្វើការរកឃើញនូវ zero-day exploit…

Read More » -

តើអ្វីទៅដែលយើងហៅថា Whaling?

ដំបូង មាននូវ Phishing បន្ទាប់មកគឺ Spear Phishing ហើយក្នុងពេលនេះគឺ Whaling និងបច្ចេកទេសស្មុគស្មាញដទៃទៀត ។ ជនអាក្រក់ទាំងអស់នោះ គឺបានកំពុងតែធ្វើការកែប្រែនូវការបោកបញ្ជោតរបស់ពួកគេ។ ខាងក្រោមនេះ គឺជាអ្វីដែលត្រូវដឹង៖ តើមានអ្វីថ្មីទៅ? បច្ចេកទេសថ្មីៗនេះ គឺ “whaling” ដែលបានទើបបង្ហាញខ្លួនថ្មីៗនេះ ហើយដែលមិនពាក់ព័ន្ធទៅនឹងការចុចរបស់បុគ្គលិកទៅលើបញ្ជប់ណាមួយឡើយ…

Read More » -

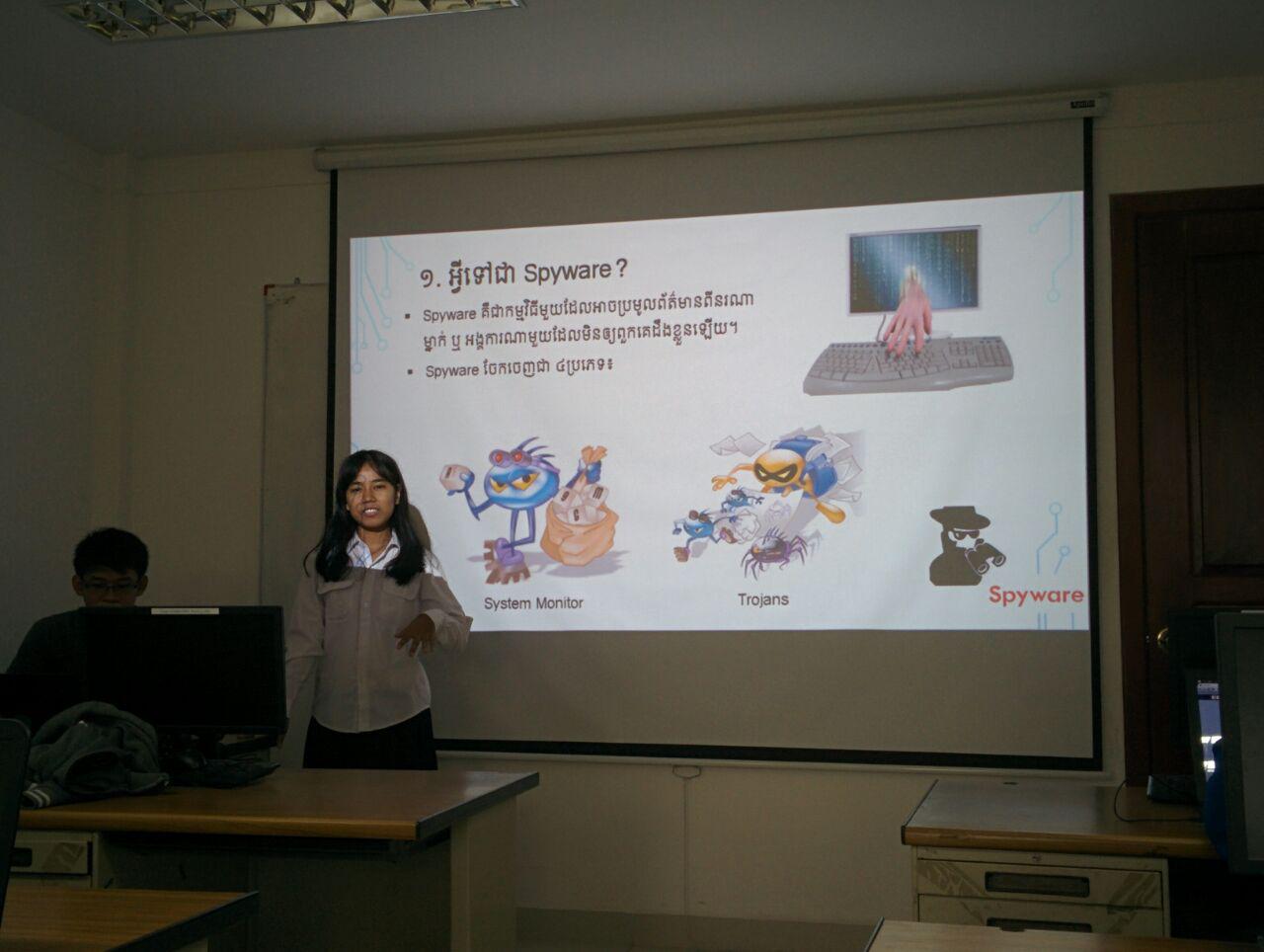

បទបង្ហាញ៖ វិធីសាស្ត្រក្នុងការកត់សំគាល់ និងជៀសវាងពី Spyware

សូមអរគុណដល់និស្សិត ជឹម កន្និដ្ឋានិង និស្សិត ឡេង សុវណ្ណបញ្ញវ័ន្ត ដែលកំពុងសិក្សានៅវិទ្យាស្ថានជាតិប្រៃសណីយ៍ ទូរគមនាគមន៍ បច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន (NIPTICT) ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ក្រោមប្រធានបទ “វិធីសាស្ត្រក្នុងការកត់សំគាល់ និងជៀសវាងពី Spyware (Understanding Spyware – Information…

Read More » -

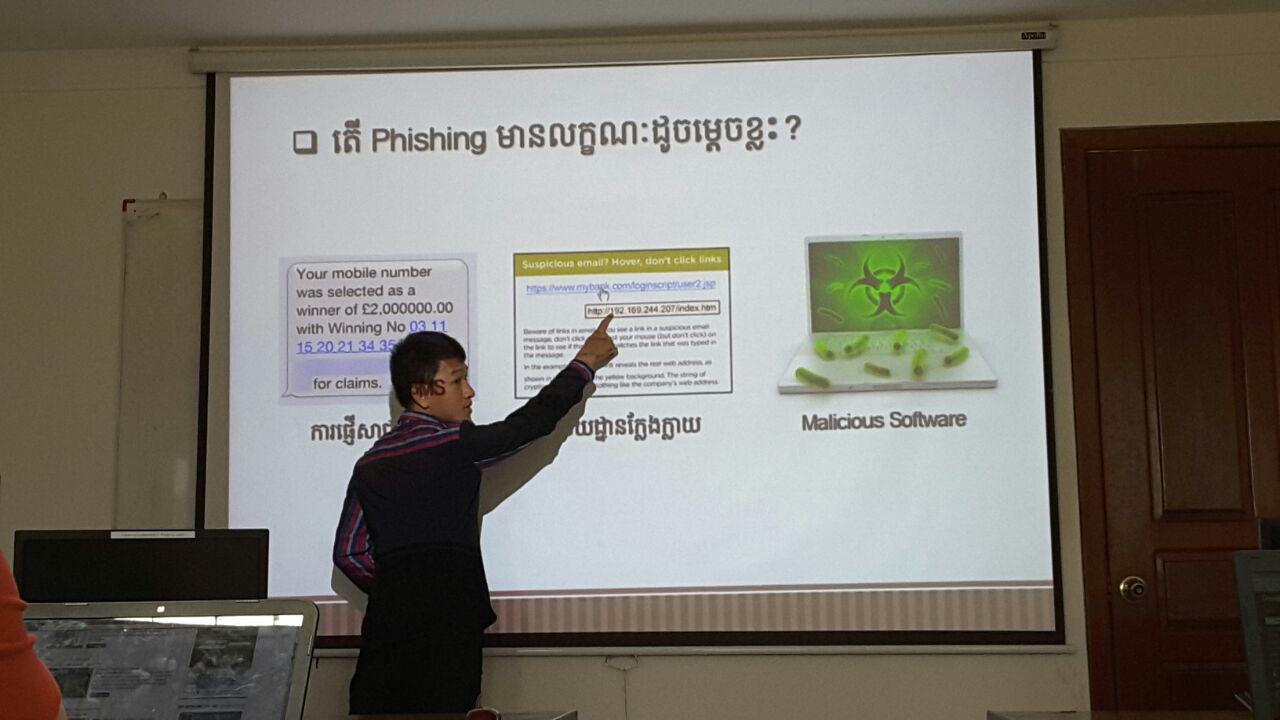

បទបង្ហាញស្តីអំពី៖ ស្វែងយល់អំពី Phishing Attack

សូមអរគុណដល់និស្សិត ហួត ស៊ុនហាក់និង និស្សិត ទេព សុធា ដែលកំពុងសិក្សានៅវិទ្យាស្ថានជាតិប្រៃសណីយ៍ ទូរគមនាគមន៍ បច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន (NIPTICT) ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ។ សូមទស្សនាវិដេអូខាងក្រោម ដើម្បីស្វែងយល់លំអិត អ្នកអាចទាញយកនូវឯកសារនេះបាន តាមរយៈបញ្ជាប់ដូចខាងក្រោម៖ https://drive.google.com/file/d/0B08OinSGfYnCTENrQVFSU0tPc0U/view?usp=sharing

Read More » -

មានធនាគារចំនួន ១២ ផ្សេងទៀត ដែលអាចរងផលប៉ៈពាល់ដោយសារការវាយប្រហារទៅលើ SWIFT

ឧប្បទេវហតុនេះគឺជាផ្នែកមួយនៃនិន្នាការយ៉ាងធំទូលាយមួយនៃឧក្រិដ្ឋជនអិុនធឺណិត ដែលមានគោលដៅវាយប្រហារផ្ទាល់ទៅលើអង្គភាពហរិញ្ញវត្ថុ ជាជាងអតិថិជនរបស់ធនាគារ។ មានធនាគារជាច្រើន បានចាប់ផ្តើមធ្វើការសើុបអង្កេតទៅក្នុងអ្វីមួយដែលយើងហៅថាការបំបែកយន្តការសន្តិសុខ (security breaches) នៅក្នុងបណ្តាញ បន្ទាប់ពីហេគឃ័របានធ្វើការលួចលុយប្រមាណជា ៨១លានដុល្លាចេញពីធនាគារបង់ក្លាេដស កាលពីដើមឆ្នាំនេះតាមរយៈ SWIFT ។ ក្រុមហ៊ុនសន្តិសុខ FireEye ដែលត្រូវបានជួលឲ្យធ្វើការសើុបអង្កេតនៅក្នុងការវាយប្រហារលើធនាគារបង់ក្លាេដស ក៏ត្រូវបានជួលឲ្យចូលទៅស្រាវជ្រាវ មើលលទ្ធភាពដែលអាចប៉ៈពាល់ដល់ទៅធនាគារចំនួន ១២ ផ្សេងទៀត…

Read More » -

តើអ្វីទៅដែលហៅថា Penetration Testing

Penetration Testing គឺជាដំណើរការនៃការធ្វើការវាយតម្លៃ ឬធ្វើសវនកម្មទៅលើប្រព័ន្ធសន្តិសុខព័ត៌មានរបស់អង្គភាព ។ វិធីសាស្ត្រនានារួមមាននូវការកំណត់នូវសំនុំនៃក្បួនខ្នាត ការអនុវត្តន៍ នីតិវិធី និងយុទ្ធវិធីដែលត្រូវអនុវត្តក្នុងកំឡុងពេលនៃការដំណើរការកម្មវិធីសនវកម្មសន្តិសុខព័ត៌មាន។ ហេតុដូច្នេះហើយ វិធីសាស្ត្រក្នុងការធ្វើ Penetration Testing បានកំណត់នូវផែនទីបង្ហាញផ្លូវ រួមផ្សំជាមួយនូវគំនិត និងការអនុវត្តដែលអ្នកគួរតែធ្វើតាមជាមួយនឹងការប្រុងប្រយ័ត្នខ្ពស់បំផុត ដើម្បីធ្វើការអាក់សេសទៅលើប្រព័ន្ធសន្តិសុខព័ត៌មានឲ្យបានត្រឹមត្រូវ ។ ្របភេទនៃការធ្វើ Penentration…

Read More » -

បទបង្ហាញ៖ ស្វែងយល់អំពី Malware

សូមអរគុណដល់និស្សិត សុង មួយហេង ដែលកំពុងសិក្សានៅវិទ្យាស្ថានជាតិប្រៃសណីយ៍ ទូរគមនាគមន៍ បច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន (NIPTICT) ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ។ អ្នកអាចទាញយកនូវឯកសារនេះបាន តាមរយៈបញ្ជាប់ដូចខាងក្រោម៖ https://drive.google.com/file/d/0B08OinSGfYnCSUx1bnNuNlNraWs/view?usp=sharing

Read More » -

ប្រតិបត្តិការ Blockbuster សើុបអង្កេតការវាយប្រហារទៅលើក្រុមហ៊ុនសូនី

ប្រតិបត្តិការ Blockbuster គឺជាសម្ព័ន្ធមិត្តនៃដៃគូក្រុមហ៊ុនឯកជនជាច្រើនដឹកនាំដោយក្រុមហ៊ុន Novetta ហើយត្រូវបានបង្កើតឡើងក្នុងគោលបំណងដើម្បីស្វែងយល់ និងបំផ្លាញកម្មវិធីមេរោគនានាព្រមជាមួយនឹងហេដ្ឋរចនាសម្ព័ន្ធដែលត្រូវបានប្រើប្រាស់ដោយឧក្រិដ្ឋជន ដែលក្រុមហ៊ុន Novetta បានកំណត់អត្តសញ្ញាណនិងផ្តល់ឈ្មោះថា “Lazarus” ។ ក្រុម Lazarus នេះមានសកម្មភាពយ៉ាងសកម្មចាប់តាំងពីឆ្នាំ២០០៩ មកម្លេះ ឬអាចដើមឆ្នាំ២០០៧ ផង ហើយគឺជាក្រុមដែលទទួលខុសត្រូវក្នុងការវាយប្រហារដ៏ធ្ងន់ធ្ងរទៅលើក្រុមហ៊ុន Sony Pictures…

Read More » -

ហេគឃ័រកូរ៉េខាងជើង Lazarus វាយប្រហារធនាគារទីបួន ក្នុងប្រទេសហ្វីលីពីន

ការវាយប្រហារដែលមានគោលដៅទៅលើប្រព័ន្ធហិរញ្ញវត្ថុអន្តរជាតិ បានកើតឡើងទៅលើជនរងគ្រោះទី៤ គឺធនាគារនៅក្នុងប្រទេសហ្វីលីពីន។ ក្នុងពេលនេះ គឺយើងច្បាស់ណាស់ថា ប្រព័ន្ធហិរញ្ញវត្ថុពិភពលោកកំពុងស្ថិតនៅក្រោមការវាយប្រហារពីសំណាក់ក្រុមឧក្រិដ្ឋជនដែលមានសមត្ថភាពបច្ចេកទេសកម្រិតខ្ពស់ ហើយត្រូវបានគេ ស្គាល់ថា “Lazarus” ចាប់តាំងពីខតុលា ឆ្នាំ២០១៥ មកម្លេះ – នេះបើតាមរបាយការណ៍ថ្មីចុងក្រោយបំផុតមកពីក្រុមហ៊ុន Symantec ។ នៅក្នុងរយៈពេលប៉ុន្មានខែចុងក្រោយនេះ ក្រុមហេគឃ័រមាននូវលទ្ធភាពក្នុងការអាក់សេសចូលទៅកាន់ប្រព័ន្ធ SWIFT ដែលជាបណ្តាញទំនាក់ទំនង…

Read More » -

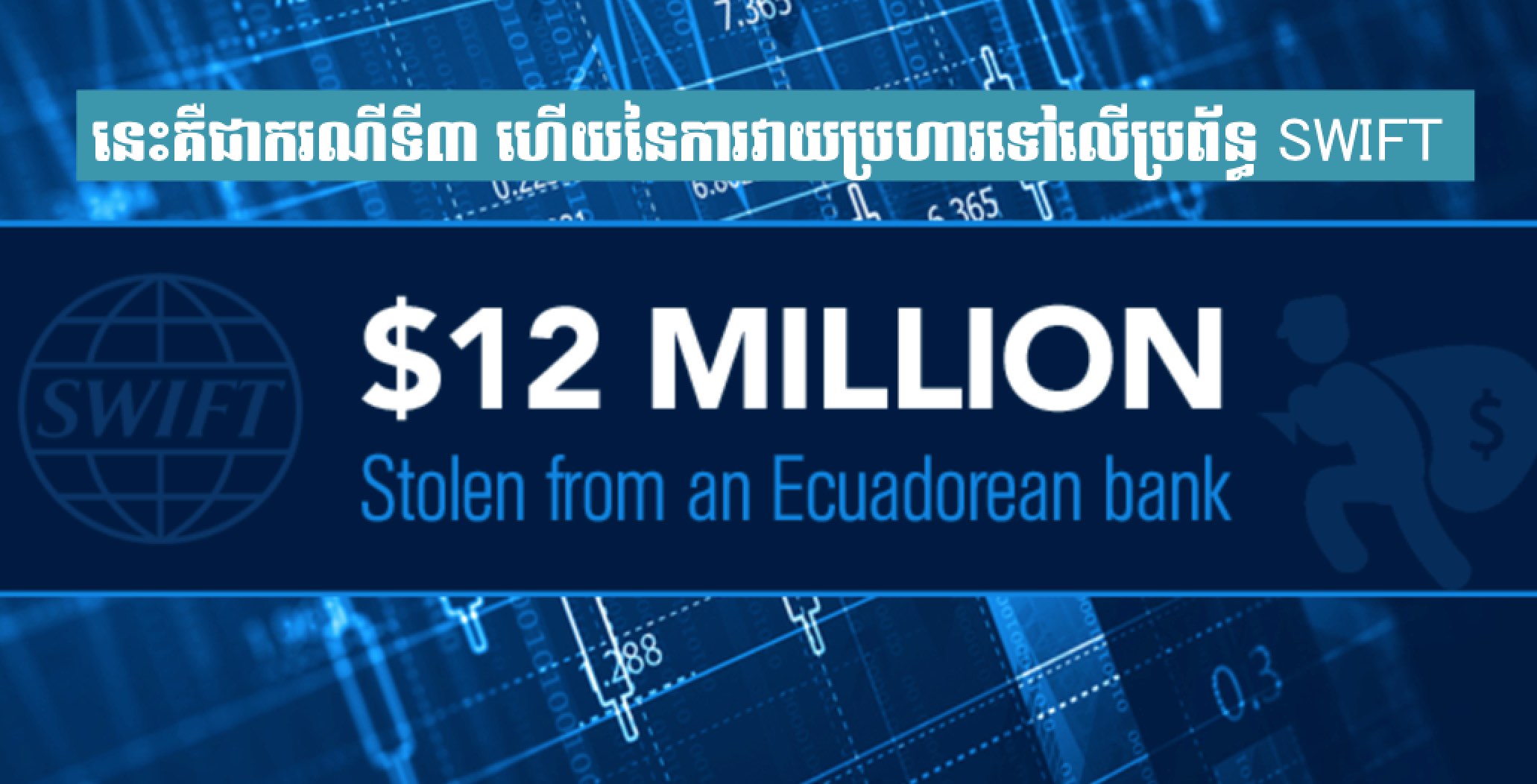

ធនាគារ Ecuador ត្រូវបានហេគ បាត់ប្រាក់ចំនួន ១២លានដុល្លា

ធនាគារកណ្តាលបង់ក្លាេដស មិនមែនគឺជាធនាគារតែមួយប៉ុណ្ណោះទេដែលបានក្លាយជាជនរងគ្រោះដោយសារការលួចប្រាក់តាមប្រព័ន្ធអិុនធឺណិត។ វាគ្រាន់តែជាផ្នែកមួយនៃការរីករាលដាលលើការវាយប្រហារទៅលើប្រព័ន្ធធនាគារសកលលោក និងវិស័យហិរញ្ញវត្ថុដោយហេគឃ័រ ដែលបានដាក់គោលដៅទៅលើឆ្អឹងខ្នងនៃប្រព័ន្ធហិរញ្ញវត្ថុពិភពលោក ដែលត្រូវបានស្គាល់ថា SWIFT ។ ករណីទីបីពាក់ព័ន្ធនឹង SWIFT បានបញ្ចេញឲ្យដឹង ដែលឧក្រិដ្ឋជនបានលួចទឹកប្រាក់ប្រមាណជា ១២លានដុល្លាពីធនាគារ Ecuadorian ដែលមានលក្ខណៈស្រដៀងគ្នាជាច្រើនទៅនឹងការវាយប្រហារទៅលើធនាគារកណ្តាលបង់ក្លាដេស ដែលអស់ទឹកប្រាក់ប្រមាណជា ៨១លានដុល្លា ។ ការវាយប្រហារទៅលើ Banco…

Read More » -

ហេគឃ័រលក់គណនី LinkedIn ចំនួន 117 million ក្នុង DarkNET

អាស័យដ្ឋានអីុម៉ែល និងពាក្យសម្ងាត់ច្រើនជាង ១០០លាននាក់ ដែលជាសមាជិករបស់វេបសាយ LinkedIn ត្រូវបានគេដាក់លក់នៅក្នុង Darknet ដោយហេគឃ័រដែលបានលួចទិន្នន័យទាំងនោះក្នុងឆ្នាំ ២០១២ ។ LinkedIn បានទទួលស្គាល់ថា ឧប្បទេវហេតុក្នុងឆ្នាំ ២០១២ គឺអាក្រក់ជាងការគិត ពីពេលមុនទៅទៀត នៅពេលដែលទិន្នន័យពិតប្រាកដត្រូវបានបញ្ចេញ ។ ក្រុមហ៊ុន LinkedIn…

Read More » -

អ្នកបង្កើតមេរោគចាប់ជំរិត TeslaCrypt សុំទោសជាសាធារណៈ

តើអ្នកបានធ្វើអ្វីមួយដែលអ្នកដឹងថាមិនល្អ ប៉ុន្តែអ្នកនៅតែធ្វើវា? ហើយក្រោយមកទៀតអ្នកមានអារម្មណ៍កាន់តែមិនល្អចំពោះអ្វីដែលបានប្រព្រឹត្ត ហើយចង់ធ្វើអ្វីមួយចំពោះអ្វីដែលអ្នកបានធ្វើ? នេះគឺជាអ្វីដែលបានកើតឡើងពិតប្រាកដទៅលើក្រុមមួយដែលបានបង្កើតនូវមេរោគចាប់ជំរិត។ TeslaCrypt គឺជាមេរោគមួយប្រភេទដែលត្រូវបានគេជួបប្រទៈនាពេលដើមឆ្នាំ២០១៥ ហើយអ្នកដែលបង្កើតវាបានធ្វើការអភិវឌ្ឍវាជាបន្តបន្ទាប់ ដើម្បីឲ្យមេរោគនេះកាន់តែមានប្រសិទ្ធិភាពខ្ពស់ ។ បើសិនជាអ្នកមិនយល់ច្បាស់អំពីអ្វីទៅដែលហៅថា មេរោគចាប់ជម្រិត (ransomware) នោះវាគឺជា្របភេទមួយនៃមេរោគ ដែលនឹងធ្វើកូដនីយកម្ម (encrypt) រាល់ឯកសាររបស់អ្នកទាំងអស់ ហើយជំរិតទារប្រាក់។ នៅពេលដែលអ្នកបានបង់ប្រាក់រួចរាល់ហើយនោះ អ្នកនឹងអាចមានលទ្ធភាពក្នុងការទទួលបាននូវឯកសាររបស់អ្នកវិញ…

Read More » -

ចំនុចសំខាន់ៗនៃរបាយការណ៍ពីក្រុមហ៊ុនធំៗក្នុងពិភពលោក

ក្រុមហ៊ុនធំៗនានាលើពិភពលោក បានចេញរបាយការណ៍ក្នុងឆ្នាំ ២០១៦ ដែលរបាយការណ៍និមួយៗ បានបង្ហាញពីលក្ខណៈខុសៗគ្នានៃឧក្រិដ្ឋកម្មតាមប្រព័ន្ធអិុនធឺណិត (cybercrime) និងយុទ្ធសាស្ត្រការពារ (cyber defense) ។ របាយការណ៍នៃ AT&T Cybersecurity Insights AT&T បានបញ្ចេញនូវរបាយការណ៍ Cybersecurity Insights ដែលមានគោលបំណងជួយទៅដល់សហគ្រាសក្នុងការការពារទិន្នន័យរបស់ពួកគេ ។…

Read More » -

Is your email the source of cyber attack?

The original of this article is posted here. By Mr. LY VANDY When we talk about cyber-attack, we also think…

Read More »