Knowledge

-

Linux Intrusion Detection Discovery Cheat Sheet

ឯកសារ Linux Intrusion Detection Discovery Cheat Sheet ជាទូទៅសម្រាប់អភិបាលគ្រប់គ្រងប្រព័ន្ធ (System Administrators) គឺជាអ្នកដែលនៅជាប់ជាមួយនឹងផ្នែក security។ នៅក្នុងឯកសារខាងក្រោមនេះ គឺមានគោលបំណងផ្តល់ឲ្យពួកគាត់នូវការគាំទ្រ ក្នុងការស្វែងរកនូវការជ្រៀតចូលទៅក្នុងប្រព័ន្ធពីសំណាក់អ្នកវាយប្រហារ។ ទាញយក៖ http://flexydrive.com/yinsfmk638wd

Read More » -

XSS Cheat Sheet For Developers

ឯកសារនៃការវាយប្រហារបែប Cross-Site Scripting (XSS) Cross-Site Scripting (XSS) គឺជាបច្ចេកទេសមួយប្រភេទនៃការវាយប្រហារទៅលើចំនុចខ្សោយដែលមាននៅក្នុង Web Application ។ XSS អនុញ្ញាតឲ្យអ្នកវាយប្រហារធ្វើការបញ្ចូលនូវ client-side script ទៅក្នុង web page ដែលត្រូវបានបើកមើលដោយអ្នកប្រើប្រាស់។ វាអាចត្រូវបានប្រើប្រាស់ដោយអ្នកវាយប្រហារ…

Read More » -

Protect your Android device from malware

ការពារឧបករណ៍ដែលដំណើរការដោយប្រព័ន្ធប្រតិបត្តិការ Android កុំឲ្យឆ្លងមេរោគ មេរោគដែលឆ្លងទៅលើឧបករណ៍ចល័តគឺកំពុងតែរីករាលដាល ដែលជាហេតុបណ្តាឲ្យឧបករណ៍របស់អ្នកស្ថិតនៅក្នុងភាពគ្រោះថ្នាក់ផងដែរ។ គន្លឹះខ្លីៗខាងក្រោមនេះ អាចជួយឲ្យអ្នកមានសុវត្ថិភាព និងរក្សាបាននូវព័ត៌មានផ្ទាល់ខ្លួនរបស់អ្នកមិនឲ្យត្រូវបានលួចដោយឧក្រិដ្ឋជន។ ទាញយកកម្មវិធីតែពីក្នុង Store ផ្លូវការតែប៉ុណ្ណោះ (Legitimate App Stores) នៅពេលដែលយើងធ្វើការទាញយកនូវកម្មវិធី (App) ចូរអ្នកប្រាកដថាអ្នកទាញវាតែពីក្នុង store ផ្លូវការតែប៉ុណ្ណោះដូចជា Google…

Read More » -

Understanding Phishing Attack

បរិបទទូទៅ កំណត់ត្រាដំបូងនៃពាក្យថា “Phishing” គឺត្រូវបានគេរកឃើញនៅក្នុងកម្មវិធីសម្រាប់ធ្វើការវាយប្រហារមួយឈ្មោះថា AOHell (ដោយយោងតាមអ្នកបង្កើតរបស់វា) ដែលរួមបញ្ចូលមុខងារសម្រាប់ការលួចពាក្យសម្ងាត់នៃ អ្នកប្រើប្រាស់សេវាកម្ម American Online។ Phishing គឺជាការប៉ុនប៉ងដើម្បីទទួលបានព័ត៌មានដូចជាឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ និងព័ត៌មានលម្អិតអំពីប័ណ្ណ ឥណទាន ដោយការបន្លំខ្លួនធ្វើជាដៃគូគួឲ្យទុកចិត្តនៅក្នុងបណ្តាញអេឡិចត្រូនិច Phishing ត្រូវបានផ្ដោតគោលដៅទៅលើអតិថិជនរបស់ធនាគារនិងការសេវាទូទាត់ប្រាក់លើបណ្តាញអិនធឺែណត។ បច្ចេកទេស –…

Read More » -

Understanding Keylogger

តើអ្វីទៅដែលហៅថា Keylogger? បរិបទទូទៅ ក្នុងពេលបច្ចុប្បន្ននេះ កម្មវិធីមេរោគ (malware) តែងតែរួមមានសមាសភាគផ្សេងទៀតជាច្រើន ហើយមានមុខងារផ្សេងៗគ្នា។ សមាសភាគមួយដែលជាញឹកញាប់មានវត្តមាននៅក្នុងការវាយប្រហារទាំងនេះគឺជា Keylogger ដែលជាមុខងារមួយត្រូវបានរៀបចំ ឡើងដើម្បីធ្វើការកត់ត្រាការចុចទៅលើ Keyboardនៅលើម៉ាស៊ីន ដែលផ្តល់សមត្ថភាព ដល់អ្នកវាយប្រហារដើម្បីលួចពត៌មាន សំខាន់ៗជាច្រើនយ៉ាងស្ងៀមស្ងាត់។ ប្រភេទនៃ Keylogger Hardware Keyloggers៖…

Read More » -

Common Type of Exploits

ការវាយប្រហារដោយការជ្រៀតចូលប្រព័ន្ធដែលនិយមប្រើប្រាស់ក្នុងពេលបច្ចុប្បន្ន ការជ្រៀតចូល (exploits) ដែលពេញនិយមក្នុងការប្រើប្រាស់ពីសំណាក់អ្នកវាយប្រហារ (hacker) គឺចែកចេញជាបីជំពូកធំៗ៖ 1. Service-side exploits គឺជាការវាយប្រហារទៅលើសេវាដែលដំណើរការនៅលើបណ្តាញ (network)។ សេវាមួយនេះគឺប្រមូលយកនូវកញ្ចប់ទិន្នន័យ (packets) ហើយធ្វើការរងចាំអ្នកប្រើប្រាស់នៅលើម៉ាស៊ីនកូន (client) ដើម្បីចាប់ផ្តើមនូវការភ្ជាប់។ ដើម្បីធ្វើការជ្រៀតចូលទៅកាន់សេវាមួយនេះ អ្នកវាយប្រហារធ្វើការ ជ្រៀតចូលទៅកាន់កញ្ចប់ទិន្នន័យ ដែលត្រូវបានបញ្ជូនសម្រាប់សេវាជាក់លាក់មួយ។…

Read More » -

Encrypt Your Files Before Uploading to Cloud Storage

អ្នកផ្តល់សេវាកម្ម Free Cloud Storages ជាច្រើនមានដូចជា Google Drive, Dropbox, Box, Rapidshare, Amazon Cloud Drive, Microsoft SkyDrive ហើយនឹងជាច្រើនទៀត។ សេវាកម្មទាំងនេះ គឺមានការកំណត់ដោយមិនមានការបំលែងទិន្នន័យឲ្យអ្នកឡើយ (unencrypted)។ ដូច្នេះ…

Read More » -

Are you a Hacker?

បើសិនជាអ្នកតាំងខ្លួនជា hacker អ្នកត្រូវតែអាននូវអត្ថបទខាងក្រោម ហើយពិនិត្យខ្លួនឯងថា តើអាចសាកសមនឹងប្រើប្រាស់ពាក្យ Hacker នេះហើយឬនៅ? ១. មិនត្រូវទុកចិត្តទៅលើវិបសាយណា ដែលសុំលុយពីអ្នកសម្រាប់ជាវនូវកម្មវិធីសម្រាប់ hack (Hacking Softwares) ឬក៏នរណាម្នាក់ដែលអៈអាងថា អាចធ្វើការ hack ចូលទៅកាន់គណនីអ៊ីម៉ែល របស់នរណាម្នាក់ ហើយឲ្យអ្នកបង់ប្រាក់ឲ្យ ។…

Read More » -

Log-Off Your PC and Stay Secure Posters

ខាងក្រោមនេះគឺជា Posters ដែលរចនាដោយនិសិ្សតនៃសាកលវិទ្យាល័យប្រៀលប្រាយ ទាក់ទងនឹងការយល់ដឹងពីសន្តិសុខព័ត៌មាន។ សូមទាញយកទៅប្រើប្រាស់ នៅក្នុងអង្គភាព ឬកន្លែងធ្វើការរបស់អ្នក ដើម្បីជាការជួយលើកកំពស់ការយល់ដឹងពីផ្នែកនេះ។

Read More » -

ASEAN-JAPAN 2013 Posters Collection

ខាងលើនេះគឺជាផ្ទាំង Posters ស្តីពីការយល់ដឹងពីសន្តិសុខព័ត៌មាន (ASEAN-JAPAN Joint Awareness Raising Posters) ដែលត្រូវបានរៀបចំឡើងក្នុងខែតុលា ឆ្នាំ ២០១៣ នេះ។

Read More » -

Understanding Spyware

តើអ្វីទៅជា Spyware? លក្ខណៈទូទៅ Spyware គឺជាកម្មវិធីមួយដែលមានជំនួយក្នុងការប្រមូលព័ត៌មានអំពីមនុស្សម្នាក់ឬអង្គការដោយមិនឲ្យពួកគេមានការដឹង ខ្លួនហើយ វាអាចផ្ញើព័ត៌មានទាំងនោះទៅអ្នកផ្សេង ទៀតដោយគ្មានការយល់ព្រមពីអ្នក, ឬត្រួតពិនិត្យលើកុំព្យួទ័រអ្នក ដោយមិនឲ្យអ្នកដឹងឡើយ។ Spyware គឺត្រូវបានគេចែកចេញជាបួនប្រភេទ: System Monitors, Trojans , Adware និង Tracking Cookies។ Spyware…

Read More » -

Case – Information Security Policy of ECTC Company

ការរៀបចំគោលនយោបាយសន្តិសុខព័ត៌មានរបស់ក្រុមហ៊ុន E-Commerce Technology Company ខាងក្រោមនេះគឺជារូបភាពសកម្មភាពរបស់និសិ្សតពេលធ្វើបទបង្ហាញ ខាងក្រោមនេះគឺជាឯកសាររបស់និស្សិត ដែលអ្នកអាចធ្វើការទាញយកទុកធ្វើជាឯកសារបាន៖ 1. https://www.dropbox.com/s/ryimmg2k3mdjmm8/2013-Y4-S1-R220-G02-PPT.pdf 2. https://www.dropbox.com/s/0s5wfwd20hl7fps/2013-Y4-S1-R220-G02-Book.pdf

Read More » -

Understanding DDoS Attack

ដូចម្តេចដែលហៅថាការវាយប្រហារបែប DDoS? ការវាយប្រហារបែប Denial of Service (DoS) គឺវាពាក់ព័ន្ធនឹងការព្យាយាមរំខានទៅដល់ ប្រតិបត្តិការនៃប្រព័ន្ធកុំព្យូទ័រ ឬក៏បណ្តាញ ដែលភ្ជាប់ទៅកាន់អិនធឺណែត។ ទម្រង់មួយនៃការវាយប្រហារដែលពេញនិយមគឺការធ្វើឲ្យ bandwidth របស់បណ្តាញជនរងគ្រោះ មានទំហំធំ ឬលើសពីការទ្រាំទ្របាន។ ការវាយប្រហារបែប DoS គឺជាទូទៅមានការព្រួយបារម្ភច្រើន ពីព្រោះជានិច្ចជាកាលវាមាន…

Read More » -

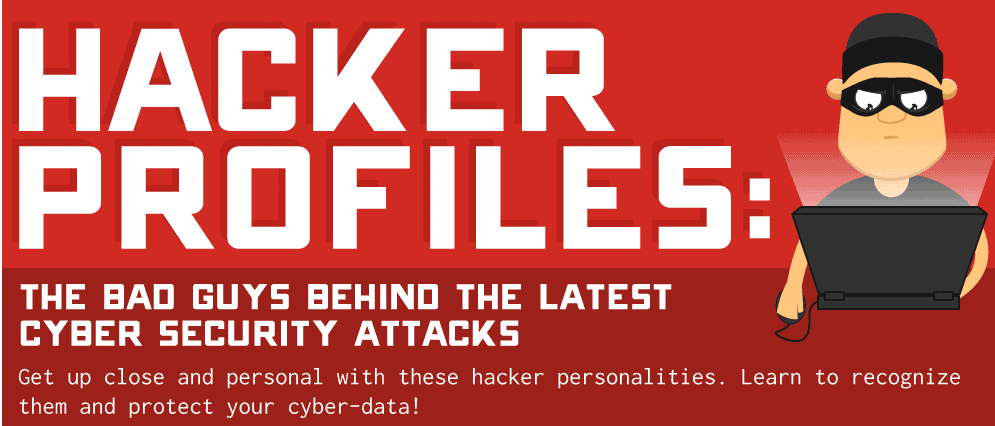

Understanding Hacker Profiles

កាលពីពេលថ្មីៗនេះ ក្រុមហ៊ុន WatchGuard បានធ្វើការបញ្ចេញនូវក្រាហ្វិកមួយដូចខាងក្រោម ដើម្បីធ្វើការពន្យល់លំអិតពីចរិតលក្ខណៈ នៃ hackers ដែលស្ថិតនៅពីក្រោយការវាយប្រហារធំៗ នាពេលថ្មីៗនេះ។ WatchGuard បានចែកចេញជាបីប្រភេទធំៗគឺ Hacktivist, CyberCriminal, Nation State។ សូមមើលលំអិតនៅក្នុងរូបភាពខាងក្រោម៖

Read More » -