-

Security News

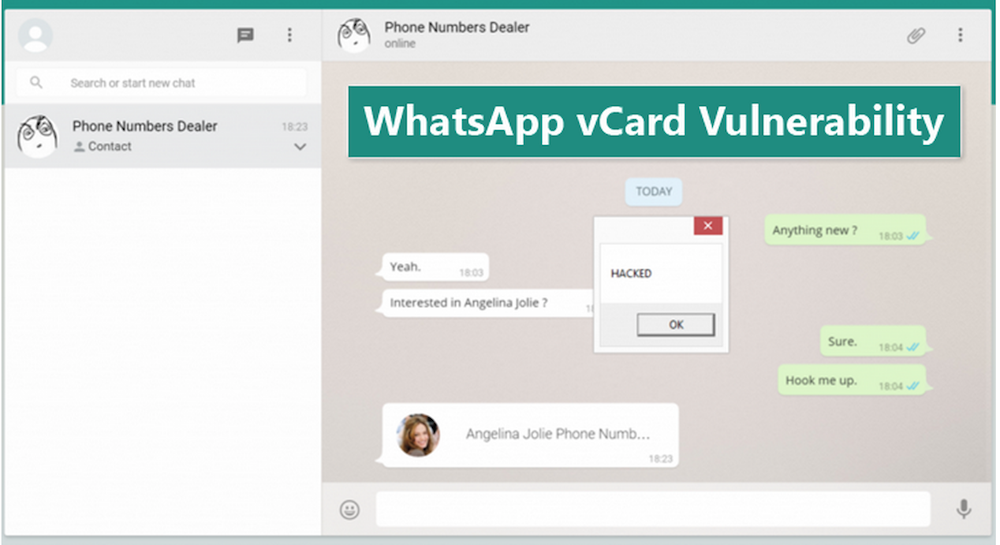

200 Million WhatsApp Users Vulnerable to vCard Vulnerability

កាលពីពេលថ្មីៗនេះ WhatsApp បានធ្វើការអៈអាងថា មានអ្នកប្រើប្រាស់ប្រមាណជាប្រចាំចំនួន ៩០០លាននាក់ ប៉ុន្តែកំហុសឆ្គងដែលមាននៅក្នុង Web version របស់ខ្លួននោះ បានធ្វើឲ្យអ្នកប្រើប្រាស់ប្រមាណជា ២០០លាននាក់កំពុងស្ថិតនៅក្នុងហានិភ័យ។ វិបសាយសម្រាប់ប្រើប្រាស់ WhatsApp គឺមានចំណុចខ្សោយដែលអាចអនុញ្ញាតឲ្យអ្នកវាយប្រហារបន្លំឲ្យអ្នកប្រើប្រាស់ធ្វើការទាញយកមេរោគចូលក្នុងកុំព្យូទ័ររបស់ពួកគេ។ វាដូចគ្នាទៅនឹង Facebook Messenger, វិបសាយ WhatsApp គឺជាមធ្យោបាយមួយដ៏មានប្រសិទ្ធិភាព…

Read More » -

General

Recovering from a Trojan Horse or Virus

វាអាចកើតឡើងចំពោះអ្នកទាំងអស់គ្នា។ ដោយពិចារណាទៅលើចំនួនដ៏ច្រើននៃមេរោគ និង Trojan horses ដែលធ្វើរីករាលដាលភ្លាមៗនៅលើអ៊ិនធឺណិត ។ អ្នកអាចធ្វើការងារមួយចំនួនដែលការពារខ្លួនអ្នក ប៉ុន្តែអ្នកអាចត្រូវរងគ្រោះដោយសារមេរោគ ឬ Trojan Horses ។ នៅពេលដែលអ្នកដឹងថាម៉ាស៊ីនរបស់អ្នកត្រូវបានឆ្លងដោយមេរោគ ឬ Trojan Horse (ឬក៏អ្នកចាប់អារម្មណ៍ថា មាស៊ីនរបស់អ្នកដំណើរការខុសធម្មតា) តើអ្នកត្រូវធ្វើដូចម្តេច?…

Read More » -

Awareness

Cyber Security Awareness – Phishing Video

ស្វែងយល់ជាមួយវិដេអូខ្លី បង្ហាញពីវិធីសាស្ត្រដែលអ្នកវាយប្រហារ ប្រើប្រាស់បច្ចេកទេស spear phishing ដើម្បីឲ្យអ្នកចុចទៅលើតំណរភ្ជាប់ណាមួយ (link) រួចបញ្ចូលមេរោគទៅក្នុងកុំព្យូទ័រអ្នកប្រើប្រាស់។ សូមទស្សនាទាំងអស់គ្នា ហើយមានការប្រយ័ត្នប្រយែងខ្ពស់

Read More » -

General

10 steps to staying secure on public Wi-Fi

ភាពងាយស្រួលក្នុងការភ្ជាប់ទៅកាន់បណ្តាញ Wi-Fi សម្រាប់មនុស្សភាពច្រើនគឺជាការចាំបាច់បំផុត ទោះបីជានៅផ្ទះ នៅកន្លែងធ្វើការ ឬក៏ខាងក្រៅ ឬក៏នៅពេលដើរកំសាន្តក៏ដោយ។ ជាលទ្ធផល ការដែលអាចអាចភ្ជាប់ទៅកាន់ Wi-Fi គ្រប់ពេលវេលា និងគ្រប់ទីកន្លែងគឺមានសារៈសំខាន់ណាស់សម្រាប់ការរស់នៅ ប្រចាំថ្ងៃ។ ជាការឆ្លើយតបទៅកាន់បញ្ហានេះ ការដាក់ Wi-Fi ឲ្យប្រើប្រាស់ជាសាធារណៈគឺមានការកើនឡើងជាលំដាប់ ដើម្បីបំពេញតម្រូវការនានារបស់អ្នកប្រើប្រាស់។ ប៉ុន្តែ វាមាននូវហានិភ័យជាច្រើន…

Read More » -

General

World’s Biggest iOS Malware Hack, 225k Apple Account Passwords Stolen

នេះគឺជាព័ត៌មានមួយដែលអាចធ្វើឲ្យអ្នកមានការព្រួយបារម្ភ បើសិនជាអ្នកបានធ្វើការ Jailbreak ទូរស័ព្ទ iPhone របស់អ្នក។ ក្រុមអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខព័ត៌មាន នៅឯក្រុមហ៊ុន Palo Alto networks និង WeipTech បានធ្វើការបញ្ចេញព័ត៌មានមួយស្តីអំពី មេរោគថ្មីនៃ iOS មានឈ្មោះថា KeyRaider ដែលបានជួយដល់អ្នកវាយប្រហារលួចយកគណនី Apple…

Read More » -

General

How DDoS Attack Works?

ភាគច្រើននៃយើងទាំងអស់គ្នា ដឹងរួចហើយថា DDoS attack (Distributed Denial of Service) គឺជាប្រភេទនៃការវាយប្រហារមួយដែល យើងនិយមជួបប្រទៈក្នុងពេលបច្ចុប្បន្ននេះ ហើយនាពេលថ្មីៗនេះ មានការកើនឡើងគួរជាទីចាប់អារម្មណ៍នៃការវាយប្រហារក្នុងទ្រង់ទ្រាយបែបនេះ។ ថ្មីៗនេះ វិបសាយរបស់ទស្សនាវដ្តី New York បានទទួលការរំខានដោយសារតែការវាយប្រហារបែប DDoS ប្រមាណជា ១២ម៉ោង។…

Read More » -

General

China vows to “clean the internet” in cybercrime crackdown, 15,000 arrested

ក្រសួងសន្តិសុខសាធារណៈនៃរដ្ឋាភិបាលចិន បាននិយាយនៅក្នុងសប្តាហ៍នេះថា មានមនុស្សប្រមាណជា ១៥០០០នាក់ត្រូវបានចាប់ខ្លួន ចាប់តាំងពីដំណើរការនូវ ប្រតិបត្តិការ បង្ក្រាបបទល្មើសឧក្រិដ្ឋកម្មតាមប្រព័ន្ធបច្ចេកវិទ្យា ដែលហៅថា “ការសំអាតអ៊ិនធឺណិត Cleaning the Internet” ។ ប្រតិបត្តិការដែលមានរយៈពេល ៦ ខែ (ហើយទើបចាប់ផ្តើមក្នុងខែកក្កដា) បានធ្វើការស៊ើបអង្កេតច្រើនជាង ៧៤០០ ករណីនៃឧក្រិដ្ឋកម្មតាមប្រព័ន្ធអ៊ិនធឺណិត…

Read More » -

Knowledge

Understanding Backdoor

តើអ្វីទៅជាការវាយប្រហារតាមរយៈ BackDoor? ការវាយប្រហារតាមរយៈ back door គឺជាប្រភេទវិធីសាស្ត្រមួយដើម្បីធ្វើការវាយប្រហារដោយរំលង ឬវាងលើការសំុសិទិ្ធ នឹងអាចចូលបាននៅកន្លែងដែលមិនមានអនុញ្ញាតអោយចូលទៅកាន់កំព្យូទ័ររបស់អ្នកដើម្បីលួច និងលប់ពត៏មាន រឺក៏ធ្វើការបញ្ជូលមេរោគដើម្បីធ្វើសកម្មភាពផ្សេងទៀត ។ Trojan Horse ជានិច្ចកាលប្រើសំរាប់វាយប្រហារតាម back door ហើយនៅមានប្រភេទមេរោគផ្សេងទៀតដូចជា NetBUS, BackOrrifice, ហើយនិង…

Read More » -

Security News

Microsoft pushes Emergency Patch for Zero-Day Internet Explorer Flaw

វាគឺជាពេលវេលាសម្រាប់អ្នកធ្វើការជួសជុលកម្មវិធី Internet Explorer របស់អ្នកម្តងទៀតហើយ! ក្រុមហ៊ុនមៃ៉ក្រូសូហ្វបានធ្វើការចេញផ្សាយនូវកម្មវិធីជួសជុលបន្ទាន់ (emergency out-of-band patch) សម្រាប់រាល់ជំនាន់ទាំងអស់នៃ Internet Explorer ដើម្បីធ្វើការជួសជុលនូវកំហុសឆ្គងដែលអនុញ្ញាតឲ្យអ្នកវាយប្រហារ ធ្វើការវាយលុក នឹងគ្រប់គ្រងកុំព្យូទ័របានទាំងស្រុង។ ចំនុចខ្សោយ Zero-Day ដែលត្រូវបានដាក់លេខកូដ CVE-2015-2502 គឺជាកំហុសឆ្គងដែលអាចដំណើរការកូដពីចម្ងាយ ហើយអាចវាយលុកចូលកុំព្យូទ័រនោះ…

Read More » -

General

Top 10 Best Ways to Improve Your Wi-Fi Router’s Performance

តើអ្នកមានបញ្ហា WiFi របស់អ្នកដើរយឺតឬទេ? ចូរកុំបារម្ភ! ជាមួយនឹងវិធីសាស្ត្រខាងក្រោម អ្នកអាចធ្វើឲ្យប្រសិទ្ធិភាពនៃសេវាកម្ម WiFi របស់អ្នកកាន់តែល្អប្រសើរជាងមុន។ ១. ធ្វើការត្រួតពិនិត្យនូវ Router’s Firmware ហើយធ្វើបច្ចុប្បន្នភាពវា ដំបូង អ្នកត្រូវប្រាកដថា router របស់អ្នកគឺទាន់សម័យ ហើយអ្វីដែលអ្នកត្រូវធ្វើគឺត្រូវហៅអ្នកបច្ចេកទេសនៃក្រុមហ៊ុនផ្តល់សេវាកម្មអ៊ិនធឺណិតរបស់អ្នក ធ្វើការត្រួតពិនិត្យទៅលើ router…

Read More » -

General

Stolen Ashley Madison user data published by hackers

អ្នកវាយប្រហារតាមប្រព័ន្ធអិុនធឺណិត (hackers) ដែលបានធ្វើការលួចទិន្នន័យពីវិបសាយ (Ashley Madision) កាលពីលើកមុននោះ បានធ្វើការបញ្ចេញ ទិន្នន័យដែលលួចបានទាំងនោះហើយ នេះបើតាមអ្នកជំនាញបាននិយាយកាលពីថ្ងៃអង្គារ៍ម្សិលមិញនេះ។ ទិន្នន័យត្រូវបានផ្សព្វផ្សាយនៅក្នុង “Dark Web” ដែលជាផ្នែកមួយនៃអ៊ិនធឺណិត មិនអាចត្រូវបានរុករកឃើញដោយប្រើប្រាស់វិបសាយ Google ឬវិបសាយ search engines ពេញនិយមផ្សេងៗទៀតឡើយ។ វាអាចបើកមើលបានតែជាមួយនឹង…

Read More » -

General

Italian teen finds two zero-day vulnerabilities in Apple’s OS X

យុវជនជនជាតិអីុតាលីពីរនាក់ បានរកឃើញនូវចំនុចខ្សោយប្រភេទជា Zero-Day នៅក្នុងប្រព័ន្ធប្រតិបត្តិការ Apple’s OS X ដែលអាចឲ្យអ្នកវាយប្រហារធ្វើការ គ្រប់គ្រងពីចម្ងាយទៅលើកុំព្យូទ័រនោះ។ លោក Luca Todesco អាយុ ១៨ឆ្នាំ បានបង្ហោះនូវព័ត៌មានលំអិតនៃការវាយប្រហារ ដែលគាត់បានអភិវឌ្ឍនៅក្នងវិបសាយ GitHub។ កាវវាយប្រហារនេះ ប្រើប្រាស់នូវកំហុសឆ្គងចំនួនពីរ (02)…

Read More » -

General

Kali Linux Commands Cheat Sheet

ខាងក្រោមនេះគឺជាពាក្យបញ្ជាដែលមាននៅក្នុង Kali Linux ។ រាល់ពាក្យបញ្ជាដែលនិយមប្រើប្រាស់ត្រូវបានយកមកបង្ហាញនៅខាងក្រោម៖ A apropos : Search Help manual pages (man -k) apt-get : Search for and install…

Read More » -

Security News

Candidate Application Form WordPress Plugin vulnerability

WordPress Plugin មួយដែលត្រូវបាននិយមប្រើប្រាស់សម្រាប់ធ្វើជា Application Form ដែលមានឈ្មោះថា Candidate Application Form V.10 មាននូវចំនុចខ្សោយ ដែលអាចឲ្យអនុញ្ញាត ឲ្យអ្នកវាយប្រហារធ្វើការទាញយកពីចម្ងាយនូវឯកសារដែលមាននៅក្នុង Hosting របស់អ្នក។ ចំនុចខ្សោយនេះត្រូវបានរកឃើញដោយលោក Larry W. Cashdollar, @_larry0…

Read More » -

General

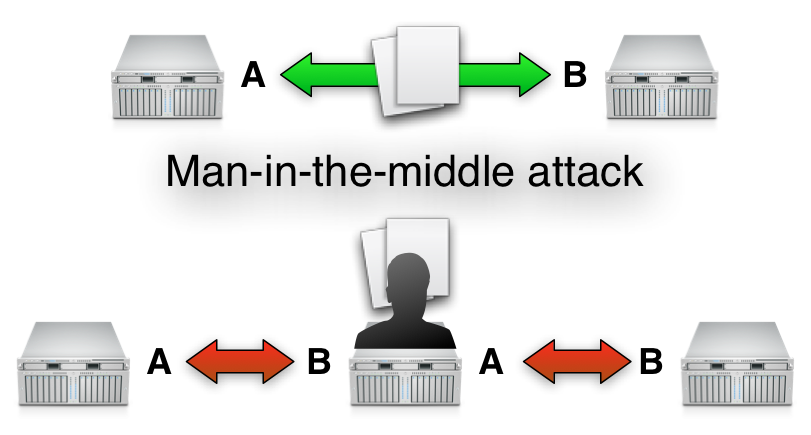

How to Protect Man-In-The-Middle (MiTM)

របៀបការពារខ្លួនពីការវាយប្រហារ Man-In-The-Middle Attack (MiMT) ការការពារទិន្នន័យរបស់យើងនៅលើបណ្តាញមិនមែនជាកិច្ចការងាយស្រួលនោះទេ ជាពិសេសនៅពេលដែលការវាយប្រហារនាពេលបច្ចុប្បន្ននេះ ដែលមានបច្ចេកទេសថ្មីៗ និងស្មុគស្មាញ។ ពេលខ្លះការវាយប្រហាររបស់ពួកគេមិនសូវមានគ្រោះថ្នាក់សម្រាប់អ្នកប្រើជាបុគ្គលឡើយ តែការវាយប្រហារទ្រង់ទ្រាយធំនៅលើវិបសាយដែលពេញនិយមមួយចំនួនឬមូលដ្ឋានទិន្នន័យផ្នែកហិរញ្ញវត្ថុ អាចនឹងជាគ្រោះថ្នាក់ខ្ពស់។ ក្នុងករណីជាច្រើន អ្នកវាយប្រហារព្យាយាមជំរុញឱ្យមេរោគមួយចំនួនរត់ចូលនៅលើម៉ាស៊ីនរបស់អ្នកប្រើប្រាស់។ អ្វីទៅជាការវាយប្រហារ Man-in-the-middle ? ការវាយប្រហារប្រភេទ Man-in-the-middle អាចទទួលបានជោគជ័យ នៅពេលដែលការវាយប្រហារនេះបានបង្កើតការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវទៅវិញទៅមករវាងភាគីពីរ។…

Read More »