How to Protect Man-In-The-Middle (MiTM)

របៀបការពារខ្លួនពីការវាយប្រហារ Man-In-The-Middle Attack (MiMT)

ការការពារទិន្នន័យរបស់យើងនៅលើបណ្តាញមិនមែនជាកិច្ចការងាយស្រួលនោះទេ ជាពិសេសនៅពេលដែលការវាយប្រហារនាពេលបច្ចុប្បន្ននេះ ដែលមានបច្ចេកទេសថ្មីៗ និងស្មុគស្មាញ។ ពេលខ្លះការវាយប្រហាររបស់ពួកគេមិនសូវមានគ្រោះថ្នាក់សម្រាប់អ្នកប្រើជាបុគ្គលឡើយ តែការវាយប្រហារទ្រង់ទ្រាយធំនៅលើវិបសាយដែលពេញនិយមមួយចំនួនឬមូលដ្ឋានទិន្នន័យផ្នែកហិរញ្ញវត្ថុ អាចនឹងជាគ្រោះថ្នាក់ខ្ពស់។ ក្នុងករណីជាច្រើន អ្នកវាយប្រហារព្យាយាមជំរុញឱ្យមេរោគមួយចំនួនរត់ចូលនៅលើម៉ាស៊ីនរបស់អ្នកប្រើប្រាស់។

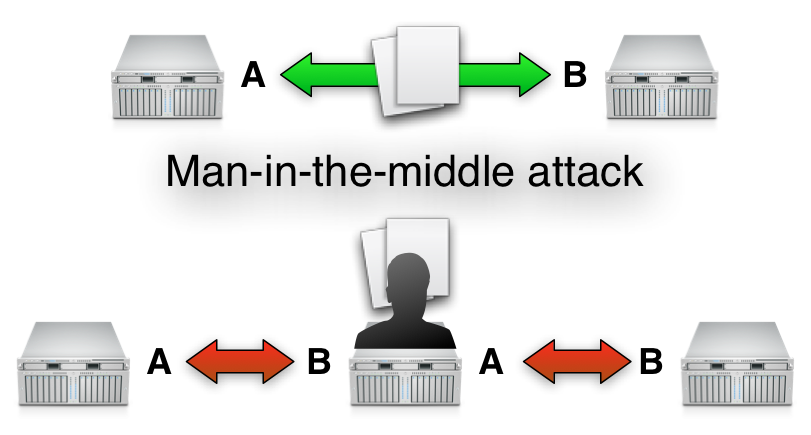

អ្វីទៅជាការវាយប្រហារ Man-in-the-middle ?

ការវាយប្រហារប្រភេទ Man-in-the-middle អាចទទួលបានជោគជ័យ នៅពេលដែលការវាយប្រហារនេះបានបង្កើតការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវទៅវិញទៅមករវាងភាគីពីរ។ លំនាំនៅការវាយប្រហារភាគ ច្រើនបំផុតតែងតែផ្តល់នូវទម្រង់មួយចំនួនសំរាប់ការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវចំណុចបញ្ចប់ ជាពិសេសដើម្បីទប់ស្កាត់ការវាយប្រហារ MITM លើអ្នកប្រើ។ សុវត្ថិភាព SSL ត្រូវបានគេប្រើដើម្បីផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវភាគីមួយឬទាំងពីរដោយប្រើប្រាស់វិញ្ញាបនបត្រដែលទុកចិត្តគ្នាទៅវិញទៅមកជានិច្ច។

តើវាធ្វើការដោយរបៀបណា?

ចូរនិយាយថាវាមានមនុស្ស 3 នាក់នៅក្នុងរឿងនេះ: លោក Mike លោក Rob, និងលោក Alex ។ លោក Mike ចង់ទាក់ទងជាមួយលោក Rob ។ ទន្ទឹមនឹងនេះដែរលោក Alex (អ្នកវាយប្រហារ) រារាំងការសន្ទនាដើម្បីលួចមើលនិងការអនុវត្តលើការសន្ទនាមិនពិតរបស់លោក Rob, នៅចំនុចកណ្តាល របស់លោក Mike ។ ជាដំបូងលោក Mike បានសួរលោក Rob សម្រាប់កូនសោសាធារណៈរបស់លោក។ ប្រសិនបើលោក Rob ផ្តល់នូវសោរដ៏សំខាន់របស់គាត់ទៅលោក Mike, លោក Alex អាចទទួលបានដូចគ្នា, ហើយនេះគឺជារបៀបដែលបានចាប់ផ្តើម “Man-in-the-middle-attack” ។ លោក Alex បានផ្ញើសារក្លែងក្លាយមួយទៅកាន់លោក Mike ដែលអះអាងថាបានមកពីលោក Rob ប៉ុន្តែរួមទាំងកូនសោសាធារណៈ (Public Key) របស់លោក Alex ផងដែរ។ លោក Mike បានជឿជាក់យ៉ាងងាយថាជាកូនសោរដែលទទួលបានជារបស់លោក Rob ប៉ុន្តែការពិតវាមិនមែនទេ។ លោក Mike គ្មានបំណងអាក្រក់ក្នុងការបំលែង (encrypt) សារ របស់លោកជាមួយនឹងកូនសោរលោក Alex ហើយផ្ញើសារដែលបានបម្លែងត្រឡប់ទៅលោក Rob ។

នៅក្នុងការវាយប្រហារ MITM ទូទៅបំផុតការវាយប្រហារភាគច្រើនជា WiFi Router ដែលបានប្រើដើម្បីរារាំងការប្រាស្រ័យទាក់ទងរបស់អ្នកប្រើ។ បច្ចេកទេសនេះអាចធ្វើទៅបានដោយសារការវាយលុកចូលទៅក្នុង Router មួយជាមួយនឹងកម្មវិធីអាក្រក់មួយចំនួនដើម្បីរារាំងអ្នកប្រើប្រាស់នៅលើ Router នោះ។ ដំបូងអ្នកវាយប្រហាររៀបចំប្រព័ន្ធនៅលើកុំព្យូទ័រយួរដៃរបស់គាត់អោយដូចជា WiFi hotspot ហើយជ្រើសរើសឈ្មោះដែលបានប្រើជាទូទៅនៅក្នុងតំបន់សាធារណៈដូចជាហាងកាហ្វេមួយឬព្រលានយន្តហោះ។ នៅពេលដែលអ្នកប្រើបានតភ្ជាប់ទៅ router អ្នកវាយប្រហារដើម្បីធ្វើការជ្រៀតចូលវិបសាយ ដែលមានដូចជា វិបសាយធនាគារអនឡាញ ឬវិបសាយពាណិជ្ជកម្ម បន្ទាប់មកអ្នកវាយប្រហារធ្វើកំណត់ហេតុព័ត៌មានបញ្ជាក់អត្តសញ្ញាណរបស់អ្នកប្រើសម្រាប់ការប្រើប្រាស់នៅពេលក្រោយ។

បច្ចេកទេស រឺកម្មវិធីសំរាប់ការពារអ្នកវាយប្រហារ Man-in-the-middle

អ្នកអាចប្រើការប្រើប្រាស់វិធីសាស្ត្របំលែង (encryption) រវាងម៉ាស៊ីនមេ និងម៉ាស៊ីនកូន។ ក្នុងករណីនេះដែល ម៉ាស៊ីនមេផ្ទៀងផ្ទាត់ការស្នើរសុំរបស់អតិថិជនដោយការបង្ហាញវិញ្ញាបនបត្រឌីជីថល និងបន្ទាប់មកការតភ្ជាប់ត្រូវបានបង្កើតឡើង។

វិធីសាស្រ្តមួយផ្សេងទៀតដើម្បីការពារការវាយប្រហារ MITM បែបនេះគឺមិនភ្ជាប់ទៅនឹងប្រព័ន្ធ WiFi Router បើកដែលគ្មានទាមទារលេខសំងាត់ដោយផ្ទាល់នោះទេ។ ប្រសិនបើអ្នកចង់ភ្ជាប់ អ្នកអាចប្រើកម្មវិធីជំនួយនៅលើ browser plug-in ដូចជា HTTPS Everywhere ឬ ForceTLS ។ កម្មវិធីជំនួយទាំងនេះនឹងជួយអ្នកក្នុងការបង្កើតការតភ្ជាប់សុវត្ថិភាពគ្រប់ទីកន្លែងទាំងអស់នៅពេលណាដែលជម្រើសនេះអាចប្រើប្រាស់បាន។

ប្រភព៖ http://hackerspace.kinja.com/how-to-defend-yourself-against-mitm-or-man-in-the-middl-1461796382