vulnerability

-

General

BlueBorne: Hacking Bluetooth enable devices

បើសិនជាអ្នកប្រើប្រាស់ឧបករណ៍មានភ្ជាប់មកជាមួយមុខងារ Bluetooth (ដែលមានដូចជាស្មាតហ្វូន កុំព្យូទ័រយួរដៃ ស្មាតធីវី ឬក៏ឧបករណ៍ជាប្រភេទ IoTs ដទៃទៀត) នោះអ្នកប្រឈមមុខទៅនឹងហានិភ័យនៃការវាយប្រហារពីចម្ងាយ ហើយអាចធ្វើការគ្រប់គ្រងទាំងស្រុងទៅលើឧបករណ៍ទាំងនោះដោយមិនចាំបាច់មានការអនុញ្ញាតពីអ្នកឡើយ។ អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខទើបតែបានរកឃើញនូវចំនុចខ្សោយថ្ងៃសូន្យ (0-day vulnerability) នៅក្នុង Bluetooth protocol ដែលបានធ្វើឲ្យប៉ៈពាល់ទៅដល់ឧបករណ៍ប្រមាណជា ៥.៣ប៊ីលានគ្រឿង (android, iOS,…

Read More » -

Uncategorized

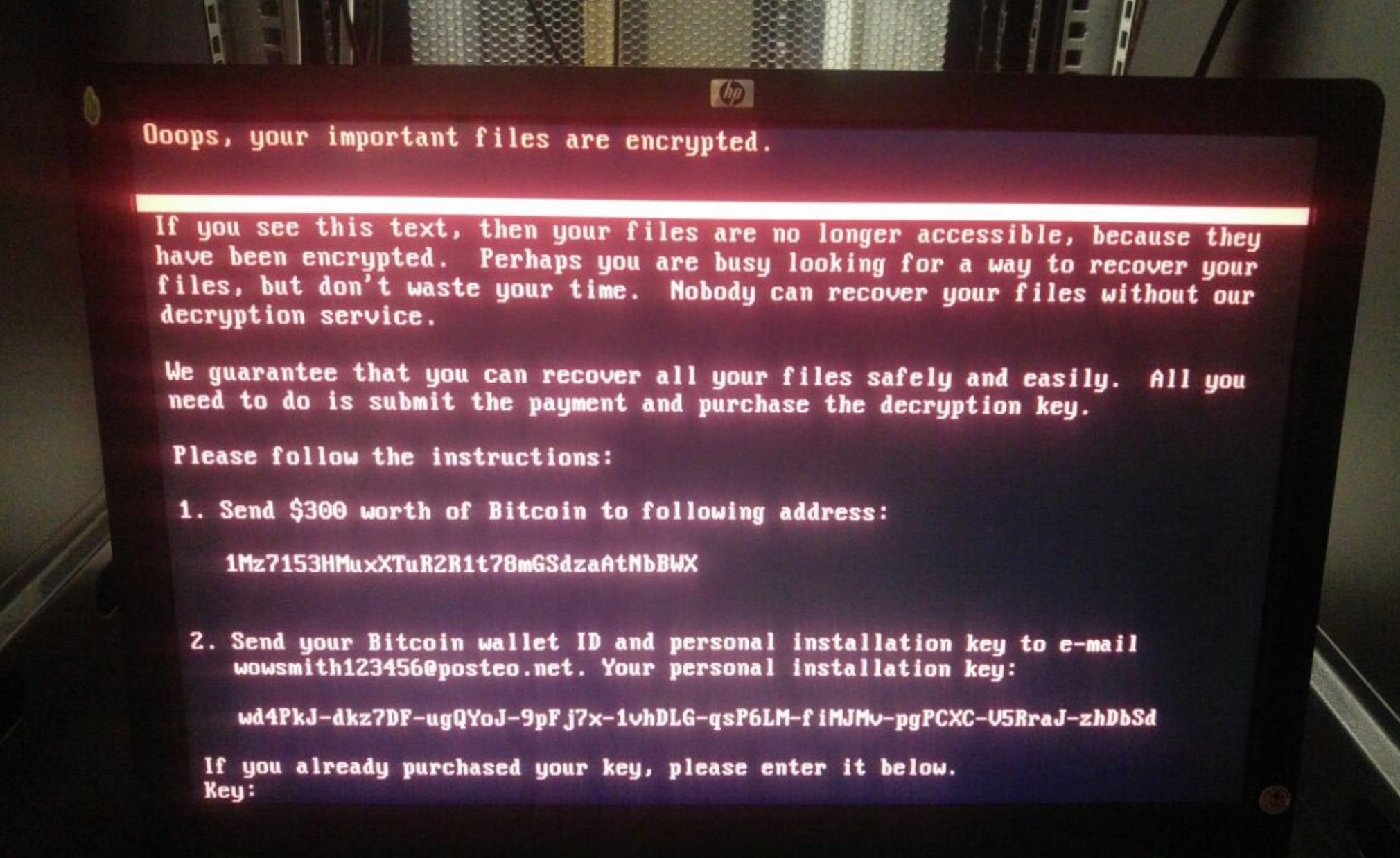

ALERT! Global ransomware attack again by Petya

ក្រុមហ៊ុនជាច្រើននៅជុំវិញពិភពលោកកំពុងតែរាយការណ៍អំពីការរងគ្រោះនៃមេរោគចាប់ជំរិត។ ក្រុមហ៊ុននៅអង់គ្លេស នៅអ៊ុយក្រែន និងនៅក្នុងរោងចក្រនុយក្លេអ៊ែរ Chernobyl ត្រូវបានទទួលរងគ្រោះដោយមេរោគមួយនេះ។ នៅក្នុងសេចក្តីថ្លែងការណ៍របស់ខ្លួន ក្រុមប្រឹក្សាសន្តិសុខជាតិអាមេរិកបាននិយាយថា រដ្ឋាភិបាលបាននឹងកំពុងធ្វើការសើុបអង្កេតទៅលើបញ្ហានេះ ហើយរដ្ឋាភិបាលអាមេរិកនឹងរកឲ្យឃើញអ្នកនៅពីក្រោយបញ្ហានេះ។ អ្នកជំនាញបានរំលឹកប្រាប់ទៅដល់ជនរងគ្រោះថាមិនឲ្យបង់ប្រាក់លោះឡើយ ដោយបញ្ជាក់ថាមិនមានការធានានោះឡើយថាអ្នកនឹងទទួលបានឯកសារទាំងអស់នោះមកវិញ។ ចំណែកឯខាងប៉ូលីសអន្តរជាតិ Interpol បាននិយាយថា ខ្លួនកំពុងតែតាមដានយ៉ាងយកចិត្តទុកដាក់នៅក្នុងបញ្ហានេះ ហើយនឹងធ្វើការជាមួយប្រទេសជាសមាជិក។ វាបានបង្ហាញខ្លួននៅប៉ុន្មានសប្តាហ៍ក្រោយនៃមេរោគចាប់ជំរិត WannaCry ដែលបានប៉ៈពាល់ទៅដល់ប្រទេសជាង…

Read More » -

General

SMS Two-factor security មិនមានសុវត្ថិភាពទៀតឡើយ

ឧក្រិដ្ឋជនបានធ្វើការវាយប្រហារទៅលើចំណុចខ្សោយដែលមាននៅក្នុង protocol សម្រាប់ឲ្យបណ្តាញទូរស័ព្ទចល័តទូទាំងពិភពលោកធ្វើការទំនាក់ទំនងគ្នា ដើម្បីធ្វើការបំបែកបច្ចេកទេស Two-Factor Authentication ក្នុងគោលបំណងលួចគណនីធនាគារ។ ហេគឃ័រ និងអ្នកនយោយបាយជាច្រើនបានធ្វើការព្រមានជាយូរឆ្នាំមកហើយថា ចំនុចខ្សោយដែលមាននៅក្នុងប្រព័ន្ធទូរស័ព្ទចល័តដែលយើងស្គាល់ថា SS7 (Signaling System 7) អាចត្រូវបានប្រើប្រាស់ដើម្បីធ្វើការស្ទាក់ចាប់ (intercept) និងបង្វែរ (redirect) ការហៅទូរស័ព្ទ (call)…

Read More » -

General

Zero-day Vulnerability នៅក្នុងផលិតផល Cisco ប៉ៈពាល់ដល់ច្រើនជាង ៣០០ ផលិតផល

ក្រុមហ៊ុន Cisco បានចេញការព្រមានមួយអំពីចំនុចខ្សោយថ្ងៃសូន្យ (zero-day) ដែលមានទៅលើឧបករណ៍ switch ប្រមាណជា ៣០០ ប្រភេទរបស់ខ្លួន។ ក្រុមហ៊ុនបានធ្វើការរកឃើញនូវចំនុចខ្សោយដ៏ធ្ងន់ធ្ងរនៅក្នុងផលិតផលរបស់ខ្លួនក្នុងពេលដែលធ្វើការវិភាគទៅលើ ”Vault 7” បញ្ចេញដោយ Wikileaks កាលពីពេលថ្មីៗនេះ។ ចំនុចខ្សោយនេះមាននៅក្នុង Cluster Management Protocol (CMP)…

Read More » -

General

តើអ្នកកំពុងនៅលើផ្លូវដែលនឹងអាចត្រូវបានគេហេគ?

ប្រាកដណាស់ អ្នកអាចត្រូវបានហេគដោយងាយដោយមិនគិតអំពីទំហំឬភាពល្បីល្បាញរបស់អង្គភាពរបស់អ្នកឡើយ។ មានពេលខ្លះ ការដែលអ្នកខ្វៈខាតចំណេះដឹងមូលដ្ឋានអំពីការការពារ នឹងធ្វើឲ្យអ្នកទទួលរងការវាយប្រហារ, បាត់បង់ថវិការ ឬក៏ត្រូវបានឆបោកដោយអ្នកផ្តល់សេវាកម្មសន្តិសុខ ។ ជាមួយនឹងការរីកចំរើននៃពាណិជ្ជកម្មអនឡាញ ម្ចាស់អាជីវកម្មភាគច្រើនបានចាប់ផ្តើមចូលប្រឡូកនៅក្នុងវិស័យ e-Commerce ដោយសារតែវាមិនចំណាយដើមទុនច្រើន និងជាមធ្យោបាយមួយក្នុងការពង្រីកពាណិជ្ជកម្មបានលឿន។ ការធ្វើប្រតិបត្តិការតាមអនឡាញ (online transactions) គឺល្អប្រសើរណាស់ ប៉ុន្តែចំនុចមួយដែលអ្នកគួរតែចាប់អារម្មណ៍នោះគឺ Information Security!…

Read More » -

General

ចំនុចខ្សោយដែលអាចឲ្យមានការគ្រប់គ្រង Web Application បានទាំងមូល “PHPMailer”

ចំនុចខ្សោយដ៏គ្រោះថ្នាក់មួយត្រូវបានគេរកឃើញនៅក្នុង PHPMailer ដែលគឺជាបណ្ណាល័យប្រភពកូដចំហរ (open source PHPP libraries) មួយដែលពេញនិយមប្រើប្រាស់ក្នុងការផ្ញើរអ៊ីម៉ែល ហើយដែលត្រូវបានប៉ាន់ស្មានថាមានចំនួនច្រើនជាង ៩លានវេបសាយ។ វេបសាយរាប់លានដែលប្រើប្រាស់ PHP រួមផ្សំជាមួយនឹង open source web application រួមមានទាំង WordPress, Drupal,…

Read More » -

General

សូមមានការប្រុងប្រយ័ត្ន! អ្នកអាចត្រូវបានហេគដោយគ្រាន់តែចុចលើរូបភាព

អ្នកស្រាវជ្រាវបានបញ្ចេញព័ត៌មានអំពីចំនុចខ្សោយថ្ងៃសូន្យ (zero-day vulnerability) នៅក្នុងប្រភេទឯកសារជារូបភាព JPEG 2000 image file ដែលអាចអនុញ្ញាតឲ្យអ្នកវាយប្រហារធ្វើការដំណើរការកូដពីចម្ងាយនៅលើប្រព័ន្ធដែលរងគ្រោះ។ ចំនុចខ្សោយនេះត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវមកពី Cisco Talos ដែលត្រូវបានគេដាក់លេខកូដថា TALOS-2016-0193/CVE-2016-8332 ។ OpenJPEG គឺជា open-source JPEG 2000…

Read More » -

General

Cisco បានរកឃើញចំនុចខ្សោយថ្ងៃសូន្យថ្មីមួយទៀត ពាក់ព័ន្ធនឹងហេគឃ័ររបស់ NSA

ក្រុមហ៊ុន Cisco បានចេញនូវការព្រមានចុងក្រោយមួយទៅដល់អតិថិជនរបស់ខ្លួន ចំពោះការរកឃើញនូវចំនុចខ្សោយថ្ងៃសូន្យមួយទៀត (zero-day vulnerability) ដែលក្រុមហ៊ុនបានរកឃើញពាក់ព័ន្ធទៅនឹងការបញ្ចេញរបស់ក្រុម “The Shadow Brokers” ។ កាលពីខែមុន ក្រុម Shadow Brokers បានបញ្ចេញនូវ firewall exploits, implants, និង…

Read More » -

General

កម្មវិធីវាយប្រហារត្រូវបានបញ្ចេញ: ឧបករណ៍ណេតវើកគឺជាគោលដៅវាយប្រហារ

កាលពីថ្ងៃទី១៣ ខែសីហា ឆ្នាំ២០១៦ កន្លងទៅនេះ ក្រុមអ្នកវាយប្រហារមួយឈ្មោះថា “Shadow Brokers” បានបញ្ចេញនូវកម្មវិធីសម្រាប់ហេគ (hacking tools) ជាច្រើនដែលមានគោលដៅវាយប្រហារទៅលើឧបករណ៍បណ្តាញ (network devices)។ ឧបករណ៍ណេតវើកទាំងនោះរួមមាន Cisco, WatchGuard និង Fortinet ។ ឯកសារដែលត្រូវបានបញ្ចេញផងដែរនោះរួមមាននូវ…

Read More » -

General

ធ្វើការអាប់ដេត iOS ជាបន្ទាន់ បន្ទាប់ពីចំនុចខ្សោយថ្ងៃសូន្យចំនួន ០៣ ត្រូវបានរកឃើញ

ក្រុមហ៊ុន Apple បានបញ្ចេញកំណែថ្មី iOS 9.3.5 សម្រាប់ធ្វើការអាប់ដេតទៅលើ iPhones និង iPads ដើម្បីធ្វើការជួសជុលទៅលើចំនុចខ្សោយថ្ងៃសូន្យ (zero-day) បន្ទាប់ពីមេរោគ spyware ត្រូវបានរកឃើញមានគោលដៅវាយប្រហារទៅលើ iPhone ដែលប្រើប្រាស់ដោយសកម្មជនអ្នកការពារសិទ្ធិមនុស្ស UAE ឈ្មោះថា Ahmed Mansoor…

Read More » -

General

Cisco, Fortinet បញ្ចេញកម្មវិធីជួលជុលកំហុសឆ្គងប្រឆាំងនឹងមេរោគ NSA

អតិិថិជននៃផលិតផល Cisco និង Fortinet ត្រូវតែធ្វើការអាប់ដេត (update) ជាបន្ទាន់ បន្ទាប់ពីព័ត៌មាននាពេលថ្មីៗនេះ ដែលពាក់ព័ន្ធនឹងការហេគ NSA malware ។ ក្រុមហ៊ុនទាំងពីរខាងលើននេះ បានធ្វើការជួសជុលកំហុសឆ្គងដែលត្រូវបានគេចេញផ្សាយជាសាធារណៈអនឡាញ ហើយបន្ទាប់ពីរកឃើញថាវាគឺជាគំរាមគំហែងពិិតប្រាកដមួយចំពោះផលិតផលមួយចំនួនរបស់ខ្លួន ដែលក្នុងនោះរួមមាន Cisco PIX និង ASA…

Read More » -

General

Cyberspace គឺជាដែនថ្មីមួយទៀតនៃការធ្វើសង្គ្រាម: NATO

អង្គភាព The North Atlantic Trade Organization (NATO) បានធ្វើការប្រកាសជាផ្លូវការថា cyberspace គឺជាដែនមួយទៀតនៃសង្គ្រាម (domain for war) បន្ថែមទៅលើដែនដែលមានស្រាប់ land, sea និង air ។ ការផ្លាស់ប្តូរនេះ…

Read More » -

General

Kernel Backdoor ត្រូវបានរកឃើញនៅក្នុង Chinese ARM Maker

វិធីសាស្ត្រក្នុងការហេគចូលទៅក្នុង Android Device ទោះបីវាមិនមានភាពងាយស្រួលក្នុងហេគចូលទៅកាន់ Android devices ក៏ដោយ ប៉ុន្តែមានពេលខ្លះអ្នកអាចសំណាងល្អក្នុងការរកឃើញនូវ backdoor access ។ សូមអរគុណទៅដល់ Allwinner ដែលជាអ្នកផលិតនូវ Chinese ARM system-on-a-cip ដែលត្រូវបានគេរក ឃើញនៅក្នុង Linux…

Read More » -

General

វេបសាយរាប់លានប្រឈមមុខនឹងហានិភ័យនៃការគ្រប់គ្រងពីចម្ងាយ: ImageMagick

ImageMagick គឺជាកូនកម្មវិធីតូចមួយ ឥតគិតថ្លៃ (Open Source) ហើយដែលមានវត្តមានច្រើនជាង ២៥ឆ្នាំមកហើយ ហើយប្រហែលជាអ្នកក៏មិនដែលធ្លាប់បានលឺឈ្មោះ ឬស្គាល់នូវនិមិត្តសញ្ញារបស់វាឡើយ (logo) ។ ប៉ុន្តែអ្នកប្រហែលជាប្រើប្រាស់នូវកម្មវិធីនេះ ដោយអ្នកមិនបានដឹងខ្លួន ដែលជាឧទាហរណ៍គឺនៅពេលដែលអ្នកធ្វើការបញ្ជូនរូបភាព (upload images) ទៅកាន់វេបសាយ ឬក៏នៅក្នុងវេប blog ណាមួយ។…

Read More » -

General

ហេគទូរស័ព្ទរបស់អ្នកដោយគ្រាន់តែស្គាល់លេខតែប៉ុណ្ណោះ!

លេខទូរស័ព្ទរបស់អ្នកប៉ុណ្ណោះ ដែលហេគឃ័រត្រូវការ ដើម្បីអាក់សេស (access) ទៅកាន់រាល់ការសន្ទនានិងសារទាំងអស់ – នេះបើតាមការបង្ហាញឲ្យឃើញនៅក្នុងកម្មវិធី 60 Minutes កាលពីសប្តាហ៍កន្លងទៅនេះ។ មានការបង្ហាញអំពីការវាយប្រហារយ៉ាងលឿនដោយប្រើប្រាស់ចំនុចខ្សោយដែលមាននៅក្នុង SS7 SSL7 ជួយដល់ប្រតិបត្តិករទូរស័ព្ទទាំងអស់នៅទូទាំងពិភពលោកក្នុងការបង្ហាញផ្លូវសម្រាប់ calls និង texts ហេគឃ័រអាចធ្វើការស្តាប់ រាល់ការសន្ទនារបស់អ្នកទាំងអស់ និងអាននូវសារ…

Read More »