cybersecurity

-

Forum-Discussion

Video: Enabling Leadership for a Secure Digital Future

The Closing Plenary summarizes key insights from the Annual Meeting on Cybersecurity to enable leadership for a secure digital future…

Read More » -

Job Recruitment

IT Audit Officer

Foreign Trade Bank of Cambodia (FTB) has been providing customers with safe and reliable banking services since 1979. As the…

Read More » -

General

រដ្ឋាភិបាលអូស្ត្រាលី និងក្រុមហ៊ុនជាច្រើន ទទួលរងការវាយប្រហារតាមអុីនធឺណិត

ប្រទេសអូស្ត្រាលីកំពុងតែទទួលរងការវាយប្រហារតាមប្រព័ន្ធអុីធឺណិតដ៏ធំសំបើម ដោយរដ្ឋាភិបាលបរទេស នេះបើតាមអ្វីដែលនាយករដ្ឋមន្រ្តី Scott Morrison បានបញ្ចេញអោយដឹង។ នៅក្នុងសន្និសិទ្ធិកាសែតបន្ទាន់មួយនាព្រឹកនេះនៅទីក្រុងកង់បេរ៉ា លោកនាយកដ្ឋរដ្ឋមន្រ្តីបានមានប្រសាសន៍ថា ការវាយប្រហារតាមអុីនធឺណិតក្នុងទ្រង់ទ្រាយធំ (large-scale) បង្កឡើងដោយក្រុមចោរបច្ចេកវិទ្យា ដែលទទួលឧបត្ថម្ភពីរដ្ឋាភិបាល។ គោលដៅវាយប្រហារគឺមានទៅលើវិស័យចំបងៗមួយចំនួន រួមមានដូចជា រដ្ឋាភិបាល (government) ឧស្សាហកម្ម (industry) ស្ថាប័នគណបក្សនយោបាយ (political…

Read More » -

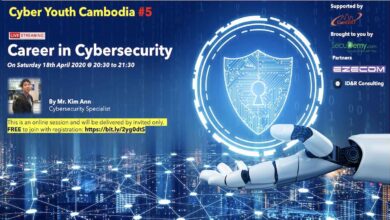

Cyber Youth Cambodia

Cyber Youth Cambodia #05: Career in Cybersecurity

Cyber Youth Cambodia គឺជាសហគមន៍សន្តិសុខអុីនធឺណែតសម្រាប់យុវជន ដែលត្រូវបានបង្កើតឡើង សម្រាប់យុវជនវ័យក្មេងជាពិេសស គឺសម្រាប់សិស្ស-និស្សិតដែលកំពុងសិក្សានៅតាមវិទ្យាល័យ ឬ/និង សាកលវិទ្យាល័យនានានៅទីក្រុងភ្នំពេញ ដែលមានចំណាប់អារម្មណ៍ ឬក៏ចំណង់ចំណូលចិត្ត (passion) ដើម្បីចាប់យកអាជីពការងារក្នុងវិស័យសន្តិសុខអុីនធឺណែត។ សហគមន៍ Cyber Youth Cambodia បានរៀបចំ online session…

Read More » -

Cyber Youth Cambodia

Cyber Youth Cambodia #3: Why we need cybersecurity?

Cyber Youth Cambodia គឺជាសហគមន៍សន្តិសុខអុីនធឺណែតសម្រាប់យុវជន ដែលត្រូវបានបង្កើតឡើង សម្រាប់យុវជនវ័យក្មេងជាពិេសស គឺសម្រាប់សិស្ស-និស្សិតដែលកំពុងសិក្សានៅតាមវិទ្យាល័យ ឬ/និង សាកលវិទ្យាល័យនានានៅទីក្រុងភ្នំពេញ ដែលមានចំណាប់អារម្មណ៍ ឬក៏ចំណង់ចំណូលចិត្ត (passion) ដើម្បីចាប់យកអាជីពការងារក្នុងវិស័យសន្តិសុខអុីនធឺណែត។ សហគមន៍ Cyber Youth Cambodia បានរៀបចំ online session…

Read More » -

General

ការគ្រប់គ្រងសន្តិសុខអុីនធឺណែត Vs. ការគ្រប់គ្រងព័ត៌មានវិទ្យា

ច្រើនជាងពេលណាៗទាំងអស់ អ្នកធ្វើសេចក្តីសម្រេចចិត្តនៅក្នុងអាជីវកម្មគ្រប់កម្រិតពឹងផ្អែកលើការមានព័ត៌មាន ដែលពួកគេត្រូវការនៅចុងម្រាមដៃរបស់ពួកគេ។ អ្នកគ្រប់គ្រងប្រព័ន្ធកុំព្យូទ័រនិងព័ត៌មាន ដែលហៅថាអ្នកគ្រប់គ្រងបច្ចេកវិទ្យាព័ត៌មាន (ឬ IT) ធ្វើការដើម្បីធ្វើឱ្យព័ត៌មានអាចទាញយកមកប្រើប្រាស់បាននៅពេលដែលត្រូវការ ។ សម្រាប់ហេតុផលនេះដែលអាជីវកម្មខ្នាតតូចនិងមធ្យមភាគច្រើន ច្រឡំអ្នកគ្រប់គ្រង IT គឺជាអ្នកជំនាញសន្តិសុខតាមអុីនធឺណែត។ តាមពិតសន្តិសុខតាមអុីនធឺណែតមិនមែនគ្រាន់តែជាបញ្ហាបច្ចេកវិទ្យាព័ត៌មានទេ។ វាគឺជាហានិភ័យអាជីវកម្មសម្រាប់អាជីវកម្មគ្រប់ទំហំទាំងអស់។ ទោះយ៉ាងណាក៏ដោយ អង្គភាពជាច្រើនពឹងផ្អែកលើបុគ្គលិកផ្នែកបច្ចេកវិទ្យាព័ត៌មាន (អាយធី) សម្រាប់សុវត្ថិភាពអុីនធឺណែត ដោយទុកឱ្យពួកគេប្រឈមនឹងហានិភ័យនៃការបំពានទិន្នន័យ…

Read More » -

General

ជំនាញគ្រប់គ្រងគម្រោងចំនួន ៦ ដើម្បីលើកកម្ពស់កិច្ចខិតខំប្រឹងប្រែងសន្តិសុខតាមប្រព័ន្ធអុីនធឺណែត

ប្រែសម្រួលដោយ៖ លោក លឹម គឹមស្រេង អ្នកស្រាវជ្រាវសន្តិសុខអុីនធឺណែត អ្នកជំនាញសន្តិសុខអុីនធឺណែតត្រូវបានគេរំពឹងថានឹងមានជំនាញគ្រប់គ្រងគម្រោងយ៉ាងច្បាស់លាស់ ប៉ុន្តែជំនាញបច្ចេកទេស (technical skill) គ្រាន់តែជាចំណុចកំពូលនៃផ្ទាំងទឹកកកប៉ុណ្ណោះ។ វាជាការសំខាន់ណាស់ក្នុងការពិនិត្យទៅលើការងារសន្តិសុខអុីនធឺណិត ដោយមិនផ្តោតតែទៅលើចំណេះដឹងបច្ចេកទេសតែមួយមុខ គឺអ្នកត្រូវផ្តោតទៅលើគោលដៅអាជីវកម្មនៅក្នុងការគិតរបស់អ្នកផងដែរ។ នេះគឺជាជំនាញគ្រប់គ្រងគម្រោងចំនួន ៦ ដើម្បីអនុវត្តទៅលើសន្តិសុខតាមប្រព័ន្ធអុីនធឺណែត។ ១. កំណត់ការរំពឹងទុក ការយកចិត្តទុកដាក់ និងលទ្ធផលរបស់គម្រោងឱ្យច្បាស់លាស់ នៅពេលការរំពឹងទុកមិនច្បាស់…

Read More » -

General

ឆ្នាំ ២០២០៖ ការវិវឌ្ឍន៍នៃសន្តិសុខអុិនធឺណិត ជួបជាមួយនឹងបដិវត្តន៍បច្ចេកវិទ្យា 5G

នៅក្នុងការប្រកួតប្រជែងទៅលើបច្ចេកវិទ្យា 5G នោះ ឆ្នាំ 2019 គឺត្រូវផ្តោតខ្លាំងមែនទែន។ ប្រតិបត្តិករទូរស័ព្ទចល័តជាច្រើនបានក្លាយជាអ្នកទីមួយ ដែលផ្តល់បណ្តាញដែលអាចប្រើប្រាស់ទៅលើបច្ចេកវិទ្យា 5G បាន។ ប្រតិបត្តិករបណ្តាញទូរស័ព្ទចល័ត (Mobile Network Operators – MNOs) ដូចជាក្រុមហ៊ុន Sprint, T-Mobile និង Verizon ក៏អួតពីសមត្ថភាពថ្មីរបស់បច្ចេកវិទ្យា 5G របស់ពួកគេផងដែរ។ អ្នកប្រើប្រាស់ជាច្រើនចាប់ផ្តើមភ្ញាក់ពីលទ្ធភាពនៃបទពិសោធន៍ដែលបច្ចេកវិទ្យា 5G នឹងនាំមកនោះដូចជាផ្ទះឆ្លាតវៃ ទីក្រុងឆ្លាតវៃ ការបើកបរស្វ័យប្រវត្តិ និងជាច្រើនទៀត។ នៅពេលយើងឈានចូលដល់ឆ្នាំ២០២០ នេះ បច្ចេកវិទ្យាជាច្រើនដូចជា IoT, AI និង machine learning នឹងជម្រុញឱកាសជាច្រើននៅក្នុងយុគសម័យ…

Read More » -

General

សិង្ហបុរីនឹងចំណាយទឹកប្រាក់ ១ ពាន់លានដុល្លារ ដើម្បីបង្កើន សន្តិសុខនិងការការពារទិន្នន័យនៅលើអុិនធឺណិត

តាមប្រភព័ត៌មានពី The Straits Times បានឱ្យដឹងថា រដ្ឋមន្រ្តីក្រសួងហិរញ្ញវត្ថុលោក Heng Swee Keat បានឱ្យដឹងនៅថ្ងៃអង្គារទី១៨ ខែកុម្ភៈ នេះថា ប្រទេសសិង្ហបុរីនឹងទុកថវិកាចំនួន ១ពាន់លានដុល្លារសឹង្ហបុរី ក្នុងរយៈពេល ៣ ឆ្នាំខាងមុខ ដើម្បីកសាងសមត្ថភាពសន្តិសុខតាមប្រព័ន្ធអុិនធឺណិត និងការការពារទិន្នន័យ។ លោកមានប្រសាសន៍ថា ទឹកប្រាក់នេះ គឺដើម្បីការពារទិន្នន័យរបស់ពលរដ្ឋ…

Read More » -

General

វិធីសាស្ត្រក្លាយខ្លួនជាសវនករសន្តិសុខព័ត៌មាន (IT Security Auditor)

ការធ្វើជាសវនករផ្នែកសន្តិសុខព័ត៌មានមានន័យថាជាការធ្វើការពាក់ព័ន្ធទៅនឹងសវនកម្មប្រព័ន្ធសន្តិសុខព័ត៌មានរបស់ហេដ្ឋារចនាសម្ព័ន្ធ IT នៅក្នុងក្រុមហ៊ុនមួយ។ ការងារនេះអាចមានការលំបាក ព្រោះវាមានពឹងផ្អែកទៅលើសុវត្ថិភាពព័ត៌មាន និងអនុលោមភាព។ ជាទូទៅវាតម្រូវឱ្យបេក្ខជនមានបទពិសោធនៅក្នុងផ្នែករដ្ឋបាលព័ត៌មានវិទ្យា និងសន្តិសុខព័ត៌មានជាចំណុចចាប់ផ្តើម។ (តែនេះមិនមែនតែងតែជាករណីសម្រាប់សវនករអនុលោមភាពឡើយ។ ) សវនកម្មសន្តិសុខព័ត៌មានត្រូវបានប្រើប្រាស់ដើម្បីបង្កើតរបាយការណ៍ស៊ីជម្រៅ ដែលបង្ហាញព័ត៌មានលម្អិតអំពីស្ថានភាពបច្ចុប្បន្ននៃសន្តិសុខព័ត៌មានរបស់ក្រុមហ៊ុនមួយ និងចំនុចដែលអ្វីៗអាចត្រូវបានកែលម្អ និងអ្វីៗកំពុងដំណើរការជាទូទៅ។ នេះមានប្រយោជន៍ ដោយសារអ្នករៀបចំផែនការ និងអ្នកធ្វើសេចក្តីសម្រេចចិត្តត្រូវដឹងថាតើប្រព័ន្ធព័ត៌មានវិទ្យាកំពុងដំណើរការយ៉ាងដូចម្តេច ហើយថាតើការយន្តការប្រុងប្រយ័ត្នផ្នែកសន្តិសុខបច្ចុប្បន្ន អាចនឹងត្រូវបានធ្វើឱ្យប្រសើរឡើងដើម្បីធានាបាននូវសមត្ថភាពនៅក្នុងក្រុមហ៊ុន។ បទពិសោធន៍ការងារ…

Read More » -

Job Recruitment

JOB: InfoSec, Digital Banking and MIS Manager

គ្រឹះស្ថានមីក្រូហិរញ្ញវត្ថុ លី ហួរ ភីអិលស៊ី បច្ចុប្បន្នកំពុងធ្វើប្រតិបត្តិការនៅទីក្រុងភ្នំពេញ និងមានបណ្តាញប្រតិបត្តិការនៅតាមបណ្តាខេត្តមួយចំនួន។ គ្រឹះស្ថានត្រូវការជ្រើសរើសបុគ្គលិកដែលមានសមត្ថភាព និងបទពិសោធន៍ សម្រាប់មុខដំណែងខាងក្រោម៖

Read More » -

General

គន្លឹះ ១២ ចំនុចដើម្បីធ្វើបទបង្ហាញដ៏មានប្រសិទ្ធិភាពចំពោះមុខក្រុមប្រឹក្សាភិបាល

សន្តិសុខតាមប្រព័ន្ធអ៊ីនធឺណិត (Cybersecurity) គឺជាក្តីបារម្ភចម្បងសម្រាប់ក្រុមប្រឹក្សាភិបាល។ តាមពិត 42% នៃមេដឹកនាំជិត 500 នាក់ ដែលបានអង្កេតដោយ National Association of Corporate Directors បានបង្ហាញថា ហានិភ័យតាមអ៊ិនធឺណិតជាកត្តាមួយក្នុងចំណោមកង្វល់ទាំង 5 ដែលពួកគេកំពុងប្រឈម – នៅពីក្រោយការប្រែប្រួលអាកាសធាតុ…

Read More » -

General

WhatsApp កំណត់ការបញ្ជូនសារបន្តបានតែ ៥ នាក់ប៉ុណ្ណោះដើម្បីទប់ស្កាត់ពាក្យចចាមអារ៉ាម

តាមព័ត៌មានពី Channel News Asia បានឲ្យដឹងថា នាយកប្រតិបត្តិក្រុមហ៊ុនជាច្រើន បាននិយាយនាពេលថ្មីៗនេះថា កម្មវិធីសេវាកម្មផ្ញើសារ WhatsApp របស់ក្រុមហ៊ុនហ្វេសប៊ុក (Facebook Inc) ពេលនេះកំណត់ចំនួនដងសម្រាប់អ្នកប្រើប្រាស់ក្នុងការបញ្ជូនសារបន្តទៅកាន់មនុស្ស ៥ នាក់នៅក្នុងគោលបំណងប្រឆាំងទៅនឹង “ព័ត៌មានមិនពិត និងពាក្យចចាមអារ៉ាម” ។ លោក Victoria…

Read More »