Security News

This is Security News

-

Chrome, Firefox, Safari and IE – All Browsers Hacked at Pwn2Own Competition

នៅក្នុងកម្មវិធីប្រកួតប្រចាំឆ្នាំ Pwn2Own 2015 ដែលធ្វើឡើងនៅក្នុងទីក្រុង Vancouver ដែលមានអ្នកចូលរួមមកពីគ្រប់តំបន់ជុំវិញពិភពលោក បានទាញយក នូវទឹកប្រាក់ចំនួន $557,500 នៅក្នុងកម្មវិធី bug bounties ដែលបានរកឃើញនូវចំនុចខ្សោយចំនួន 21 នៅក្នុងកម្មវិធី Browsers ធំៗទាំងបួន (Chrome, Firefox, Safari…

Read More » -

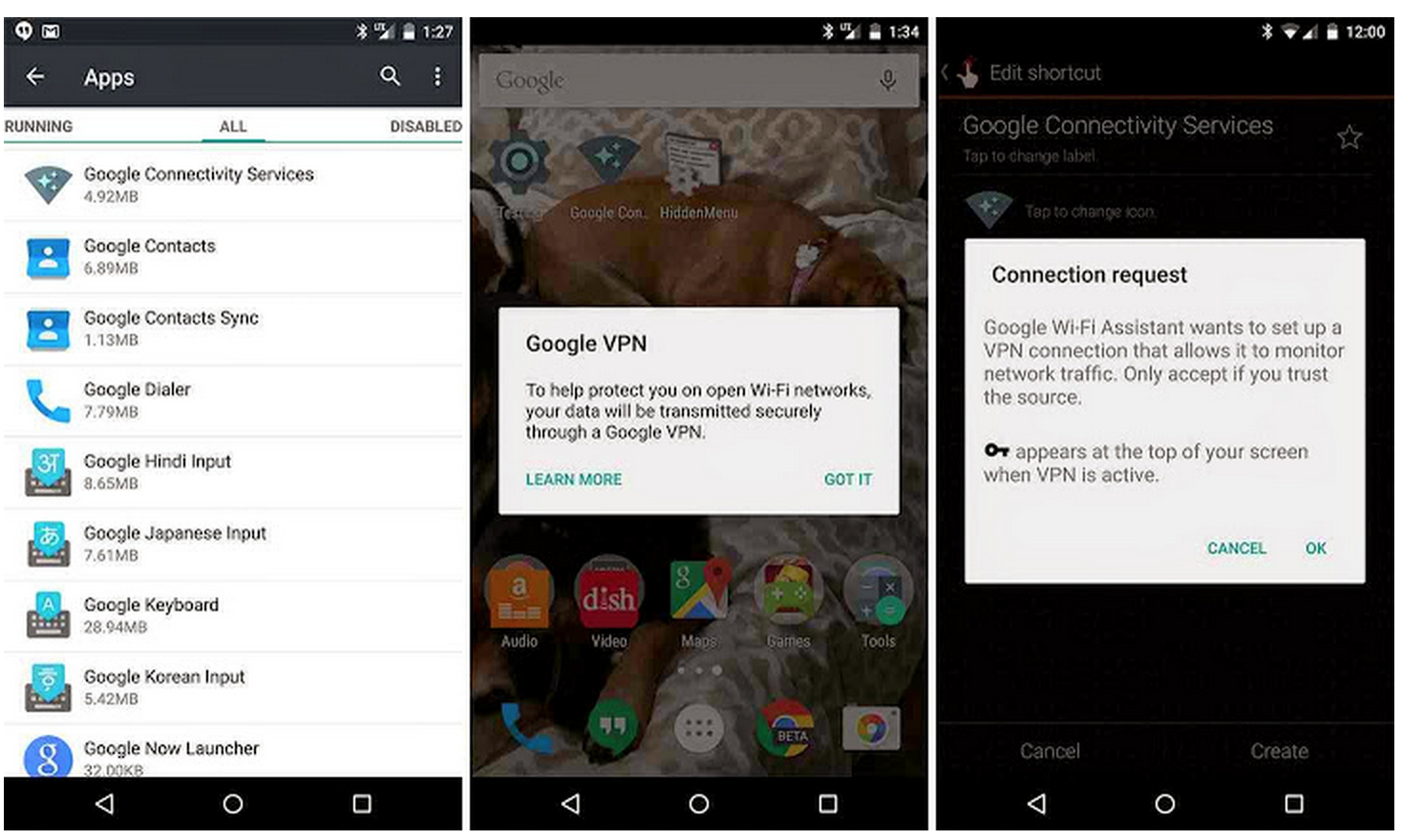

‘Google VPN’ in-built Hidden Service spotted in Android 5.1

Google VPN គឺជាមុខងារថ្មីមួយភ្ជាប់មកជាស្រេចនៅក្នុងជំនាន់ Android 5.1 វាគឺជាដំណឹងល្អសម្រាប់អ្នកដែលប្រើប្រាស់ Android ទាំងអស់គ្នា។ ក្រុមហ៊ុន Google បានធ្វើការដោយស្ងាត់ៗ នូវមុខងារថ្មីមួយគឺ Virtual Private Network (VPN) ដែលដាក់ឈ្មោះថា ៉Google VPN”។ ព័ត៌មាននេះគឺមិនទាន់ត្រូវបានបញ្ជាក់ជាផ្លូវការនូវឡើយទេ…

Read More » -

This ‘Killer USB’ can make your Computer explode

តើអ្នកវាយប្រហារអាចធ្វើការបំផ្ទុះកុំព្យូទ័របស់អ្នកពីចម្ងាយ ដើម្បីសម្លាប់នរណាម្នាក់បានទេ ដូចដែលពួកគេធ្វើនៅក្នុងខ្សែភាពយន្ត? ចូរតាមដានព័ត៌មាន ខាងក្រោម។ អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខជនជាតិរុស្សីម្នាក់ មានឈ្មោះហៅក្រៅថា Dark Purple ដែលបានរកឃើញនូវទស្សនាទានមួយគួរឲ្យចាប់អារម្មណ៍ ហើយធ្វើការ បង្កើតនូវ “USB Killer” pendrive ដោយខ្លួនឯង។ គាត់កំពុងតែធ្វើការនៅក្នុងក្រុមហ៊ុនផលិតគ្រឿងអេឡិកត្រូនិចមួយ ហើយគាត់ធ្វើការបញ្ជាទិញនូវ circuit boards…

Read More » -

How to become a hacker?

តើអ្នកចង់ក្លាយខ្លួនជា Hacker ត្រូវធ្វើដូចម្តេចខ្លះ? ដំបូងឡើយ អ្នកត្រូវយល់ដឹងអំពីទស្សនាទាន (concept) ឲ្យបានច្បាស់ថា ការប្រើប្រាស់នូវកម្មវិធីដែលមានស្រាប់ៗ គឺមិនធ្វើឲ្យអ្នកក្លាយទៅជាអ្នកវាយប្រហារ (hacker) បានឡើយ។ ការសិក្សាអំពីវិធីសាស្ត្រនៃ hacking គឺមិនមែនងាយស្រួលឡើង តែបើសិនជាអ្នកមាននូវចំណាប់អារម្មណ៍នៅក្នុងការ hack នោះអ្នកនឹងអាចសិក្សាទៅមុខ បានលឿន។ វាអាស្រ័យទៅលើខ្លួនអ្នក ថាតើអ្នកត្រូវចាប់ផ្តើមយ៉ាងដូចម្តេច…

Read More » -

Vulnerability Discovered in WordPress SEO Plugin by Yoast

កំហុសឆ្គងមានលក្ខណៈជា blind SQL Inject ត្រូវបានរកឃើញនៅក្នុង Plugin ដ៏ល្បីមួយឈ្មោះថា WordPress SEO plugin by Yoast. WPScanVulnerability Database បានចេញនូវសេចក្តីណែនាំ បន្ទាប់ពីបានបញ្ចេញប្រាប់កំហុសនេះទៅកាន់អ្នកអភិវឌ្ឍ Plugin នេះ។ ជំនាន់នៃ PlugIn 1.7.3.3…

Read More » -

RECONNECT – a tool to hack your facebook account

RECONNECT – កម្មវិធីសម្រាប់ធ្វើការហេគចូលទៅក្នុងគណនី Facebook របស់អ្នក អ្នកបង្កើតគណនីថ្មី ឬក៍ធ្វើការ Login ចូលទៅក្នុងហ្វេសប៊ុក?។ អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខ បានរកឃើញនូវចំនុចខ្សោយមួយដ៏គ្រោះថ្នាក់ ដែលអាចឲ្យអ្នក វាយប្រហារធ្វើការគ្រប់គ្រងគណនីហ្វេសប៊ុករបស់អ្នកបាន នៅលើវិបសាយទាំងឡាយណាដែលមានមុខងារ “Login with Facebook” ។ ចំនុចខ្សោយនេះមិនផ្តល់សិទ្ធិដល់អ្នកវាយប្រហារដឹងនូវពាក្យសម្ងាត់របស់អ្នកនោះទេ ប៉ុន្តែវាបានអនុញ្ញាតឲ្យពួកគេធ្វើការចូលទៅកាន់គណនីហ្វេសប៊ុកអ្នក…

Read More » -

Facebook Auto-UnLiker — Your Facebook Page ‘Likes’ Might Drop This Week

តើអ្នកមាន Facebook Business Page ដែរឬទេ? បើសិនជាមាន នោះអ្នកនឹងមានការចាប់អារម្មណ៍ជាមួួនឹងចំនួន “likes” នៅលើ Facebook Page របស់អ្នកក្នុងសប្តាហ៍ខាងមុខ ដែលអាចឲ្យមានការខកចិត្តបន្តិច ប៉ុន្តែហ្វេសប៊ុកជឿជាក់ថា នឹងជួយដល់ពាណិជ្ជកម្មដឹងនូវអ្នកដែលតាមដានព័ត៌មានរបស់ខ្លួន ពិតប្រាកដ។ ហ្វេសប៊ុកនឹងធ្វើការ UNLIKE ដោយស្វ័យប្រវត្តិក្នុងទ្រង់ទ្រាយធំ ហ្វេសប៊ុកបាននិយាយថា…

Read More » -

Microsoft: Internet Explorer, Windows vulnerable to FREAK attack

ម៉ៃក្រូសូហ្វ៖ Internet Explorer និង Windows មានចំនុចខ្សោយ FREAK កាលពីដើមសប្តាហ៍នេះ ព័ត៌មានស្តីពីការវាយប្រហារ FREAK (Factoring RSA Export Keys) រួចមកហើយ។ ក្នុងពេលភ្លាមៗនោះ វាត្រូវបានគេជឿ ជាក់ថា ប្រព័ន្ធប្រតិបត្តិការ Windows…

Read More » -

‘FREAK’ — New SSL/TLS Vulnerability Explained

ចំនុចខ្សោយថ្មីមួយនៃ SSL/TLS ត្រូវបានបង្ហាញ – FREAK ចំនុចខ្សោយថ្មីមួយទៀតដែលកំពុងតែរីករាលដាល ហើយត្រូវបានសំងំលាក់ខ្លួនអស់រយៈពេលជាង១ទសវត្សហើយនោះ ហើយបានធ្វើឲ្យអ្នកប្រើប្រាស់រាប់លាននាក់ អាចទទួលរងគ្រោះដោយសារតែបច្ចេកទេស Man-in-the-middle attack នៅលើចរាចរទិន្នន័យដែលត្រូវបាន encrypted នៅពេលដែលអ្នកប្រើប្រាស់គិតថាខ្លួនមានសុវត្ថិភាពទៅហើយនោះ។ ស្វែងយល់បន្ថែម >> Man-In-The-Middle Attack (MiTM) ដែលមានឈ្មោះថា…

Read More » -

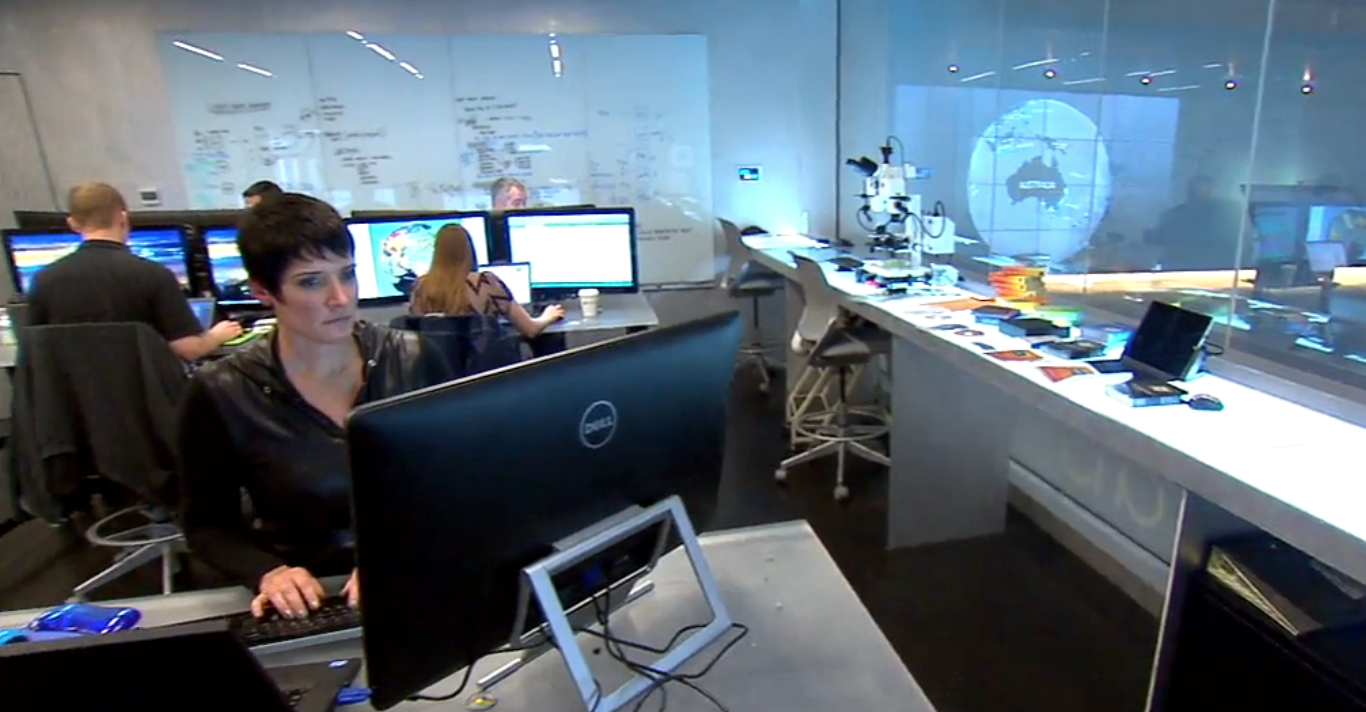

How to catch a cyberthief

តើគេចាប់ចោរតាមប្រព័ន្ធអិុនធឺណិតបានយ៉ាងដូចម្តេច? ខាងក្រោមនេះគឺជាវិដេអូដែលបង្ហាញពីវិធីសាស្ត្រនៃការតាមចាប់ចោរតាមប្រព័ន្ធអិុនធឺណិត ។ សូមទស្សនាដើម្បីបានជាចំណេះដឹង!

Read More » -

How does facebook account got hacked

តើគណនីហ្វេសប៊ុករបស់អ្នកត្រូវបានគេហេគចូលយ៉ាងដូចម្តេច? ១. យល់ដឹងអំពី Facebook Phishing Phishing គឺជាវិធីសាស្ត្រមួយប្រភេទដែលជាការព្យាយាមក្នុងការទាញយកព័ត៌មានពីអ្នក មានដូចជា username, password, និង credit card details ដោយធ្វើការបន្លំខ្លួនជាអង្គភាពដែលអ្នកទុកចិត្តជឿជាក់ នៅក្នុងទម្រង់ទំនាក់ទំនងអេឡិកត្រូនិក។ ជាទូទៅ Phishing គឺធ្វើឡើងដោយការផ្ញើរនូវសារ អេឡិកត្រូនិច…

Read More » -

How To Protect Yourself From Hacker

វិធីសាស្ត្រក្នុងការការពារខ្លួនអ្នកពីសំណាក់អ្នកវាយប្រហារ នៅរៀងរាល់ ៦វិនាទីម្តង កុំព្យូទ័រផ្ទាល់ខ្លួនមួយគ្រឿងត្រូវបានគេហេគចូល។ ជាការពិត ៨០ភាគរយនៃកុំព្យូទ័រត្រូវបានគេហេគ។ ដោយសារតែការវាយប្រហារ កំពុងតែ មានការកើនឡើងជាលំដាប់នោះ វាគឺជាការចាំបាច់ណាស់ក្នុងការអប់រំខ្លួនអ្នក ដើម្បីកុំឲ្យក្លាយទៅជាជនរងគ្រោះ។ ខាងក្រោមនេះគឺជាវិធីសាស្ត្រ ១០យ៉ាង ដើម្បីការពារខ្លួនអ្នកពីការវាយប្រហារ៖ ១. ចូរធ្វើការរក្សានូវព័ត៌មានផ្ទាល់ខ្លួនឲ្យមានលក្ខណៈឯកជន (private) ឧទាហរណ៍នៅក្នុងបណ្តាញទំនាក់ទំនងសង្គមដូចជា Facebook និង Twitter…

Read More » -

Indian Government Bans Gmail and Yahoo in Its Offices

រដ្ឋាភិបាលឥណ្ឌាហាមឃាត់មិនឲ្យមន្ត្រីរបស់ខ្លួនប្រើប្រាស់ Gmail និង Yahoo នៅក្នុងការិយាល័យឡើយ រដ្ឋាភិបាលឥណ្ឌាបានធ្វើការហាមឃាត់មិនឲ្យប្រើប្រាស់នូវកម្មវិធីសារអេឡិចត្រូនិចអ្នកទីបី (third-party email) នៅក្នុងការិយាល័យរដ្ឋាភិបាលឡើយ ដែលក្នុងនោះមានដូចជា Google, Yahoo និង Hotmail ជាដើម។ ក្នុងពេលនេះ មន្ត្រីនៃរដ្ឋាភិបាលឥណ្ឌា នឹងមានការកំណត់សិទ្ធិខ្លះៗ មិនឲ្យមានការភ្ជាប់ទៅ កាន់អ៊ិនធឺណិតបានយ៉ាងទូលាយដូចមុនឡើយ។…

Read More » -

Top Best Antivirus For Android 2015

កម្មវិធីកំចាត់មេរោគល្បីៗនៅលើ Android #1 AVG Antivirus វាគឺជាកម្មវិធីមួយដ៏ប្រសើរដែលអាចប្រើប្រាស់មិនមែនសម្រាប់តែ PC ប៉ុណ្ណោះទេ ប៉ុន្តែវាក៏សម្រាប់ប្រើប្រាស់ចំពោះឧបករណ៍ចល័តផងដែរ (mobiles and tablets)។ វាត្រូវបានគេចាត់ចំណាត់ថ្នាក់នៅក្នុង Google Play Store 4.4 ហើយវានៅតែឥតគិតថ្លៃ (Free)។ វាមាននូវមុខងារល្អៗដូចខាងក្រោម៖…

Read More » -

How to Hide On Internet

ខាងក្រោមនេះគឺជាការពន្យល់ពីវិធីសាស្ត្រក្នុងការលាក់អត្តសញ្ញណដែលត្រូវបានគេនិយមយកមកប្រើប្រាស់ ក្នុងការលាក់នូវប្រភពនៃអ្នកដែលស្រាវជ្រាវព័ត៌មាន។

Read More »