General

-

សញ្ញាណថ្មីនៃ 5G Core Network

សញ្ញាណថ្មីនៃ 5G Core Network ការផ្តាច់ចេញពីគ្នាទាំងស្រុងរវាង Control Plane និង User Planeការចែកហេដ្ឋារចនាសម្ព័ន្ធរូបវន្តរួមមួយចេញជាបណ្តាញឡូសិកផ្សេងៗគ្នាសំរាប់គោលបំណងនៃការប្រើប្រាស់ផ្សេងៗគ្នា (Network Slicing)ស្ថាបត្យកម្មផ្អែកលើសេវាកម្ម (Service Based Architecture) 5G Core នឹងឋិតនៅក្នុងមជ្ឈដ្ឋានមូយដែលផ្អែកលើ cloud (cloud…

Read More » -

Apple និង Google រួមគ្នាបញ្ចេញ Contact-Tracing App ដើម្បីជូន ដំណឹងដល់បុគ្គលឆ្លងជំងឺកូវីដ១៩ (Covid-19)

តាមព័ត៌មានពី BBC បានឱ្យដឹងថា ក្រុមហ៊ុន Apple និង Google កំពុងអភិវឌ្ឍបច្ចេកវិទ្យារួមគ្នាដើម្បី ជូនដំណឹងដល់ (alert) បុគ្គលទាំងឡាយណាទើបតែទាក់ទងជាមួយអ្នកដែលត្រូវបានរកឃើញថាឆ្លងវីរុស COVID-19។ ពួកគេសង្ឃឹមថានឹងជួយកម្មវិធី contact-tracing apps ឱ្យដំណើរការប្រកបដោយប្រសិទ្ធភាព។ វិធីសាស្ត្ររបស់ក្រុមហ៊ុនទាំងពីរនេះគឺដំណើរការដោយប្រើប្រាស់នូវ Bluetooth signals របស់ស្មាតហ្វូន…

Read More » -

គណនា Satellite communication link budget

ក៏ដូចជាការបញ្ជូនពត៌មាននៅលើមជ្ឈដ្ឋានបញ្ជូនពត៌មានជាខ្សែអុបទិក រឺជា microwave link ដែរ ការវិភាគកញ្ចប់ថាមពល link budget មួយសំរាប់ប្រព័ន្ធបញ្ជូនតាមផ្កាយរណប satellite link មួយមានសារះសំខាន់ខ្លាំងណាស់ដើម្បីកំនត់បានជាក់លាក់ថាតើអានុភាពស៊ីញ៉ាល់ដែលទទួលបានគ្រប់គ្រាន់រឺទេនៅត្រង់ឧបករណ៍ទទួលនៃផ្កាយរណប (satellite) រឺ ស្ថានីយលើដី (earth station) ដើម្បីទទួលបានពត៌មានរឺទិន្នន័យដោយត្រឹមត្រូវ។ ការគណនា link…

Read More » -

តើអ្វីទៅជា 5G Network Slicing?

ចំនុចមួយក្នុងចំនោមចំនុចដែលមានលក្ខណះឆ្នៃប្រឌិតបំផុត (most innovative aspects) នៃហេដ្ឋារចនាសម្ព័ន្ធ 5G គឺការអាស្រ័យរបស់វាលើ 5G network slicing (ចម្រៀកបណ្តាញឡូសិក), ដែលតាមរយះបណ្តាញឡូសិកនេះនឹងអនុញ្ញាត្តិអោយបណ្តាប្រតិបត្តិករផ្តល់នូវចំណែកទាំងឡាយនៃបណ្តាញរបស់ខ្លួនសំរាប់ករណីប្រើប្រាស់ (user case) ជាក់លាក់សំរាប់អតិថិជនទាំងឡាយ, មិនថាករណីប្រើប្រាស់ទាំងនោះជា smart home, រោងចក្រប្រើ IoT,…

Read More » -

ទាញយកការសិក្សាតាមវីដេអូច្រើនជាង ៨០មុខវិជ្ជា

ក្នុងខណៈពេលនៃការរីករាលដាលនៃជំងឺកូវីដ១៩ (COVID-19) ការសិក្សាភាគច្រើនស្ទើរតែ១០០ភាគរយ ត្រូវបានបង្វែរទៅជាការសិក្សាពីចំងាយ ឬហៅថា E-learning ឬ Remote Learning។ សូមអរគុណដល់លោក An Be Ong ដែលបានធ្វើការចែករំលែកឯកសារជា E-leaning របស់ Udemy ដែលមានប្រមាណច្រើនជាង ៨០ វគ្គបណ្តុះបណ្តាល។…

Read More » -

Cyber Youth Cambodia #2: Case Study on Equifax

Cyber Youth Cambodia គឺជាសហគមន៍សន្តិសុខអុីនធឺណែតសម្រាប់យុវជន ដែលត្រូវបានបង្កើតឡើង សម្រាប់យុវជនវ័យក្មេងជាពិេសស គឺសម្រាប់សិស្ស-និស្សិតដែលកំពុងសិក្សានៅតាមវិទ្យាល័យ ឬ/និង សាកលវិទ្យាល័យនានានៅទីក្រុងភ្នំពេញ ដែលមានចំណាប់អារម្មណ៍ ឬក៏ចំណង់ចំណូលចិត្ត (passion) ដើម្បីចាប់យកអាជីពការងារក្នុងវិស័យសន្តិសុខអុីនធឺណែត។ សហគមន៍ Cyber Youth Cambodia បានរៀបចំ online session…

Read More » -

ស្វែងយល់អំពី 5G NR Spectrum Band

ស្តង់ដារ 5G សាកលសំរាប់ air interface ដែលផ្អែកលើ OFDM ថ្មី (ពោលគឺ Scalable OFDM Numerology ដែលអនុញ្ញាត្តិអោយគំលាត sub-carrier spacing អាចប្រែប្រួលបាន) ត្រូវបានរចនាឡើងដើម្បីគាំទ្រដល់ភាពសំបូរបែបនៃ ប្រភេទគ្រឿងឧបករណ៍ 5G, សេវាកម្ម,…

Read More » -

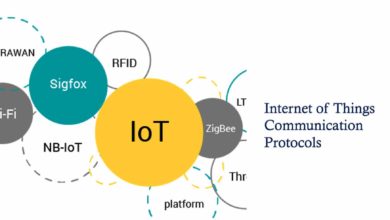

ស្វែងយល់ពីប្រូតូកូលទំនាក់ទំនងរបស់ Internet of Things (IoT)

មានប្រតូកូល IoT ជាច្រើននៅលើទីផ្សាសព្វថ្ងៃ តែបច្ចេកវិទ្យា LPWAN រំពឹងថានឹងក្លាយជាអ្នកជំរុញកំណើនដ៏សំខាន់នៅពេលខាងមុខ។ បច្ចេកវិទ្យា LPWAN ផ្តល់នូវអានុភាពទាប, ការទាក់ទងដែលមានល្បឿនទិន្នន័យទាបលើប្រវែងបញ្ជូនឆ្ងាយ រឺ ពីមជ្ឈដ្ឋានដ៏ជ្រៅនៅក្នុងអាគារ, ដែលនឹងអនុញ្ញាត្តិអោយគ្រឿងឧបករណ៍ IoT ទាំងឡាយដែលប្រតិបត្តិដោយថ្ម (battery) ធ្វើប្រតិបត្តិការរហូតដល់ដប់ឆ្នាំដោយមិនចាំបាច់ប្តូរថ្មី។ NB-IoT, LoRa និង…

Read More » -

ការបោកបញ្ឆោតបច្ចេកវិទ្យា ពាក់ព័ន្ធទៅនឹង COVID-19

ក្នុងអំឡុងពេលនៃការរីករាលដាលនៃជំងឺកូវីដ-១៩ (COVID-19) កំពុងតែរាតត្បាតនៅជុំវិញពិភពលោក ឧក្រិដ្ឋជនបច្ចេកវិទ្យាក៏បានធ្វើការពង្រីកការវាយប្រហារក្លែងបន្លំ (phishing) ផងដែរ។ ឧក្រិដ្ឋជនបច្ចេកវិទ្យាកំពុងធ្វើការបន្ថែមលើការពិបាកចិត្តរបស់សាធារណៈជន ដោយការបង្កើតនូវវិធីសាស្ត្រក្លែងបន្លំ ដើម្បីទាញយកប្រយោជន៏ពីអ្នកប្រើប្រាស់ក្នុងខណៈពេលនេះ។ ខាងក្រោមនេះគឺជាវិធីសាស្ត្រមួយចំនួន ដែលពួកគេបានប្រើប្រាស់៖ ១.ក្លែងជាកញ្ចប់ជំនួយសង្គ្រោះសម្រាប់អ្នកប្រើប្រាស់ នៅពេលការថយចុះសេដ្ឋកិច្ចនៃការរីករាលដាលនៃជំងឺ COVID-19 បន្តកើតមាន អ្នកវាយប្រហារកំពុងតែប្រើការរំពឹងទុករបស់អតិថិជនចំពោះការកាត់បន្ថយពន្ធ និងផែនការជំរុញសេដ្ឋកិច្ច ដែលចេញដោយរដ្ឋាភិបាល។ ការវាយប្រហារទាំងនេះបោកបញ្ឆោតជនរងគ្រោះឱ្យចុចលើតំណរភ្ជាប់ដែលឈានទៅដល់ការលួចទិន្នន័យ ឬបាត់បង់ផ្នែកហិរញ្ញវត្ថុជាដើម។…

Read More » -

តើអ្វីទៅជា Augmented Reality និង Virtual Reality?

Augmented reality និង virtual reality គឺជាមធ្យោបាយពីរដែលបច្ចេកវិទ្យាអាចផ្លាស់ប្តូរនូវរបៀបដែលអ្នកមើលឃើញពិភពលោក។ ជួនកាលមនុស្សមួយចំនួនគិតថាពាក្យ AR និង VR ដូចគ្នា, តែវាមិនដូចគ្នាទេ។ Augmented Reality (ពិភពពិតដែលបន្ថែមដោយពត៌មានឌីជីតាល់) Augmented reality ត្រូវបានកំនត់សេចក្តីថាជាទំរង់មួយដែលធ្វើអោយប្រសើរឡើងនៃពិភពពិតដែលត្រូវបានបង្កើតឡើងតាមរយះការប្រើប្រាស់បច្ចេកវិទ្យាដើម្បីដាក់បន្ថែមពត៌មានឌីជីតាល់នៅលើរូបភាពរឺអ្វីមួយ, មានន័យថាអ្នកប្រើប្រាស់មើលនិងទាក់ទងគ្នាទៅវិញទៅមកជាមួយនឹងពិភពពិតខណះដែលពត៌មានឌីជីតាល់ត្រូវបានបន្ថែមទៅលើវា។ AR…

Read More » -

Cyber Youth Cambodia #1: Foundation of Capture The Flag (CTF)

Cyber Youth Cambodia គឺជាសហគមន៍សន្តិសុខអុីនធឺណែតសម្រាប់យុវជន ដែលត្រូវបានបង្កើតឡើង សម្រាប់យុវជនវ័យក្មេងជាពិេសស គឺសម្រាប់សិស្ស-និស្សិតដែលកំពុងសិក្សានៅតាមវិទ្យាល័យ ឬ/និង សាកលវិទ្យាល័យនានានៅទីក្រុងភ្នំពេញ ដែលមានចំណាប់អារម្មណ៍ ឬក៏ចំណង់ចំណូលចិត្ត (passion) ដើម្បីចាប់យកអាជីពការងារក្នុងវិស័យសន្តិសុខអុីនធឺណែត។ សហគមន៍ Cyber Youth Cambodia បានរៀបចំ online session…

Read More » -

និម្មិតកម្មមុខងារបណ្តាញ Network Function Virtualization (NFV)

អ្នកផ្គត់ផ្គង់សេវា (service providers) ជាច្រើនមិនគ្រាន់តែផ្តល់លទ្ធភាពនៃការតរភ្ជាប់បណ្តាញសំរាប់អតិថិជនជាសហគ្រាសរបស់ខ្លួនប៉ុណ្ណោះទេ ពួគគេក៏ផ្តល់សេវាបន្ថែមព្រមទាំងមុខងារបណ្តាញទាំងឡាយដូចជា network address translation (NAT), Firewall, Encryption, DNS, Cache, DPI, BRAS, PE Router និងមុខងារដ៏ទៃផ្សេងទៀតផងដែរ។ ជាប្រពៃណី មុខងារបណ្តាញ…

Read More » -

ការវិវឌ្ឍន៍បទដ្ឋាន 5G

3GPP បានចែក 5G ចេញជាពីរដំណាក់កាល (phase) ក្នុងនោះ 5G ដំណាក់កាលទីមួយ (5G phase 1) ត្រូវបានធ្វើអោយទៅជាបទដ្ឋានបច្ចេកទេសផ្លូវការ (standardization) ដែលមាននៅក្នុងលក្ខណះបច្ចេកទេស (technical specification) ទាំងឡាយនៃការចេញផ្សាយ Release-15 ដែលត្រូវបានបញ្ចប់ជាផ្លូវការកាលពីខែ កញ្ញា…

Read More » -

ស្វែងយល់អំពីឋានានុក្រមនៃ Domain Name System (DNS Hierarchy)

ប្រូតូកូល DNS ប្រើប្រាស់ប្រព័ន្ធឋានានុក្រមដើម្បីបង្កើតជាមូលដ្ឋានទិន្នន័យ database មួយដើម្បីផ្គត់ផ្តង់ name resolution។ ឋានានុក្រមនេះមើលទៅដូចជាដើមឈើមួយបញ្រ្ចាស់ដោយមានឫសនៅខាងលើកំពូលនឹងមែកទាំងឡាយនៅខាងក្រោម (មើលរូប)។ DNS ប្រើប្រាស់ឈ្មោះ domain names ដើម្បីបង្កើតជារូបរាងឋានានុក្រមនេះ។ រចនាសម្ព័ន្ធដាក់ឈ្មោះ (naming structure) នេះត្រូវបានបំបែកទៅជាដែនតូចៗដែលងាយត្រួតពិនិត្យបាន (small, manageable…

Read More » -

ស្វែងយល់អំពី HTTP & HTTPS

HTTP ត្រូវបានប្រើលើ World Wide Web សំរាប់ការបញ្ជូនទិន្នន័យពីមួយកន្លែងទៅមួយកន្លែងហើយគឺជាប្រូតូកូលមួយក្នុងចំនោមប្រូតូកូលកម្មវិធី application ដែលត្រូវបានប្រើប្រាស់ដ៏ច្រើនលើសលុបនាសព្វថ្ងៃនេះ។ ដើមឡើយវាត្រូវបានអភិវឌ្ឍន៍ឡើងដើម្បីគ្រាន់តែផ្សាយនិងយក (publish and retrieve) ទំព័រ HTML មកវិញ; តែភាពដែលអាចបត់បែនបាននៃ HTTP បានធ្វើអោយវាក្លាយទៅជាកម្មវិធី application មួយដែលខានមិនបាននៅក្នុងប្រព័ន្ធពត៌មានដែលមានលក្ខណះចែកចាយនិងសហការគ្នា…

Read More »