How Do You Start Your Career in Cybersecurity?

The third of a three-part series titled “How to Get Hired in Cyber: Making the Cut at ManTech.’ Defense contractor…

Read More »Wireless LAN Security Mega Primer Part I: Getting Starts

Description: Welcome to the Wireless LAN Security Megaprimer! In this video series, we will understand the basics of wireless LAN, security…

Read More »-

General

Fake MH370 News Contains Virus

ឧក្រិដ្ឋជនតាមប្រព័ន្ធអិនធឺណែតគឺត្រូវបានស្គាល់ថា ជាអ្នកឆក់យកឧិកាសនៃបញ្ហាផ្សេងៗដែលកើតមានឡើងនៅជុំវិញពិភពលោក ហើយក្នុងពេលនេះពួកគេទាំងនោះ ក៏បានឆ្លៀតឧិកាស យកព្រឹត្តិការណ៍ទាក់ទងនឹងយន្តហោះម៉ាឡេស៊ី MH370 ផងដែរ ដើម្បីជាធ្នាក់ទាញយកផលប្រយោជន៍ពីអ្នកប្រើប្រាស់អ៊ិនធឺណែត។ នៅក្នុងសប្តាហ៍នេះ អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខដែលធ្វើការនៅក្រុមហ៊ុន FireEye បានបញ្ចេញព័ត៌មានឲ្យយើងដឹងថា មានបញ្ហាបន្លំជាច្រើនបានកើតមានឡើង។ ក្នុងនោះក្រុមអ្នកវាយប្រហារចិន ដែលហៅថា “admin@338” ដែលមានជំនាញខាងចារកម្មបានផ្ញើរអ៊ីម៉ែលទាក់ទងនឹងព័ត៌មានអំពី MH370 ទៅកាន់មន្ត្រីរដ្ឋាភិបាលជាច្រើននៅក្នុង Asia-Pacific…

Read More » -

Security News

Attack to Microsoft Outlook Users

មានការវាយប្រហារបែប Zero attack កំពុងតែរីករាលដាលចំពោះអ្នកដែលប្រើប្រាស់ Micrsoft Outlook តាមរយៈឯកសារប្រភេទ RTF មានបង្កប់មេរោគ នៅលើប្រព័ន្ធប្រតិបត្តិការ Windows និង Mac OS X ទោះបីជាសារអ៊ីម៉ែលនោះមិនទាន់ត្រូវបើកមើល ហើយស្ថិតក្នុងទម្រង់ជា previewed ក៏ដោយ។ ការព្រមាននេះត្រូវបានផ្សព្វផ្សាយដោយក្រុមហ៊ុន…

Read More » -

General

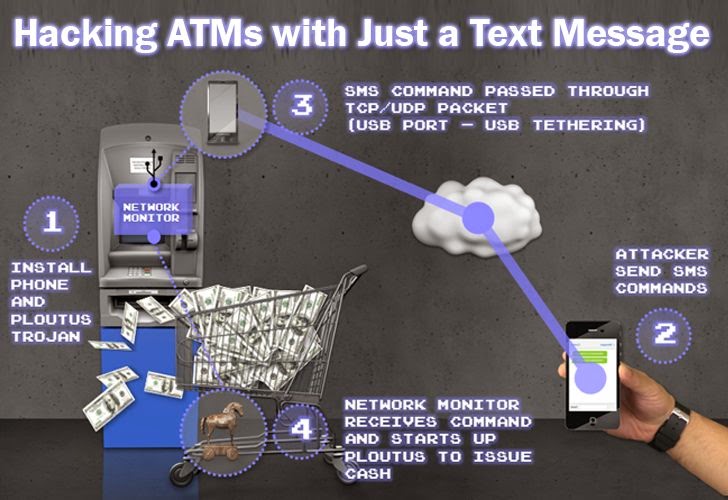

Hack ATM by only SMS

អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខមកពីក្រុមហ៊ុន Symantec បានអៈអាងថា អ្នកវាយប្រហារតាមអិនធឺណែត (hackers) អាចធ្វើការ វាយប្រហារទៅលើចំនុចខ្សោយនៅក្នុង Windows XP ដែលប្រើប្រាស់ក្នុងម៉ាសីុន ATM ដែលអាចអនុញ្ញាតឲ្យពួកគេ ធ្វើការ ដកលុយដោយគ្រាន់តែធ្វើការផ្ញើរនូវសារ SMS ទៅកាន់ម៉ាសីុន ATM ដែលរងគ្រោះនោះតែប៉ុណ្ណោះ។ អ្នកស្រាវជ្រាវបាននិយាយថា អ្វីដែលគួរឲ្យចាប់អារម្មណ៍នោះគឺថា…

Read More » -

General

NSA Stole Source Code from Huawei’s Server

រដ្ឋាភិបាលអាមេរិកធ្លាប់ធ្វើការចោទប្រកាន់ជាសាធារណៈទៅលើក្រុមហ៊ុន Huawei របស់ចិន ដែលបានធ្វើការចារកម្មកាលពីប៉ុន្មានឆ្នាំកន្លងទៅនេះ។ តែក្នុងពេលនេះ មានឯកសារដែលបានបង្ហាញថា National Security Agency (NSA) បានធ្វើចារកម្មទៅលើរដ្ឋាភិបាលចិន និងក្រុមហ៊ុន Huawei កាលពីដើមឆ្នាំ ២០០៩។ ដោយផ្អែកទៅលើរបាយការណ៍សម្ងាត់ ដែលបញ្ចេញដោយ Edward Snowden និងត្រូវបានត្រួតពិនិត្យដោយ…

Read More » -

General

BlackOS Sells in Underground Market

នេះគឺជាការផ្សាយពាណិជ្ជកម្មអំពីផលិតផលថ្មីមួយឈ្មោះថា “BlackOS”។ វាមិនមែនជាប្រព័ន្ធប្រតិបត្តិការឡើយ តែវាគឺជាផលិតផលប្រើប្រាស់សម្រាប់ ធ្វើការគ្រប់គ្រង និងបង្វែរចរាចរអិុនធឺណែតចេញពីវិបសាយមួយ ទៅកាន់វិបសាយមួយទៀត។ ផលិតផលរបៀបនេះគឺមិនមែនថ្មីឡើយសម្រាប់ទីផ្សារងងឹត ហើយ ”BlackOS” ក៏មិនមែនថ្មីដែរ តែគឺជាជំនាន់ថ្មីនៃផលិតផលមួយឈ្មោះថា ”Tale of the North” ដែលត្រូវបានបកស្រាយដោយអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខព័ត៌មានក្នុងខែតុលា ឆ្នាំ២០១៣ កន្លងទៅនេះ។ លទ្ធភាពនៃ…

Read More » -

General

Now! Gmail encrypts every single email

ក្នុងឆ្នាំ២០១៤នេះ គឺជាឆ្នាំនៃការបំលែង (encryption!)។ វាគឺជាដំណឹងល្អសម្រាប់អ្នកដែលស្វះស្វែងរកនូវសន្តិសុខ និងភាពឯកជន ដែល Gmail បានធ្វើការឲ្យប្រសើរជាងពីពេល មុន។ ក្រុមហ៊ុន Google បានធ្វើការប្រកាសថា ខ្លួនបានធ្វើការពង្រឹងនូវការបំលែង (encryption) សម្រាប់សេវាកម្មអ៊ីម៉ែលរបស់ខ្លួន ក្នុងការការពារអ្នកប្រើប្រាស់ចេញពីការគំរាមគំហែង នៃការលួចចារកម្មពីសំណាក់រដ្ឋាភិបាល ដោយធ្វើការលប់ចោលនូវជម្រើសដែលអាចបិទនូវមុខងារ HTTPS។ ហេតុដូច្នេះហើយ…

Read More » -

General

Russian-Morrocan hacker arrested in Bangkok

អ្នកវាយប្រហារតាមអុិនធឺណែត (hacker) ជនជាតិរុស្សីដែលមានឈ្មោះថា Farid Essebar ត្រូវបានចាប់ខ្លួនកាលពីថ្ងៃអង្គារ៍ ម្សិលមិញនេះ នៅទីក្រុងបាងកក បន្ទាប់ពីប្រតិបតិ្តការ សហការណ៍គ្នារយៈពេលពីរឆ្នាំ រវាង Thai-Swiss។ លោក Farid “Diablo” Essebar ដែលធ្វើការវាយប្រហារទៅលើ Windows និងវាយប្រហារទៅលើធនាគារ Swiss…

Read More » -

General

Bank need to Pay to Microsoft for WinXP Support

ក្រៅពីទទួលបានការព្រមានជាច្រើនដងពីក្រុមហ៊ុនម៉ៃក្រូសូហ្វ និងអ្នកជំនាញការផ្នែកសន្តិសុខរួចមក Windows XP គឺនៅតែត្រូវបានប្រើប្រាស់ដោយអង្គភាពជាច្រើនដូចជា រដ្ឋាភិបាល ស្ថាប័នហិរញ្ញវត្ថុ ក៏ដូចជាសហគ្រាសធំៗនានាជុំវិញពិភពលោកនេះផងដែរ។ បើសិនជាយើងក្រលេកមើលទៅលើស្ថិតិ យើងឃើញថា មានកុំព្យូទ័រប្រមាណជា ៣០ភាគរយ នៅតែដំណើរការ Windows XP នៅឡើយ ដោយរួមមាននូវ ធនាគារ ក្រុមហ៊ុនអាកាសចរណ៍ និងសហគ្រាសធំៗ។…

Read More » -

General

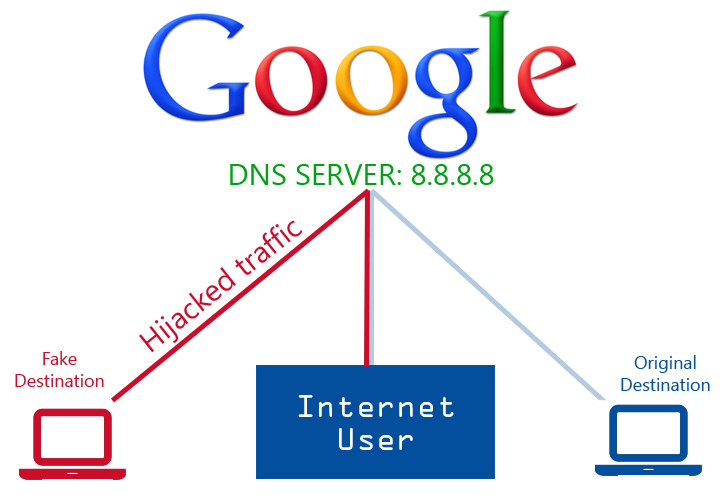

Google Public DNS was hijacked

ដោយយោងទៅតាមក្រុមហ៊ុនអ៊ិនធឺែណត BGPmon បានឲ្យដឹងថា Google’s DNS Server (8.8.8.8/32) ត្រូវបានទទួលរងការជ្រៀតចូល កាលពីថ្ងៃម្សិលមិញ អស់រយៈ ពេល ២២នាទី។ Google’s DNS Server ដែលទទួលនូវការភ្ជាប់ប្រមាណជា 150 billion ក្នុងពេល ១ថ្ងៃនោះ…

Read More » How botnet “command-and-control” works

Botnet command and control centers come in many different forms – here’s a breakdown of how it works and how…

Read More »An Interview with Vicente Diaz, Kaspersky Lab at Mobile World Congress

Published on Feb 27, 2014 Vicente Diaz of the Global Research and Analysis Team (GReAT) spoke with Kaspersky Daily to discuss…

Read More »These IT Companies Are Making Life Too Easy For Hackers

Published on Jan 7, 2013 A Gift for the Hackers – Netherlands: IT companies are failing to secure devices connected to…

Read More »