-

Knowledge

Understanding Backdoor

តើអ្វីទៅជាការវាយប្រហារតាមរយៈ BackDoor? ការវាយប្រហារតាមរយៈ back door គឺជាប្រភេទវិធីសាស្ត្រមួយដើម្បីធ្វើការវាយប្រហារដោយរំលង ឬវាងលើការសំុសិទិ្ធ នឹងអាចចូលបាននៅកន្លែងដែលមិនមានអនុញ្ញាតអោយចូលទៅកាន់កំព្យូទ័ររបស់អ្នកដើម្បីលួច និងលប់ពត៏មាន រឺក៏ធ្វើការបញ្ជូលមេរោគដើម្បីធ្វើសកម្មភាពផ្សេងទៀត ។ Trojan Horse ជានិច្ចកាលប្រើសំរាប់វាយប្រហារតាម back door ហើយនៅមានប្រភេទមេរោគផ្សេងទៀតដូចជា NetBUS, BackOrrifice, ហើយនិង…

Read More » -

Security News

Microsoft pushes Emergency Patch for Zero-Day Internet Explorer Flaw

វាគឺជាពេលវេលាសម្រាប់អ្នកធ្វើការជួសជុលកម្មវិធី Internet Explorer របស់អ្នកម្តងទៀតហើយ! ក្រុមហ៊ុនមៃ៉ក្រូសូហ្វបានធ្វើការចេញផ្សាយនូវកម្មវិធីជួសជុលបន្ទាន់ (emergency out-of-band patch) សម្រាប់រាល់ជំនាន់ទាំងអស់នៃ Internet Explorer ដើម្បីធ្វើការជួសជុលនូវកំហុសឆ្គងដែលអនុញ្ញាតឲ្យអ្នកវាយប្រហារ ធ្វើការវាយលុក នឹងគ្រប់គ្រងកុំព្យូទ័របានទាំងស្រុង។ ចំនុចខ្សោយ Zero-Day ដែលត្រូវបានដាក់លេខកូដ CVE-2015-2502 គឺជាកំហុសឆ្គងដែលអាចដំណើរការកូដពីចម្ងាយ ហើយអាចវាយលុកចូលកុំព្យូទ័រនោះ…

Read More » -

General

Top 10 Best Ways to Improve Your Wi-Fi Router’s Performance

តើអ្នកមានបញ្ហា WiFi របស់អ្នកដើរយឺតឬទេ? ចូរកុំបារម្ភ! ជាមួយនឹងវិធីសាស្ត្រខាងក្រោម អ្នកអាចធ្វើឲ្យប្រសិទ្ធិភាពនៃសេវាកម្ម WiFi របស់អ្នកកាន់តែល្អប្រសើរជាងមុន។ ១. ធ្វើការត្រួតពិនិត្យនូវ Router’s Firmware ហើយធ្វើបច្ចុប្បន្នភាពវា ដំបូង អ្នកត្រូវប្រាកដថា router របស់អ្នកគឺទាន់សម័យ ហើយអ្វីដែលអ្នកត្រូវធ្វើគឺត្រូវហៅអ្នកបច្ចេកទេសនៃក្រុមហ៊ុនផ្តល់សេវាកម្មអ៊ិនធឺណិតរបស់អ្នក ធ្វើការត្រួតពិនិត្យទៅលើ router…

Read More » -

General

Stolen Ashley Madison user data published by hackers

អ្នកវាយប្រហារតាមប្រព័ន្ធអិុនធឺណិត (hackers) ដែលបានធ្វើការលួចទិន្នន័យពីវិបសាយ (Ashley Madision) កាលពីលើកមុននោះ បានធ្វើការបញ្ចេញ ទិន្នន័យដែលលួចបានទាំងនោះហើយ នេះបើតាមអ្នកជំនាញបាននិយាយកាលពីថ្ងៃអង្គារ៍ម្សិលមិញនេះ។ ទិន្នន័យត្រូវបានផ្សព្វផ្សាយនៅក្នុង “Dark Web” ដែលជាផ្នែកមួយនៃអ៊ិនធឺណិត មិនអាចត្រូវបានរុករកឃើញដោយប្រើប្រាស់វិបសាយ Google ឬវិបសាយ search engines ពេញនិយមផ្សេងៗទៀតឡើយ។ វាអាចបើកមើលបានតែជាមួយនឹង…

Read More » -

General

Italian teen finds two zero-day vulnerabilities in Apple’s OS X

យុវជនជនជាតិអីុតាលីពីរនាក់ បានរកឃើញនូវចំនុចខ្សោយប្រភេទជា Zero-Day នៅក្នុងប្រព័ន្ធប្រតិបត្តិការ Apple’s OS X ដែលអាចឲ្យអ្នកវាយប្រហារធ្វើការ គ្រប់គ្រងពីចម្ងាយទៅលើកុំព្យូទ័រនោះ។ លោក Luca Todesco អាយុ ១៨ឆ្នាំ បានបង្ហោះនូវព័ត៌មានលំអិតនៃការវាយប្រហារ ដែលគាត់បានអភិវឌ្ឍនៅក្នងវិបសាយ GitHub។ កាវវាយប្រហារនេះ ប្រើប្រាស់នូវកំហុសឆ្គងចំនួនពីរ (02)…

Read More » -

General

Kali Linux Commands Cheat Sheet

ខាងក្រោមនេះគឺជាពាក្យបញ្ជាដែលមាននៅក្នុង Kali Linux ។ រាល់ពាក្យបញ្ជាដែលនិយមប្រើប្រាស់ត្រូវបានយកមកបង្ហាញនៅខាងក្រោម៖ A apropos : Search Help manual pages (man -k) apt-get : Search for and install…

Read More » -

Security News

Candidate Application Form WordPress Plugin vulnerability

WordPress Plugin មួយដែលត្រូវបាននិយមប្រើប្រាស់សម្រាប់ធ្វើជា Application Form ដែលមានឈ្មោះថា Candidate Application Form V.10 មាននូវចំនុចខ្សោយ ដែលអាចឲ្យអនុញ្ញាត ឲ្យអ្នកវាយប្រហារធ្វើការទាញយកពីចម្ងាយនូវឯកសារដែលមាននៅក្នុង Hosting របស់អ្នក។ ចំនុចខ្សោយនេះត្រូវបានរកឃើញដោយលោក Larry W. Cashdollar, @_larry0…

Read More » -

General

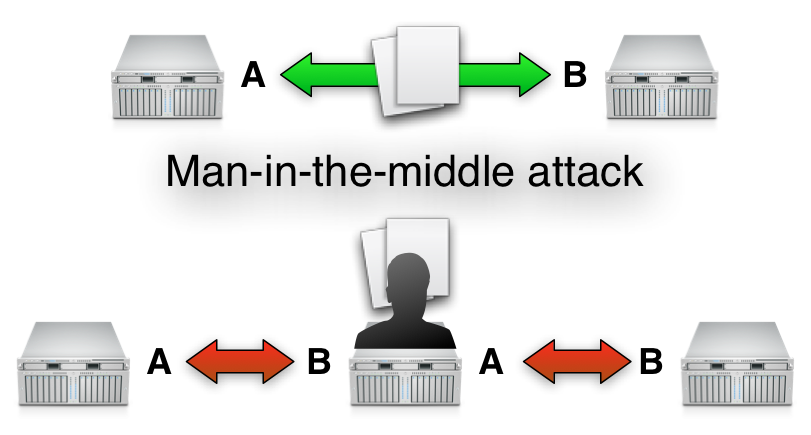

How to Protect Man-In-The-Middle (MiTM)

របៀបការពារខ្លួនពីការវាយប្រហារ Man-In-The-Middle Attack (MiMT) ការការពារទិន្នន័យរបស់យើងនៅលើបណ្តាញមិនមែនជាកិច្ចការងាយស្រួលនោះទេ ជាពិសេសនៅពេលដែលការវាយប្រហារនាពេលបច្ចុប្បន្ននេះ ដែលមានបច្ចេកទេសថ្មីៗ និងស្មុគស្មាញ។ ពេលខ្លះការវាយប្រហាររបស់ពួកគេមិនសូវមានគ្រោះថ្នាក់សម្រាប់អ្នកប្រើជាបុគ្គលឡើយ តែការវាយប្រហារទ្រង់ទ្រាយធំនៅលើវិបសាយដែលពេញនិយមមួយចំនួនឬមូលដ្ឋានទិន្នន័យផ្នែកហិរញ្ញវត្ថុ អាចនឹងជាគ្រោះថ្នាក់ខ្ពស់។ ក្នុងករណីជាច្រើន អ្នកវាយប្រហារព្យាយាមជំរុញឱ្យមេរោគមួយចំនួនរត់ចូលនៅលើម៉ាស៊ីនរបស់អ្នកប្រើប្រាស់។ អ្វីទៅជាការវាយប្រហារ Man-in-the-middle ? ការវាយប្រហារប្រភេទ Man-in-the-middle អាចទទួលបានជោគជ័យ នៅពេលដែលការវាយប្រហារនេះបានបង្កើតការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវទៅវិញទៅមករវាងភាគីពីរ។…

Read More » -

General

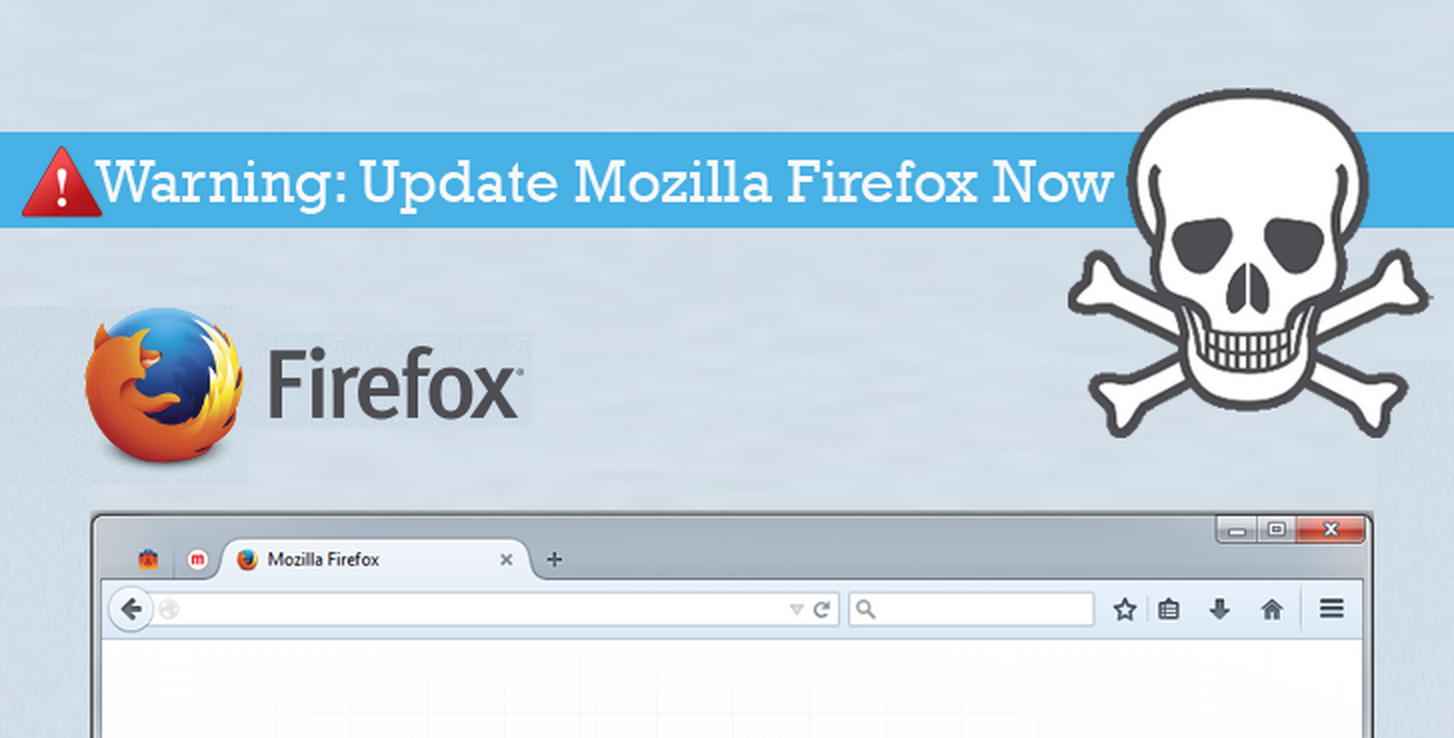

Update Mozilla Firefox Now!

កាលពីដើមសប្តាហ៍នេះ អ្នកស្រាវជ្រាវប្រចាំក្រុមហ៊ុន Mozilla គឺលោក Cody Crews បានរកឃើញនូវបច្ចេកទេសមួយ ដោយប្រើប្រាស់ការផ្សព្វផ្សាយពាណិជ្ជកម្មមានផ្ទុកមេរោគ នៅក្នុងវិបសាយព័ត៌មានរុស្សី ដែលអាចលួចយកនូវឯកសារក្នុងកុំព្យូទ័រអ្នក ហើយធ្វើការបញ្ជូន (upload) ទៅកាន់មា៉ស៊ីនមេនៅអ៊ុយក្រែន ដោយអ្នកប្រើប្រាស់មិនដឹងខ្លួនឡើយ។ ការផ្សព្វផ្សាយពាណិជ្ជកម្មដែលមានផ្ទូកមេរោគនោះបានទៅវាយលុកលើចំនុចខ្សោយនៅក្នុង Firefox’s PDF viewer ហើយនិង JavaScript…

Read More » -

General

Dropbox, Google Drive, OneDrive Files are at risk

វាគឺជាបច្ចេកទេសមួយដែលត្រូវបានគេហៅថា “man-in-the-cloud” ហើយដែលត្រូវបានគេហៅថា គឺជាចំនុចខ្សោយមួយនៅក្នុងសេវាកម្ម cloud-based file synchronization ។ អ្នកវាយប្រហារមិនចាំបាច់ត្រូវពាក្យសម្ងាត់របស់អ្នកឡើយ ដើម្បីចូលទៅកាន់ឯកសាររបស់អ្នកនៅក្នុង cloud ។ ឯកសារស្រាវជ្រាវដែលទើបតែបង្ហាញនាពេលថ្មីៗនេះ នៅក្នុង Black Hat Conference នៅក្នុងទីក្រុង Las Vegas…

Read More » -

General

ICANN Hacked Again

ICANN (Internet Corporation for Assigned Names and Numbers) ដែលជាអង្គការទទួលខុសត្រូវសម្រាប់ចាត់ចែងគ្រប់គ្រង Domain Names និង IP Addresses សម្រាប់អិនធឺណិត ត្រូវបានហេគ ដែលអាចប៉ៈពាល់ទៅដល់ឈ្មោះអតិថិជន អីុម៉ែល និង hashed…

Read More » -

General

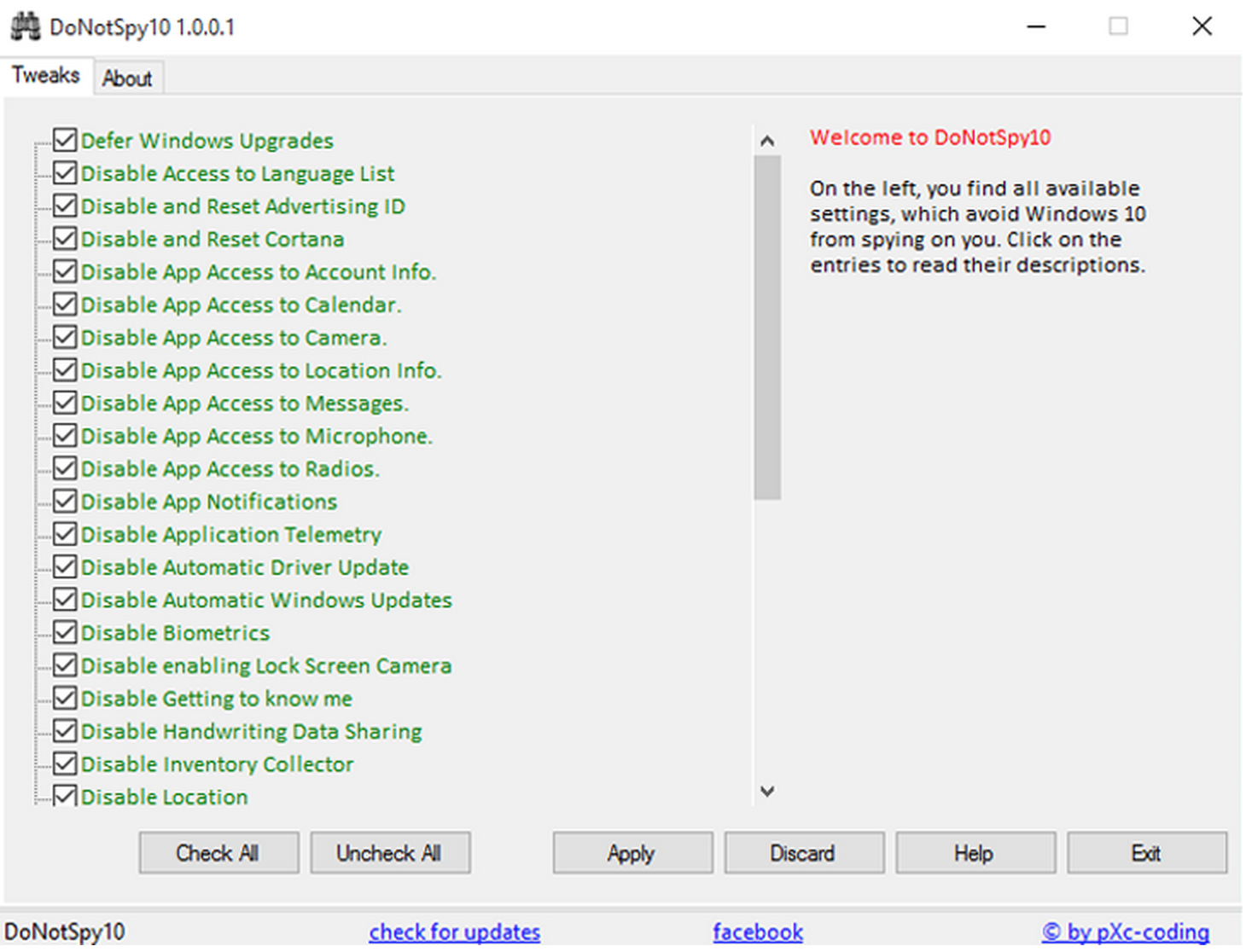

Fix 35+ Privacy Issues With Just One Click in Windows 10

អ្នកប្រហែលជាបុគ្គលម្នាក់នៅក្នុងចំណោមអ្នកប្រើប្រាស់ចំនួន ៧០លាននាក់នៅជុំវិញពិភពលោក ដែលបានទាញយក Windows 10 មកប្រើប្រាស់។ ដោយមិនមានការសង្ស័យឡើយ ប្រព័ន្ធប្រតិបត្តិការ Windows 10 គឺជាប្រព័ន្ធប្រតិបត្តិការដ៏ល្អបំផុតដែលបញ្ចេញដោយក្រុមហ៊ុនមៃ៉ក្រូសូហ្វ ប៉ុន្តែអ្នកត្រូវតែដឹងថា វាមិនបានកំណត់នូវ ឯកជនភាពបានច្រើនឡើយ។ មានព័ត៌មានជាច្រើនក្នុងពេលបច្ចុប្បន្ននេះទាក់ទងទៅនឹង Windows 10 ជាពិេសសទាក់ទងទៅនឹងការលួចព័ត៌មានរបស់អ្នកប្រើប្រាស់ដោយ default ពេល…

Read More » -

General

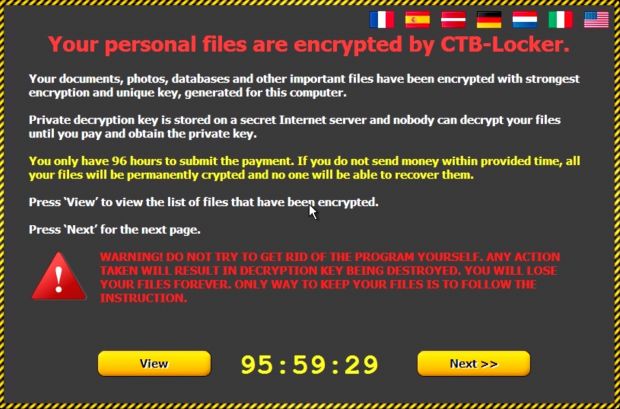

Windows 10 Ransomware Campaigns

វាចំណាយពេលតែពីរថ្ងៃប៉ុណ្ណោះ សម្រាប់ការចាប់បាននូវយុទ្ធនាការរបស់មេរោគចាប់ជំរិត (ransomware) នេះបើតាមរបាយការណ៍របស់ Cisco’s Talos Security Intelligence and Research Group ។ ដោយទើបតែបញ្ចេញឲ្យធ្វើការទាញយកនាពេលថ្មីៗនេះ Windows 10 ត្រូវបានគេទាញយក និងបញ្ចូលទៅក្នុងកុំព្យូទ័របានច្រើនជា ៦៧លានគ្រឿងរួចទៅហើយ ហើយវានឹងនៅតែកើនឡើងទៀត ដែលក្រុមហ៊ុនមៃ៉ក្រូសូហ្វសង្ឃឹមថានឹងបាន…

Read More » -

Event

Defense Saturday 8 – Training Edition

ព្រឹត្តិការណ៍ Defense Saturday លើកទី ៨ កាលពីថ្ងៃទី១៥ ខែសីហា ឆ្នាំ២០១៥ វេលាម៉ោង ០២:០០ ដល់ម៉ោង ០៤:៣០ នាទីរសៀល នៅ Development Innovation មានប្រារព្ធកម្មវិធី Defense Saturday លើកទី ៨ ដែលមានការចូលរួមពីសំណាក់និស្សិត បុគ្គលិកក្រុមហ៊ុន…

Read More » -

General

Snowden leaks confirm existence of ECHELON

ឯកសារ NSA ដែលទាញយកបានដោយ Edward Snowden បានបញ្ជាក់ពីវត្តមាននៃ ECHELON បណ្តាញឃ្លាំមើលជាសម្ងាត់ចំពោះបណ្តាញទំនាក់ទំនង satellite ។ ដែលត្រូវបានបង្កើតដោយ US និង UK នៅក្នុងទស្សវត្សឆ្នាំ ១៩៦០, ECHELON គឺជាបណ្តាញមុនគេបង្អស់ក្នុងចំណោមបណ្តាញនានាក្នុង ពេលបច្ចុប្បន្ននេះ។ ការបញ្ចេញឲ្យដឹងនេះ…

Read More »