-

General

ក្រុមហ៊ុនល្បីល្បាញខាងហេគទូរស័ព្ទចល័ត ត្រូវបានហេគ

ក្រុមហ៊ុនដែលលក់ផលិតផលសម្រាប់ធ្វើកោសលវិច័យឌីជីថល និងកម្មវិធីហេគចូលឧបករណ៍ចល័តត្រូវបានទទួលរងការវាយប្រហារ (hacked) ។ ក្រុមហ៊ុនអ៊ីស្រាអែលមានឈ្មោះថា Cellebrite គឺជាក្រុមហ៊ុនដែលមានឈ្មោះល្បីល្បាញក្នុងការផ្តល់កម្មវិធីកោលសលវិច័យឌីជីថល (digital forensics) និងសូហ្វវែរសម្រាប់ជួយដល់អាជ្ញាធរមានសមត្ថកិច្ចអាក់សេសចូលទៅកាន់ទូរស័ព្ទចល័តក្នុងការស៊ើបអង្កេតយកទិន្នន័យ ត្រូវបានទទួលរងការវាយប្រហារពីសំណាក់ហេគឃ័រមិនស្គាល់ប្រភព ហើយទិន្នន័យប្រមាណជា 900GB ត្រូវបានលួច។ មកដល់ពេលនេះ ហេគឃ័រនៅមិនទាន់បញ្ចេញទិន្នន័យដែលលួចបាននោះទាំងនោះជាសាធារណៈនៅឡើយទេ ដែលក្នុងនោះរួមមានព័ត៌មានអតិថិជន ដាតាបេសអ្នកប្រើប្រាស់ និងទិន្នន័យបច្ចេកទេសដ៏ច្រើនសំបើមទាក់ទងទៅនឹងកម្មវិធីហេគនិងផលិតផលមួយចំនួន។ ប៉ុន្តែហេគឃ័របាននឹងកំពុងស្វែងរកឧិកាសក្នុងការលក់ទិន្នន័យទាំងនោះនៅក្នុង…

Read More » -

General

ការវិវឌ្ឍនៃមេរោគចាប់ជំរិត៖ Doxware

នារយៈពេលចុងក្រោយថ្មីៗនេះ មេរោគចាប់ជំរិតមានការកើនឡើងគួរឲ្យព្រួយបារម្ភសម្រាប់អង្គភាព/សហគ្រាសធំៗនៅគ្រប់វិស័យ។ ចាប់ពីខែមេសា ឆ្នាំ២០១៥ ដល់ខែមីនា ឆ្នាំ២០១៦ ចំនួនជនរងគ្រោះដោយសារមេរោគចាប់ជំរិតគឺមានច្រើនជាង ២លាននាក់ កើនឡើងចំនួន ១៧.៧ភាគរយពីឆ្នាំមុន។ មេរោគចាប់ជំរិតបានធ្វើការវាយប្រហារទៅលើមុខងាររបស់ប្រព័ន្ធ ដែលជាធម្មតាវាឆ្លងតាមរយៈអ៊ីម៉ែល រួចចាក់សោរឯកសារសំខាន់ៗ (encrypt) ដ៏រាបណាអ្នកប្រើប្រាស់បង់ប្រាក់តាមការទាមទារ។ យោងទៅតាមស្ថិតិរបស់ FBI ដែលបានសរសេរនៅក្នុងរបាយការណ៍ Malwarebytes បានឲ្យដឹងថា…

Read More » -

General

Computer Virus in 1995

បើសិនជាយើងនិយាយជាទូទៅ មេរោគកុំព្យូទ័របច្ចុប្បន្ននេះគឺមានគោលបំណងមួយច្បាស់លាស់ គឺដើម្បីរកលុយ ដោយការប្រែក្លាយម៉ាស៊ីនកុំព្យូទ័រនោះទៅជា bots ដែលរង់ចាំស្តាប់បញ្ជាពីហេគឃ័រ (hackers)។ ក្រលេកមើលទៅក្នុងចន្លោះឆ្នាំ ១៩៩០វិញ នៅពេលដែលមេរោគរីករាលដាលនោះគឺតាមរយៈ floppy disks ជាជាងតាមរយៈអ៊ិនធឺណិត។ សូមតាមដានជាមួយយើងខ្ញុំទាំងអស់គ្នា នូវទម្រង់មេរោគដែលទើបកកើតពីដំបូងៗ ដែលអ្នកសរសេរមេរោគគ្រាន់តែជាការកំសាន្តតែប៉ុណ្ណោះ។

Read More » -

General

បច្ចេកទេសថ្មី! ហេគគណនីហ្វេសប៊ុកដើម្បីផ្សព្វផ្សាយពាណិជ្ជកម្ម

នាពេលថ្មីៗនេះ មានអ្នករាយការណ៍មកាន់ក្រុមការងារវេបសាយ SecuDemy ថា មានគណនីហ្វេសប៊ុកមួយចំនួនធំត្រូវបានគេហេគហើយយកទៅប្រើប្រាស់ដើម្បីធ្វើការផ្សព្វផ្សាយពាណិជ្ជកម្មជំនួស (ពាណិជ្ជកម្មនោះជារបស់ហេគឃ័រ) ហើយចុងក្រោយមកគឺជនរងគ្រោះជាអ្នកបង់ប្រាក់ទៅឲ្យក្រុមហ៊ុនហ្វេសប៊ុកដោយមិនដឹងខ្លួន ចេញពីគណនីប័ណ្ណឥណទាន ឬឥណពន្ធរបស់ខ្លួន។ វិធីដែលហេគឃ័រប្រើប្រាស់ដើម្បីលួចគណនីហ្វេសប៊ុកនោះគឺមានច្រើនយ៉ាងណាស់ ហើយដែលវិធីសាស្រ្តពេញនិយមជាងគេនោះគឺត្រូវបានគេស្គាល់ថា Phishing ។ ជនរងគ្រោះត្រូវបានបោកបញ្ជោតឲ្យចុចទៅលើព័ត៌មានណាមួយ ហើយចុងក្រោយមកលួងឲ្យបញ្ចូលពាក្យសម្ងាត់របស់គណនីហ្វេសប៊ុកតែម្តង។ ដូចជានាពេលថ្មីៗនេះ តាមព័ត៌មានពីវេបសាយរស្មីកម្ពុជាបានឲ្យដឹងថា មានការហេគអាខោនហ្វេសប៊ុកខ្ចីលុយសាច់ញាតិគេ ៩០០ដុល្លារ តែភាគីរងគ្រោះវៃឆ្លាតចាប់ខ្លួនបាន!។…

Read More » -

Awareness

បច្ចេកទេសទាំង ១០យ៉ាងដែលហេគឃ័រនិយមប្រើប្រាស់

ការហេគ ឬ ហាគឃីង (hacking) គឺជាសកម្មភាពមិនមានសិទ្ធិអនុញ្ញាតក្នុងការជ្រៀតចូលទីកាន់កុំព្យូទ័រ ឬណេតវើករបស់នរណាម្នាក់ ។ បុគ្គលដែលធ្វើសកម្មភាពទាំងអស់នេះ ត្រូវបានគេហៅជាទូទៅថា ហេគឃ័រ (hacker) ។ ហេគឃ័រអាចធ្វើឲ្យមានការខូចខាតទៅដល់ប្រព័ន្ធ ឬមុខងារសន្តិសុខនានារបស់ប្រព័ន្ធ ក្នុងគោលបំណងដើម្បីសម្រេចបាននូវគោលដៅណាមួយដែលពួកគេចង់បាន។ ខាងក្រោមនេះគឺជាបច្ចេកទេសទាំង ១០ យ៉ាងដែលត្រូវស្វែងយល់៖

Read More » -

General

តើក្នុងឆ្នាំ២០១៧ មានការវាយប្រហារក្នុងទម្រង់ដូចម្តេច?

យោងទៅតាមការស្រាវជ្រាវថ្មីៗនេះបានឲ្យដឹងថា អ្នកវាយប្រហារបានធ្វើការគ្រប់គ្រងទិន្នន័យដែលបានមកពីការប្រើប្រាស់មេរោគចាប់ជំរិតគឺមានការកើនឡើងជាខ្លាំង ហើយបាននឹងកំពុងតែរីករាលដាលនៅគ្រប់វិស័យក្នុងឧស្សាហកម្ម។ គួបផ្សំជាមួយនឹងការរីករាលដាលនៃមេរោគចាប់ជម្រិតហើយនឹងការកើនឡើងឥតឈប់ឈរនៃមេរោគ (malware) អ្នកវាយប្រហារបាននឹងកំពុងបង្កើនវិធីសាស្ត្រវាយប្រហារដោយមិនប្រើប្រាស់មេរោគ (malware) ក្នុងគោលបំណងដើម្បីកុំឲ្យគេចាប់បាន និងស្ថិតនៅជានិច្ចនៅក្នុងប្រព័ន្ធរបស់អង្គភាព/សហគ្រាស។ ការវាយប្រហារក្នុងទម្រង់មិនមែនជាមេរោគ (non-malware attacks) គឺមានសមត្ថភាពក្នុងការចូលកាន់កាប់កុំព្យូទ័រនោះដោយមិនចាំបាច់ធ្វើការទាញយកឯកសារ (files) និងវាយលុកទៅលើកម្មវិធី (ដូចជា web browers និង office…

Read More » -

General

Top 5 cybersecurity facts, figures, and statistics for 2017

ខាងក្រោមនេះគឺជាសេចក្តីសង្ខេបអំពីឧស្សាហកម្មសន្តិសុខព័ត៌មាន (cyberseurity industry) នៅក្នុងឆ្នាំ ២០១៦ ហើយនឹងការចង្អុលបង្ហាញនូវអ្វីដែលកើតមានឡើងនៅក្នុង ៥ឆ្នាំខាងមុខទៀត ។ ១. ការខូចខាតដែលបណ្តាលមកពីឧក្រិដ្ឋកម្មតាមប្រព័ន្ធបច្ចេកវិទ្យា (cybercrime) នឹងមានទំហំរហូតដល់ $6 trillion ជាប្រចាំឆ្នាំ រហូតដល់ឆ្នាំ២០២១.។ “ការលួចតាមប្រព័ន្ធបច្ចេកវិទ្យាគឺកំពុងមានការកើនឡើងយ៉ាងឆាប់រហ័សនៅក្នុងសហរដ្ឋអាមេរិក និងជុំវិញពិភពលោក ។ ២.…

Read More » -

General

The Worst Hacks of 2016

វាគឺជាពេលវេលាសមស្របមួយ ដែលយើងគួរតែធ្វើការបូកសរុបការហេគដ៏អាក្រក់បំផុត ឬធំបំផុតក្នុងឆ្នាំ ២០១៦នេះ។ នាបណ្តាឆ្នាំកន្លងទៅនេះគឺសុទ្ធតែជាឆ្នាំនៃ ការលួចទិន្នន័យ (data breaches) ហើយក្នុងឆ្នាំ២០១៦ នេះក៏មិនខុសគ្នាដែរគ្រាន់តែមានការភ្ញាក់ផ្អើលមួយចំនួនខុសពីឆ្នាំកន្លងទៅនោះ។ ខាងក្រោមនេះ គឺជាការវាយប្រហារធំៗមួយចំនួនដែលគួរឲ្យកត់សំគាល់៖ 1. RUSSIAN SPIES HACK THE DEMOCRATS វាគឺជាការហេគមួយដែលមិនអាចប្រកែកបានប្រចាំឆ្នាំនេះ ឬជាការហេគមួយដែលត្រូវបានគេនិយាយច្រើនបំផុត…

Read More » -

General

សន្តិសុខព័ត៌មានគឺចាប់ផ្តើមពីថ្នាក់ដឹកនាំ C-SUITE

ការរក្សាទុកទិន្នន័យ និងដំណើរការទាំងអស់ឲ្យមានសុវត្ថិភាព និងសន្តិសុខល្អគឺមិនមែនគ្រាន់តែជាបញ្ហាព័ត៌មានវិទ្យាប៉ុណ្ណោះទេ (IT) ប៉ុន្តែវាគឺជាបញ្ហារបស់អាជីវកម្មទាំងមូល (business) ដែលទាមទារឲ្យមានការចូលរួមពីក្រុមហ៊ុនទាំងមូលតែម្តង។ ការកើនឡើងយ៉ាងឆាប់រហ័សនៃសេដ្ឋកិច្ចតាមរយៈការធ្វើទំនើបកម្មឌីជីថល គឺមានន័យថាហានិភ័យនៃការវាយប្រហារតាមប្រព័ន្ធបច្ចេកវិទ្យាក៏ស្ថិតនៅជាមួយគ្នាផងដែរ។ ដោយមិនមានការភ្ញាក់ផ្អើល តាមរយៈការស្ទាបស្ទង់មតិផ្នែកអាជីវកម្មបានឲ្យដឹងថា ឧក្រិដ្ឋកម្មតាមប្រព័ន្ធបច្ចេកវិទ្យា (cybercrime) ហើយនឹងផលប៉ៈពាល់នៅលើពាណិជ្ជសញ្ញា (brand) និងកេរ្ត៍ឈ្មោះ (reputation) គឺស្ថិតនៅក្នុងចំណោមការព្រួយបារម្ភចំបងធំៗនាយកប្រតិបត្តិ។ ក្រុមហ៊ុនអាចប្រើប្រាស់បច្ចេកវិទ្យាដើម្បីធ្វើឲ្យប្រសើរឡើងនូវដំណើរការអាជីវកម្ម, ពង្រឹងផលិតផលនិងសេវាកម្ម…

Read More » -

General

ចំនុចខ្សោយដែលអាចឲ្យមានការគ្រប់គ្រង Web Application បានទាំងមូល “PHPMailer”

ចំនុចខ្សោយដ៏គ្រោះថ្នាក់មួយត្រូវបានគេរកឃើញនៅក្នុង PHPMailer ដែលគឺជាបណ្ណាល័យប្រភពកូដចំហរ (open source PHPP libraries) មួយដែលពេញនិយមប្រើប្រាស់ក្នុងការផ្ញើរអ៊ីម៉ែល ហើយដែលត្រូវបានប៉ាន់ស្មានថាមានចំនួនច្រើនជាង ៩លានវេបសាយ។ វេបសាយរាប់លានដែលប្រើប្រាស់ PHP រួមផ្សំជាមួយនឹង open source web application រួមមានទាំង WordPress, Drupal,…

Read More » -

General

ស្វែងយល់អំពី CREST

Pen Testing បានក្លាយជាផ្នែកមួយដ៏សំខាន់នៃផែនការសន្តិសុខព័ត៌មានរបស់អាជីវកម្មនៅគ្រប់រាល់ឧស្សាហកម្មទាំងអស់។ អ្នកដែលមានជំនាញខាង PenTest ឬហៅថា PenTesters អាចជួយដល់អង្គភាពក្នុងការកំណត់ ស្វែងរក និងកាត់បន្ថយ (mitigate) ហានិភ័យនានាដែលមានគោលដៅទៅលើ ហេដ្ឋរចនាសម្ព័ន្ធ (infrastructure) កម្មវិធី (applications) ហើយនឹងអ្នកប្រើប្រាស់ (users) ។ ទោះបីជាអ្នកប្រើប្រាស់ក្រុមផ្ទៃក្នុង…

Read More » -

General

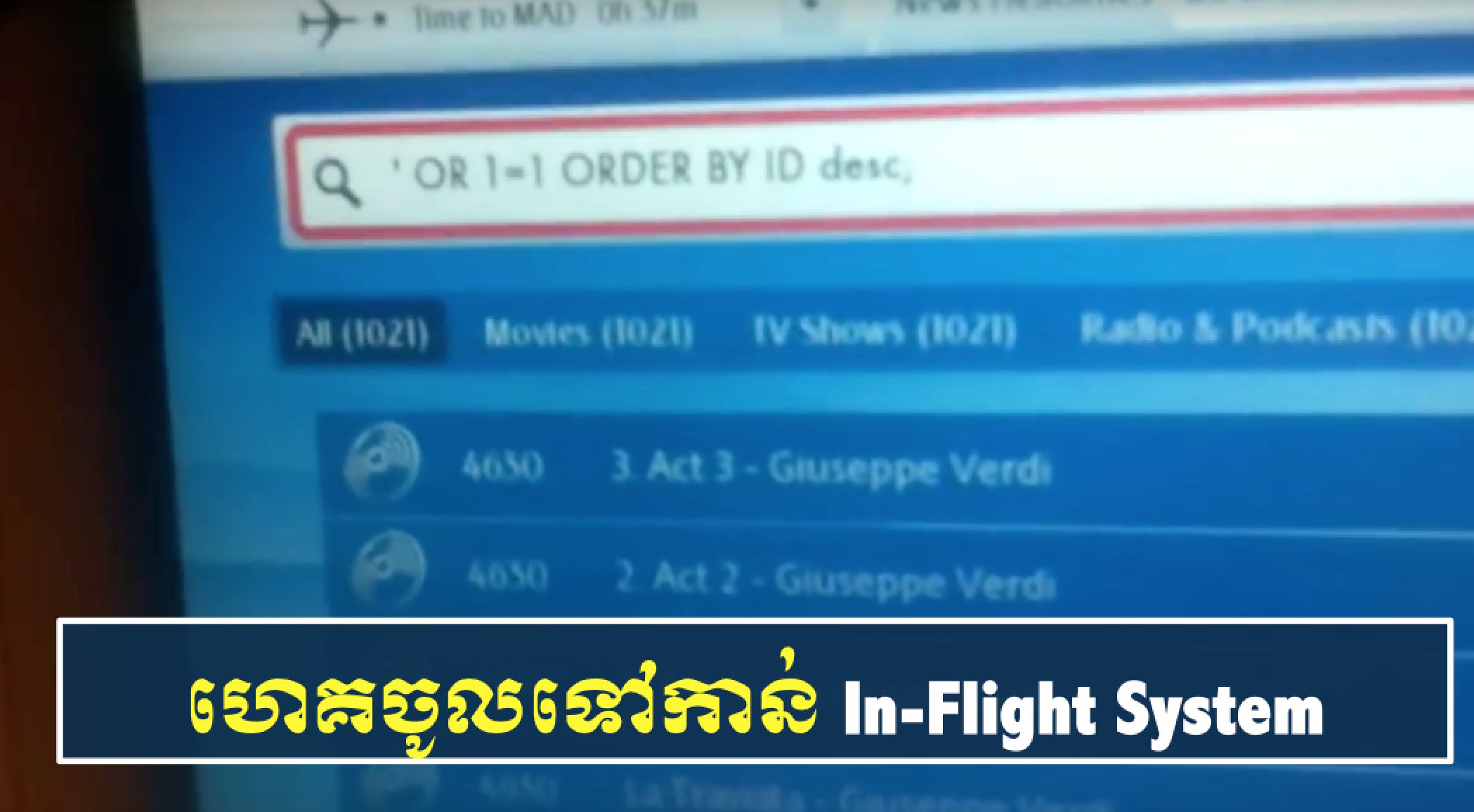

ហេគឃ័របង្ហាញពីវិធីសាស្ត្រក្នុងការហេគចូល In-Flight System

នាពេលណាមួយនោះ អ្នកនឹងលឺការប្រកាសនៅក្នុងយន្តហោះថា “Ladies and Gentlemen, this is your caption speaking …” ដែលអាចជាការប្រកាសរបស់ហេគឃ័រដែលបានគ្រប់គ្រងទៅលើប្រ័ពន្ធយន្តហោះ។ ចំនុចខ្សោយមួយចំនួនត្រូវបានគេរកឃើញនៅក្នុងប្រព័ន្ធកំសាន្ត (entertainment system) ដែលប្រើប្រាស់ដោយក្រុមហ៊ុនអាកាសចរណ៍ធំៗមួយចំនួន ដូចជា Emirates, United, American…

Read More » -

General

Job Opening – IT Security Administrator (Vision Fund)

ថ្មីៗនេះ VisionFund Cambodia ត្រូវការជ្រើសរើសបុគ្គលិកមួយ (01)រូបជាបន្ទាន់ ដើម្បីបំពេញតួនាទីជា IT Security Adminstrator ដែលមានមូលដ្ឋាននៅស្នាក់ការធំនៅក្នុងទីក្រុងភ្នំពេញ ដើម្បីគ្រប់គ្រងទៅលើប្រព័ន្ធសន្តិសុខព័ត៌មានរបស់ VisionFUnd, គ្រប់គ្រងទៅលើឧបករណ៍និងកម្មវិធីសន្តិសុខនានា, គ្រប់គ្រងទៅលើព្រឹត្តិការណ៍សន្តិសុខព័ត៌មាន, ធ្វើផែនការ អភិវឌ្ឍន៍ និងអនុវត្តន៍ស្តង់ដារ-នីតិវិធី-គោលការណ៍សន្តិសុខដើម្បីការពារដាតាបេស និងបណ្តាញប្រឆាំងទៅនឹងការកែប្រែទិន្នន័យដោយមិនមានការអនុញ្ញាត ការបំផ្លាញឬបញ្ចេញ និងការឆ្លើយតបទៅនឹងការគំរាមគំហែងនានាដែលកំពុងកើតមានសព្វថ្ងៃទាំងពីខាងក្រៅ…

Read More » -

General

អាជីពការងាររបស់អ្នកមានវិញ្ញាបនប័ត្រ CISSP និងប្រាក់ខែរំពឹងទុក

សេចក្តីផ្តើម ISC2’s CISSP នៅតែជាវិញ្ញាបនប័ត្រមួយដែលមានតម្រូវការ និងទទួលបានការទទួលស្គាល់ជាសាកលនៅក្នុងជំនាញសន្តិសុខព័ត៌មាន។ ការស្វែងរកបេក្ខជនបំពេញការងារនៅក្នុងសហគ្រាសធំៗនៅជុំវិញពិភពលោក, វិញ្ញាបនប័ត្រ CISSP គឺជាការទាមទារមួយដ៏ចាំបាច់មួយនៅក្នុងការងារផ្នែកសន្តិសុខព័ត៌មាន ។ អាជីពការងារផ្នែកសន្តិសុខព័ត៌មាន ក្នុងនាមជាអ្នកវិភាគ ឬផ្តល់ប្រឹក្សាផ្នែកសន្តិសុខព័ត៌មាន នៅពេលដែលអ្នកធ្វើការក្នុងតួនាទីជា IT & Information Security ជាទូទៅអ្នកផ្តោតទៅលើ សន្តិសុខផ្នែកហេដ្ឋារចនាសម្ព័ន្ធ…

Read More » -

General

Routers ប្រហែលជា ១លានគ្រឿងត្រូវបានគាំងមិនដំណើរការ

Mirai Botnet គឺកាន់តែក្លាំងក្លា ហើយកាន់តែរីករាលដាលច្រើនឡើងៗ ដោយសារតែ៖ ឧបករណ៍ Internet-of-Things មិនមានសន្តិសុខ។ កាលពីខែមុន Mirai botnet បានវាយប្រហារធ្វើឲ្យអ៊ិនធឺណិតទាំងមូលត្រូវបានគាំងមិនដំណើរការប្រមាណ ២-៣ ម៉ោង ដែលធ្វើឲ្យប៉ៈពាល់ទៅដល់វេបសាយធំៗជាច្រើន។ ក្នុងពេលនេះ ឧបករណ៍ broadband routers ប្រមាណជា…

Read More »