ការណែនាំអំពី Zero-Trust Architecture

ឯកសារថ្មីមួយបានផ្តល់ជាការណែនាំដល់អាជីវកម្មក្នុងការធ្វើផែនការអនុវត្តន៍នូវយុទ្ធសាស្ត្រគ្រប់គ្រងប្រព័ន្ធហេដ្ឋារចនាសម្ព័ន្ធព័ត៌មានវិទ្យាក្នុងម៉ូដែល Zero-Trust ។

នាពេលថ្មីៗនេះ ទីភ្នាក់ងារសន្តិសុខជាតិសហរដ្ឋអាមេរិក (NSA) បានបញ្ចេញនូវឯកសារពន្យល់អំពី zero-trust model ហើយនឹងផលប្រយោជន៍នានា ព្រមទាំងបញ្ហាប្រឈមពាក់ព័ន្ធទៅនឹងការដាក់ឱ្យប្រើប្រាស់។

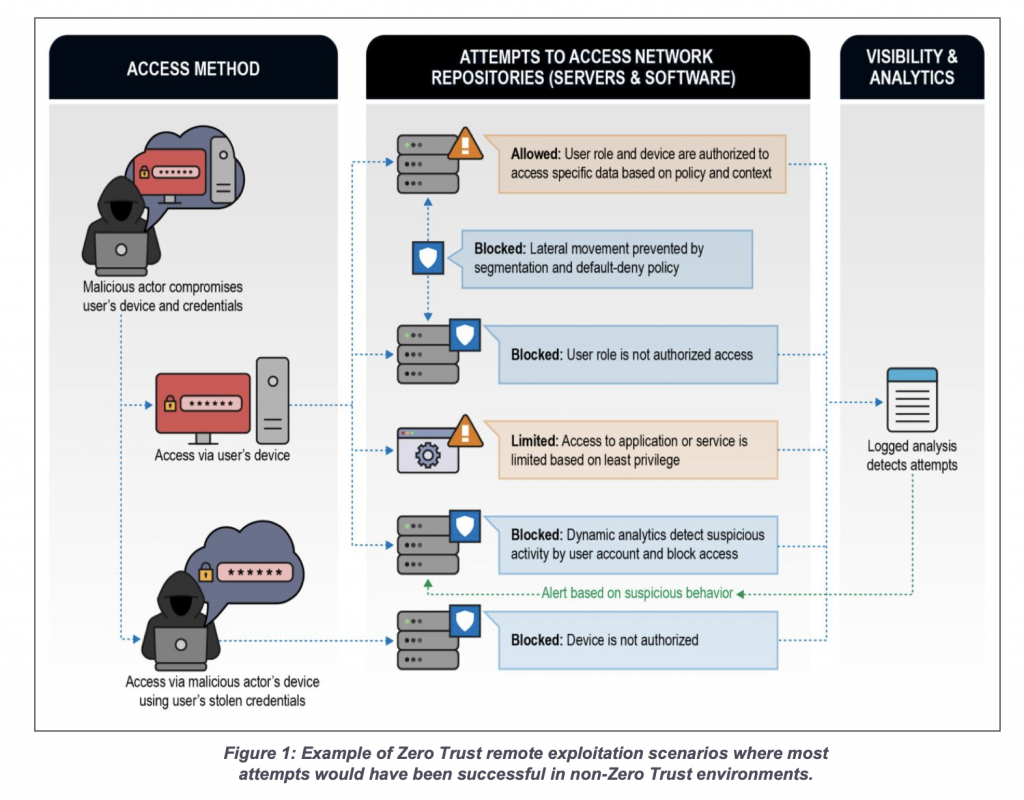

ដូចដែលយើងដឹងហើយថា ការប្រើប្រាស់បច្ចេកវិទ្យាក្លោដ និងពាក់កណ្តាលក្លោដ (hybrid) បានក្លាយទៅជារឿងសាមញ្ញសម្រាប់អាជីវកម្មក្នុងពេលបច្ចុប្បន្ននេះ ដែលធ្វើឱ្យកាន់តែមានភាពស្មុគស្មាញពាក់ព័ន្ធទៅនឹងការកើនឡើងនូវការគំរាមគំហែងសាយប័រ។ ការការពារទៅលើបណ្តាញព័ត៌មានវិទ្យាតាមបែបប្រពៃណីដោយប្រើប្រាស់សុសវែរជាច្រើនគឺមិនគ្រប់គ្រាន់នោះទេ។ អង្គភាពទាំងអស់ត្រូវការនូវយន្តការដ៏ប្រសើរមួយ ក្នុងការបង្ការទប់ស្កាត់ទៅលើហេដ្ឋារចនាសម្ព័ន្ធ (infrastructure) ក្នុងខណៈដែលផ្តល់ការអាក់េសសទៅកាន់ទិន្នន័យ សេវា និង apps នានា។

“The Zero Trust security model គឺលប់បំបាត់ចោលនូវការទុកចិត្តទាំងអស់នៅក្នុងចំនុច (node) ឬសេវាណាមួយ ដោយការទាមទារជាចាំបាច់នូវការផ្ទៀងផ្ទាត់ជានិច្ច តាមរយៈព័ត៌មានជាក់ស្តែង (real-time information) ដែលទាញយកចេញពីប្រភពជាច្រើន ដើម្បីកំណត់ពីការអាក់សេស និងឆ្លើយតបរបស់ប្រព័ន្ធ។”

Zero Trust ទាមទារនូវការផ្ទៀងផ្ទាត់សិទ្ធិដ៏រឹងមាំមួយ (strong authentication) ទាំងអ្នកប្រើប្រាស់ និងឧបករណ៍។ ការប្រើប្រាស់ multifactor authentication អាចធ្វើឱ្យការលួចយកនូវអត្តសញ្ញាណកាន់តែមានភាពលំបាកជាងពេលមុន។

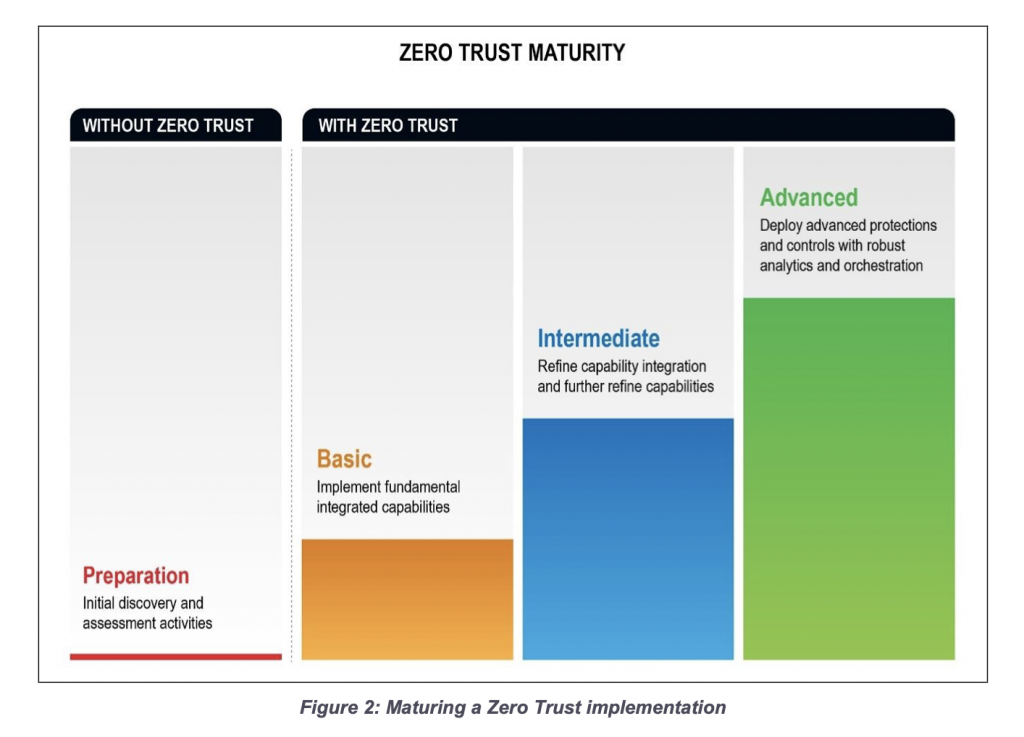

ដើម្បីអនុវត្តការងារ zero-trust នេះគឺត្រូវការពេលវេលា និងកិច្ចប្រឹងប្រែង ប៉ុន្តែវាមិនមែនត្រូវការតែធ្វើទាំងអស់ក្នុងពេលតែមួយនោះទេ។ អាជីវកម្មភាគច្រើនប្រហែលជាអាចអនុវត្តន៍នូវកិច្ចការនេះទៅក្នុងហេដ្ឋារចនាសម្ព័ន្ធបណ្តាញដែលមានស្រាប់របស់ខ្លួន ក៏ប៉ុន្តែដើម្បីឱ្យកាន់តែមានភាពខ្លាំងនៅក្នុងការរៀបចំ ជាទូទៅគឺត្រូវការសមត្ថភាពបន្ថែមទៀត ហើយអង្គភាពទាំងអស់គួរតែរៀបផែនការជាជំហានៗបន្តបន្ទាប់គ្នា ។

អ្នកទាំងអស់គ្នា អាចធ្វើការទាញយកឯកសារដើម្បីស្វែងយល់បន្ថែមអំពី Zero-Trust model ៕