security tips

-

Knowledge

Understanding Backdoor

តើអ្វីទៅជាការវាយប្រហារតាមរយៈ BackDoor? ការវាយប្រហារតាមរយៈ back door គឺជាប្រភេទវិធីសាស្ត្រមួយដើម្បីធ្វើការវាយប្រហារដោយរំលង ឬវាងលើការសំុសិទិ្ធ នឹងអាចចូលបាននៅកន្លែងដែលមិនមានអនុញ្ញាតអោយចូលទៅកាន់កំព្យូទ័ររបស់អ្នកដើម្បីលួច និងលប់ពត៏មាន រឺក៏ធ្វើការបញ្ជូលមេរោគដើម្បីធ្វើសកម្មភាពផ្សេងទៀត ។ Trojan Horse ជានិច្ចកាលប្រើសំរាប់វាយប្រហារតាម back door ហើយនៅមានប្រភេទមេរោគផ្សេងទៀតដូចជា NetBUS, BackOrrifice, ហើយនិង…

Read More » -

General

Top 10 Best Ways to Improve Your Wi-Fi Router’s Performance

តើអ្នកមានបញ្ហា WiFi របស់អ្នកដើរយឺតឬទេ? ចូរកុំបារម្ភ! ជាមួយនឹងវិធីសាស្ត្រខាងក្រោម អ្នកអាចធ្វើឲ្យប្រសិទ្ធិភាពនៃសេវាកម្ម WiFi របស់អ្នកកាន់តែល្អប្រសើរជាងមុន។ ១. ធ្វើការត្រួតពិនិត្យនូវ Router’s Firmware ហើយធ្វើបច្ចុប្បន្នភាពវា ដំបូង អ្នកត្រូវប្រាកដថា router របស់អ្នកគឺទាន់សម័យ ហើយអ្វីដែលអ្នកត្រូវធ្វើគឺត្រូវហៅអ្នកបច្ចេកទេសនៃក្រុមហ៊ុនផ្តល់សេវាកម្មអ៊ិនធឺណិតរបស់អ្នក ធ្វើការត្រួតពិនិត្យទៅលើ router…

Read More » -

General

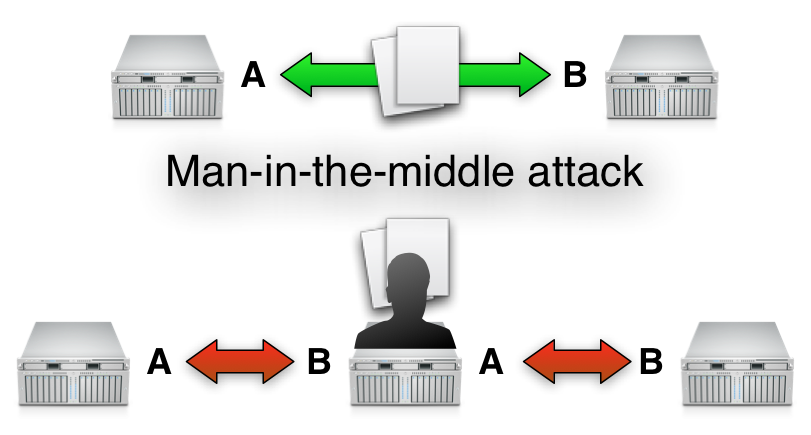

How to Protect Man-In-The-Middle (MiTM)

របៀបការពារខ្លួនពីការវាយប្រហារ Man-In-The-Middle Attack (MiMT) ការការពារទិន្នន័យរបស់យើងនៅលើបណ្តាញមិនមែនជាកិច្ចការងាយស្រួលនោះទេ ជាពិសេសនៅពេលដែលការវាយប្រហារនាពេលបច្ចុប្បន្ននេះ ដែលមានបច្ចេកទេសថ្មីៗ និងស្មុគស្មាញ។ ពេលខ្លះការវាយប្រហាររបស់ពួកគេមិនសូវមានគ្រោះថ្នាក់សម្រាប់អ្នកប្រើជាបុគ្គលឡើយ តែការវាយប្រហារទ្រង់ទ្រាយធំនៅលើវិបសាយដែលពេញនិយមមួយចំនួនឬមូលដ្ឋានទិន្នន័យផ្នែកហិរញ្ញវត្ថុ អាចនឹងជាគ្រោះថ្នាក់ខ្ពស់។ ក្នុងករណីជាច្រើន អ្នកវាយប្រហារព្យាយាមជំរុញឱ្យមេរោគមួយចំនួនរត់ចូលនៅលើម៉ាស៊ីនរបស់អ្នកប្រើប្រាស់។ អ្វីទៅជាការវាយប្រហារ Man-in-the-middle ? ការវាយប្រហារប្រភេទ Man-in-the-middle អាចទទួលបានជោគជ័យ នៅពេលដែលការវាយប្រហារនេះបានបង្កើតការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវទៅវិញទៅមករវាងភាគីពីរ។…

Read More » -

General

Recognizing Fake Antivirus

ការសំគាល់នូវកម្មវិធីកំចាត់មេរោគក្លែងក្លាយ តើអ្វីទៅជាកម្មវិធីកំចាត់មេរោគក្លែងក្លាយ កម្មវិធីកំចាត់មេរោគក្លែងក្លាយ គឺជាកម្មវិធីមិនសមស្រប (malicious software) ដែលត្រូវបានគេបង្កើតឡើងដើម្បីលួច យកព័ត៌មានពីអ្នកប្រើប្រាស់ ដោយការបន្លំធ្វើឲ្យដូចទៅនឹងកម្មវិធីពិតប្រាកដ។ កម្មវិធីក្លែងក្លាយនេះ បានចូលទៅធ្វើការកែប្រែ នូវការកំណត់មួយចំនួន ដោយធ្វើឲ្យមានការលំបាកក្នុងការបញ្ឈប់នូវសកម្មភាពមិនមានការអនុញ្ញាតនិងលុបចេញនូវកម្មវិធីក្លែងក្លាយនោះ។ ជាមួយគ្នានេះផងដែរ កម្មវិធីក្លែងក្លាយនេះ នឹងធ្វើការបង្ហាញនូវការព្រមានផ្សេងៗ ដែលមើលទៅដូចជាពិតប្រាកដផងដែរ ដែលធ្វើឲ្យអ្នកប្រើប្រាស់មានការភ័យខ្លាច (ដូចជា ប្រាប់ថាកុំព្យូទររបស់អ្នកមានឆ្លងមេរោគជាដើម)…

Read More » -

General

How To Protect Yourself From Hacker

វិធីសាស្ត្រក្នុងការការពារខ្លួនអ្នកពីសំណាក់អ្នកវាយប្រហារ នៅរៀងរាល់ ៦វិនាទីម្តង កុំព្យូទ័រផ្ទាល់ខ្លួនមួយគ្រឿងត្រូវបានគេហេគចូល។ ជាការពិត ៨០ភាគរយនៃកុំព្យូទ័រត្រូវបានគេហេគ។ ដោយសារតែការវាយប្រហារ កំពុងតែ មានការកើនឡើងជាលំដាប់នោះ វាគឺជាការចាំបាច់ណាស់ក្នុងការអប់រំខ្លួនអ្នក ដើម្បីកុំឲ្យក្លាយទៅជាជនរងគ្រោះ។ ខាងក្រោមនេះគឺជាវិធីសាស្ត្រ ១០យ៉ាង ដើម្បីការពារខ្លួនអ្នកពីការវាយប្រហារ៖ ១. ចូរធ្វើការរក្សានូវព័ត៌មានផ្ទាល់ខ្លួនឲ្យមានលក្ខណៈឯកជន (private) ឧទាហរណ៍នៅក្នុងបណ្តាញទំនាក់ទំនងសង្គមដូចជា Facebook និង Twitter…

Read More » -

General

Theft of Facebook’s Access Token

យល់ដឹងអំពីការលួចយកនូវ Access Token in Facebook Access Token គឺជាលេខសំគាល់ម៉្យាងដើម្បីផ្តល់ទៅឲ្យ Facebook App នូវសិទ្ធិដើម្បីធ្វើការបង្ហោះព័ត៌មានតំណាងឲ្យ (ជួសឲ្យ) ខ្លួនអ្នក។ ជាទូទៅ អ្នកដែលមានគំនិតមិនល្អ ចង់បាននូវ Facebook access tokens របស់អ្នក…

Read More » -

Knowledge

What is identity theft?

តើអ្វីទៅជាជាការលួចយកអត្តសញ្ញាណ? ការលួចយកអត្តសញ្ញាណ គឺកើតមានឡើងនៅពេលដែល អ្នកលួច (ចោរ) ធ្វើការប្រមូលនូវព័ត៌មានផ្ទាល់ខ្លួនអ្នក ដូចជាលេខអត្តសញ្ញាណប័ណ្ណ, លេខសម្ងាត់, អាស័យដ្ឋាន, លេខគណនី ឬ PIN, ហើយប្រើប្រាស់នូវព័ត៌មានទាំងនេះ ដើម្បីបន្លំ ឬតាំងខ្លួនជាអ្នក។ ការលួចយកអត្តសញ្ញាណ ប្រើប្រាស់នូវទម្រង់ជា Phishing ឬកម្មវិធីមិនល្អ (malicious…

Read More » -

Knowledge

Privileged Accounts Are Exploited by the top 8 ways

ចំនុចចំបងធំៗប្រាំបីយ៉ាងដែលគណនីរបស់អ្នកត្រូវបានជ្រៀតជ្រែក (exploited) អង្គភាពធំៗតែងតែមាននូវគណនីជាច្រើនរាប់ពាន់ ដែលជាទូទៅគ្រប់គ្រងមិនបានល្អឡើយ។ អ្នកមិនល្អនៅខាងក្នុង អតីតបុគ្គលិក ឧក្រិដ្ឋជនវាយប្រហារ ហើយនឹង អ្នកវាយប្រហារដែលមានការឧបត្ថម្ភពីរដ្ឋាភិបាល (state-sponsored) អាចវាយប្រហារទៅលើគណនីដែលគ្រប់គ្រងមិនបានល្អជាច្រើនទាំងនេះ ដើមី្បជ្រៀត ចូលទៅក្នុងប្រព័ន្ធរបស់អង្គភាព ដោយប្រើប្រាស់នូវវិធីសាស្ត្រមួយចំនួនដូចខាងក្រោម៖ – Share Accounts: អភិបាលប្រើប្រាស់ប្រព័ន្ធតែងតែប្រើប្រាស់សារចុះសារឡើងនូវពាក្យសម្ងាត់ (re-use password)…

Read More » -

Knowledge

Common Type of Exploits

ការវាយប្រហារដោយការជ្រៀតចូលប្រព័ន្ធដែលនិយមប្រើប្រាស់ក្នុងពេលបច្ចុប្បន្ន ការជ្រៀតចូល (exploits) ដែលពេញនិយមក្នុងការប្រើប្រាស់ពីសំណាក់អ្នកវាយប្រហារ (hacker) គឺចែកចេញជាបីជំពូកធំៗ៖ 1. Service-side exploits គឺជាការវាយប្រហារទៅលើសេវាដែលដំណើរការនៅលើបណ្តាញ (network)។ សេវាមួយនេះគឺប្រមូលយកនូវកញ្ចប់ទិន្នន័យ (packets) ហើយធ្វើការរងចាំអ្នកប្រើប្រាស់នៅលើម៉ាស៊ីនកូន (client) ដើម្បីចាប់ផ្តើមនូវការភ្ជាប់។ ដើម្បីធ្វើការជ្រៀតចូលទៅកាន់សេវាមួយនេះ អ្នកវាយប្រហារធ្វើការ ជ្រៀតចូលទៅកាន់កញ្ចប់ទិន្នន័យ ដែលត្រូវបានបញ្ជូនសម្រាប់សេវាជាក់លាក់មួយ។…

Read More »