linux

-

General

ចំនុចខ្សោយធ្ងន់ធ្ងរនៅក្នុង Linux ដែលអ្នកត្រូវធ្វើការជួសជុលបន្ទាន់

ចំនុចខ្សោយធ្ងន់ធ្ងរមួយដែលត្រូវបានរកឃើញនៅក្នុង GNU C Library (glibc) ដែលគឺជាធាតុមួយដ៏សំខាន់នៅក្នុងប្រព័ន្ធប្រតិបត្តិការប្រភេទ Linux បានធ្វើឲ្យរាល់ម៉ាសីុនដែលដំណើរការប្រព័ន្ធប្រតិបត្តិការប្រភេទ Linux ស្ទើរតែទាំងអស់ បូកផ្សំជាមួយនឹងកម្មវិធីរាប់ពាន់ និងឧបករណ៍អេឡិកត្រូនិចជាច្រើនកំពុងប្រឈមមុខទៅនឹងការវាយប្រហារ ដែលអាចធ្វើការគ្រប់គ្រងម៉ាសីុននោះបានទាំងស្រុង។ ដោយគ្រាន់តែចុចទៅលើតំណរភ្ជាប់ណាមួយ (link) ឬភ្ជាប់ទៅកាន់ (connecting) ម៉ាសីុនមេណាមួយ វាអាចបណ្តាលឲ្យមានដំណើរការកូដពីចម្ងាយ (Remote…

Read More » -

Security News

Zero-Day នៅក្នុង Linux Kernel មានតាំងពីឆ្នាំ២០១២

ចំនុចខ្សោយ Zero-Day ត្រូវបានគេរកឃើញនៅក្នុង Linux Kernel ដែលអាចអនុញ្ញាតឲ្យអ្នកវាយប្រហារធ្វើការជ្រៀតចូលប្រព័ន្ធ ហើយទាញយកសិទ្ធិជា Root ដោយការដំណើរការនូវកម្មវិធី (មិនសមស្រប) ណាមួយនៅក្នុងឧបករណ៍ដំណើរការ Linux ឬ Android ។ ចំនុចខ្សោយនេះត្រូវបានគេដាក់លេខសំគាល់ថា (CVE-2016-0728) ដែលត្រូវបានរកឃើញដោយក្រុមអ្នកស្រាវជ្រាវមកពី Perception Point…

Read More » -

Documents

The most vulnerable operating systems and applications in 2014

បើតាមប្លុកនៃក្រុមហ៊ុន GFI បានឲ្យដឹងថា មានប្រមាណជា ៧០៣៨ ចំនុចខ្សោយផ្នែកសន្តិសុខត្រូវបានបន្ថែមចូលទៅក្នុងតាដាបេសជាតិស្តីអំពីចំនុចខ្សោយ (National Vulnerability Database -NVD) នៅក្នុងឆ្នាំ២០១៤ កន្លងទៅនេះ។ មានន័យថា ជាមធ្យមក្នុង១ថ្ងៃមានចំនុចខ្សោយប្រមាណជា ១៩ ផ្សេងៗគ្នាត្រូវបានរាយការណ៍។ តួលេខនេះ គឺវាបានបង្ហាញពីភាពកើនឡើងយ៉ាងច្បាស់ ជាងឆ្នាំ២០១៣ ហើយនឹងមានការកើនឡើងជាលំដាប់ នៅក្នុងរយៈពេលពីរ/បីឆ្នាំបន្ទាប់បន្តទៅទៀត។…

Read More » -

General

Xnote the new multi-purpose backdoor targets Linux servers

Backdoor Xnote ថ្មីមួយត្រូវបានរកឃើញនៅក្នុង Linux Servers “Xnote គឺជា backdoor linux trojan ដែលសរសេរដោយ ChinaZ ធ្វើការបំលែងនូវប្រព័ន្ធ Linux ទៅជា BotNETs” នេះបើតាមអ្នកស្រាវជ្រាវ សន្តិសុខនៅ Dr. Web។…

Read More » -

General

Linux – a tool for Hackers

Linux គឺជាជម្រើសល្អសម្រាប់អ្នកវាយប្រហារ មានកូដរាប់លានបន្ទាត់ត្រូវបានគេសរសេរសម្រាប់កម្មវិធីដំណើរការនៅក្នុង Linux និង Libraries ដែលជាទូទៅមាននៅក្នុងទម្រង់ជា modular ត្រឹមត្រូវ ដែលអាចអនុញ្ញាតឲ្យអ្នកធ្វើការបញ្ចូលវា (integrated) ទៅក្នុងគម្រោងផ្សេងៗបានយ៉ាងងាយស្រួល។ ជាឧទាហរណ៍ សម្រាប់ library ដែលអាចអនុញ្ញាតឲ្យធ្វើការជ្រៀតចូលទៅក្នុង network សម្រាប់ប្រសិទ្ធិភាពក្នុងការឃ្លាំមើល ក៍អាចត្រូវបានគេប្រើប្រាស់ធ្វើការផ្នែកនៃ network…

Read More » -

Documentary

Kali Linux Interview [Full]

កិច្ចសម្ភាសជាមួយនឹងអ្នកបង្កើត Kali Linux អ្នកអភិវឌ្ឍន៍ស្នូលនៃកម្មវិធី Kali Linux បានចូលរួមមកធ្វើការជជែកពិភាក្សាអំពីប្រវត្តិនៃគម្រោងមួយនេះ ហើយអ្វីដែលអាចធ្វើឲ្យ Kali Linux អាចឈរជើងបានយ៉ាងមាំ នៅក្នុងឧស្សាហកម្ម penetration, ជជែកពីអនាគត និងការយល់ខុសផ្សេងៗដែលគាត់ចង់ធ្វើការកែប្រែ។ ព្រមជាមួយគ្នានេះផងដែរ ពួកគាត់នឹងធ្វើការពន្យល់នូវការបញ្ចេញថ្មីៗទាំងអស់ មានដូចជា KDE ហើយនឹងការបង្ហាញពីជំនាន់ចុងក្រោយនៃ…

Read More » -

Knowledge

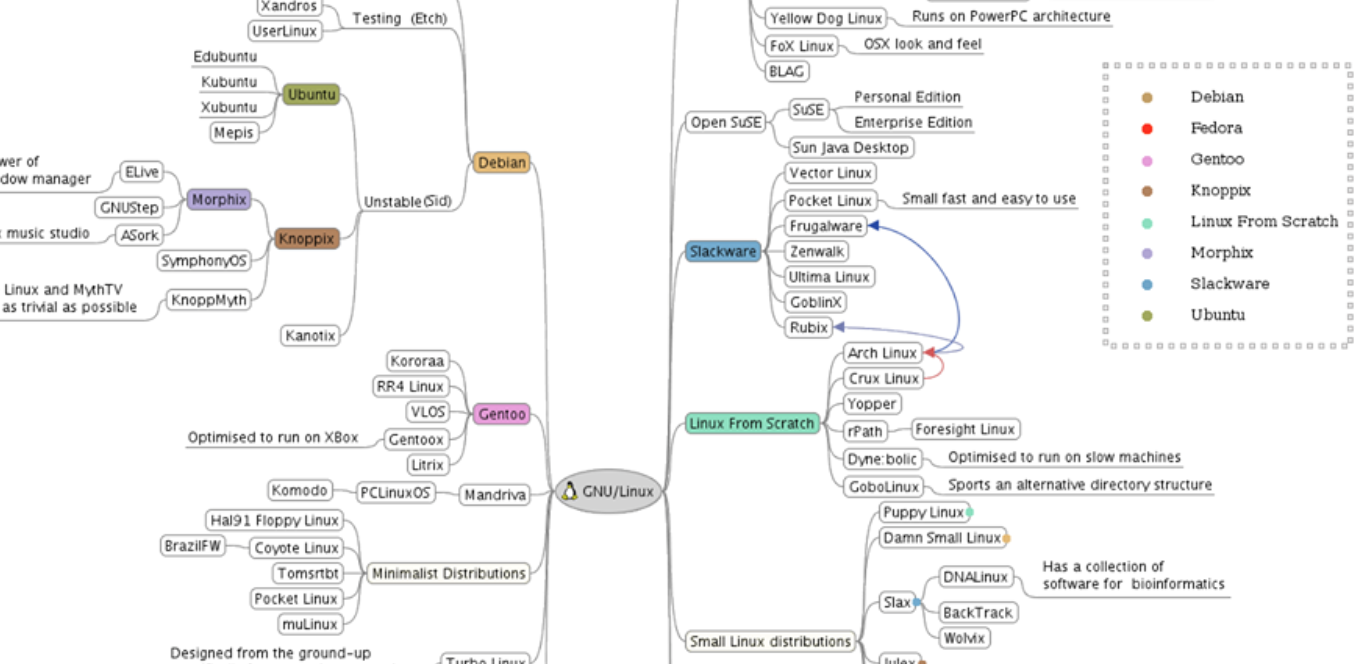

Relationship between Linux Brands

ទំនាក់ទំនងរវាងផលិតផលទាំងអស់ក្នុងស្រលាយ Linux ខាងក្រោមនេះគឺជារូបភាពដែលបង្ហាញពីទំនាក់ទំនងខ្សែស្រលាយ Linux ទាំងអស់ ដែលមានប្រើប្រាស់ក្នុងពិភព IT។ សូមអានវាដើម្បីបានជាចំណេះដឹង!

Read More » -

Documents

Linux Intrusion Detection Discovery Cheat Sheet

ឯកសារ Linux Intrusion Detection Discovery Cheat Sheet ជាទូទៅសម្រាប់អភិបាលគ្រប់គ្រងប្រព័ន្ធ (System Administrators) គឺជាអ្នកដែលនៅជាប់ជាមួយនឹងផ្នែក security។ នៅក្នុងឯកសារខាងក្រោមនេះ គឺមានគោលបំណងផ្តល់ឲ្យពួកគាត់នូវការគាំទ្រ ក្នុងការស្វែងរកនូវការជ្រៀតចូលទៅក្នុងប្រព័ន្ធពីសំណាក់អ្នកវាយប្រហារ។ ទាញយក៖ http://flexydrive.com/yinsfmk638wd

Read More »