knowledge

-

Documents

Presentation – Understanding Keylogger

បទបង្ហាញស្តីអំពី ការយល់ដឹងអំពី Keylogger ខាងក្រោមនេះគឺជាឯកសារស្តីអំពីការយល់ដឹងពី KeyLogger។ អ្នកនឹងយល់ដឹងពីអ្វីទៅជា Keylogger ហើយតើនរណាខ្លះប្រើប្រាស់នូវ keylogger ទាំងនោះ រហូតដល់ចុងបញ្ចប់ អ្នកនឹងយល់ពីវិធីសាស្ត្រក្នងការទប់ស្កាត់វា។

Read More » -

Knowledge

Poster – Protect Your Data

ផ្ទាំងយល់ដឹងស្តីពីសន្តិសុខព័ត៌មាន – ការការពារទិន្នន័យរបស់អ្នក ខាងក្រោមនេះគឺជាផ្ទាំងយល់ដឹងស្តីពីសន្តិសុខព័ត៌មាន (Information Security Awareness Poster) ដែលត្រូវបានរចនាឡើងដោយនិស្សិត នៃសាកលវិទ្យាល័យបៀលប្រាយ (BBU)។

Read More » -

Documents

Presentation – Exchange Server 2003

បទបង្ហាញស្តីពី ការតម្លើង Exchange Server 2003 សព្វនៅលើថ្ងៃពិភកំពុងតែមានការរីកចំរើនយ៉ាងខ្លាំងក្លាខាងផ្នែកបច្ចេកទេសបច្ចេកវិទ្យានិងវិទ្យាសាស្រ្តក្នុងនោះរួមមានវិទ្យាសាស្រ្តកំព្យូទ័រនិងប្រព័ន្ធអ៊ីនធឺណេត។ជាក់ស្តែងក្នុងកំឡុងពេល ប៉ុន្មានសវត្សរ៏ចុងក្រោយនេះគេកតត់សំគាល់ឃើញថាវិស័យព័ត៏មានវិទ្យាកំពុងតែពង្រីកខ្លួននិងលូតកម្ពស់យ៉ាងលឿនគួរអោយកត់សំគាល់នៅក្នុងបណ្ដាលប្រទេសដែលកំពុងអភិវឌ្ឍន៏មួយចំនួនធំនៅលើពិភពលោក។ដោយសារមានការរីចំរើនយ៉ាងខ្លាំងក្លាមិនឈប់ឈរដូចនេះទើបធ្វើអោយគ្រប់ ស្ថាប័ននិងក្រុមហ៊ុនទាំងឡាយបានទាញយកប្រយោជន៏ពីការរីកចំរើនលូតលាស់នៃបច្ចេកវិទ្យាដ៏ទំនើបទាំងនេះដើម្បីមកធ្វើការអភិវឌ្ឍន៏កែលំអរនូវរាល់ចំនុចខ្វះខាតរបស់ខ្លួននិងព្រមទាំងបង្កអោយមានលក្ខណះងាយស្រួលក្នុងការគ្រប់គ្រងការងាររបស់ខ្លួនប្រកបដោយប្រសិទ្ធិភាពខ្ពស់និងចំណេញពេលវេលា។

Read More » -

Documents

Presentation – Network Installation and Management

ការស្រាវជ្រាវអំពី ការតំលើង និងគ្រប់គ្រងបណ្តាញដោយប្រើប្រាស់ Windows 2008 Enterprise ខាងក្រោមនេះគឺជាឯកសារស្រាវជ្រាវរបស់និសិ្សត ស្តីពី “Network Installation and Management”។ គោលបំណងរបស់គម្រោងនេះដើម្បីស្វែងរកដំណោះស្រាយ និងរកច្រកចេញណាមួយឲ្យល្អប្រសើរជាងមុន ដើម្បីការពារទិន្នន័យរបស់ក្រុមហ៊ុន អង្គការឬស្ថាប័នរដ្ឋនិងឯកជនឲ្យមានសុវត្ថិភាពខ្ពស់និងផ្ដល់គំនិតមួយចំនួនថែមទៀតដែលមិនទាន់កើតឡើងដល់និស្សិតនិងអ្នកប្រើប្រាស់កុំព្យូទ័រដែលមានចំណេះនៅមានកម្រិតនៅឡើយទន់ខ្សោយ។ម្យ៉ាងវិញទៀតបានជាក្រុមយើងខ្ញុំខិតខំរិះរកគ្រប់មធ្យោបាយដើម្បីទុបស្កាត់កុំឲ្យពពួក HACKERចូលមកលួចយកនូវទិន្នន័យទាំងឡាយបាន។

Read More » -

Documents

Presentation – Secure System Development Proposal

កិច្ចការស្រាវជ្រាវរបស់និស្សិតនៃសាកលវិទ្យាល័យបៀលប្រាយស្តីអំពី “ការសាងសង់ប្រព័ន្ធសុវត្ថិភាពបណ្តាញ” នាពេលបច្ចុប្បន្នកាលវិស័យបច្ចេកវិទ្យាព័ត៌មាន មានការលូតលាស់យ៉ាងឆាប់រហ័សពីមួយថៃ្ងទៅមួយថ្ងៃ ពីមួយខែទៅមួយខែ ពីមួយឆ្នាំទៅមួយឆ្នាំទៀត ។ អ្នកព័ត៌មានវិទ្យា តែងតែស្រាវជ្រាវនូវបច្ចេកវិទ្យាថ្មីយកមកប្រើប្រាស់ ដើម្បីបំពេញនូវតម្រូវការរបស់មនុស្ស ដែលកើតមានឡើងនោះ ។ មិនថាផ្នែកសេដ្ឋកិច្ចក្តី សង្គមកិច្ចក្តី យោធាក្តី សុខាភិបាលក្តី ឧស្សាហកម្មក្តី អប់រំក្តី ផ្នែកផ្សេងៗទៀតជាច្រើនក្ដី សុទ្ធតែត្រូវការបច្ចេកវិទ្យាមកជួយសម្រួលការងារ…

Read More » -

Documents

Presentation – How to know you was hacked

បទបង្ហាញស្តីពីការស្រាវជ្រាវរបស់និស្សិត “តើធ្វើដូចម្តេចដើម្បីដឹងថាអ្នកត្រូវបានគេជ្រៀតចូល” ខាងក្រោមនេះគឺជាកិច្ចការស្រាវជ្រាវរបស់និស្សិត នៃសាកលវិទ្យាល័យបៀលប្រាយស្តីពី “ធ្វើដូចម្តេចទើបអ្នកដឹងថាត្រូវបានគេ hacked?”។ សូមអានទាំងអស់គ្នា

Read More » -

Documents

Presentation – General Understanding about Virus

បទបង្ហាញការយល់ដឹងទូទៅពីមេរោគ ខាងក្រោមនេះគឺជាកិច្ចការស្រាវជ្រាវរបស់និស្សិតនៃសាកលវិទ្យាល័យបៀលប្រាយស្តីអំពី “មេរោគកុំព្យូទ័រ”។ តើមេរោគកុំព្យូទ័រចែកចេញជាប៉ុន្មានប្រភេទ ហើយវាដំណើរការដូចម្តេច? តើអ្នកត្រូវការពារខ្លួនយ៉ាងណាខ្លះ? សូមអានទាំងអស់គ្នា!

Read More » -

Documents

Presentation – Phishing

កិច្ចការស្រាវជ្រាវរបស់និស្សិតសាកលវិទ្យាល័យបៀលប្រាយស្តីពី Phishing ខាងក្រោមនេះគឺជាកិច្ចការស្រាវជ្រាវរបស់និស្សិតសាកលវិទ្យាល័យប្រៀលប្រាយ (BBU) ស្តីអំពី Phishing។ អ្នកទាំងអស់គ្នានឹងបានយល់ដឹងថាតើអ្វីទៅជា Phishing? ហើយវាចែកចេញជាប៉ុន្មានប្រភេទ? មានវិធីសាស្ត្រអ្វីខ្លះដើម្បីការពារវា? អត្ថបទផ្សេងទៀត – យល់ដឹងបន្ថែមពី Phishing សូមអានទាំងអស់គ្នា!

Read More » -

Knowledge

Choose longer passwords to reduce hacking risk

ចូរជ្រើសរើសយកនូវពាក្យសម្ងាត់វែងដើម្បីកាត់បន្ថយនូវហានិភ័យនៃការវាយប្រហារ ការបន្ថែមនូវតួអក្សរធំ (UpperCase) ឬក៍តួអក្សរពិេសស ទៅក្នុងពាក្យសម្ងាត់របស់អ្នក មិនបានធ្វើឲ្យមានភាពលំបាកក្នុងការបំបែកនោះទេ នេះបើតាមការ ស្រាវជ្រាវថ្មីៗនេះ ដែលព្យាយាមបំបែកពាក្យសម្ងាត់ចំនួន 600,000។ នៅក្នុង 2014 Business Password Analysis បានធ្វើតេស្តទៅលើពាក្យសម្ងាត់ចំនួន 626,718 ដោយមានលទ្ធភាពក្នុងការបំបែក បានច្រើនជាង ពាក់កណ្តាលក្នុងរយៈពេល…

Read More » -

Knowledge

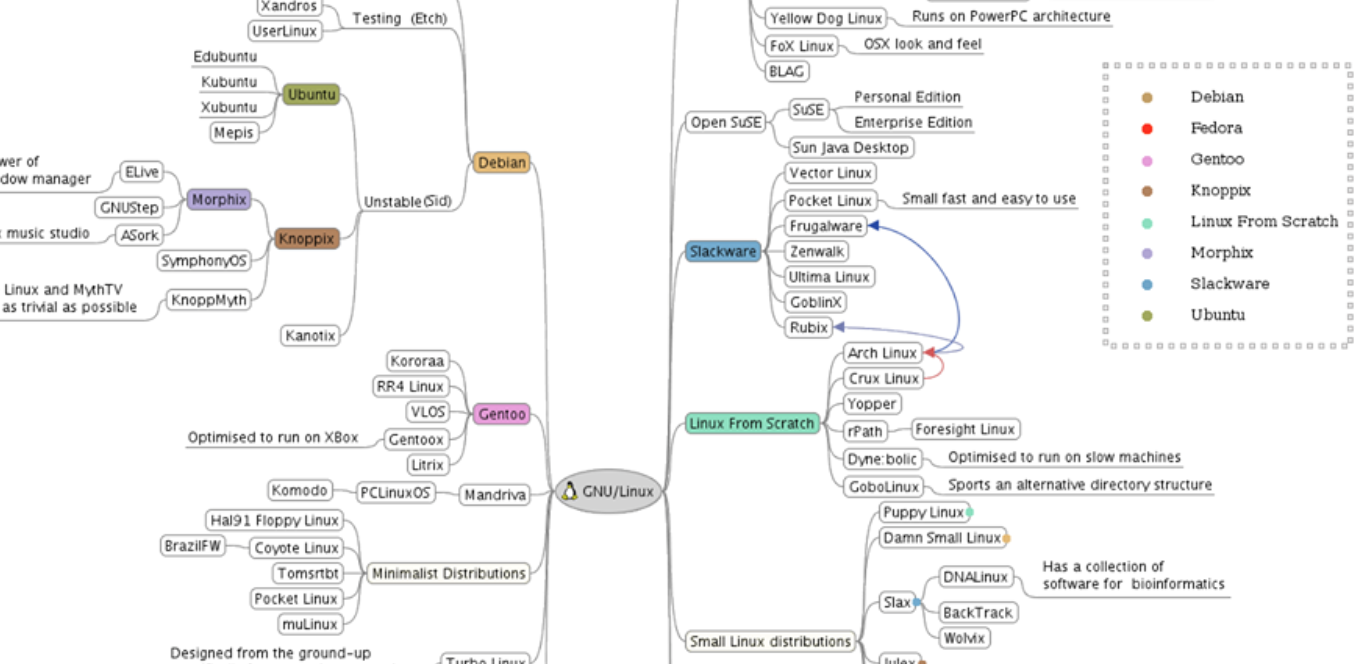

Relationship between Linux Brands

ទំនាក់ទំនងរវាងផលិតផលទាំងអស់ក្នុងស្រលាយ Linux ខាងក្រោមនេះគឺជារូបភាពដែលបង្ហាញពីទំនាក់ទំនងខ្សែស្រលាយ Linux ទាំងអស់ ដែលមានប្រើប្រាស់ក្នុងពិភព IT។ សូមអានវាដើម្បីបានជាចំណេះដឹង!

Read More » -

Knowledge

Common Type of Exploits

ការវាយប្រហារដោយការជ្រៀតចូលប្រព័ន្ធដែលនិយមប្រើប្រាស់ក្នុងពេលបច្ចុប្បន្ន ការជ្រៀតចូល (exploits) ដែលពេញនិយមក្នុងការប្រើប្រាស់ពីសំណាក់អ្នកវាយប្រហារ (hacker) គឺចែកចេញជាបីជំពូកធំៗ៖ 1. Service-side exploits គឺជាការវាយប្រហារទៅលើសេវាដែលដំណើរការនៅលើបណ្តាញ (network)។ សេវាមួយនេះគឺប្រមូលយកនូវកញ្ចប់ទិន្នន័យ (packets) ហើយធ្វើការរងចាំអ្នកប្រើប្រាស់នៅលើម៉ាស៊ីនកូន (client) ដើម្បីចាប់ផ្តើមនូវការភ្ជាប់។ ដើម្បីធ្វើការជ្រៀតចូលទៅកាន់សេវាមួយនេះ អ្នកវាយប្រហារធ្វើការ ជ្រៀតចូលទៅកាន់កញ្ចប់ទិន្នន័យ ដែលត្រូវបានបញ្ជូនសម្រាប់សេវាជាក់លាក់មួយ។…

Read More »