hackers

-

Knowledge

អ្នកជំនាញ៖ កម្ពុជាក្លាយជាគោលដៅរបស់ក្រុមហេគឃ័រ (Hacker) ចំពេលភូមិសាស្ត្រនយោបាយប្រែប្រួល

ដំណើរវិវឌ្ឍប្រែប្រួលនៃគោលនយោបាយការបរទេសសន្ដិសុខ និងបរិបទភូមិសាស្ត្រនយោបាយនៅក្នុងតំបន់ ត្រូវបានក្រុមអ្នកជំនាញលើកឡើងថាជាដើមចមដែលនាំឱ្យមានកំណើននៃការវាយប្រហារតាមបណ្ដាញអ៊ិនធឺណិតផ្ទួនៗ ដោយមានមន្ត្រីរដ្ឋាភិបាលកម្ពុជាជាគោលដៅ។ លោក អូន ឆេងប៉រ រាយការណ៍ឱ្យVOAពីរាជធានីភ្នំពេញ។ អាន័ត៌មានលម្អិត៖ bit.ly/3nsGjzu The Voice of America Khmer Service (VOA Khmer) broadcasts comprehensive…

Read More » -

General

ស្វែងយល់អំពីប្រភេទនៃអ្នកវាយប្រហារ (Threat Actors)

នៅក្នុងការធ្វើសង្គ្រាម ការដឹងច្បាស់ពីខ្លួនឯង និងយល់ច្បាស់ពីដៃគូសត្រូវ គឺមានសារៈសំខាន់ណាស់ ដើម្បីយកឈ្នះនៅក្នុងសមរភូមិប្រយុទ្ធ នេះគឺជាអ្វីដែលមាននៅក្នុងក្បួនសឹកស៊ុន អ៊ូ។ បើយើងក្រលេកមកមើល ការប្រយុទ្ធប្រឆាំងជាមួយនឹងហេគឃ័រនៅក្នុងយុគ្គសម័យឌីជីថលវិញ ថាតើយើងដឹងដែរឬទេថា តើគូសត្រូវ (ហេគឃ័រ) របស់យើងជានរណា ហើយសមត្ថភាពរបស់ពួកគេយ៉ាងដូចម្តេចខ្លះ? ប្រើប្រាស់កម្មវិធីអីដើម្បីហេគ? មានគ្នាប៉ុន្មានអ្នក? ហើយនៅទីតាំងណា? នេះគឺសុទ្ធតែជាសំណួរ ដែលប្រហែលមិនមានចម្លើយជាក់លាក់ឡើយ។ នៅក្នុងយុគ្គសម័យឌីជីថលនេះ…

Read More » -

General

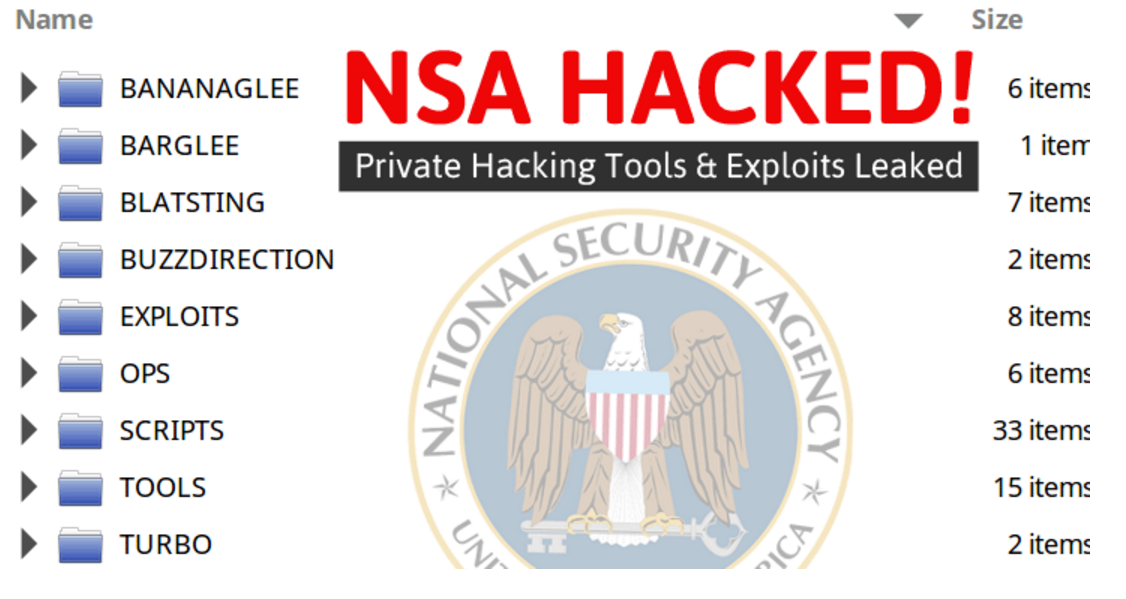

ក្រុមអ្នកវាយប្រហាររបស់ NSA ត្រូវបានហេគ: កម្មវិធីវាយប្រហារ និងឯកសារជាច្រើនត្រូវបានលួច

មើលទៅហាក់ដូចជា NSA ត្រូវបានទទួលរងការវាយប្រហារ (ហេគ)! អ្នកវាយប្រហារមិនស្គាល់អត្តសញ្ញាណ ឬក៏ក្រុមនៃអ្នកវាយប្រហារ បានធ្វើការអៈអាងថាខ្លួនបានធ្វើការហេគចូលទៅកាន់ក្រុម “Equation Group” (ដែលជាក្រុមអ្នកវាយប្រហារត្រូវបានគេចោទថាជាប់ពាក់ព័ន្ធជាមួយនឹងអង្គភាពចារកម្មរបស់សហរដ្ឋអាមេរិក (NSA)) ហើយធ្វើការទាញយកកម្មវិធីសម្រាប់ធ្វើការវាយប្រហារជាច្រើន (malware, private exploites និង hacking tools) ។ ខ្ញុំជឿជាក់ថា…

Read More » -

General

វិធីសាស្ត្រពង្រឹងសន្តិសុខគណនី GMAIL ជាមួយនឹង 2FA

Two-Factor Authentication ឬក៏ 2FA គឺជាគំនិតមួយដ៏ល្អ ដែលវាគឺជាស្រទាប់បន្ថែមមួយទៀតនៃសន្តិសុខក្នុងគោលបំណងដើម្បីជួយអ្នកក្នុងការការពារព័ត៌មានរបស់អ្នកនៅក្នុងវេបសាយ ដែលអ្នកប្រើប្រាស់ជាញឹកញាប់។ បើសិនជាអ្នកចង់ប្រើប្រាស់នូវ 2FA ប៉ុន្តែមិនបានដឹងថាត្រូវធ្វើដូចម្តេចនោះ នេះគឺជាអត្ថបទមួយដែលនឹងបង្ហាញអ្នកអំំពីវិធីសាស្ត្រក្នុងការដាក់នូវ 2FA ជាមួយនឹងសេវាកម្ម Gmail ។ វាទាមទារតែរយៈពេលប៉ុន្មាននាទីប៉ុណ្ណោះ ហើយអ្វីដែលអ្នកត្រូវការនោះគឺកុំព្យូទ័រ ជាមួយនឹងទូរស័ព្ទដៃ។ ខាងក្រោមនេះគឺជាជំហាននៃការធ្វើ៖ ១.…

Read More » -

Knowledge

Poster – Security Vs. Hacker

ផ្ទាំងយល់ដឹងស្តីអំពីសន្តិសុខព័ត៌មាន – សន្តិសុខ Vs. អ្នកវាយប្រហារ ខាងក្រោមនេះគឺជារូបភាពនៃការយល់ដឹងអំពីសន្តិសុខព័ត៌មាន ដែលត្រូវបានរៀបចំរចនាឡើងដោយនិសិ្សតនៃសាលកវិទ្យាល័យបៀលប្រាយ (BBU)។

Read More » A Gift for the Hackers – Netherlands

ក្រុមហ៊ុន IT ជាច្រើនបរាជ៏យក្នុងការធ្វើឲ្យមានសន្តិសុខចំពោះរាល់ឧបករណ៍ទាំងឡាយដែលភ្ជាប់ទៅកាន់អ៊ីនធឺណែត ដែលបានបើកផ្លូវចំហរទៅឲ្យ hackers។ តាមរបាយការណ័ដ៏គួរឲ្យភ្ញាក់ផ្អើល ខាងក្រោមបានបង្ហាញថា អ្វីៗទាំងអស់គឺអាចភ្ជាប់ពីអ៊ីនធឺណែតបានទាំងអស់។ “Is this your pin? Is this a letter you received from your…

Read More »-

General

U.S. weapons system designs compromised by Chinese Hackers

ប្រព័ន្ធបង្កើតអាវុធរបស់អាមេរិចត្រូវបានលួយដោយ Hackers របស់ចិន Hackers ចិនបានលួចយកនូវប្រព័ន្ធបង្កើតអាវុធរបស់អាមេរិច ដែលអាចនាំឲ្យមានភាពគ្រោះថ្នាក់ដល់កងទ័ព នៅពេលដែលមានជំលោះជាមួយចិន នេះបើតាមរបាយការណ៍របស់ Washinton Post ។ ក្រុមហ៊ុនទទួលកិច្ចសន្យាធំៗភាគច្រើនបានដាក់នូវប្រព័ន្ធសន្តិសុខដែលមានប្រសិទ្ធិភាពខ្ពស់ ហេតុដូច្នេះហើយបានជា Hackers បានបង្វែរទិសទៅទៅលើ អ្នកទទួលកិច្ចសន្យាបន្ត (subcontractors) ជំនួសវិញ។ នៅក្នុងករណីជាច្រើន ពួកគេមិនដឹងថាខ្លួនត្រូវបាន…

Read More »