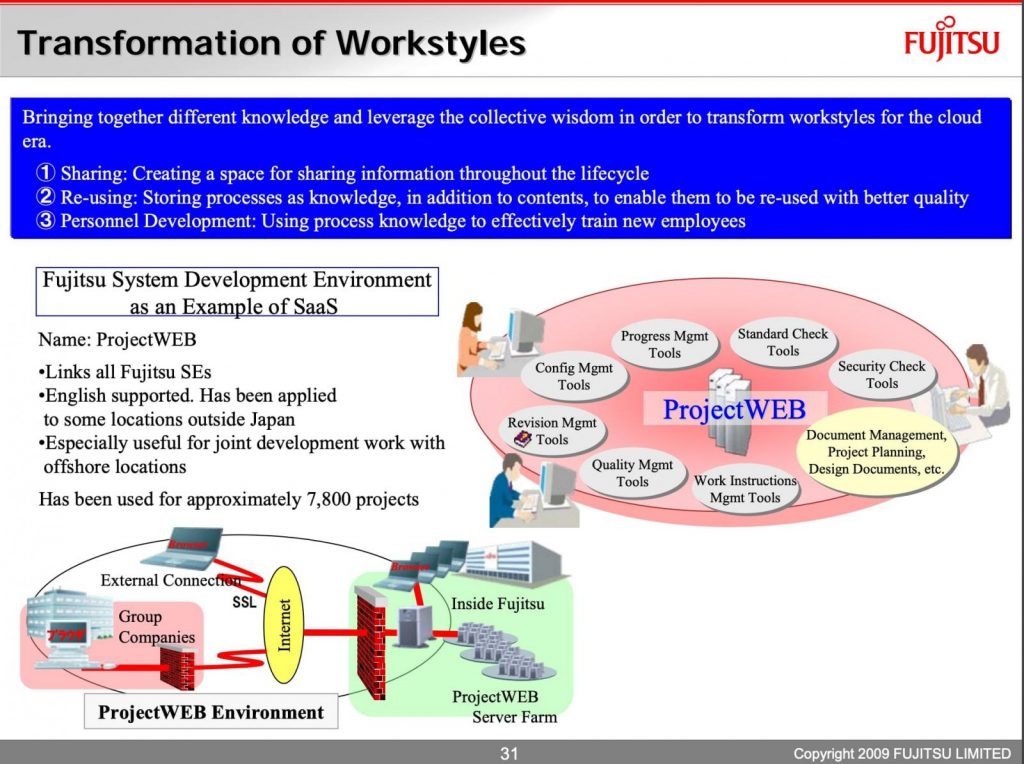

ស្ថាប័នមួយចំនួននៃរដ្ឋាភិបាលជប៉ុនបានទទួលរងគ្រោះដោយការបំពានទិនន្ន័យ (data breach) តាមរយៈប្រព័ន្ធសុសវែរក្លោដ Fujitsu’s “ProjectWEB” ។ ក្រុមហ៊ុន Fujitsu បានបញ្ជាក់ថា ចោរព័តមានវិទ្យាបានអាក់េសសដោយមិនមានសិទ្ធិអនុញ្ញាតទៅកាន់គម្រោងនានាដែលបានប្រើប្រាស់ ProjectWEB និងលួចយកទិន្នន័យរបស់អតិថិជន។ ProjectWEB បានអនុញ្ញាតឱ្យក្រុមហ៊ុន និងអង្គភាពនានាធ្វើការផ្លាស់ប្តូរព័ត៌មានផ្ទៃក្នុង ជាមួយនឹងម្ចាស់គ្រប់គ្រងគម្រោង និងអ្នកពាក់ព័ន្ធ។

មិនទាន់មានព័ត៌មានច្បាស់នៅឡើយទេថាតើការវាយប្រហារបំពានទិន្នន័យនេះបណ្តាលមកពីការវាយលុកទៅលើភាពងាយរងគ្រោះណាមួយ ឬជាគោលដៅនៃការវាយប្រហារក្នុងខ្សែរសង្វាក់ផលិតកម្ម (supply chain attack) ហើយការស៊ើបអង្កេតអំពីបញ្ហានេះកំពុងតែបន្ត។

កាលពីពេលថ្មីៗនេះ ក្រសួងដែនដី ហេដ្ឋរចនាសម្ព័ន្ធ ដឹកជញ្ជូន និងទេសចរណ៍ (MLITT) ហើយនឹងមជ្ឈមណ្ឌលជាតិសន្តិសុខសាយប័រ (NISC) បានធ្វើការប្រកាសថា ចោរព័ត៌មានវិទ្យាបានធ្វើការទាញយកព័ត៌មានផ្ទៃក្នុង តាមរយៈប្រព័ន្ធចែករំលែកព័ត៌មានរបស់ក្រុមហ៊ុន Fujitsu (ProjectWEB)។ មកដល់ឆ្នាំ ២០០៩ ប្រព័ន្ធសុសវែរក្លោដមួយនេះត្រូវបានប្រើប្រាស់ដោយគម្រោងប្រមាណជា 7,800 គម្រោង។

ដោយការអាក់សេសទៅកាន់ប្រព័ន្ធរបស់រាជរដ្ឋាភិបាល ចោរព័ត៌មានវិទ្យាបានធ្វើការទាញយកយ៉ាងហោចណាស់ 76,000 អាស័យដ្ឋានអុីម៉ែល និងព័ត៌មានសំខាន់ៗក្នុងនោះមាន e-mail system settings – នេះបើតាមការបញ្ជាក់ដោយ MLITT ។

បើតាមសារព័ត៌មានជប៉ុនបានរាយការណ៍មកថា Narita International Airport ក៏ទទួលរងគ្រោះដោយសារតែការវាយប្រហារនេះផងដែរ ដោយចោរព័ត៌មានវិទ្យាបានធ្វើការលួចទិន្នន័យ air traffic control, flight schedule, និង business operations។ បន្ថែមជាមួយគ្នានេះ ក្រសួងការបរទេសរបស់រាជរដ្ឋាភិបាលជប៉ុនក៏ត្រូវទទួលការបែកធ្លាយទិន្នន័យផងដែរ។

NISC បានចេញនូវការជូនដំណឹងជាបន្តបន្ទាប់ ហើយជូនដំណឹងទៅកាន់ [1, 2] ស្ថាប័នរដ្ឋាភិបាលទាំងអស់ និងអង្គភាពទទួលបន្ទុកហេដ្ឋារចនាសម្ព័ន្ធគន្លឺះសំខាន់ៗ ដែលប្រើប្រាស់សេវា Fujitsu ដើម្បីធ្វើការផ្ទៀងផ្ទាត់រកនូវមុខសញ្ញានៃការអាក់សេសដោយមិនមានការអនុញ្ញាត និងបែកធ្លាយទិន្នន័យ។

ក្រុមហ៊ុន Fujitsu បានធ្វើការព្យួរថ្នាល ProjectWEB របស់ខ្លួន ក្នុងខណៈពេលដែលការស៊ើបអង្កេតកំពុងតែបន្ត។ URL ដែលធ្វើការអាក់េសសទៅកាន់ថ្នាលនេះ គឺមិនទាន់ដំណើរការនៅឡើយទេនាថ្ងៃនេះ

https://pjshr170.soln.jp/IJS02E8/pjwebroot/login.jsp

ក្រុមហ៊ុន Fujitsu បាននិយាយថា ខ្លួននឹងធ្វើការជូនដំណឹងទៅដល់អាជ្ញាធរពាក់ព័ន្ធ និងធ្វើការជាមួយអតិថិជនរបស់ខ្លួន ដើម្បីកំណត់បញ្ហានៃការវាយប្រហារ៕

ប្រភព៖ BleepingComputer