Security News

This is Security News

-

កិច្ចការស្រាវជ្រាវ៖ ការប្រើប្រាស់ Web Browers ឲ្យមានសុវត្ថិភាព

សូមអរគុណដល់និស្សិត សួន សុខម៉េង និស្សិតនៃសាកលវិទ្យាលល័យបៀលប្រាយ ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ក្រោមប្រធានបទ “ការប្រើប្រាស់ Web Browers ឲ្យមានសុវត្ថិភាព” ។ We would like to express our thanks to Mr. Suon…

Read More » -

uTorrent forums ត្រូវបានគេហេគ សូមធ្វើការផ្លាស់ប្តូរពាក្យសម្ងាត់ជាបន្ទាន់

អ្នកប្រើប្រាស់ uTorrent បើសិនជាអ្នកមិនទាន់បានធ្វើការផ្លាស់ប្តូរពាក្យសម្ងាត់នៅក្នុងសប្តាហ៍កន្លងទៅនេះ សូមធ្វើការផ្លាស់ប្តូរក្នុងពេលនេះ ។ uTorrent គឺជាប្រព័ន្ធចែកចាយ peer-to-peer file sharing client ដែលត្រូវបានគ្រប់គ្រងដោយ BitTorrent បានធ្វើការចេញផ្សាយជាបន្ទាន់នូវការណែនាំសន្តិសុខនៅក្នុងវេបសាយរបស់ខ្លួននាពេលថ្មីៗ ។ ដោយយោងទៅលើសេចក្តីណែនាំនោះ បាននិយាយថា BitTorrent បានឲ្យដឹងថាខ្លួនបានរកឃើញអ្នកវាយប្រហារបានធ្វើការទាញយក (download)…

Read More » -

កិច្ចការស្រាវជ្រាវ៖ វិធីសាស្ត្រក្នុងការការពារគណនីអីុម៉ែល

សូមអរគុណដល់និស្សិត ហង់ សីុធួក និស្សិតនៃសាកលវិទ្យាលល័យបៀលប្រាយ ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ក្រោមប្រធានបទ “វិធីសាស្ត្រក្នុងការការពារគណនីអ៊ីម៉ែល” ។ We would like to express our thanks to Ms. Hang Sithouk, Student at Build…

Read More » -

កិច្ចការស្រាវជ្រាវ៖ សុវត្ថិភាពវេបសាយ

សូមអរគុណដល់និស្សិត ហម សុខណេត និស្សិតនៃសាកលវិទ្យាលល័យបៀលប្រាយ ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ក្រោមប្រធានបទ “សុវត្ថិភាពវេបសាយ” ។ We would like to express our thanks to Mr. Ham Soknet, Student at…

Read More » -

សឹង្ហបុរីទទួលរងការវាយប្រហារតាមអិុនធឺណិតចំនួន ១៦ លើកចាប់តាំងពីខែមេសាមក

អង្គភាព Cyber Security Agency (CSA) របស់សឹង្ហបុរីបាននិយាយថា ចាប់តាំងពីខែមេសាមក សឹង្ហបុរីទទួលរងការវាយប្រហារតាមអិុនធឺណិតចំនួន ១៦លើក ហើយនេះគឺជាហេតុផលមួយក្នុងចំណោមហេតុផលនានា ដែលរដ្ឋាភិបាលបានធ្វើការសម្រេចចិត្ត ក្នុងការដាក់ឲ្យដាច់ពីគ្នានូវកុំព្យូទ័រធ្វើការរបស់មន្ត្រីរាជការសាធារណៈ ។ ការវាយប្រហារទាំង ១៦លើកនេះ គឺបានគេចផុតពីការត្រួតពិនិត្យ (detection) របស់យន្តការការពារចំបង (perimeter defences)…

Read More » -

មិនមានការអាក់សេសទៅកាន់អិុនធឺណិតទៀតឡើយ ចាប់ពីខែមិថុនា ឆ្នាំ២០១៧ តទៅ

ទាញយកកម្មវិធី Android -> https://goo.gl/CNGQdi តាមដានជាមួយយើងខ្ញុំក្នុងហ្វេសប៊ុក https://www.facebook.com/SecuDemycom-592241344275282/ បើតាមវេបសាយ Channel NewsAsia បានឲ្យដឹងថា ដើម្បីជាយន្តការការពារប្រឆាំងទៅនឹងការវាយប្រហារតាមប្រព័ន្ធអុិនធឺណិត ហើយបង្កើតនូវ មជ្ឈដ្ឋានធ្វើការងារមួយកាន់តែមានសុវត្ថិភាពជាងមុន កុំព្យុទ័រធ្វើការងាររបស់មន្ត្រីសាធារណៈនឹងមិនមានការអាក់សេសទៅកាន់អិុនធឺណិតតទៅទៀតឡើយនៅក្នុងខែមិថុនា ឆ្នាំក្រោយ។ នៅក្នុងសេចក្តីប្រកាសរបស់ខ្លួនកាលពីថ្ងៃអង្គារ (ទី៧ ខែមិថុនា) កន្លងទៅនេះ ដែលខាង…

Read More » -

គណនី Twitter, Pinterest របស់លោក Zuckerberg ត្រូវបានហេគ

បុគ្គលដែលដំណើរការនូវបណ្តាញព័ត៌មានសង្គមដ៏ធំជាងគេ ហើយបាននឹងកំពុងធ្វើការដាក់នូវយន្តការសន្តិសុខថ្មីៗដើម្បីឲ្យសមស្របទៅនឹងកំណើននៃ អ្នកប្រើប្រាស់រាប់រយលាននាក់ បែរជាបរាជ័យខ្លួនឯងក្នុងការធ្វើតាមមូលដ្ឋានគ្រឹះនៃសន្តិសុខសម្រាប់គណនីអនឡាញរបស់ខ្លួនទៅវិញ។ នោះគឺ អគ្គនាយកក្រុមហ៊ុនហ្វេសប៊ុក CEO លោក Mark Zuckerberg ដែលគណនី Twitter និង Pinterest របស់គាត់ត្រូវបានទទួលរងការ ហេគ កាលពីថ្ងៃអាទិត្យកន្លងទៅនេះ។ ក្រុមនៃហេគឃ័រដែលមកពី Saudi Arabia…

Read More » -

Irongate: មេរោគដែលវាយប្រហារទៅលើប្រព័ន្ធ Industrial Control Systems

អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខព័ត៌មានបានរកឃើញនូវមេរោគស្មុគស្មាញមួយប្រភេទ ដែលប្រើប្រាស់បច្ចេកទេសបោកបញ្ជោតដូចទៅនឹងមេរោគ Stuxnet ហើយត្រូវបានគេបង្កើតឡើងក្នុងគោលដៅវាយប្រហារទៅលើ industrial control system (ICS) ហើយនឹង supervisory control and data acquisition (SCADA) systems ។ អ្នកស្រាវជ្រាវមកពីក្រុមហ៊ុន FireEye បាននិយាយកាលពីថ្ងៃព្រហស្បត៍កន្លងទៅនេះថា…

Read More » -

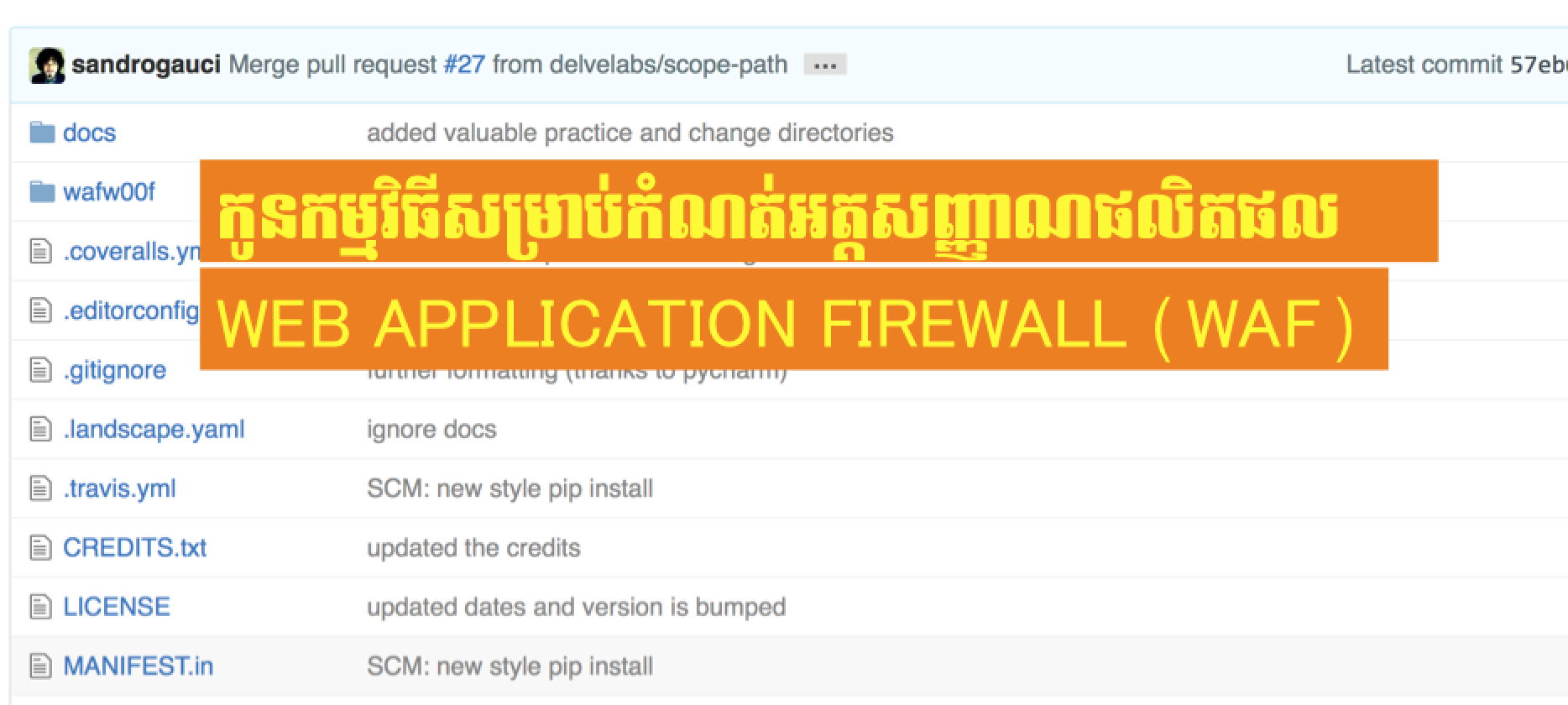

WAFW00F : ធ្វើការកំណត់អត្តសញ្ញាណផលិតផល WAF

កម្មវិធី WAFW00F អនុញ្ញាតឲ្យធ្វើការកំណត់អត្តសញ្ញាណ និងធ្វើ Fingerprint នូវរាល់ផលិតផល Web Application Firewall (WAF) ដែលការពារវេបសាយ ។ តើវាធ្វើការដូចម្តេច? – វាធ្វើការបញ្ជូននូវ HTTP request ធម្មតា ហើយធ្វើការវិភាគទៅលើការឆ្លើយតប (response)…

Read More » -

វេបសាយល្បីក្នុងការស្វែងរកកំហុសឆ្គងវេបសាយត្រូវបានហេគ

Acunetix គឺកម្មវិធី Web Application Security scanner មួយដែលកំពុងពេញនិយម។ ក្នុងថ្ងៃទី៤ ខែមិថុនា ឆ្នាំ២០១៦ នេះ វេបសាយផ្លូវការរបស់ពួកគេគឺត្រូវបានហេគ ។ ទំព័រមុខ (http://www.acunetix.com) គឺមិនដំណើរការឡើយ រួមមានទាំងប្លុករបស់ Acunetix ផងដែរ។ ហេគឃ័រ…

Read More » -

របាយការណ៍៖ Ransomware As a Service

ទម្រង់ថ្មីមួយទៀតនៃមេរោគចាប់ជំរិត ត្រូវបានគេធ្វើការអភិវឌ្ឍ ហើយកំពុងតែស្ថិតនៅក្នុងប្រតិបត្តិការជា “Ransomware as a Service (RaaS)” ដែលអាចអនុញ្ញាតឲ្យអ្នកដទៃទៀត អាចធ្វើការទាញយកនូវមេរោគចាប់ជំរិតនេះ ហើយចែកចាយបន្តទៅកាន់ជនរងគ្រោះ ។ ជាឧទាហរណ៍ នៅក្នុងយុទ្ធនាការ RaaS ដូចជា Ranstone ដែលមានគោលដៅវាយប្រហារទៅលើអ្នកប្រើប្រាស់ Mac OSX…

Read More » -

ហេគឃ័រលក់ចំនុចខ្សោយរបស់វិនដូរគ្រប់ជំនាន់តម្លៃ ៩០០០០ដុល្លា

តើតម្លៃលក់នូវចំនុចខ្សោយថ្ងៃសូន្យ (zero-day exploit) របស់ប្រព័ន្ធប្រតិបត្តិការវិនដូរ ដែលប៉ៈពាល់ទៅដល់គ្រប់ជំនាន់ ឬកំណែរបស់ Windows នៅក្នុង ទីផ្សាងងឹត ថ្លៃប៉ុន្មាន? យ៉ាងហោចណាស់ក៏មានតម្លៃប្រមាណជា 95,000USD ដែរនាពេលថ្មីៗនេះ ។ អ្នកស្រាវជ្រាវមកពី Trustwave’s SpiderLabs បានធ្វើការរកឃើញនូវ zero-day exploit…

Read More » -

តើអ្វីទៅដែលយើងហៅថា Whaling?

ដំបូង មាននូវ Phishing បន្ទាប់មកគឺ Spear Phishing ហើយក្នុងពេលនេះគឺ Whaling និងបច្ចេកទេសស្មុគស្មាញដទៃទៀត ។ ជនអាក្រក់ទាំងអស់នោះ គឺបានកំពុងតែធ្វើការកែប្រែនូវការបោកបញ្ជោតរបស់ពួកគេ។ ខាងក្រោមនេះ គឺជាអ្វីដែលត្រូវដឹង៖ តើមានអ្វីថ្មីទៅ? បច្ចេកទេសថ្មីៗនេះ គឺ “whaling” ដែលបានទើបបង្ហាញខ្លួនថ្មីៗនេះ ហើយដែលមិនពាក់ព័ន្ធទៅនឹងការចុចរបស់បុគ្គលិកទៅលើបញ្ជប់ណាមួយឡើយ…

Read More » -

បទបង្ហាញ៖ វិធីសាស្ត្រក្នុងការកត់សំគាល់ និងជៀសវាងពី Spyware

សូមអរគុណដល់និស្សិត ជឹម កន្និដ្ឋានិង និស្សិត ឡេង សុវណ្ណបញ្ញវ័ន្ត ដែលកំពុងសិក្សានៅវិទ្យាស្ថានជាតិប្រៃសណីយ៍ ទូរគមនាគមន៍ បច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន (NIPTICT) ដែលបានចូលរួមចំណែករៀបចំឯកសារចែករំលែកការយល់ដឹងអំពីសន្តិសុខព័ត៌មាននៅកម្ពុជា ក្រោមប្រធានបទ “វិធីសាស្ត្រក្នុងការកត់សំគាល់ និងជៀសវាងពី Spyware (Understanding Spyware – Information…

Read More »