Knowledge

-

Choose longer passwords to reduce hacking risk

ចូរជ្រើសរើសយកនូវពាក្យសម្ងាត់វែងដើម្បីកាត់បន្ថយនូវហានិភ័យនៃការវាយប្រហារ ការបន្ថែមនូវតួអក្សរធំ (UpperCase) ឬក៍តួអក្សរពិេសស ទៅក្នុងពាក្យសម្ងាត់របស់អ្នក មិនបានធ្វើឲ្យមានភាពលំបាកក្នុងការបំបែកនោះទេ នេះបើតាមការ ស្រាវជ្រាវថ្មីៗនេះ ដែលព្យាយាមបំបែកពាក្យសម្ងាត់ចំនួន 600,000។ នៅក្នុង 2014 Business Password Analysis បានធ្វើតេស្តទៅលើពាក្យសម្ងាត់ចំនួន 626,718 ដោយមានលទ្ធភាពក្នុងការបំបែក បានច្រើនជាង ពាក់កណ្តាលក្នុងរយៈពេល…

Read More » -

Presentation on Facebook Security

បទបង្ហាញស្តីពីសន្តិសុខហ្វេសប៊ុក ខាងក្រោមនេះគឺជាបទបង្ហាញមួយដែលត្រូវបានរៀបចំដោយលោក Sorn Chanratha មន្ត្រីសារព័ត៌មាននៅបណ្តាញយុវជនកម្ពុជា (Media Officer at Cambodian Youth Network)។ នៅក្នុងបទបង្ហាញនេះគឺអ្នកនឹងយល់ដឹងពី៖ – ការការពារគណនីហ្វេសប៊ុករបស់អ្នក – ការជៀសវាងពី Scammer – បោកអ្នកគោលដៅរបស់ហ្វេសប៊ុក –…

Read More » -

Privileged Accounts Are Exploited by the top 8 ways

ចំនុចចំបងធំៗប្រាំបីយ៉ាងដែលគណនីរបស់អ្នកត្រូវបានជ្រៀតជ្រែក (exploited) អង្គភាពធំៗតែងតែមាននូវគណនីជាច្រើនរាប់ពាន់ ដែលជាទូទៅគ្រប់គ្រងមិនបានល្អឡើយ។ អ្នកមិនល្អនៅខាងក្នុង អតីតបុគ្គលិក ឧក្រិដ្ឋជនវាយប្រហារ ហើយនឹង អ្នកវាយប្រហារដែលមានការឧបត្ថម្ភពីរដ្ឋាភិបាល (state-sponsored) អាចវាយប្រហារទៅលើគណនីដែលគ្រប់គ្រងមិនបានល្អជាច្រើនទាំងនេះ ដើមី្បជ្រៀត ចូលទៅក្នុងប្រព័ន្ធរបស់អង្គភាព ដោយប្រើប្រាស់នូវវិធីសាស្ត្រមួយចំនួនដូចខាងក្រោម៖ – Share Accounts: អភិបាលប្រើប្រាស់ប្រព័ន្ធតែងតែប្រើប្រាស់សារចុះសារឡើងនូវពាក្យសម្ងាត់ (re-use password)…

Read More » -

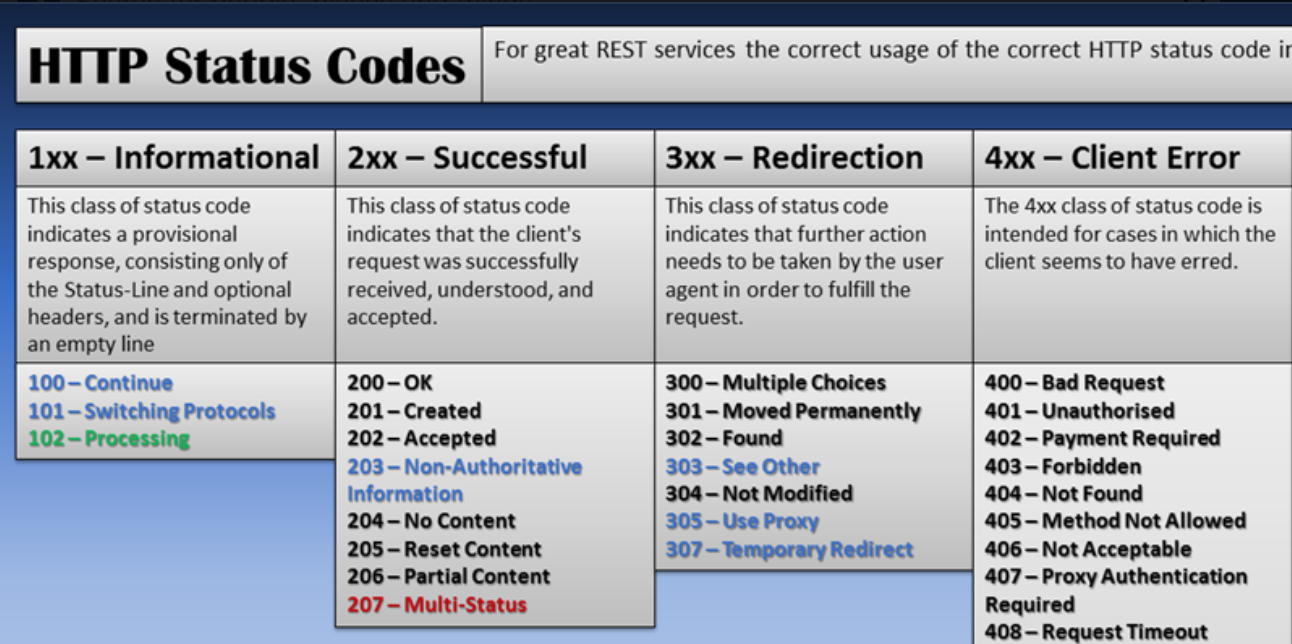

HTTP Status Code

លេខកូដដែលប្រើប្រាស់នៅក្នុង HTTP Protocol ខាងក្រោមនេះគឺជាលេខកូដទាំងអស់ដែលប្រើប្រាស់នៅក្នុង HTTP Protocol ដែលវាមានសារៈសំខាន់ណាស់ សម្រាប់ពេលដោះស្រាយបញ្ហា ដែលកើតមាន ឡើងចំពោះវិបសាយ។

Read More » -

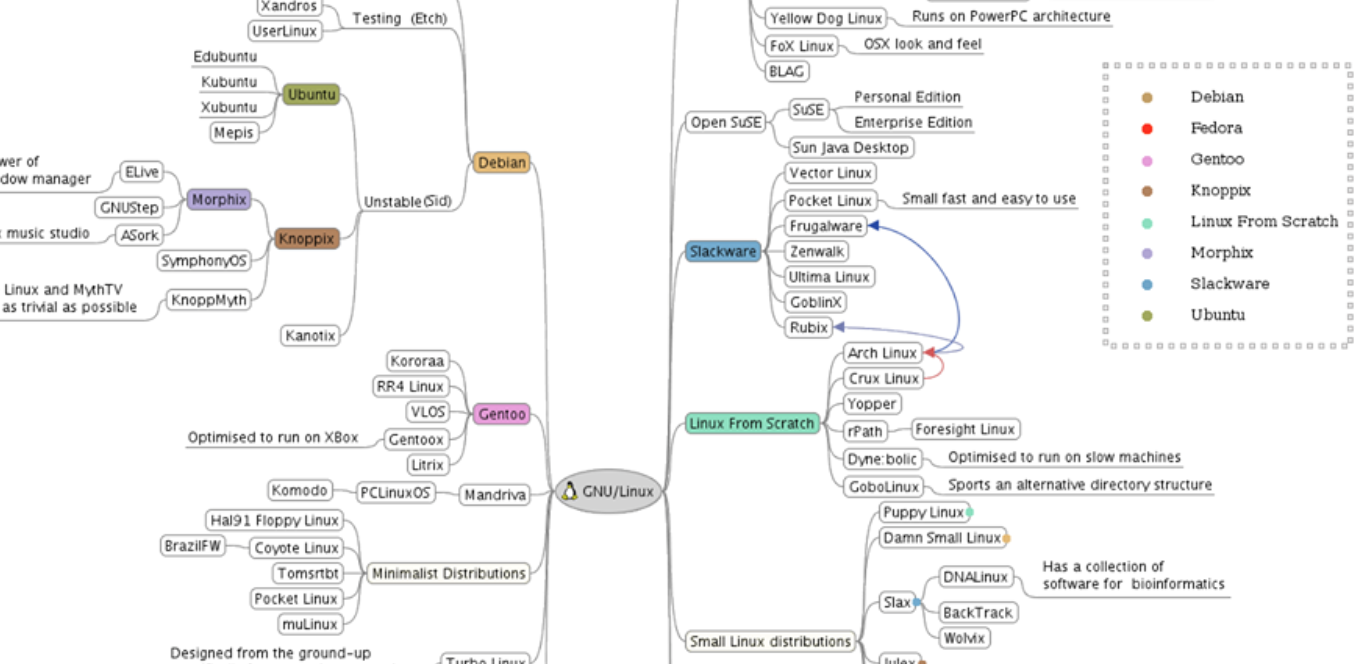

Relationship between Linux Brands

ទំនាក់ទំនងរវាងផលិតផលទាំងអស់ក្នុងស្រលាយ Linux ខាងក្រោមនេះគឺជារូបភាពដែលបង្ហាញពីទំនាក់ទំនងខ្សែស្រលាយ Linux ទាំងអស់ ដែលមានប្រើប្រាស់ក្នុងពិភព IT។ សូមអានវាដើម្បីបានជាចំណេះដឹង!

Read More » -

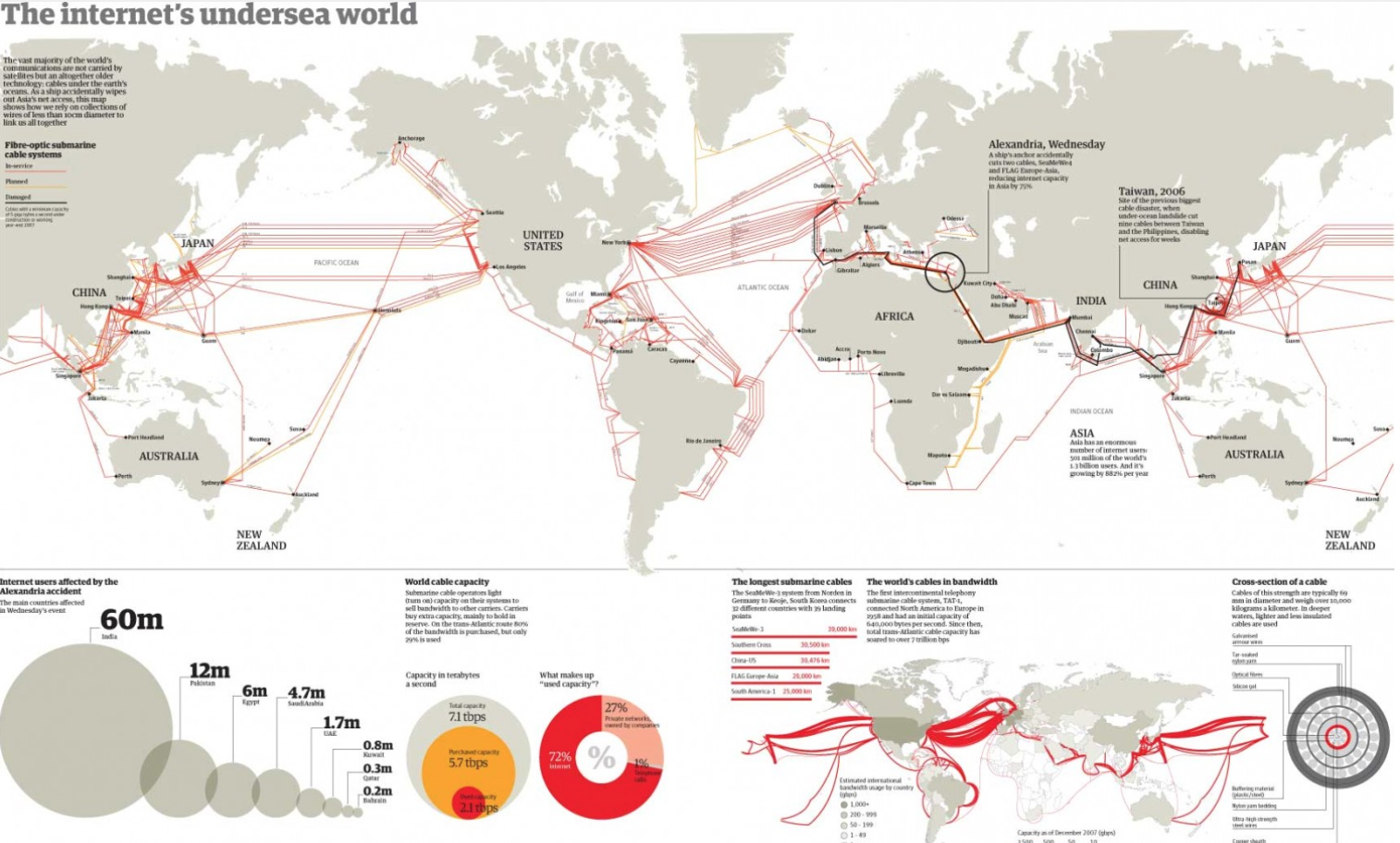

The Internet’s Undersea World

រូបភាពនៃខែ្សកាបអិនធឺណែតក្រោមបាតសមុទ្រជុំវិញពិភពលោក ខាងក្រោមនេះគឺជារូបភាពដែលបង្ហាញពីខ្សែកាប (Optical Fiber) ក្រោមបាតសមុទ្រ ដែលតភ្ជាប់បណ្តាញអិនធឺែណេតជុំវិញពិភពលោក។

Read More » -

[Report] – Economic impact of cybercrime II

របាយការណ៍ស្តីពីផលប៉ះពាល់ផ្នែកសេដ្ឋកិច្ចនៃ Cybercrime II បើតាមរបាយការណ៍ដែលចេញផ្សាយដោយក្រុមហ៊ុន Intel Security (អតីត McAfee) បានឲ្យដឹងថា៖ Cybercrime គឺជាឧស្សាហកម្មមួយដែលមានការរីកដុះដាល។ ការទទួលផលតបស្នងវិញគឺមហាសាល រីឯហានិភ័យគឺមានកម្រិតទាប។ យើងបានធ្វើការប៉ាន់ស្មានថា ទំហំទឹកប្រាក់ប្រមាណច្រើនជាង $445 billion បានបាត់បង់ទៅលើសេដ្ឋកិច្ចពិភពលោកបណ្តាលមកពី Cybercrime ដោយរួមមានទាំង…

Read More » -

Hacking E-Book Collections

ការបម្រូលផ្តុំនូវសៀវភៅស្តីពី Hack ជាច្រើន ខាងក្រោមគឺជាសៀវភៅអេឡិចត្រូនិចស្តីពីការ Hack ដែលត្រូវបានចងក្រងប្រមូលផ្តុំ។ សូមធ្វើការទាញយកដើមី្បអានធ្វើជាចំណេះដឹង៖ Syngress – Aggressive Network Self-Defense.pdf 82.85 MB Syngress – Best Damn Windows Server…

Read More » -

Linux Intrusion Detection Discovery Cheat Sheet

ឯកសារ Linux Intrusion Detection Discovery Cheat Sheet ជាទូទៅសម្រាប់អភិបាលគ្រប់គ្រងប្រព័ន្ធ (System Administrators) គឺជាអ្នកដែលនៅជាប់ជាមួយនឹងផ្នែក security។ នៅក្នុងឯកសារខាងក្រោមនេះ គឺមានគោលបំណងផ្តល់ឲ្យពួកគាត់នូវការគាំទ្រ ក្នុងការស្វែងរកនូវការជ្រៀតចូលទៅក្នុងប្រព័ន្ធពីសំណាក់អ្នកវាយប្រហារ។ ទាញយក៖ http://flexydrive.com/yinsfmk638wd

Read More » -

XSS Cheat Sheet For Developers

ឯកសារនៃការវាយប្រហារបែប Cross-Site Scripting (XSS) Cross-Site Scripting (XSS) គឺជាបច្ចេកទេសមួយប្រភេទនៃការវាយប្រហារទៅលើចំនុចខ្សោយដែលមាននៅក្នុង Web Application ។ XSS អនុញ្ញាតឲ្យអ្នកវាយប្រហារធ្វើការបញ្ចូលនូវ client-side script ទៅក្នុង web page ដែលត្រូវបានបើកមើលដោយអ្នកប្រើប្រាស់។ វាអាចត្រូវបានប្រើប្រាស់ដោយអ្នកវាយប្រហារ…

Read More » -

Protect your Android device from malware

ការពារឧបករណ៍ដែលដំណើរការដោយប្រព័ន្ធប្រតិបត្តិការ Android កុំឲ្យឆ្លងមេរោគ មេរោគដែលឆ្លងទៅលើឧបករណ៍ចល័តគឺកំពុងតែរីករាលដាល ដែលជាហេតុបណ្តាឲ្យឧបករណ៍របស់អ្នកស្ថិតនៅក្នុងភាពគ្រោះថ្នាក់ផងដែរ។ គន្លឹះខ្លីៗខាងក្រោមនេះ អាចជួយឲ្យអ្នកមានសុវត្ថិភាព និងរក្សាបាននូវព័ត៌មានផ្ទាល់ខ្លួនរបស់អ្នកមិនឲ្យត្រូវបានលួចដោយឧក្រិដ្ឋជន។ ទាញយកកម្មវិធីតែពីក្នុង Store ផ្លូវការតែប៉ុណ្ណោះ (Legitimate App Stores) នៅពេលដែលយើងធ្វើការទាញយកនូវកម្មវិធី (App) ចូរអ្នកប្រាកដថាអ្នកទាញវាតែពីក្នុង store ផ្លូវការតែប៉ុណ្ណោះដូចជា Google…

Read More » -

Understanding Phishing Attack

បរិបទទូទៅ កំណត់ត្រាដំបូងនៃពាក្យថា “Phishing” គឺត្រូវបានគេរកឃើញនៅក្នុងកម្មវិធីសម្រាប់ធ្វើការវាយប្រហារមួយឈ្មោះថា AOHell (ដោយយោងតាមអ្នកបង្កើតរបស់វា) ដែលរួមបញ្ចូលមុខងារសម្រាប់ការលួចពាក្យសម្ងាត់នៃ អ្នកប្រើប្រាស់សេវាកម្ម American Online។ Phishing គឺជាការប៉ុនប៉ងដើម្បីទទួលបានព័ត៌មានដូចជាឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ និងព័ត៌មានលម្អិតអំពីប័ណ្ណ ឥណទាន ដោយការបន្លំខ្លួនធ្វើជាដៃគូគួឲ្យទុកចិត្តនៅក្នុងបណ្តាញអេឡិចត្រូនិច Phishing ត្រូវបានផ្ដោតគោលដៅទៅលើអតិថិជនរបស់ធនាគារនិងការសេវាទូទាត់ប្រាក់លើបណ្តាញអិនធឺែណត។ បច្ចេកទេស –…

Read More » -

Understanding Keylogger

តើអ្វីទៅដែលហៅថា Keylogger? បរិបទទូទៅ ក្នុងពេលបច្ចុប្បន្ននេះ កម្មវិធីមេរោគ (malware) តែងតែរួមមានសមាសភាគផ្សេងទៀតជាច្រើន ហើយមានមុខងារផ្សេងៗគ្នា។ សមាសភាគមួយដែលជាញឹកញាប់មានវត្តមាននៅក្នុងការវាយប្រហារទាំងនេះគឺជា Keylogger ដែលជាមុខងារមួយត្រូវបានរៀបចំ ឡើងដើម្បីធ្វើការកត់ត្រាការចុចទៅលើ Keyboardនៅលើម៉ាស៊ីន ដែលផ្តល់សមត្ថភាព ដល់អ្នកវាយប្រហារដើម្បីលួចពត៌មាន សំខាន់ៗជាច្រើនយ៉ាងស្ងៀមស្ងាត់។ ប្រភេទនៃ Keylogger Hardware Keyloggers៖…

Read More » -

Common Type of Exploits

ការវាយប្រហារដោយការជ្រៀតចូលប្រព័ន្ធដែលនិយមប្រើប្រាស់ក្នុងពេលបច្ចុប្បន្ន ការជ្រៀតចូល (exploits) ដែលពេញនិយមក្នុងការប្រើប្រាស់ពីសំណាក់អ្នកវាយប្រហារ (hacker) គឺចែកចេញជាបីជំពូកធំៗ៖ 1. Service-side exploits គឺជាការវាយប្រហារទៅលើសេវាដែលដំណើរការនៅលើបណ្តាញ (network)។ សេវាមួយនេះគឺប្រមូលយកនូវកញ្ចប់ទិន្នន័យ (packets) ហើយធ្វើការរងចាំអ្នកប្រើប្រាស់នៅលើម៉ាស៊ីនកូន (client) ដើម្បីចាប់ផ្តើមនូវការភ្ជាប់។ ដើម្បីធ្វើការជ្រៀតចូលទៅកាន់សេវាមួយនេះ អ្នកវាយប្រហារធ្វើការ ជ្រៀតចូលទៅកាន់កញ្ចប់ទិន្នន័យ ដែលត្រូវបានបញ្ជូនសម្រាប់សេវាជាក់លាក់មួយ។…

Read More »