-

General

Flat Fading និង Frequency Selective Fading

នៅក្នុងមជ្ឃដ្ឋានបញ្ជូនស៊ីញ៉ាល់វិទ្យុក្នុងបរិយាកាស់ ជាពិសេសលើ Microwave Link, សំរាប់បណ្តាប្រេកង់ដែលខ្ពស់ជាង 13GHz, ការថយចុះថាមពលស៊ីញ៉ាល់ដោយសារ ព្រិល ភ្លៀង គឺជាកណ្តាចំបងដែលកំរិតប្រវែងបញ្ចូនស៊ីញ៉ាល់ពត៌មាន។ តំហយចុះនេះហៅថា flat attenuation រឺ flat fading។ Flat fading មានន័យថា តំហយចុះកើតឡើងចំពោះសមាសធាតុប្រេកង់ទាំងឡាយនៅក្នុងគំលាតបង់ប្រេកង់ទាំងមូលតាមលក្ខណះដូចៗគ្នា។…

Read More » -

General

អី្វទៅជា IOC (Indicator of Compromise)?

ប្រែសម្រួលដោយ៖ លោក សួន បញ្ញា អ្នកស្រាវជ្រាវសន្តិសុខអុិនធឺណិត Indicator of Compromise (IOC) គឺជាពាក្យបច្ចេកទេសប្រើក្នុងការងារកោសលវិច័យ (forensics) ដែលសំដៅទៅលើភស្តុតាងនៅលើឧបករណ៍ដែលនាំបណ្តាលឱ្យការជ្រៀតចូលទៅក្នុងប្រព័ន្ធ (security breach)។ ទិន្នន័យនៃ IOC ត្រូវបានគេប្រមូលយកនៅពេលបន្ទាប់ពីមានឧប្បទេវហេតុសន្តិសុខគួរឱ្យសង្ស័យ (suspicious incident), ព្រឹត្តការណ៍សន្តិសុខ…

Read More » -

General

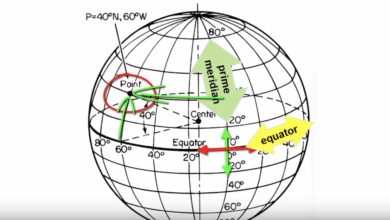

ស្វែងយល់ពី latitude និង longitude

រយះទទឹង (latitude) និងរយះបណ្តាយ (longitude) គឺជាមុំទាំងឡាយដែលកំនត់ចំនុចខុសៗគ្នានៅលើស្វ៊ែរមួយ។ តំលៃទាំងពីរនេះបង្កើតបានជាកូអរដោនេមួយដែលអាចកំនត់ចំណាំទីតាំងភូមិសាស្រ្តទាំងឡាយនៅលើផ្ទៃនៃបណ្តាភពទាំងឡាយដូចជាផែនដីដើម។ 1. រយះទទឹង (latitude) រយះទទឹងនៃចំនុចមួយនៅលើផែនដីគឺជាមុំមួយដែលត្រូវបានវាស់ដោយធៀបទៅនឹងប្លង់គោលមួយដែលកាត់តាមខ្សែអេក្វាទ័រ (equator)។ ខ្សែអេក្វាទ័រគឺជាខ្សែដែលប្លង់របស់វាកាត់តាមផ្ចិតផែនដី ហើយបែងចែកពាក់កណ្តាលម្នាក់រវាងប៉ូលខាងជើងនិងប៉ូលខាងត្បូង។ ទីតាំងទាំងឡាយនៅលើប្លង់នៃខ្សែអេក្វាទ័រត្រូវបានចាត់ទុកថាមានរយះទទឹង 0 ដឺក្រេ(0 degree latitude)។ មុំនៃរយះទទឺងមានតំលៃរហូតដល់ +90…

Read More » -

General

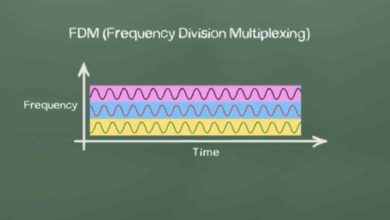

គោលការណ៍នៃ OFDM

ក្នុងប្រព័ន្ធ OFDM (Frequency Division Multiplexing) មួយ, ស្បិចត្រូម (spectrum) ដែលមានស្រាប់ត្រូវបានចែកចេញជារលកនាំជាច្រើន ដែលនិមួយៗត្រូវបានហៅថារលកនាំរង (subcarriers) អូតូកូណាល់ជាមួយនឹងគ្នា, មានន័យថាការរំខានឆ្លងគ្នា (cross-talk) រវាងបណ្តារលកនាំទាំងនោះត្រូវបានកាត់បន្ថយដោយមិនតម្រូវអោយមានបង់ការពារ (guard band) រវាងបណ្តារលកនាំនោះឡើយ។ OFDM ត្រូវបានប្រើប្រាស់នៅក្នុងប្រព័ន្ធ…

Read More » -

General

អ្វីទៅជា Licensed Assisted Access (LAA)

LAA គឺជាបច្ចេកវិទ្យាថ្មីមួយប្រើក្នុងបណ្តាញចល័តដែលនឹងអនុញ្ញាត្តិអោយបង់ប្រេកង់ដែលត្រូវសុំអាជ្ញាប័ណ្ណសំរាប់ប្រើនៅក្នុងបណ្តាញចល័ត LTE អាចប្រើរួមគ្នាជាមួយនឹងបង់ប្រេកង់ដែលពុំចាំបាច់មានអាជ្ញាប័ណ្ណបាន (ជាអាថ៌ បង់ 2.4 GHz, 5 GHz សំរាប់ប្រើនៅក្នុងបណ្តាញ WiFi) សំរាប់ប្រើក្នុង LTE តាមរយះការប្រើបច្ចេកទេសនៃការបញ្ចូលរលកនាំច្រើនរួមគ្នាទៅជារលកនាំតែមួយ (CA-Carrier Aggregation) ។ តាមរយះ LAA,…

Read More » -

General

ស្វែងយល់អំពី TCP/IP និង MPLS

១.តួនាទីនៃស្រទាប់ដឹកជញ្ជូនក្នុង TCP/IP (Role of the Transport Layer) ស្រទាប់ដឹកជញ្ជូនទទួលខុសត្រូវលើការបង្កើតឡើងនូវពេល (session) មួយនៃការទាក់ទងគ្នាជាបណ្តោះអាសន្នរវាង applications ពីរព្រមទាំងការនាំយកទិន្នន័យរវាងពួកវា។ Application មួយនឹងបង្កើតបានជាទិន្នន័យដែលនឹងត្រូវបានបញ្ជូនចេញពី application មួយនៅលើ host ជាប្រភពមួយទៅកាន់ application មួយនៅលើ…

Read More » -

General

៣ របៀបដែលវីរុសកូរូណាអាចបង្កើន នូវហានិភ័យបែបឌីជីថលរបស់អ្នក

ប្រែសម្រួលដោយ៖ លឹម គឹមស្រេង | អ្នកស្រាវជ្រាវសន្តិសុខអុីនធឺណែត អាជីវកម្មនៅទូទាំងពិភពលោកកំពុងពិចារណាលើជំហ៊ានដែលល្អបំផុតដើម្បីត្រៀមសំរាប់ការរីករាលដាលនៃការឆ្លងមេរោគ COVID-១៩ ។ ការឆ្លើយតប អ្នកនឹងពឹងផ្អែកយ៉ាងខ្លាំងទៅតាមប្រភេទនៃអង្គភាបដែលអ្នកធ្វើការ។ សម្រាប់អាជីវកម្មដែលទាក់ទងទៅនឹងការផលិតនិងការលក់រាយ បានគិតដល់អ្វីដែលនឹកស្មានមិនដល់នោះគឺ – ការបិទអាជីវកម្មទាំងស្រុង។ សម្រាប់វិស័យថែទាំសុខភាពនិងសង្គម ជាកន្លែងដែលជម្រើសនៃការបិទនេះមិនអាចធ្វើទៅបាននោះទេ ការផ្តល់អាទិភាពដល់ធនធាន និងសេវាកម្មគឺជាគន្លឹះដែលសំខាន់។ ប៉ុន្តែទោះបីអាជីវកម្មរបស់អ្នកនៅលើអុីនធឺណែត ហើយអ្នកអាចបន្តប្រតិបត្តិការជាធម្មតាក៏ដោយ វាជារឿងល្អដែលគួរពិចារណាពីផលប៉ះពាល់នៃការបិទ…

Read More » -

General

ការធ្វើតេស្តសន្តិសុខទៅលើ Wireless Network

ប្រែសម្រួលដោយ៖ លោក សួន បញ្ញា អ្នកស្រាវជ្រាវសន្តិសុខអុីនធឺណែត Wireless Penetration Testing គឺជាការវាយប្រហារធ្វើតេស្តសាកល្បងដើម្បីត្រួតពិនិត្យមើលដំណើរការនៃវិធីសាស្ត្រវាស់ស្ទង់កម្រិតសន្តិសុខអុីនធឺណែត នៅក្នុងប្រព័ន្ធបណ្តាញឥតខ្សែ (Wireless) ក្នុងនោះផងដែរ គឺមានធ្វើការសិក្សាវិភាគរកចំនុចខ្សោយ និងចន្លោះប្រហោង (ឬ ភាពងាយរងគ្រោះ) សំខាន់ៗផ្សេងៗ។ វិធានការណ៍តបតសំខាន់ដែលយើងគប្បីផ្តោតទៅលើនោះ គឺការវាយតម្លៃទៅលើកត្តាគំរាមគំហែង (Threat…

Read More » -

General

តើ Malicious Payload ជាអ្វី?

ប្រែសម្រួលដោយ លោក សួន បញ្ញា | អ្នកស្រាវជ្រាវសន្តិសុខអុិនធឺណិត តើអ្វីទៅជា malicious payload? នៅក្នុងបរិបទនៃការវាយប្រហារតាមអុិនធឺណិត (cyber-attack), ពាក្យថា ”Payload” គឺសំដៅទៅដល់ធាតុផ្សំមួយនៃការវាយប្រហារដែលអាចធ្វើឱ្យមានការខូចខាតដល់ជនរងគ្រោះ។ Payload អាចសំងំនៅក្នុងប្រព័ន្ធកុំព្យូទ័ររបស់អ្នក រហូតដល់ពេលវេលាណាមួយជាក់លាក់ ឬដល់ដំណាក់កាលទទួលពាក្យបញ្ជាជាដើម។ បន្ទាប់ពីហែគឃឺវាយប្រហារជ្រៀតចូលទៅកាន់ (exploit)…

Read More » -

General

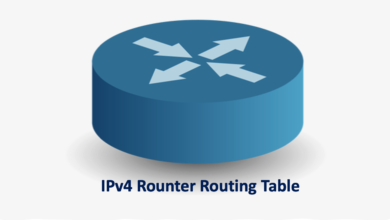

តារាងបង្ហាញគន្លងផ្លូវរបស់ Router ដែលប្រើប្រូតូកូល IPv4

តារាងបង្ហាញគន្លងផ្លូវរបស់ router ដែលប្រើប្រូតូកូល IPv4 (IPv4 Router Routing Table) តារាងបង្ហាញគន្លងផ្លូវរបស់ host មួយរួមបញ្ចូលពត៌មានតែមួយគត់អំពីបណ្តាញទាំងឡាយដែលតរភ្ជាប់គ្នាដោយផ្ទាល់ ។ Host មួយតម្រូវអោយមានច្រកចេញស្វ័យប្រវត្តិ (default gateway) មួយដើម្បីបញ្ជូនកញ្ចប់ (packets) ទាំងឡាយទៅកាន់គោលដៅនៅទីឆ្ងាយ (remote…

Read More » -

General

តើអ្វីទៅជា Honeypot?

ប្រែសម្រួលដោយ៖ លោក លឹម គឹមស្រេង | អ្នកស្រាវជ្រាវសន្តិសុខអុិនធឺណិត នៅក្នុងឆ្នាំ ១៩៨៦ អភិបាលគ្រប់គ្រងប្រព័ន្ធឈ្មោះ Clifford Stoll បានកត់សំគាល់នូវការប្រើប្រាស់កុំព្យូរទ័រដែលមិនបានបង់ប្រាក់ចំនួន ៩វិនាទីនៅមន្ទីរពិសោធន៍ជាតិ Lawrence Berkeley ។ នៅពេលគេស្នើសុំគាត់ឱ្យដោះស្រាយបញ្ហានេះ Stoll បានសន្និដ្ឋានថា ពួកហេគឃ័របានចូលទៅកាន់បណ្តាញរបស់ពួកគេដោយធ្វើការវាយប្រហារលើភាពងាយរងគ្រោះ (ឬចំនុចខ្សោយ)…

Read More » -

General

អ្វីទៅជា Exploit?

ប្រែសម្រួលដោយ លោក សួន បញ្ញា | អ្នកស្រាវជ្រាវសន្តិសុខអុិនធឺណិត តើអ្វីទៅជា exploit? Exploit គឺជាកម្មវិធីកុំព្យូទ័រ ឬជាបណ្តុំនៃកូដដែលទាញយកនូវអត្ថប្រយោជន៍ពីកំហុសឆ្គងសន្តិសុខនៅក្នុងកម្មវិធីកុំព្យូទ័រ (application) ឬក៏ប្រព័ន្ធកុំព្យូទ័រ ដែលជាហេតុធ្វើឱ្យឧក្រិដ្ឋជនអាចប្រើប្រាស់ exploit នេះដើម្បីជាអត្ថប្រយោជន៍របស់ពួកគេ។ យើងអាចនិយាយក្នុងន័យសាមញ្ញថា exploit គឺជាកូដដែលគេសរសេរឡើងដើម្បីវាយលុកទៅលើចំនុចខ្សោយ ឬភាពងាយរងគ្រោះ…

Read More » -

General

តើអ្វីទៅជាជញ្ជាំងភ្លើង (Firewall)?

ប្រែសម្រួលដោយ៖ លោក លឹម គីមស្រៀង | អ្នកស្រាវជ្រាវសន្តិសុខអុិនធឺណិត ជញ្ជាំងភ្លើង (Firewall) គឺមានវត្តមានចាប់តាំងពីដើមកំណើតនៃអុិនធឺណិតមកម្លេះ។ ជញ្ជាំងភ្លើងគឺជាឧបករណ៍បណ្តាញ ដែលត្រូវបានរចនាឡើងដើម្បីការពារប្រព័ន្ធរបស់អ្នក ដោយវាត្រួតពិនិត្យនិងគ្រប់គ្រងចរាចរព័ត៌មាន (traffic information) ផ្អែកលើបញ្ជីនៃលក្ខខណ្ឌដែលបានកំណត់ជាមុន ដើម្បីធានាបាននូវសុវត្ថិភាព/សន្តិសុខ។ ជញ្ជាំងភ្លើងបង្កើតជារបាំងការពាររវាងបណ្តាញដែលទុកចិត្ត (trusted network) និងបណ្តាញខាងក្រៅ…

Read More »