What is Honeypot?

តើអ្វីទៅជាHoneypot?

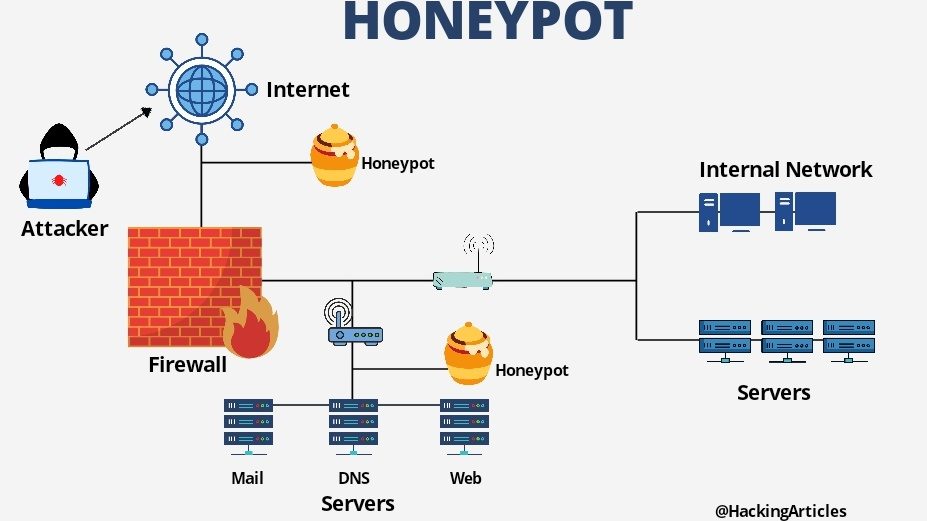

Honeypot គឺជាយន្តការសន្តិសុខតាមអ៊ីនធឺណិតដែលគេប្រើក្នុងគោលបំណងដើម្បីទាក់ទាញឧក្រិដ្ឋជនតាមអ៊ីនធឺនែត។ ពួកគេក៏ប្រមូលផ្តុំនូវភាពវៃឆ្លាតអំពីអត្តសញ្ញាណ វិធីសាស្រ្ត និងការលើកទឹកចិត្តរបស់សត្រូវផងដែរ។

Honeypot អាចត្រូវបានយកគំរូតាមទ្រព្យសម្បត្តិឌីជីថលណាមួយ រួមទាំងកម្មវិធី ម៉ាស៊ីនមេ ឬបណ្តាញខ្លួនឯង។ វាត្រូវបានរចនាឡើងដោយចេតនា និងគោលបំណងដើម្បីមើលទៅដូចជាគោលដៅដែលពួកhackerតាមប្រម៉ាញ់។នេះមានន័យដើម្បីបញ្ចុះបញ្ចូលសត្រូវអោយពួកគេចូលប្រើប្រាស់ប្រព័ន្ធជាក់ស្តែងហើយលើកទឹកចិត្តពួកគេឱ្យចំណាយពេលក្នុងបរិយាកាសដែលបានគ្រប់គ្រងនេះ។

Honeypot ដើរតួជាអ្នកបញ្ឆោត ក្នុងការផ្លាស់ប្តូរទិសដៅឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតពីគោលដៅជាក់ស្តែង។ វាក៏អាចបម្រើជាឧបករណ៍ឈ្លបយកការណ៍ ដោយប្រើការប៉ុនប៉ងឈ្លានពានរបស់ពួកគេ ដើម្បីវាយតម្លៃបច្ចេកទេស សមត្ថភាព របស់សត្រូវ(hacker)។

ភាពវៃឆ្លាតដែលប្រមូលបានពី Honeypots មានសារៈប្រយោជន៍ក្នុងការជួយឱ្យស្ថាប័នមានការវិវឌ្ឍ និងពង្រឹងយុទ្ធសាស្ត្រសន្តិសុខតាមអ៊ីនធឺណិតរបស់ពួកគេ ដើម្បីឆ្លើយតបទៅនឹងការគំរាមកំហែងក្នុងពិភពពិត និងកំណត់ចំណុចពិការភ្នែកដែលអាចកើតមាននៅក្នុងស្ថាបត្យកម្ម ព័ត៌មាន និងសុវត្ថិភាពបណ្តាញដែលមានស្រាប់។

ក្រោយពីការប្រមូលព័ត៌មានបានគ្រប់គ្រង បន្ទាប់មកទៀតក្រុមសន្តិសុខប្រឆាំងបទល្មើសរបស់ស្ថាប័នអាចធ្វើការកំណត់អត្តសញ្ញាណពីពួកឧក្រិដ្ឋជនតាមអ៊ីនធឺនែតទាំងនោះហើយនឹងព្យាយាមរៀបចំផែនការណ៍ នឹង ចាប់ខ្លួនពួកគេទាំងនោះមកផ្តន្ទាទោសតាមច្បាប់ មិនតែប៉ុណ្ណោះភាពវៃឆ្លាតដែលប្រមូលបានពី Honeypots មានសារៈប្រយោជន៍ក្នុងការជួយឱ្យស្ថាប័នមានការវិវឌ្ឍ និងពង្រឹងយុទ្ធសាស្ត្រសន្តិសុខតាមអ៊ីនធឺណិតរបស់ពួកគេ ដើម្បីឆ្លើយតបទៅនឹងការគំរាមកំហែងនាពេលអនាគត។

តើhoneypotដំណើរការយ៉ាងដូចម្តេច? (How honeypot work?)

Honeypot មើលទៅដូចជាប្រព័ន្ធកុំព្យូទ័រពិតៗ ជាមួយនឹងកម្មវិធី និងទិន្នន័យ ដែលបញ្ឆោតឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតឱ្យគិតថាវាជាគោលដៅ។ ឧទាហរណ៍ Honeypot អាចធ្វើត្រាប់តាមប្រព័ន្ធចេញវិក្កយបត្ររបស់អតិថិជនរបស់ក្រុមហ៊ុន ដែលជាគោលដៅនៃការវាយប្រហារជាញឹកញាប់សម្រាប់ឧក្រិដ្ឋជនដែលចង់ស្វែងរកលេខកាតឥណទាន។ នៅពេលដែលពួក Hacker ចូល ពួកគេអាចត្រូវបានតាមដាន ហើយអាកប្បកិរិយារបស់ពួកគេត្រូវបានវាយតម្លៃសម្រាប់តម្រុយអំពីពួកគេ។

Honeypots ត្រូវបានធ្វើឱ្យមានភាពទាក់ទាញដល់អ្នកវាយប្រហារដោយបង្កើតភាពងាយរងគ្រោះដោយចេតនា។ ជាឧទាហរណ៍ Honeypot អាចមានច្រកដែលឆ្លើយតបទៅនឹងការស្កេនច្រក ឬពាក្យសម្ងាត់ខ្សោយ។ ច្រកដែលងាយរងគ្រោះអាចនឹងត្រូវបានបើកចំហរដើម្បីទាក់ទាញអ្នកវាយប្រហារចូលទៅក្នុងបរិយាកាស Honeypot ជាជាងបណ្តាញបន្តផ្ទាល់ដែលមានសុវត្ថិភាពជាង។

ប្រភេទផ្សេងៗនៃhoneypotនឹងដំណើរការ

(Different types of honeypot and how they work)

ប្រភេទផ្សេងៗនៃ honeypot អាចត្រូវបានប្រើដើម្បីកំណត់ប្រភេទផ្សេងគ្នានៃការគំរាមកំហែង។ Honeypot ផ្សេងៗគ្នាគឺផ្អែកលើប្រភេទនៃការគំរាមកំហែងដែលនឹងត្រូវដោះស្រាយ។

អន្ទាក់អ៊ីម៉ែល(Email Traps) ឬ អន្ទាក់សារ ជាការដាក់អាសយដ្ឋានអ៊ីមែលក្លែងក្លាយនៅក្នុងទីតាំងលាក់ដែលមានតែអ្នកប្រមូលអាសយដ្ឋានស្វ័យប្រវត្តិប៉ុណ្ណោះនឹងអាចស្វែងរកវាបាន។ ដោយសារអាសយដ្ឋាននេះមិនត្រូវបានប្រើសម្រាប់គោលបំណងណាមួយក្រៅពីជាអន្ទាក់សារឥតបានការក្នុងការឃ្លាំមើលនោះ វាប្រាកដណាស់ថាសារសំបុត្រណាមួយដែលចូលមកវាជាសារឥតបានការឬអាចនិយាយបានថាជាសារក្លែងបន្លំរបស់hacker(Phishing)ដែលពូកតែងប្រើមធ្យោបាយនេះក្នុងការលួចយកឈ្មោះគណនីនឹងលេខសម្ងាត់របស់អ្នកប្រើប្រាស់។

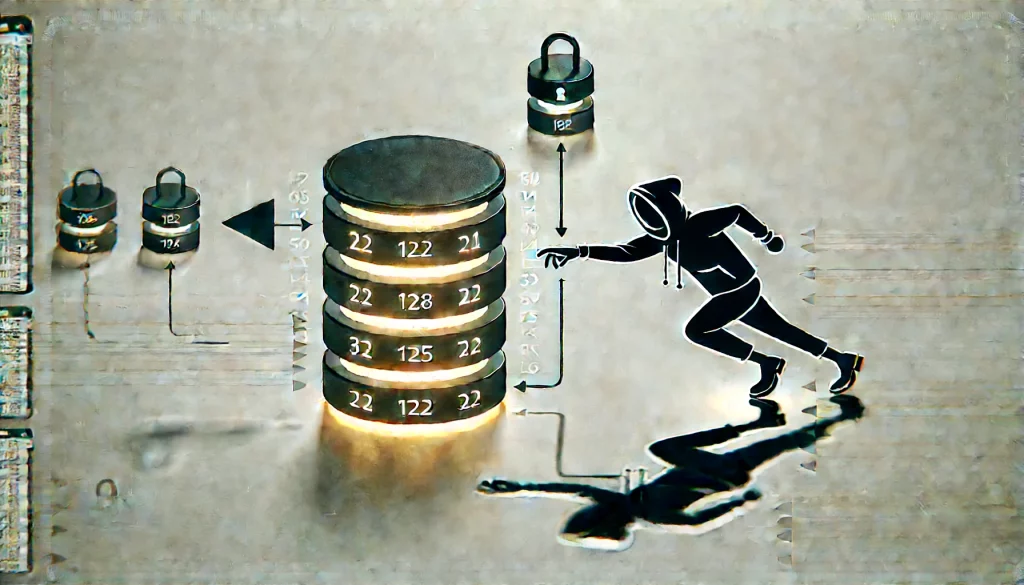

មូលដ្ឋានទិន្នន័យបោកបញ្ឆោត(Decoy DataBase) អាចត្រូវបានបង្កើតឡើងដើម្បីតាមដានភាពងាយរងគ្រោះរបស់កម្មវិធី និងការវាយប្រហារផ្សេងៗដោយការប្រើ SQL injection ការកេងប្រវ័ញ្ចសេវាកម្ម SQL ឬការរំលោភបំពានសិទ្ធិ។

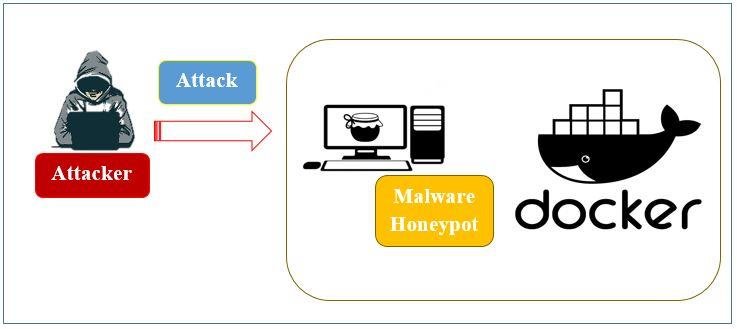

Malware Honeypot ជាការធ្វើត្រាប់តាមកម្មវិធី Software និង APIs ដើម្បីទាក់ទាញការវាយប្រហារតាមមេរោគដូចជា៖ RAT (Remote Access Trojan), Ransomware, Rootkit, Spyware, Keylogger, Botnet។ល។ បន្ទាប់មក លក្ខណៈនៃមេរោគអាចត្រូវបានវិភាគដើម្បីបង្កើតកម្មវិធីប្រឆាំងមេរោគ ឬបិទភាពងាយរងគ្រោះនៅក្នុង API ។

Honeypot ពីងពាង (Spider Honeypot) គឺការដាក់អន្ទាក់ webcrawlers (‘spider’) ដោយបង្កើតគេហទំព័រ និងតំណភ្ជាប់ដែលអាចចូលប្រើបានតែសម្រាប់ crawlers ប៉ុណ្ណោះ។ ការរកឃើញ crawlers អាចជួយអ្នកឱ្យរៀនពីរបៀបដើម្បីទប់ស្កាត់ bots ព្យាបាទ ក៏ដូចជា crawlers បណ្តាញផ្សព្វផ្សាយផ្សេងៗ។

តាមរយៈការត្រួតពិនិត្យចរាចរណ៍ដែលចូលមកក្នុងប្រព័ន្ធ Honeypot អ្នកអាចវាយតម្លៃបានដូចតទៅ៖

- តើឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតមកពីណា

- កម្រិតនៃការគំរាមកំហែង

- តើវិធីសាស្រ្តនៃប្រតិបត្តិការអ្វីដែលពួកគេកំពុងប្រើ

- តើទិន្នន័យឬកម្មវិធីអ្វីដែលពួកគេចាប់អារម្មណ៍

- តើតើត្រូវពង្រឹងវិធានការសុវត្ថិភាពរបស់អ្នកយ៉ាងដូចម្តេច ដើម្បីបញ្ឈប់ការវាយប្រហារតាមអ៊ីនធឺណិត។

Honeypots គឺជាបច្ចេកវិទ្យាសុវត្ថិភាពតាមអ៊ីនធឺណិតដ៏មានប្រសិទ្ធភាពសម្រាប់ការរកឃើញ វិភាគ និងកាត់បន្ថយការវាយប្រហារតាមអ៊ីនធឺណិត។ ពួកគេជួយអង្គការពង្រឹងវិធានការសុវត្ថិភាពរបស់ពួកគេដោយការចម្លងគោលដៅរបស់ពួក Hacker ។ ទោះបីជាមានការចំណាយខ្ពស់ និងហានិភ័យដែលពាក់ព័ន្ធក៏ដោយ Honeypots ដើរតួនាទីយ៉ាងសំខាន់ក្នុងការបង្វែរអ្នកវាយប្រហារឱ្យឆ្ងាយពីទ្រព្យសម្បត្តិពិត និងធ្វើឱ្យសន្តិសុខទាំងមូលកាន់ប្រសើរឡើង។

Contact :

- Phone Number: +85512690300

- Facebook: https://www.facebook.com/sokchea.junoir?mibextid=LQQJ4d

- Telegram: +85512690300

- whatsapp: +855126960300

- Wechat: +85512690300

I’m a freelance pentester and ethical hacker, I delve into the intricate world of cybersecurity through my writing. My stories explore the ethical dilemmas and challenges faced in the digital realm, blending thrilling narratives with insights drawn from real-world experiences. I aim to illuminate the importance of security and morality in technology, inviting readers to consider the impact of their digital lives. When I’m not writing, I share my expertise through workshops and articles, advocating for a safer online community.

I was recommended this website by my cousin I am not sure whether this post is written by him as nobody else know such detailed about my difficulty You are wonderful Thanks

Yeah I am nobody.