understanding

-

General

What is the role of the Chief Information Security Officer?

តើផ្នែកសន្តិសុខព័ត៌មាននៅក្នុងអង្គភាពរបស់អ្នកត្រូវបានដឹកនាំដោយអ្នកដែលមានបទពិសោធន៍ផ្នែកនេះ (cheift Information Security Officer) ឬក៏ដោយអ្នកចំណេះដឹងតិចតួច ឬមិនមានសោះពាក់ព័ន្ធការងារសន្តិសុខព័ត៌មាន។ វាមានភាពខុសគ្នារវាងបុគ្គលិកពីរប្រភេទ ហើយការយល់ដឹងអំពីបញ្ហានេះអាចធ្វើឲ្យមានភាពខុសគ្នាយ៉ាងច្រើនក្នុងការបាត់បង់ថវិការរាប់ពាន់ ឬលានដុល្លាទៅឲ្យឧក្រិដ្ឋជនអ៊ិនធឺណិត។ តាមរយៈការសិក្សាថ្មីៗរបស់ IBM Security ទៅលើអង្គភាពប្រមាណជា ៣៨៣ នៅក្នុងឧស្សាហកម្មចំនួន ១៦ និង ១២ ប្រទេស…

Read More » -

General

ស្វែងយល់អំពី CREST

Pen Testing បានក្លាយជាផ្នែកមួយដ៏សំខាន់នៃផែនការសន្តិសុខព័ត៌មានរបស់អាជីវកម្មនៅគ្រប់រាល់ឧស្សាហកម្មទាំងអស់។ អ្នកដែលមានជំនាញខាង PenTest ឬហៅថា PenTesters អាចជួយដល់អង្គភាពក្នុងការកំណត់ ស្វែងរក និងកាត់បន្ថយ (mitigate) ហានិភ័យនានាដែលមានគោលដៅទៅលើ ហេដ្ឋរចនាសម្ព័ន្ធ (infrastructure) កម្មវិធី (applications) ហើយនឹងអ្នកប្រើប្រាស់ (users) ។ ទោះបីជាអ្នកប្រើប្រាស់ក្រុមផ្ទៃក្នុង…

Read More » -

General

តើអ្វីទៅជា VPN (Virtual Private Network)?

តើអ្វីទៅជា VPN? វាមិនមាននិយមន័យពិតប្រាកដនៃពាក្យ VPN នេះទេ ទោះបីជានៅក្នុងសៀវភៅណែនាំក៏ដោយ។ យើងអាចនិយាយយ៉ាងសាមញ្ញថា៖ VPN មកពីពាក្យថា Virutal Private Network ហើយដែលអ្នកទាំងអស់គ្នាបានស្គាល់រួចទៅហើយនៅពាក្យថា ណេតវើក (network) ។ ចំណែកពាក្យថា “Private” គឺសំដៅទៅដល់ មិនមែនជាសាធារណៈ…

Read More » -

General

Understanding Rootkit

យល់ដឹងអំពីកម្មវិធីប្រភេទ RootKit ការយល់ដឹងទូទៅ RootKit គឺជាប្រភេទនៃកម្មវិធីលួចទិន្នន៍យ ដែលជាទូទៅគឺមានបំណងមិនល្អ ហើយត្រូវបានគេសរសេរឡើងដើម្បីលាក់នូវដំណើរការ ឬកម្មវិធីណាមួយ មិនឲ្យមានការត្រួតពិនិត្យរកឃើញ ហើយដែលអាចធ្វើឲ្យកម្មវិធីនេះមានលទ្ធភាពក្នុងការបន្តសិទ្ធិចូលទៅកាន់កុំព្យូទ័រណាមួយ។ ពាក្យ “RootKit” នេះមានន័យអវិជ្ជមាន ដែលជាទូទៅត្រូវបានគេភ្ជាប់ទៅនឹង មេរោគ (malware)។ ស្វែងយល់បន្ថែម >> តើអ្វីទៅជាការលួចយកអត្តសញ្ញាណ (Identity…

Read More » Information Security… What you need to know

សន្តិសុខព័ត៌មាន – អ្វីដែលអ្នកត្រូវដឹង សន្តិសុខព័ត៌មានគឺកាន់តែមានសារៈសំខាន់ពីមួយថ្ងៃទៅមួយថ្ងៃ។ ឧក្រិដ្ឋជនបានលួចយកនូវព័ត៌មាន និងប្រើប្រាស់វាសម្រាប់បានជាប្រយោជន៍។ យើងត្រូវតែមាន ការប្រុងប្រយ័ត្នខ្ពស់ចំពោះអ្វីដែលយើងមាន ហើយតើមានអ្វីកើតឡើងបើសិនជាវាធ្លាក់ទៅក្នុងដៃជនទីបី ហើយតើយើងត្រូវធ្វើអី្វដើម្បីការពារវាឲ្យបាន។ នៅក្នុង វិដេអូនេះ នឹងជួយអ្នកគិតអំពីព័ត៌មានដែលមានអ្នក និងវិធីសាស្ត្រក្នុងការថែរក្សាសន្តិសុខ។

Read More »Security Concerns Surrounding Web Browsers

បញ្ហាសន្តិសុខនៅជុំវិញការប្រើប្រាស់ Web Browsers វិដេអូខាងក្រោមនេះ នឹងធ្វើការផ្តល់នូវការសិក្សាលំអិតទៅលើ Web Browsers អំពីវិធីសាស្ត្រដែល Browsers ត្រូវបានប្រើប្រាស់ ហើយនឹងបញ្ហាសន្តិសុខ ដែលភ្ជាប់មកជាមួយនឹងការប្រើប្រាស់វា។ នៅចុងបញ្ចប់នៃវិដេអូនេះ អ្នកនឹងយល់ដឹងអំពីមូលដ្ឋានគ្រឹះ នៃដំណើរការនៃ Browsers។

Read More »-

Knowledge

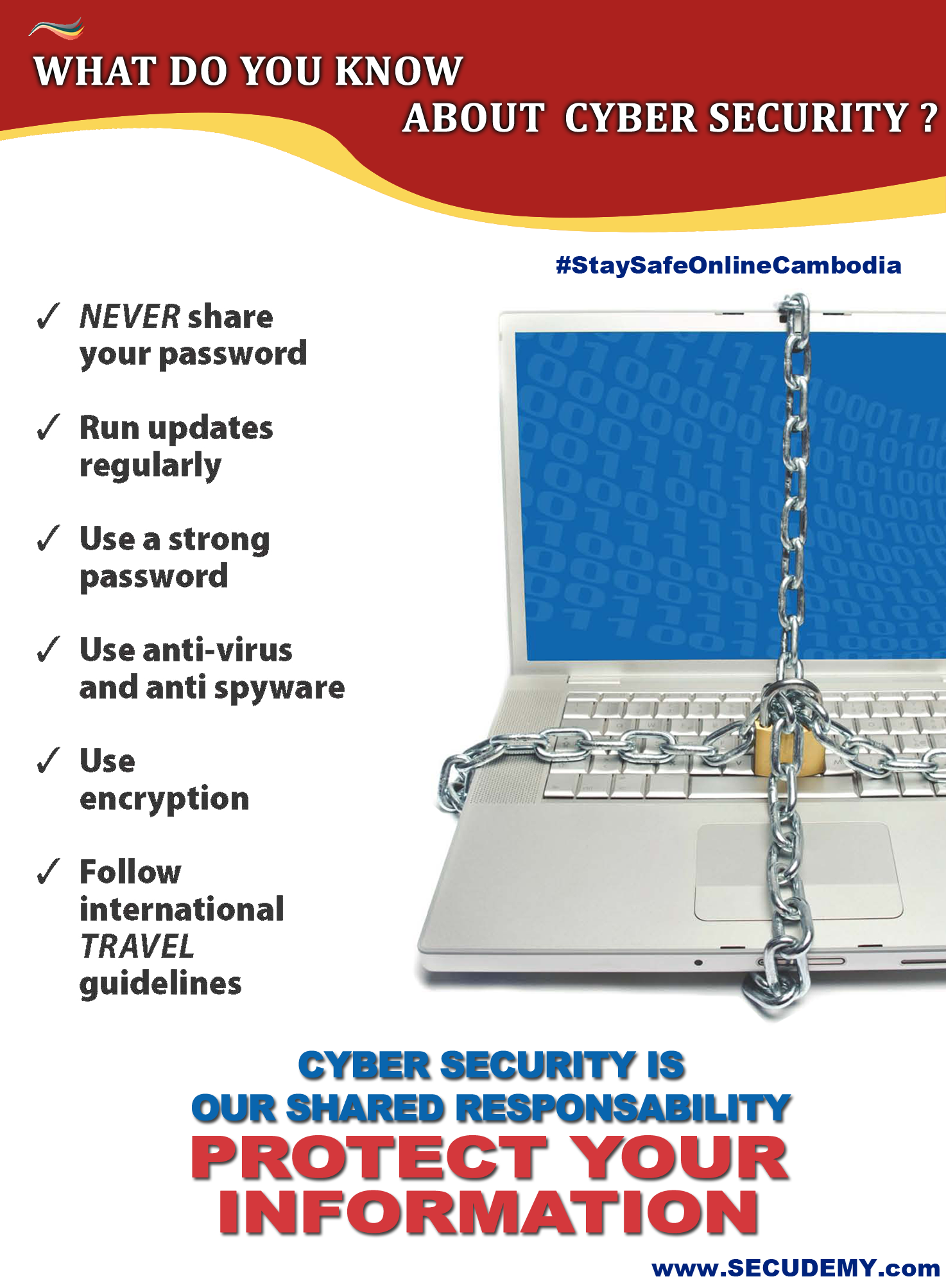

Poster – About CyberSecurity

ផ្ទាំងយល់ដឹងស្តីពីសន្តិសុខព័ត៌មាន – អ្វីខ្លះដែលអ្នកត្រូវដឹងអំពីសន្តិសុខអិុនធឺណេត សូមអរគុណទៅដល់និស្សិតនៃសាលកវិទ្យាល័យបៀលប្រាយ ដែលមានរាយឈ្មោះដូចខាងក្រោម ក្នុងការចូលរួមចំណែករចនាផ្ទាំងរូបភាព នៃការយល់ដឹងអំពីសន្តិសុខព័ត៌មាន ក្រោមប្រធានបទ “អ្វីខ្លះដែលអ្នកត្រូវដឹងអំពីសន្តិសុខអិុនធឺណេត” ក្នុងគោលបំណងធ្វើឲ្យការយល់ដឹងអំពីវិស័យសន្តិសុខព័ត៌មាននៅកម្ពុជា កាន់តែប្រសើរឡើង។ – Tin Kirivuth – Chi Kimneak – Sin Chanmony…

Read More » -

Documents

Presentation – Understanding Keylogger

បទបង្ហាញស្តីអំពី ការយល់ដឹងអំពី Keylogger ខាងក្រោមនេះគឺជាឯកសារស្តីអំពីការយល់ដឹងពី KeyLogger។ អ្នកនឹងយល់ដឹងពីអ្វីទៅជា Keylogger ហើយតើនរណាខ្លះប្រើប្រាស់នូវ keylogger ទាំងនោះ រហូតដល់ចុងបញ្ចប់ អ្នកនឹងយល់ពីវិធីសាស្ត្រក្នងការទប់ស្កាត់វា។

Read More » -

Documents

Presentation – How to know you was hacked

បទបង្ហាញស្តីពីការស្រាវជ្រាវរបស់និស្សិត “តើធ្វើដូចម្តេចដើម្បីដឹងថាអ្នកត្រូវបានគេជ្រៀតចូល” ខាងក្រោមនេះគឺជាកិច្ចការស្រាវជ្រាវរបស់និស្សិត នៃសាកលវិទ្យាល័យបៀលប្រាយស្តីពី “ធ្វើដូចម្តេចទើបអ្នកដឹងថាត្រូវបានគេ hacked?”។ សូមអានទាំងអស់គ្នា

Read More » -

Knowledge

Understanding Keylogger

តើអ្វីទៅដែលហៅថា Keylogger? បរិបទទូទៅ ក្នុងពេលបច្ចុប្បន្ននេះ កម្មវិធីមេរោគ (malware) តែងតែរួមមានសមាសភាគផ្សេងទៀតជាច្រើន ហើយមានមុខងារផ្សេងៗគ្នា។ សមាសភាគមួយដែលជាញឹកញាប់មានវត្តមាននៅក្នុងការវាយប្រហារទាំងនេះគឺជា Keylogger ដែលជាមុខងារមួយត្រូវបានរៀបចំ ឡើងដើម្បីធ្វើការកត់ត្រាការចុចទៅលើ Keyboardនៅលើម៉ាស៊ីន ដែលផ្តល់សមត្ថភាព ដល់អ្នកវាយប្រហារដើម្បីលួចពត៌មាន សំខាន់ៗជាច្រើនយ៉ាងស្ងៀមស្ងាត់។ ប្រភេទនៃ Keylogger Hardware Keyloggers៖…

Read More » What is Hacking?

A short video on Hacking. This is to show that Hacking or Being a hacker is not always a bad…

Read More »Network security threats explained: WiFi

James Lyne explains how hackers can take advantage of the mistakes that are commonly made when setting up wireless networks.

Read More »