tips

-

Documents

Presentation – 3 tips to secure your personal computer

កិច្ចការស្រាវជ្រាវរបស់និសិ្សតនៃសាកលវិទ្យាល័យប្រៀលប្រាយ ក្រោមប្រធានបទ “៣ ចំនុចនៃមូលដ្ឋានគ្រឹះក្នុងការការពារសុវត្ថិភាពនៅលើកុំព្យុទ័ររបស់អ្នក” ដែលស្រាវជ្រាវដោយនិសិ្សតឈ្មោះ រ៉ុង ថារ័ត្ន ។ សូមបញ្ជាក់ថា កិច្ចការងារស្រាវជ្រាវខាងលើនេះ គឺឆ្លុះបញ្ចាំងទាំងស្រុងនូវគំនិតយោបល់របស់និស្សិតដែលមានរាយនាមខាងលើផ្ទាល់តែម្តង។ វាមិនបានឆ្លុះបញ្ចាំងពី គោលគំនិតរបស់ក្រុមការងារវិបសាយ SecuDemy.com ឡើយ។

Read More » -

General

Cybersecurity: Six First Steps Your Firm Needs to Consider

សន្តិសុខតាមប្រព័ន្ធអ៊ិនធឺណិត គឺបានក្លាយទៅជាប្រធានបទមួយដ៏ក្តៅនៃកិច្ចសន្ននារវាងអ្នកដែលមានអាជីពខាងផ្នែកព័ត៌មានវិទ្យា។ រាល់ក្រុមហ៊ុននីមួយៗ គឺមានបទពិសោធន៍ទទួលរងនូវការវាយប្រហារ ហើយក្នុងចំណោមនោះមានខ្លះ គឺច្រើនដងក៏មាន។ យើងទាំងអស់គ្នាកំពុងតែរាល់នៅក្នុងសតវត្ស ដែលការគំរាមគំហែងមានរូបភាពគ្រប់បែបយ៉ាង និងគ្រប់ទ្រង់ទ្រាយ ចាប់ផ្តើមចេញពីការចាប់ជំរិតដោយប្រើប្រាស់ បច្ចេកទេស Crypto Locker ដើម្បីចាក់សោរ (encrypted) ទិន្នន័យសំខាន់ៗរបស់អ្នក រហូតដល់ពួកភេរវករដែលអាចបំផ្លាញប្រព័ន្ធរបស់អ្នកទាំងមូល។ មាននូវចំនុចសាមញ្ញៗមួយចំនួន ដែលអភិបាលគ្រប់គ្រង IT…

Read More » -

General

Five Ways We Unknowingly Help Cybercriminals Compromise your system

មធ្យោបាយ ៥យ៉ាងដែលអ្នកមិនដឹងខ្លួន នឹងជួយដល់អ្នកវាយប្រហារចូលទៅកាន់ប្រព័ន្ធអ្នក យោងទៅតាមបទពិសោធន៍អ្នកអាជីពសន្តិសុខព័ត៌មាន ការវាយប្រហារដោយជោគជ័យ គឺដោយសារតែការប្រព្រឹត្តរបស់បុគ្គលិកដែលធ្វើការនៅក្នុងអង្គភាព។ ដោយយោងទៅតាមការធ្វើប្រជាមតិថ្មីៗដោយ Intel Security បានឲ្យដឹងថា ៥ ក្នុងចំណោមហេតុផល ៧យ៉ាង គឺបណ្តាលមកពីសកម្មភាពរបស់ បុគ្គលិក។ និយាយដោយខ្លី ការជ្រៀតចូលបានដោយជោគជ័យនៅក្នុងអង្គភាព គឺដោយសារការជួយពីអ្នកដែលធ្វើការជារៀងរាល់ថ្ងៃ ដូចជាអ្នក។ ១.…

Read More » -

General

How to become a hacker?

តើអ្នកចង់ក្លាយខ្លួនជា Hacker ត្រូវធ្វើដូចម្តេចខ្លះ? ដំបូងឡើយ អ្នកត្រូវយល់ដឹងអំពីទស្សនាទាន (concept) ឲ្យបានច្បាស់ថា ការប្រើប្រាស់នូវកម្មវិធីដែលមានស្រាប់ៗ គឺមិនធ្វើឲ្យអ្នកក្លាយទៅជាអ្នកវាយប្រហារ (hacker) បានឡើយ។ ការសិក្សាអំពីវិធីសាស្ត្រនៃ hacking គឺមិនមែនងាយស្រួលឡើង តែបើសិនជាអ្នកមាននូវចំណាប់អារម្មណ៍នៅក្នុងការ hack នោះអ្នកនឹងអាចសិក្សាទៅមុខ បានលឿន។ វាអាស្រ័យទៅលើខ្លួនអ្នក ថាតើអ្នកត្រូវចាប់ផ្តើមយ៉ាងដូចម្តេច…

Read More » -

General

Theft of Facebook’s Access Token

យល់ដឹងអំពីការលួចយកនូវ Access Token in Facebook Access Token គឺជាលេខសំគាល់ម៉្យាងដើម្បីផ្តល់ទៅឲ្យ Facebook App នូវសិទ្ធិដើម្បីធ្វើការបង្ហោះព័ត៌មានតំណាងឲ្យ (ជួសឲ្យ) ខ្លួនអ្នក។ ជាទូទៅ អ្នកដែលមានគំនិតមិនល្អ ចង់បាននូវ Facebook access tokens របស់អ្នក…

Read More » -

General

RansomWeb – The New Term

RansomWeb គឺជាពាក្យថ្មីមួយ អ្នកវាយប្រហារកំពុងតែស្វែងរកនូវវិធីសាស្ត្រនានា ដើម្បីធ្វើឲ្យគ្រោះថ្នាក់ដល់អភិបាលគ្រប់គ្រងវិបសាយ។ ដូចជានៅក្នុងរបាយការណ៍មួយ ដែលចេញផ្សាយដោយ ក្រុមហ៊ុនសន្តិសុខ High-Tech Bridge បានឲ្យដឹងថា អ្នកវាយប្រហារបានធ្វើការផ្លាស់ប្តូរ (switching) នូវកូនសោរបំលែង (encryption keys) ហើយបន្ទាប់មកធ្វើការជំរិតអភិបាលគ្រប់គ្រងដើម្បីយកលុយ។ ស្វែងយល់បន្ថែម >> តើអ្វីទៅជា CryptoLocker? ការវាយប្រហារនេះគឺត្រូវបានគេហៅថា…

Read More » -

General

Protect Your Personal Information Online in this 10 Ten Ways

វិធីសាស្ត្រធំៗ ១០យ៉ាង ដើម្បីការពារព័ត៌មានអ្នកនៅលើអ៊ិនធឺណិត មាននូវធនធានជាច្រើននៅលើអ៊ិនធឺណិត មានវិធីសាស្ត្រជាច្រើនក្នុងការភ្ជាប់ជាមួយមិត្តភ័ក្ត្រ និងទំនាក់ទំនងសង្គម ហើយជារៀងរាល់ថ្ងៃគឺមានអ្វីៗថ្មីជាច្រើន ដែលអ្នកត្រូវស្វែងយល់បន្ថែម។ ដោយឡែក ឧក្រិដ្ឋជនក៍បានធ្វើការស្វែងរកនូវតម្លៃនៃពិភពអ៊ិនធឺណិត។ ពួកគេធ្វើការកំណត់គោលដៅ ចំពោះជនទាំងឡាយណា ដែលមិនបានការពារខ្លួនត្រឹមត្រូវ។ ខាងក្រោមនេះគឺជាវិធីសាស្ត្រចំនួន ១០យ៉ាងក្នុងការ ការពារព័ត៌មានរបស់អ្នកពីការគំរាមគំហែងនានា ហើយនឹងចំនុចខ្សោយដែលធ្វើឲ្យអ្នក គ្រួសារអ្នក និងការងាររបស់អ្នកស្ថិតក្នុងគ្រោះថ្នាក់។ កុំព្យូទ័ររបស់អ្នក…

Read More » -

General

Understand about Man-In-The-Browser Attack

តើអ្វីទៅដែលហៅថាការវាយប្រហារបែប Man-In-The-Browser ១. បរិបទទូទៅ ការវាយប្រហារបែប The Man-in-the-browser (MITB) គឺជាវិធីសាស្រ្តដូចគ្នានឹងការវាយប្រហារបែប Man-in-the-middle (MITM) ដែរ ប៉ុន្តែនៅក្នុងករណីនេះមេរោគលក្ខណៈជាប្រភេទ Trojan Horse ត្រូវបានគេប្រើដើម្បីស្កាត់ចាប់យក និងចាប់ផ្តើមបង្វែងប្រតិបតិ្តការរវាងកម្មវិធីដែលកំពុងដំណើរការ (ឧ. Browsers)។ ២.…

Read More » -

Knowledge

Choose longer passwords to reduce hacking risk

ចូរជ្រើសរើសយកនូវពាក្យសម្ងាត់វែងដើម្បីកាត់បន្ថយនូវហានិភ័យនៃការវាយប្រហារ ការបន្ថែមនូវតួអក្សរធំ (UpperCase) ឬក៍តួអក្សរពិេសស ទៅក្នុងពាក្យសម្ងាត់របស់អ្នក មិនបានធ្វើឲ្យមានភាពលំបាកក្នុងការបំបែកនោះទេ នេះបើតាមការ ស្រាវជ្រាវថ្មីៗនេះ ដែលព្យាយាមបំបែកពាក្យសម្ងាត់ចំនួន 600,000។ នៅក្នុង 2014 Business Password Analysis បានធ្វើតេស្តទៅលើពាក្យសម្ងាត់ចំនួន 626,718 ដោយមានលទ្ធភាពក្នុងការបំបែក បានច្រើនជាង ពាក់កណ្តាលក្នុងរយៈពេល…

Read More » -

Awareness

Top 5 Ways to Prevent a Cyber Attack

វិធីប្រាំយ៉ាងការពារការវាយប្រហារតាមអិនធឺណែត (Cyber Attack) វិដេអូខាងក្រោមនេះគឺបង្ហាញអ្នកពីវិធីសាស្ត្រទាំងប្រាំយ៉ាងក្នុងកិច្ចការពារការវាយប្រហារពីអិនធឺណែត (Cyber Attack)៖ 1. ផ្តល់ការអប់រំ-បណ្តុះបណ្តាលដល់បុគ្គលិករបស់អ្នក (educate your employees) 2. រើសបុគ្គលិកផ្នែកសន្តិសុខ (hire security) 3. បញ្ចូលកម្មវិធីកំចាត់មេរោគ (anti-malware) 4. សន្តិសុខចំពោះផ្នែករឹង…

Read More » -

Documents

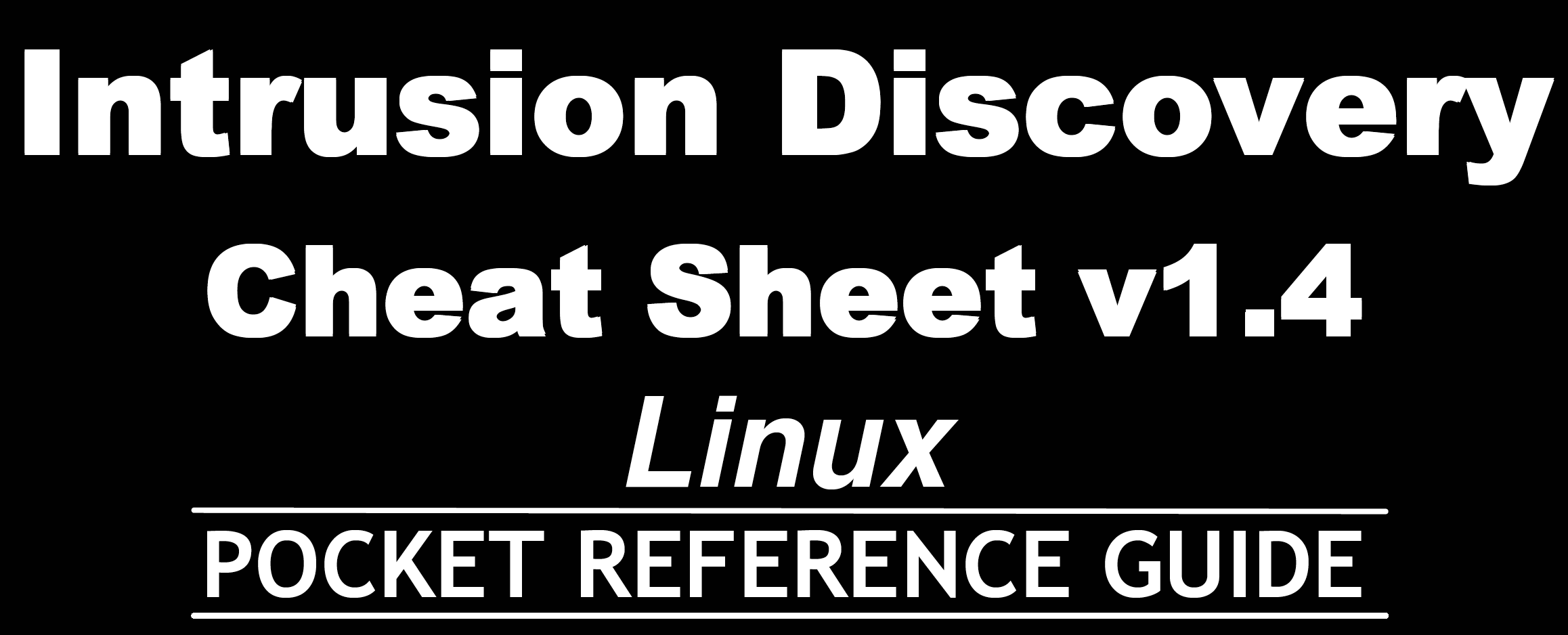

Linux Intrusion Detection Discovery Cheat Sheet

ឯកសារ Linux Intrusion Detection Discovery Cheat Sheet ជាទូទៅសម្រាប់អភិបាលគ្រប់គ្រងប្រព័ន្ធ (System Administrators) គឺជាអ្នកដែលនៅជាប់ជាមួយនឹងផ្នែក security។ នៅក្នុងឯកសារខាងក្រោមនេះ គឺមានគោលបំណងផ្តល់ឲ្យពួកគាត់នូវការគាំទ្រ ក្នុងការស្វែងរកនូវការជ្រៀតចូលទៅក្នុងប្រព័ន្ធពីសំណាក់អ្នកវាយប្រហារ។ ទាញយក៖ http://flexydrive.com/yinsfmk638wd

Read More » -

Knowledge

Understanding Phishing Attack

បរិបទទូទៅ កំណត់ត្រាដំបូងនៃពាក្យថា “Phishing” គឺត្រូវបានគេរកឃើញនៅក្នុងកម្មវិធីសម្រាប់ធ្វើការវាយប្រហារមួយឈ្មោះថា AOHell (ដោយយោងតាមអ្នកបង្កើតរបស់វា) ដែលរួមបញ្ចូលមុខងារសម្រាប់ការលួចពាក្យសម្ងាត់នៃ អ្នកប្រើប្រាស់សេវាកម្ម American Online។ Phishing គឺជាការប៉ុនប៉ងដើម្បីទទួលបានព័ត៌មានដូចជាឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ និងព័ត៌មានលម្អិតអំពីប័ណ្ណ ឥណទាន ដោយការបន្លំខ្លួនធ្វើជាដៃគូគួឲ្យទុកចិត្តនៅក្នុងបណ្តាញអេឡិចត្រូនិច Phishing ត្រូវបានផ្ដោតគោលដៅទៅលើអតិថិជនរបស់ធនាគារនិងការសេវាទូទាត់ប្រាក់លើបណ្តាញអិនធឺែណត។ បច្ចេកទេស –…

Read More » -

Knowledge

Encrypt Your Files Before Uploading to Cloud Storage

អ្នកផ្តល់សេវាកម្ម Free Cloud Storages ជាច្រើនមានដូចជា Google Drive, Dropbox, Box, Rapidshare, Amazon Cloud Drive, Microsoft SkyDrive ហើយនឹងជាច្រើនទៀត។ សេវាកម្មទាំងនេះ គឺមានការកំណត់ដោយមិនមានការបំលែងទិន្នន័យឲ្យអ្នកឡើយ (unencrypted)។ ដូច្នេះ…

Read More » -

Knowledge

Connecting with Care

ភ្ជាប់ដោយមានការប្រុងប្រយ័ត្ន នៅពេលដែលអ្នកភ្ជាប់ទៅកាន់អិនធឺណែត ចូរអ្នកមានប្រុងប្រយ៏ត្ននូវកត្តា ៣ចំនុចដូចខាងក្រោម៖ បើមិនច្បាស់លាស់ ចូរកុំប៉ៈពាល់ ឬចុចទៅលើវា៖ តំណរភ្ជាប់នៅក្នុងអ៊ីម៉ែល នៅក្នុង tweets នៅក្នុងសេចក្តីប្រកាស និងការផ្សព្វផ្សាយពាណិជ្ជកម្មអនឡាញ ជារឿយៗគឺជា មធ្យោបាយមួយដែលឧក្រិដ្ឋជនប្រើប្រាស់ ដើម្បីធ្វិការវាយប្រហារដើម្បីគ្រប់គ្រងម៉ាស៊ីនកុំព្យូទ័របស់អ្នក។ បើសិនជាតំណរភ្ជាប់ទាំងនោះ មើលទៅគួរឲ្យសង្ស័យ ទោះបីជាយើង ដឹងពីប្រភពនៃការផ្ញើរមកក៏ដោយ សូមលប់វាចោល…

Read More »