cybersecurity cambodia

-

Event

-

Cyber Youth Cambodia

Cyber Youth Cambodia #15: Cybersecurity Standard

Cyber Youth Cambodia គឺជាសហគមន៍សន្តិសុខសាយប័រសម្រាប់យុវជន ដែលត្រូវបានបង្កើតឡើងសម្រាប់យុវជនដែលមានចំណាប់អារម្មណ៍ ឬក៏ចំណង់ចំណូលចិត្ត (passion) ដើម្បីចាប់យកអាជីពការងារក្នុងវិស័យសន្តិសុខសាយប័រ។ Cyber Youth Cambodia បានរៀបចំ online session លើកទី១៥ របស់ខ្លួនប្រកបដោយជោគជ័យនាថ្ងៃសៅរ៍ ទី១៤ ខែសីហា ឆ្នាំ២០២១ ចាប់ពីម៉ោង…

Read More » -

Event

Webinar: Learn Hacking with Capture The Flag (CTF)

កាលពីថ្ងៃទី ៧ ខែសីហា ឆ្នាំ២០២១ ក្រុមការងារ KCyberOp ដោយមានការគាំទ្រពី Kirirom Institute of Technology, Secudemy និង ISAC-Cambodia បានរៀបចំ Cybersecurity webinar ក្រោមប្រធានបទ “Learn Hacking…

Read More » -

Video

Episode 2 “Women Digital Entrepreneurship during COVID-19: Challenges and Opportunities”

Welcome to Episode 2 of the Digital Talk Series Titled “Women Digital Entrepreneurship during COVID-19: Challenges and Opportunities”SHOW LESS

Read More » -

Video

Webinar: How to identify and Manage Cybersecurity Risk

Webinar on Cyber Security Topic: HOW TO IDENTIFY AND MANAGE SECURITY RISK Speaker Mr.Set Samnang

Read More » -

Documents

AVI PERSPECTIVE: E-commerce: Importance and Evolution of Electronic Business Transactions in Cambodia During the Pandemic

E-commerce refers to the production, distribution, marketing, sale or delivery of goods and services electronically. Due to the health safety…

Read More » -

Video

Crypto 101 Webinar – Hosted by NewsCrypto

That’s why we’ll host a free crypto webinar, where you can learn all you need to know and ask anything…

Read More » -

Forum-Discussion

Cybersecurity in a Post Covid-19 Indo-Pacific

The Indo-Pacific Centre’s inaugural webinar was held in collaboration with the Howard Baker Forum, our Public Policy Partner and DXC…

Read More » -

Forum-Discussion

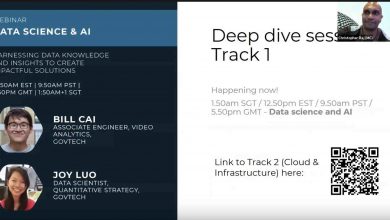

Smart Nation Opportunities & Challenges (Data Science & AI)

Singapore Tech Forum 2020 held a deep-dive session on 18 Nov to introduce Singapore Government’s core technology areas and the…

Read More » -

Documents

ឯកសារ៖ យល់ដឹងអំពីក្រមសីលធម៌ហេគឃ័រ

ខាងក្រោមនេះគឺជាកិច្ចការចងក្រងរបស់និស្សិតក្រោមប្រធានបទ “យល់ដឹងអំពីក្រមសីលធម៌ហេគឃ័រ និងមេរោគ (Ethical Hacker and Malware)”។ សូមអរគុណដល់និស្សិតដែលមានឈ្មោះដូចខាងក្រោម ដែលបានចូលរួមចំណែកបង្កើនការយល់ដឹងផ្នែកសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មានតាមរយៈការចងក្រងជាឯកសារនេះឡើង។ ១. និស្សិត វី រដ្ឋា (VY ROTHA)២. និស្សិត ហ៊ុន ប៊ុនហេង (HUN…

Read More » -

General

ការគំរាមកំហែងជំរិតទារប្រាក់តាមបែបឌីជីថល (Digital Extortion)

ការគំរាមកំហែងជំរិតទារប្រាក់តាមបែបឌីជីថលឌីជីថលគឺជាវិធីសាស្រ្តមួយក្នុងចំណោមវិធីរកប្រាក់ចំណូលច្រើនបំផុតនៅក្នុងឧក្រិដ្ឋកម្មអ៊ីនធឺណិតដែលអាចបង្កើតជាប្រាក់ចំណេញបាននៅក្នុងបរិបទនៃការគំរាមកំហែងតាមប្រព័ន្ធអ៊ិនធឺណិតសព្វថ្ងៃនេះ។ មនុស្សជាច្រើនបានក្លាយទៅជាជនរងគ្រោះ ហើយត្រូវគេជំរិតទារប្រាក់តាំងអ្នកប្រើប្រាស់ធម្មតារហូតដល់ទៅសហគ្រាសធំៗថែមទៀតផង។ មនុស្សគ្រប់រូបគឺជាគោលដៅដ៏មានសក្តានុពល ហេតុដូច្នេះហើយបានជាត្រូវតែដឹងថា តើអ្វីគឺជាការគំរាមកំហែងតាមបែបឌីជីថល? តើវាត្រូវបានអនុវត្តបែបណា? និងរបៀបការពារខ្លួនប្រឆាំងទៅនឹងការគំរាមកំហែងជំរិតនេះយ៉ាងដូចម្តេច។ តើអ្វីដែលជា ការគំរាមកំហែងជំរិតទារប្រាក់តាមបែបឌីជីថល? ការគំរាមកំហែងជំរិតទារប្រាក់តាមបែបឌីជីថលគឺជាសកម្មភាពនៃការបង្ខិតបង្ខំបុគ្គលម្នាក់ៗ ឬអង្គភាពណាមួយឲ្យបង់ថ្លៃលោះ ដើម្បីទទួលយកត្រឡប់ទៅវិញនូវទ្រព្យសម្បត្តិព័ត៌មាន ដែលត្រូវបានលួចតាមប្រព័ន្ធអ៊ីនធឺណិត។ ទ្រព្យសម្បត្តិទាំងនោះអាចជាអ្វីដែលទាក់ទងដោយផ្ទាល់ទៅនឹងព័ត៌មានផ្ទាល់ខ្លួនរបស់ជនរងគ្រោះ, ប្រតិបត្តិការអាជីវកម្ម ឬផលប្រយោជន៍ហិរញ្ញវត្ថុ។ ឧទាហរណ៏ទាំងនេះរួមមានទិន្នន័យឯកសារ, ទិន្នន័យប្រព័ន្ធ Database,…

Read More » -

General

តើអ្វីទៅជា Dark Web? តើរបៀបនៃការចូលប្រើប្រាស់វាដូចម្តេច? តើអ្វីខ្លះដែលអ្នកនឹងរកឃើញ?

Dark Web គឺជាផ្នែកមួយនៃអ៊ីនធឺណិតដែលមិនត្រូវបានកត់ត្រាដោយម៉ាស៊ីនស្វែងរក (Search Engines) ដូចជា Google, Yahoo, Bing, … នោះទេ។ អ្នកច្បាស់ជាបានលឺពីការពិភាក្សាអំពី ” Dark Web” ដែលមានសកម្មភាពនៃឧក្រិដ្ឋកម្មជាច្រើន។ អ្នកស្រាវជ្រាវ Daniel Moore និង…

Read More » -

General

សន្តិសុខនៃបច្ចេកវិទ្យា Internet of Things (IoTs) នៅក្នុងសម័យកាលនៃ Shodan

ទិដ្ឋភាពទូទៅនៃបច្ចេកវិទ្យា Internet of Things (IoTs) ឬឧបករណ៍ដែលអាចភ្ជាប់អ៊ិនធឺណិតបាន ឬអ៊ិនធឺណិតនៃវត្ថុ ត្រូវផ្លាស់ប្តូរទាំងស្រុងចាប់តាំងពីមានវត្តមានរបស់វេបសាយ Shodan ដែលជាប្រៀបបានទៅនឹងម៉ាស៊ីនស្វែងរក (Search Engine) ដែលអនុញ្ញាតឱ្យអ្នកប្រើប្រាស់ស្វែងរកឧបករណ៍ជាច្រើនដែលភ្ជាប់អ៊ីនធឺណិតដូចជាភ្លើងសញ្ញាចរាចរណ៍, កាមេរ៉ា, Webcams, ឧបករណ៍ Routers, កាមេរ៉ាសុវត្ថិភាព និងជាច្រើនទៀត។ Shodan…

Read More » -

General

តើអ្វីទៅជា Cloud?

វាមានការពិភាក្សាជាច្រើនអំពី Cloud និង Cloud Computing ដែលក្លាយជាពាក្យដែលធ្លាប់តែលឺគេនិយាយជាយូរមកហើយ។ ប៉ុន្តែតើអ្វីជា Cloud? តើអ្នកយល់ពីវាទេ? តើអ្នកប្រើប្រាស់វាទេ? តើអ្នកគួរតែប្រើប្រាស់ទេ? តើអាជីវកម្មរបស់អ្នកគួរតែប្រើប្រាស់ទេ? នៅផ្នែកស្នូលរបស់វា Cloud Computing គឺសំដៅទៅលើការរក្សាទុក និងការទាញយកទិន្នន័យ (ផ្ទាល់ខ្លួន ឬអាជីវកម្ម) របស់អ្នក…

Read More »

- 1

- 2