ក្រុមហ៊ុន NTT Communications ត្រូវបានហេគ ហើយទិន្នន័យ ប្រហែលជាត្រូវបានលួច

តាមព័ត៌មានពីវេបសាយ ThreatPost បានឱ្យដឹងថា ក្រុមហ៊ុន NTT Communications ដែលមានមូលដ្ឋាននៅប្រទេសជប៉ុន បានធ្វើការបញ្ចេញនូវព័ត៌មាននាពេលថ្មីៗនេះ អំពីការរំលោភបំពានទិន្នន័យ (data breach) ដែលបានប៉ះពាល់ដល់អតិថិជនរាប់រយនាក់។

ក្រុមហ៊ុនបាននិយាយថា ផលប៉ះពាល់សរុបមានច្រើនរហូតដល់ប្រមាណ ៦២១ អតិថិជន ប៉ុន្តែអ្នកជំនាញខាងសន្តិសុខអុិនធឺណែតមានការព្រួយបារម្ភអំពីផលប៉ះពាល់នៃការបំពានទិន្នន័យនេះ ដោយសារតែអាចបង្កើតជាផលប៉ះពាល់ដល់ដៃគូសង្វាក់ផ្គត់ផ្គង់ (supply-chain partners) របស់ខ្លួន។ NTT Communications គឺជាក្រុមហ៊ុនបុត្រសម្ព័ន្ធរបស់ Fortune 500 company ឈ្មោះ Nippon Telegraph and Telephone Corp. ដែលជាក្រុមហ៊ុនទូរគមនាគមន៍ធំជាងគេនៅជប៉ុន (និងមួយក្នុងចំណោមក្រុមហ៊ុនធំបំផុតនៅទូទាំងពិភពលោក) ។

តាមការចេញផ្សាយព័ត៌មានរបស់ក្រុមហ៊ុនបានឱ្យដឹងថា “មកដល់ពេលេនេះ យើងបានបញ្ឈប់សកម្មភាពដំបូង ដូចជាការបញ្ឈប់ម៉ាស៊ីនមេ ដែលត្រូវបានប្រើប្រាស់ដើម្បីវាយលុក ហើយយើងនឹងទាក់ទងអតិថិជនដែលរងផលប៉ះពាល់តាមលំដាប់លំដោយ។ ទន្ទឹមនឹងនេះ យើងកំពុងអនុវត្តវិធានការណ៍នានាដើម្បីការពារកុំឱ្យមានការកើតឡើងជាថ្មីម្តងទៀត”។

ក្រុមហ៊ុនបាននិយាយកាលពីថ្ងៃព្រហស្បតិ៍ថា ការបំពានទិន្នន័យបានកើតឡើងនៅថ្ងៃទី ៧ ខែឧសភា ឆ្នាំ២០២០ ដែលការលួចនេះត្រូវបានរកឃើញដោយក្រុមហ៊ុនកាលពីថ្ងៃទី១១ ខែឧសភា ឆ្នាំ២០២០។ ក្រុមហ៊ុន NTT Communications មិនបានបញ្ជាក់អំពីប្រភេទទិន្នន័យណាដែលអាចត្រូវបានអាក់េសស (access) បាននោះទេ ហើយក៏មិនបាននិយាយអំពីរបៀបដែលអ្នកវាយប្រហារ អាចធ្វើចលនានៅលើបណ្តាញបានដែរ។

ទោះយ៉ាងណា បើតាមរបាយការណ៍ប្រព័ន្ធផ្សព្វផ្សាយក្នុងស្រុកនិយាយថា ព័ត៌មានដែលលេចធ្លាយអាចពាក់ព័ន្ធនឹងកងកំលាំងស្វ័យការពារជប៉ុន (ឧ. កងកំលាំងយោធាជប៉ុន) ។

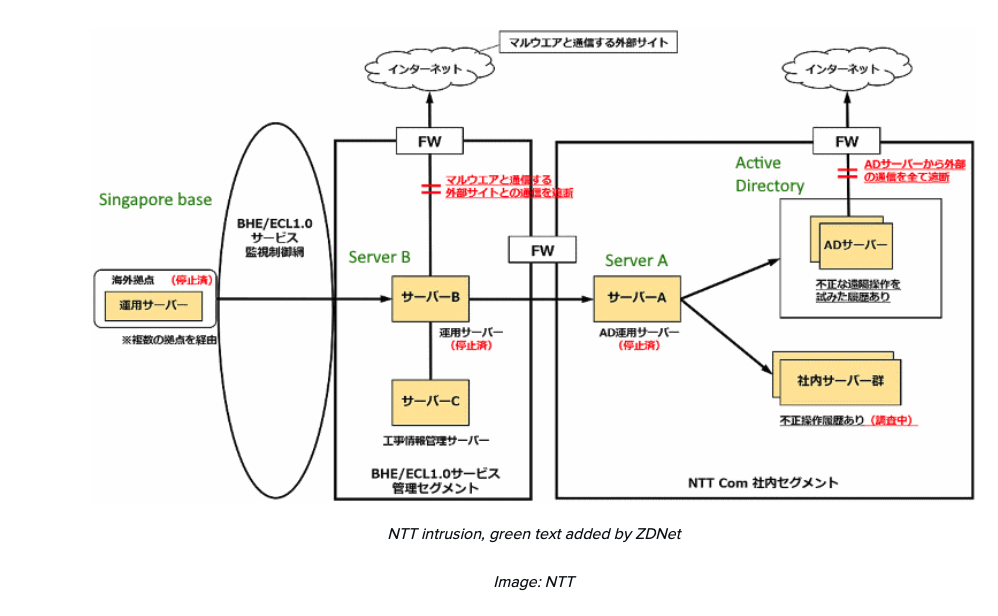

ក្រុមហ៊ុនបាននិយាយថា ហេគឃ័របានវាយលុកទៅលើស្រទាប់មួយចំនួននៃ IT infrastructure របស់ខ្លួន ហើយបានទៅដល់ internal Active Directory (AD នៅក្នុងរូបខាងក្រោម) ហើយបានលួចទិន្នន័យ ហើយបន្ទាប់មកធ្វើការបញ្ជូនចេញ (upload) ទៅកាន់ម៉ាស៊ីនេមនៅខាងក្រៅ។

NTT ទំនាក់ទំនងបានរកឃើញការឈ្លានពានដំបូង បន្ទាប់ពីបានរកឃើញសកម្មភាពគួរឱ្យសង្ស័យនៅលើម៉ាស៊ីនមេ Active Directory ។ យោងតាមសេចក្តីជូនដំណឹងរំលោភទិន្នន័យបានឱ្យដឹងថា មានការជឿជាក់ថា អ្នកវាយប្រហារគឺមានប្រភពដើមចេញពី NTT នៅសឹង្ហបុរី ហើយប្រើប្រាស់វាដើម្បីទៅដល់ (reach) ម៉ាស៊ីន cloud server ដែលមានមូលដ្ឋាននៅជប៉ុន (Server B) ហើយបន្ទាប់មក ចូលទៅកាន់ម៉ាស៊ីនមេបណ្តាញផ្ទៃក្នុង (Server A) របស់ NTT Communications ហើយបន្ទាប់មកក៏អាក់សេសទៅដល់ AD server។

ក្រុមហ៊ុនបាននិយាយថាខ្លួនក៏បានរកឃើញ និងរារាំងគេហទំព័រខាងក្រៅ ដែលត្រូវបានប្រើដោយអ្នកវាយប្រហារដើម្បីទំនាក់ទំនងជាមួយមេរោគ។ ក្រុមហ៊ុន NTT បាននិយាយថា ខ្លួននឹងបន្តស៊ើបអង្កេតក្រុមម៉ាស៊ីនមេខាងក្នុង ហើយនឹងចាត់វិធានការដើម្បីពង្រឹងវិធានការសន្តិសុខបន្ថែមទៀត។

បើតាមលោក Joseph Carson អ្នកជំនាញសន្តិសុខអុិនធឺណែតនៅក្រុមហ៊ុន Thycotic បានឱ្យដឹងថា ការរំលោភបំពានទិន្ន័យនេះអាចនឹងមានផលវិបាកធ្ងន់ធ្ងរដល់ក្រុមហ៊ុន ដោយសារតែការគ្រប់គ្រងទៅលើ Active Directory Server គឺអាចមានលទ្ធភាពធ្វើការអាក់េសសទៅលើ Domain Admin (ដែលជាកូនសោរមេ) ហើយវានឹងចប់តែម្តង។ នោះមានន័យថា អ្នកនឹងត្រូវធ្វើការសាងសង់នូវ Active Directory របស់អ្នកសារជាថ្មីឡើងវិញទាំងស្រុងតែម្តង ហើយសម្រាប់អង្គភាពធំ គឺមិនមែនជាការងាយស្រួលនោះទេ៕

ចូលរួមទៅក្នុងបន្ទប់ផ្តល់ព័ត៌មាន Telegram channel សម្រាប់ទទួលបានព័ត៌មានចុងក្រោយស្តីពីសន្តិសុខអុិនធឺណិតទាំងក្នុង និងក្រៅប្រទេស៖ https://t.me/infosecisac ។ ចង់ផ្សព្វផ្សាយពាណិជ្ជកម្ម សូមទំនាក់ទំនង info@secudemy.com.

Subscribe to our Telegram channel for the latest updates on the Cybersecurity Breaking News in both locally and internationally: https://t.me/infosecisac. For advertising: info@secudemy.com