Video

Cyber Operations: Improving the Military Cyber Security Posture…

Subcommittee on Emerging Threats and Capabilities

Read More »Complete Free Hacking Course: Go from Beginner to Expert Hacker Today!

Everything you need to get started as a hacker and take your hacking skills to an expert level is included…

Read More »Ransomware 101: Digital Extortion in Action

Rasomware គឺជាប្រភេទមួយនៃមេរោគ (malware) ដែលវាបានធ្វើការរារាំង ឬដាក់កម្រិតអ្នកប្រើប្រាស់មិនឲ្យធ្វើការភ្ជាប់ទៅកាន់ប្រព័ន្ធខ្លួនបាន។ មេរោគប្រភេទនេះ គឺធ្វើការបង្ខំឲ្យជនរងគ្រោះ ធ្វើការបង់ប្រាក់តាមរយៈមធ្យោបាយណាមួយតាមប្រព័ន្ធអ៊ិនធឺណិត (ដូចជា BitCoin) ដើម្បីទទួលបាននូវការចូលទៅ កាន់ប្រព័ន្ធរបស់ខ្លួនវិញ ឬក៏ទទួលបានទិន្នន័យមកវិញ។ មានមេរោគប្រភេទ ransomware មួយចំនួនធ្វើការ encrypts រាល់ឯកសាររបស់អ្នក។ សូមទស្សនាវិដេអូខាងលើនេះ នោះអ្នកនឹងយល់ដឹងអំពី…

Read More »-

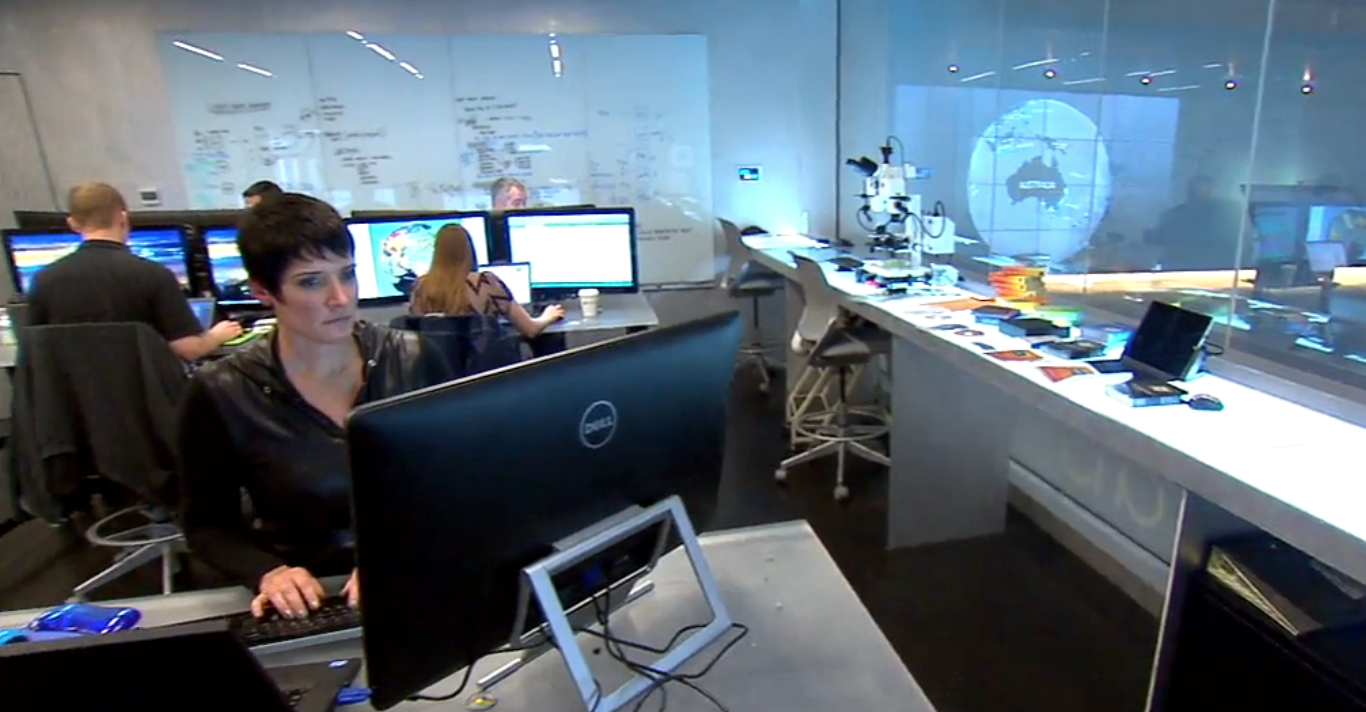

How to catch a cyberthief

តើគេចាប់ចោរតាមប្រព័ន្ធអិុនធឺណិតបានយ៉ាងដូចម្តេច? ខាងក្រោមនេះគឺជាវិដេអូដែលបង្ហាញពីវិធីសាស្ត្រនៃការតាមចាប់ចោរតាមប្រព័ន្ធអិុនធឺណិត ។ សូមទស្សនាដើម្បីបានជាចំណេះដឹង!

Read More » The enemy on your phone: evolution of mobile threats

Many people believe that there are no malware programs on smartphones. There was a time when there was some truth…

Read More »Discovery 2014: Cybersecurity – Issues and Opportunities – Panel Presentation

ព័ត៌មានវិទ្យាគឺមានលក្ខណៈសាកល ហើយការការពារទិន្នន័យ និងហេដ្ឋារចនាសម្ព័ន្ធ ដែលសេដ្ឋកិច្ចនិងសង្គមពឹងផ្អែកលើ គឺមានសារៈសំខាន់ក្រៃលែង។ ទីផ្សារ ផែ្នកសន្តិសុខព័ត៌មាន គឺត្រូវបានគេប៉ាន់ស្មានថាស្ទើរតែកើនឡើងដល់ $120Billion ក្នុងឆ្នាំ២០១៧ ខាងមុខនេះ។ កិច្ចពិភាក្សានេះគឺដើម្បីឆ្លើយតបទៅនឹង ជំនាញ ការតៀមខ្លួន ហើយនឹងឧិកាសសម្រាប់សហគ្រាសនានា គិតឲ្យបានឆ្ងាយ និងបង្កើតនូវយន្តការថ្មី ក្នុងការធ្វើការជាមួយនឹងសន្តិសុខព័ត៌មាន។ Moderator —…

Read More »Cyber Ethics: Emerging Issues & Evolving Laws

ខាងលើេនះគឺជាវិដេអូនៃការជជែកពិភាក្សាគ្នាទៅលើក្រមសីលធម៌ និងឧក្រិដ្ឋកម្មតាមប្រព័ន្ធអ៊ិនធឺណិត ដែលវាគ្មិនកិត្តិយសមាន៖ – Robert S. Mueller III, WilmerHale and former Director of the FBI; – Patrick Fitzgerald, Skadden Arps…

Read More »-

World Economic Forum – Fighting Shadow

វេទិការសេដ្ឋកិច្ចពិភពលោក – ការវាយប្រយុទ្ធជាមួយស្រមោល ខាងក្រោមនេះគឺជាកិច្ចពិភាក្សានៅក្នុងវេទិការសេដ្ឋកិច្ចពិភពលោកថ្មីៗនេះ WEF Annual Meeting 2015 ក្រោមប្រធានបទ “ការវាយប្រហារជាមួយស្រមោល” ។ តើអ្វីទៅជាការឆ្លើយតបដ៏មានប្រសិទ្ធិភាព និងអាចទទួលយកបាន ចំពោះការគំរាមគំហែងតាមអ៊ិនធឺណិត? ចំនុចមួយចំនួនដូចខាងក្រោម ត្រូវបានលើកយកមកនៅក្នុងកិច្ចពិភាក្សានេះ – Refocusing defence and…

Read More » Is your company ready?

តើអង្គភាពរបស់អ្នកត្រៀមខ្លួនរួចហើយឬនៅ? នៅក្នុងវិដេអូនេះ វានឹងបង្ហាញអ្នកអំពីវិធីសាស្ត្រជាជំហានៗ សម្រាប់ឲ្យអ្នកក្លាយទៅជាជនរងគ្រោះ បានយ៉ាងងាយស្រួល …

Read More »Information Security… What you need to know

សន្តិសុខព័ត៌មាន – អ្វីដែលអ្នកត្រូវដឹង សន្តិសុខព័ត៌មានគឺកាន់តែមានសារៈសំខាន់ពីមួយថ្ងៃទៅមួយថ្ងៃ។ ឧក្រិដ្ឋជនបានលួចយកនូវព័ត៌មាន និងប្រើប្រាស់វាសម្រាប់បានជាប្រយោជន៍។ យើងត្រូវតែមាន ការប្រុងប្រយ័ត្នខ្ពស់ចំពោះអ្វីដែលយើងមាន ហើយតើមានអ្វីកើតឡើងបើសិនជាវាធ្លាក់ទៅក្នុងដៃជនទីបី ហើយតើយើងត្រូវធ្វើអី្វដើម្បីការពារវាឲ្យបាន។ នៅក្នុង វិដេអូនេះ នឹងជួយអ្នកគិតអំពីព័ត៌មានដែលមានអ្នក និងវិធីសាស្ត្រក្នុងការថែរក្សាសន្តិសុខ។

Read More »NSA Surveillance and What To Do About It – Bruce Schneier

ប្រព័ន្ធឃ្លាំមើលរបស់ NSA និងតើយើងអាចធ្វើអ្វីខ្លះ លោក Bruce Schneier រៀបរាប់អំពីរបៀបដែលការឃ្លាំមើលរបស់ NSA ដំណើរការ និងមធ្យោបាយដែលធ្វើវា។ គាត់ផ្តោតទៅលើសមត្ថភាពបច្ចេកទេសរបស់ NSA ដោយមិននិយាយអំពីនយោបាយ ឬច្បាប់ទំលាប់នៃសកម្មភាពរបស់ពួកគេឡើយ។ បន្ទាប់មកគាត់បាននិយាយអំពី យន្តការឆ្លើយតបរបស់រដ្ឋផ្សេងៗទៅតាមសមត្ថភាពរបស់ពួកគេ ដែលមានដូចជា encryption, target dispersal,…

Read More »The Internet is on fire

អិុនធឺណេតនៅលើភ្លើង! អ្នកជំនាញការផ្នែកសន្តិសុខលោក Mikko Hypponen ចង់ឲ្យអ្នកយល់អំពីវិធីសាស្ត្រដែលអ្នកប្រើអិនធឺណេតមានផលប៉ៈពាល់ដល់ ឯកជនភាព, សុវត្ថិភាព និងចំនុចផ្សេងៗជាច្រើនរបស់អ្នក។

Read More »Security Concerns Surrounding Web Browsers

បញ្ហាសន្តិសុខនៅជុំវិញការប្រើប្រាស់ Web Browsers វិដេអូខាងក្រោមនេះ នឹងធ្វើការផ្តល់នូវការសិក្សាលំអិតទៅលើ Web Browsers អំពីវិធីសាស្ត្រដែល Browsers ត្រូវបានប្រើប្រាស់ ហើយនឹងបញ្ហាសន្តិសុខ ដែលភ្ជាប់មកជាមួយនឹងការប្រើប្រាស់វា។ នៅចុងបញ្ចប់នៃវិដេអូនេះ អ្នកនឹងយល់ដឹងអំពីមូលដ្ឋានគ្រឹះ នៃដំណើរការនៃ Browsers។

Read More »Two Steps Ahead: Protecting Your Digital Life

ការប្រើប្រាស់បច្ចេកទេសពីរជំហាន គឺជួយការពារជីវិតឌីជីថលរបស់អ្នក ការប្រើប្រាស់នូវពាក្យសម្ងាត់តែមួយ ដើម្បីការពារនូវទិន្នន័យរបស់អ្នក គឺជាជំហានទី១ ដើម្បីឈានទៅមុខក្នុងការការពារខ្លួនអ្នក។ ចូរស្វែងយល់អំពីវិធីសាស្ត្រ ក្នុងជំហានទី២ ដើម្បីបន្ថែមនូវស្រទាប់សន្តិសុខមួយទៀត ហើយការពារគណនីរបស់អ្នក។ វិធីសាស្ត្រនេះត្រូវបានគេហៅថា “2-step authentication”។

Read More »Cybersecurity hour – R.I.P. Internet

ម៉ោងនៃ CyberSecurity – R.I.P Internet លោក Mikko Hypponen បានចែករំលែកនូវការយល់ដឹងរបស់គាត់អំពីបញ្ហាដែលអាចកើតមាននៅថ្ងៃអនាគត ។ លោក Mkko Hypponen គឺជាប្រធានផ្នែកស្រាវជ្រាវនៃក្រុមហ៊ុន F-Secure នៅ Finland។ គាត់បានដឹកនាំក្រុមរបស់គាត់ ដោយឆ្លងកាត់នូវការរីករាលដាលនៃមេរោគកុំព្យូទ័រនៅក្នុងប្រវត្តិសាស្ត្រ។ គាត់បានឲ្យឈ្មោះទៅកាន់មេរោគមួយ…

Read More »