Uncategorized

-

សូហ្វវែ៉ររបស់ Boeing’s 737 Max ត្រូវបានជួលសរសេរដោយវិស្វករ មួយម៉ោង ៩ដុល្លា

ការជួលអ្នកខាងក្រៅ (outsource) ដែលមានតម្លៃថោក ដើម្បីឱ្យអភិវឌ្ឍន៍សូហ្វវែ៉រ ព្រមទាំងការត្រួតពិនិត្យគុណភាពមិនគ្រប់គ្រាន់ អាចជាការរួមចំណែកដល់គ្រោះថ្នាក់យន្តហោះ Boeing 737 Max នេះបើយោងតាមរបាយការណ៍មួយពី Bloomberg ។ សូហ្វវ៉ែររបស់យន្តហោះ Boeing 737 Max ត្រូវបានអភិវឌ្ឍន៍ឡើង នៅពេលដែលក្រុមហ៊ុន Boeing កំពុងជំរុះវិស្វករល្អៗដែលមានបទពិសោធន៍…

Read More » -

ប៉ូលិសបិទចោល xDedic – ផ្សារអនឡាញដ៏ពេញនិយមមួយសម្រាប់ឧក្រិដ្ឋជន អ៊ីនធឺណិត

នៅក្នុងប្រតិបត្តិការអន្តរជាតិមួយ ដែលមានក្រុមអាជ្ញាធរអនុវត្តន៍ច្បាប់មកពីសហរដ្ឋអាមេរិក និងបណ្តាប្រទេសជាច្រើននៅអឺរ៉ុប បានធ្វើការបិទផ្សារបណ្តាញអនឡាញខុសច្បាប់ (underground marketplace) ហើយចាប់ខ្លួនជនសង្ស័យបីនាក់នៅក្នុងប្រទេសអ៊ុយក្រែន។ ផ្សារអនឡាញដែលមានឈ្មោះថា xDedic គឺជាទីផ្សារអនឡាញខុសច្បាប់ដែលអនុញ្ញាតឱ្យ ឧក្រិដ្ឋជនអ៊ីនធឺណិតធ្វើការទិញ លក់ ឬជួលសិទ្ធិក្នុងការចូលប្រើប្រាស់កុំព្យូទ័ររាប់ពាន់គ្រឿង និងម៉ាស៊ីន Servers ជាច្រើននៅទូទាំងពិភពលោក និងការចូលទៅកាន់ព័ត៌មានសម្គាល់អត្តសញ្ញាណផ្ទាល់ខ្លួនរបស់ប្រជាជនអាមេរិកជាច្រើនថែមទៀត។ វេបសាយខុសច្បាប់នេះដំណើរការមានរយៈពេលជាច្រើនឆ្នាំមកហើយ ដែលអ្នកគ្រប់គ្រងជាច្រើនរបស់ផ្សារមួយនេះរក្សាយុទ្ធសាស្រ្ត និងលាក់ទីតាំងនៃម៉ាស៊ីន…

Read More » -

៧ ចំនុចដើម្បីការពារវេបសាយរបស់អ្នកពីការវាយប្រហារ

ជាមួយនឹងការកើនឡើងនូវការធ្វើពាណិជ្ជកម្ម ឬធុរៈកិច្ចអនឡាញជារៀងរាល់ថ្ងៃ អ៊ិនធឺណិតបានក្លាយទៅជាទីលានប្រយុទ្ធជួរមុខមួយរវាងក្រុមហ៊ុន និងសត្រូវដែលមើលមិនឃើញ (ហេគឃ័រ)។ ចារកម្មទៅលើឧស្សាហកម្មធំៗ ការវាយលុកបំផ្លិចបំផ្លាញ ហើយនឹងភេរវកម្មតាមប្រព័ន្ធអ៊ិនធឺណិតបានកើតឡើងជាញឹកញាប់ ដែលធ្វើឲ្យមានការបាត់បង់ប្រាក់ចំណូល ការលួចយកទិន្នន័យ ការរំខានទៅដល់ដំណើរការអាជីវកម្ម និងខូចខាតកេរ្ត៍ឈ្មោះ។ សូមត្រៀមខ្លួនឲ្យរួចជាស្រេចសម្រាប់បង្ការការវាយប្រហារ។ សូមអនុវត្តន៍តាមវិធាន ៧ចំនុចខាងក្រោមដើម្បីការពារអង្គភាពរបស់អ្នកពីការគំរាមគំហែងខាងក្រៅ។ ១. ដឹងសត្រូវឲ្យបានច្បាស់អ្នកត្រូវយល់ដឹងឲ្យបានច្បាស់ ថាតើនរណាដែលអាចគំរាមគំហែងមកដល់អង្គភាពរបស់អ្នក។ មិនមានហេគឃ័រពីរនាក់ដូចគ្នានោះទេ។ ដើម្បីត្រៀមខ្លួនពីការវាយប្រហារ…

Read More » -

ឯកសារ៖ យល់ដឹងអំពីក្រមសីលធម៌ហេគឃ័រ

ខាងក្រោមនេះគឺជាកិច្ចការចងក្រងរបស់និស្សិតក្រោមប្រធានបទ “យល់ដឹងអំពីក្រមសីលធម៌ហេគឃ័រ និងមេរោគ (Ethical Hacker and Malware)”។ សូមអរគុណដល់និស្សិតដែលមានឈ្មោះដូចខាងក្រោម ដែលបានចូលរួមចំណែកបង្កើនការយល់ដឹងផ្នែកសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មានតាមរយៈការចងក្រងជាឯកសារនេះឡើង។ ១. និស្សិត វី រដ្ឋា (VY ROTHA)២. និស្សិត ហ៊ុន ប៊ុនហេង (HUN…

Read More » -

ហេគឃ័រជនជាតិចិនចេញផ្សាយ PoC សម្រាប់ Jailbreak ពីចម្ងាយទៅលើ iOS 12 នៅលើទូរស័ព្ទ iPhone X

យើងមានដំណឹងល្អសម្រាប់អ្នកដែលស្រឡាញ់ការ Jailbreak ទៅលើទូរស័ព្ទ iPhone ទាំងអស់គ្នា។ អ្នកស្រាវជ្រាវសន្តិសុខអ៊ីនធឺណិតជនជាតិចិនម្នាក់បង្ហាញពីព័ត៌មានលម្អិតនៃភាពងាយរងគ្រោះសំខាន់ៗនៅក្នុងកម្មវិធី Apple Safari web browser និងប្រព័ន្ធប្រតិបត្តិការ iOS ដែលអាចឱ្យអ្នកវាយប្រហារពីចម្ងាយធ្វើការ Jailbreak និងជ្រៀតចូលទៅក្នុងទូរស័ព្ទ iPhoneX ដែលកំពុងដំណើរការប្រព័ន្ធប្រតិបត្តិការ iOS 12.1.2 និងកំណែ…

Read More » -

WhatsApp កំណត់ការបញ្ជូនសារបន្តបានតែ ៥ នាក់ប៉ុណ្ណោះដើម្បីទប់ស្កាត់ពាក្យចចាមអារ៉ាម

តាមព័ត៌មានពី Channel News Asia បានឲ្យដឹងថា នាយកប្រតិបត្តិក្រុមហ៊ុនជាច្រើន បាននិយាយនាពេលថ្មីៗនេះថា កម្មវិធីសេវាកម្មផ្ញើសារ WhatsApp របស់ក្រុមហ៊ុនហ្វេសប៊ុក (Facebook Inc) ពេលនេះកំណត់ចំនួនដងសម្រាប់អ្នកប្រើប្រាស់ក្នុងការបញ្ជូនសារបន្តទៅកាន់មនុស្ស ៥ នាក់នៅក្នុងគោលបំណងប្រឆាំងទៅនឹង “ព័ត៌មានមិនពិត និងពាក្យចចាមអារ៉ាម” ។ លោក Victoria…

Read More » -

EuroCham: BREAKFAST TALK ON CYBER SECURITY

ព័ត៌មានទូទៅ សន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មានគឺជាបញ្ហាមួយដែលកំពុងតែមានការកើនឡើងយ៉ាងខ្លាំងចំពោះអង្គភាពរបស់អ្នក ហេតុដូច្នេះហើយតើអ្នកត្រូវការពារខ្លួនយ៉ាងដូចម្តេច? ដើម្បីធ្វើការការពារទិន្នន័យ និងធ្វើឲ្យប្រសើរឡើងនូវសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មានរបស់អង្គភាពអ្នក នាថ្ងៃទី២១ ខែមិថុនា ឆ្នាំ២០១៨ ខាងមុខនេះ EuroCham Digital & New Technologies Committee នឹងធ្វើការរៀបចំនូវកម្មវិធី Breakfast Talk…

Read More » -

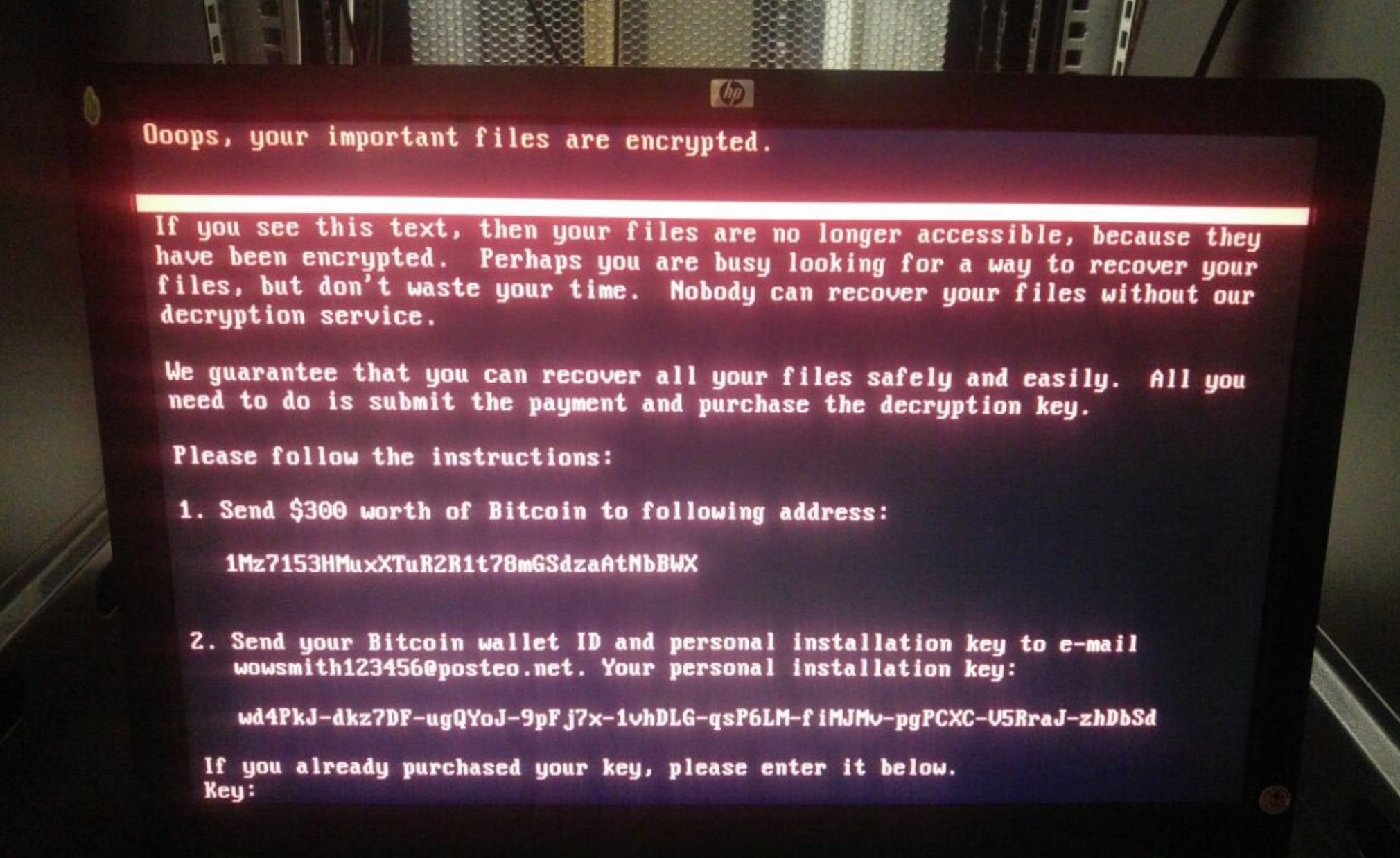

ALERT! Global ransomware attack again by Petya

ក្រុមហ៊ុនជាច្រើននៅជុំវិញពិភពលោកកំពុងតែរាយការណ៍អំពីការរងគ្រោះនៃមេរោគចាប់ជំរិត។ ក្រុមហ៊ុននៅអង់គ្លេស នៅអ៊ុយក្រែន និងនៅក្នុងរោងចក្រនុយក្លេអ៊ែរ Chernobyl ត្រូវបានទទួលរងគ្រោះដោយមេរោគមួយនេះ។ នៅក្នុងសេចក្តីថ្លែងការណ៍របស់ខ្លួន ក្រុមប្រឹក្សាសន្តិសុខជាតិអាមេរិកបាននិយាយថា រដ្ឋាភិបាលបាននឹងកំពុងធ្វើការសើុបអង្កេតទៅលើបញ្ហានេះ ហើយរដ្ឋាភិបាលអាមេរិកនឹងរកឲ្យឃើញអ្នកនៅពីក្រោយបញ្ហានេះ។ អ្នកជំនាញបានរំលឹកប្រាប់ទៅដល់ជនរងគ្រោះថាមិនឲ្យបង់ប្រាក់លោះឡើយ ដោយបញ្ជាក់ថាមិនមានការធានានោះឡើយថាអ្នកនឹងទទួលបានឯកសារទាំងអស់នោះមកវិញ។ ចំណែកឯខាងប៉ូលីសអន្តរជាតិ Interpol បាននិយាយថា ខ្លួនកំពុងតែតាមដានយ៉ាងយកចិត្តទុកដាក់នៅក្នុងបញ្ហានេះ ហើយនឹងធ្វើការជាមួយប្រទេសជាសមាជិក។ វាបានបង្ហាញខ្លួននៅប៉ុន្មានសប្តាហ៍ក្រោយនៃមេរោគចាប់ជំរិត WannaCry ដែលបានប៉ៈពាល់ទៅដល់ប្រទេសជាង…

Read More » -

What is the role of the Chief Information Security Officer?

តើផ្នែកសន្តិសុខព័ត៌មាននៅក្នុងអង្គភាពរបស់អ្នកត្រូវបានដឹកនាំដោយអ្នកដែលមានបទពិសោធន៍ផ្នែកនេះ (cheift Information Security Officer) ឬក៏ដោយអ្នកចំណេះដឹងតិចតួច ឬមិនមានសោះពាក់ព័ន្ធការងារសន្តិសុខព័ត៌មាន។ វាមានភាពខុសគ្នារវាងបុគ្គលិកពីរប្រភេទ ហើយការយល់ដឹងអំពីបញ្ហានេះអាចធ្វើឲ្យមានភាពខុសគ្នាយ៉ាងច្រើនក្នុងការបាត់បង់ថវិការរាប់ពាន់ ឬលានដុល្លាទៅឲ្យឧក្រិដ្ឋជនអ៊ិនធឺណិត។ តាមរយៈការសិក្សាថ្មីៗរបស់ IBM Security ទៅលើអង្គភាពប្រមាណជា ៣៨៣ នៅក្នុងឧស្សាហកម្មចំនួន ១៦ និង ១២ ប្រទេស…

Read More » -

វិធីសាស្ត្រក្នុងការវិកូដនីយកម្មទៅលើមេរោគចាប់ជំរិត Petya

មេរោគចាប់ជំរិត បាននឹងកំពុងតែមានការកើនឡើងយ៉ាងខ្លាំងក្លាក្នុងកំឡុងពេលពីរបីឆ្នាំកន្លងទៅនេះ ហើយក៏កំពុងតែក្លាយទៅជាការគំរាមគំហែងមួយ ដ៏ពេញនិយមនៅតាមអ៊ិនធឺណិត។ បើសិនជាកុំព្យូទ័ររបស់អ្នកមានឆ្លងនូវមេរោគប្រភេទ Ransomware នេះហើយ អ្នកត្រូវតែធ្វើការបង់ប្រាក់ដើម្បីទទួលបាននូវវិកូដនីយកម្ម (decrption) នូវឯកសាររបស់អ្នកត្រលប់មកវិញបាន។ ប៉ុន្តែបើសិនជាអ្នកទទួលរងគ្រោះដោយសារតែមេរោគចាប់ជំរិតមោះថា Petya Ransomware នេះគឺជាដំណឹងល្អសម្រាប់អ្នក ដោយអ្នកអាចធ្វើវិកូដនីយកម្មឯកសាររបស់អ្នកដោយមិនចាំបាច់បង់ប្រាក់ឡើយ ដោយសារតែនាពេលថ្មីៗនេះ អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខបានរកឃើញវិធីសាស្ត្រក្នុងការ បំបែកកូដរបស់មេរោគចាប់ជំរិតនេះ។ តើអ្វីទៅជាជាមេរោគ Petya…

Read More » -

Kali Linux Commands Cheat Sheet

ខាងក្រោមនេះគឺជាពាក្យបញ្ជាដែលមាននៅក្នុង Kali Linux ។ រាល់ពាក្យបញ្ជាដែលនិយមប្រើប្រាស់ត្រូវបានយកមកបង្ហាញនៅខាងក្រោម៖ A apropos : Search Help manual pages (man -k) apt-get : Search for and install…

Read More » -

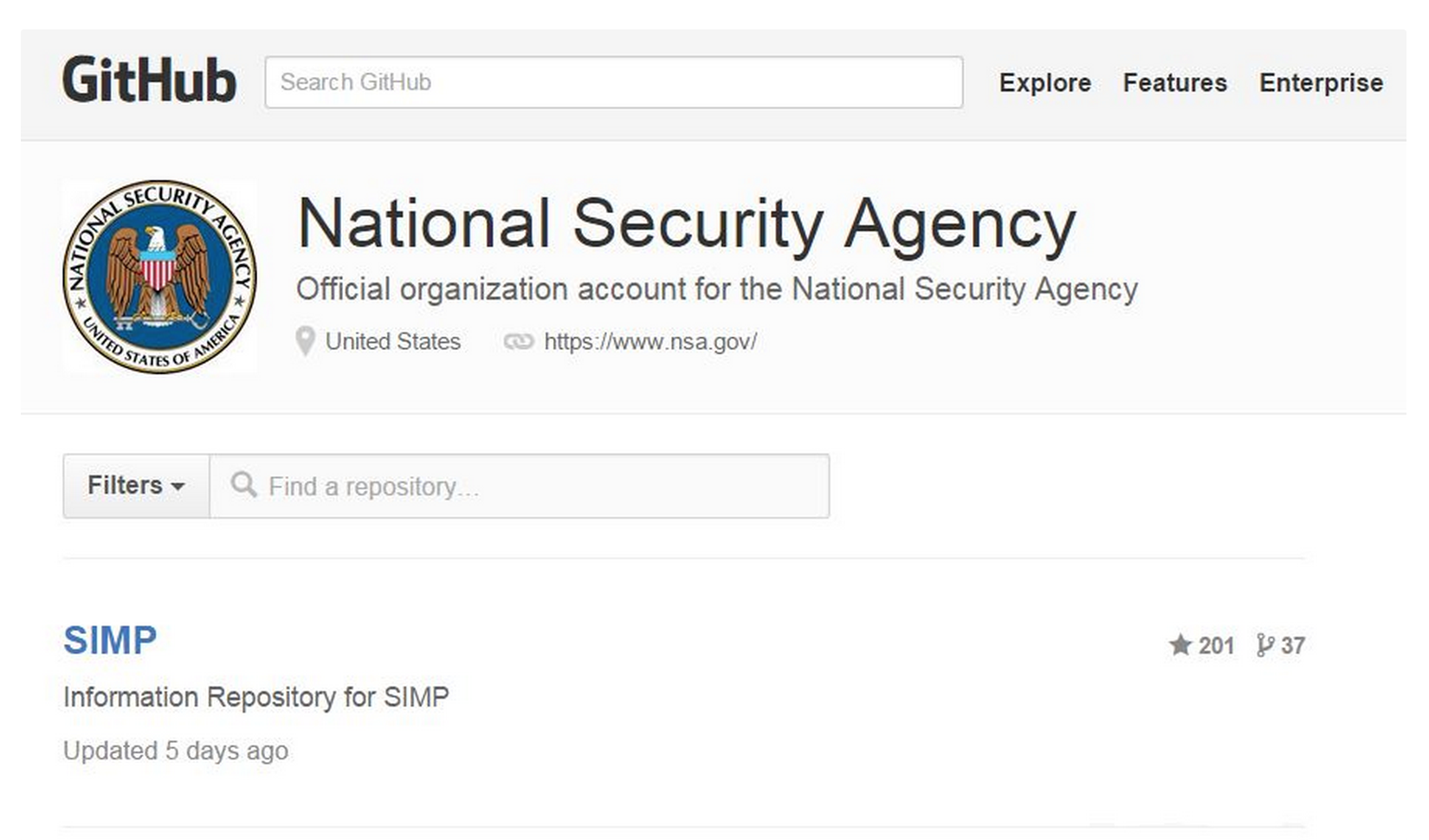

NSA Open Sources its Linux-based Cyber Security Tool

ភ្នាក់ងារសន្តិសុខជាតិរបស់អាមេរិក (NSA) បានបញ្ចេញនូវ source code របស់ប្រព័ន្ធគ្រប់គ្រងរួម (system integrity management) ហៅថា SIMP នៅក្នុងវិបសាយ GitHub។ NISA ធ្វើដូចនេះ គឺដើម្បីជួយដល់ស្ថាប័នរដ្ឋាភិបាល និងវិស័យឯកជនក្នុងការធ្វើឲ្យប្រសើរឡើងនូវយន្តការសន្តិសុខរបស់ពួកគេ។ SIMP មានគោលបំណងក្នុងការធ្វើឲ្យប្រសើរឡើងនូវប្រសិទ្ធិភាពនៃបណ្តាញសន្តិសុខរបស់ប្រព័ន្ធ ដោយរក្សាបាននូវបច្ចុប្បន្នភាព…

Read More » -

The most vulnerable operating systems and applications in 2014

បើតាមប្លុកនៃក្រុមហ៊ុន GFI បានឲ្យដឹងថា មានប្រមាណជា ៧០៣៨ ចំនុចខ្សោយផ្នែកសន្តិសុខត្រូវបានបន្ថែមចូលទៅក្នុងតាដាបេសជាតិស្តីអំពីចំនុចខ្សោយ (National Vulnerability Database -NVD) នៅក្នុងឆ្នាំ២០១៤ កន្លងទៅនេះ។ មានន័យថា ជាមធ្យមក្នុង១ថ្ងៃមានចំនុចខ្សោយប្រមាណជា ១៩ ផ្សេងៗគ្នាត្រូវបានរាយការណ៍។ តួលេខនេះ គឺវាបានបង្ហាញពីភាពកើនឡើងយ៉ាងច្បាស់ ជាងឆ្នាំ២០១៣ ហើយនឹងមានការកើនឡើងជាលំដាប់ នៅក្នុងរយៈពេលពីរ/បីឆ្នាំបន្ទាប់បន្តទៅទៀត។…

Read More » -

Anonymous will attack world famous brand for World Cup 2014

អ្នកវាយប្រហារតាមអ៊ិនធឺណែត Anonymous បានចេញនូវសេចក្តីប្រកាស ជាមួយនឹងពាក្យពេចន៍ថា ក្រុម Anonymous នឹងធ្វើការវាយប្រហារទៅកាន់ក្រុមហ៊ុនល្បីៗដែលធ្វើការឧបត្ថម្ភដល់ World Cup ។ វាមិនមែនជាការចំលែកទេ បើសិនជាក្រុម Anonymous ធ្វើការវាយប្រហារទៅលើក្រុមហ៊ុននានាដែលចូលរួមឧបត្ថម្ភកម្មវិធី World Cup 2014 ក្នុងពេលដែល FIFA World…

Read More »