Security Tips

-

អ្នកប្រើ Crack Software ប្រយ័ត្នគេហេគចូលកុំព្យូទ័របានយ៉ាងងាយ

ថ្មីៗនេះ តាមរយៈហ្វេបស៊ុករបស់លោក Visal Prom បានឱ្យដឹងថា ប្រព័ន្ធកុំព្យូទ័ររបស់លោកត្រូវបានហេគ ហើយត្រូវបានចោរព័ត៌មានវិទ្យា លួចចូលទៅប្រើប្រាស់គណនីហ្វេសប៊ុករបស់លោក ដែលអាចចំណាយអស់ ២០០០ដុល្លាក្នុងមួយថ្ងៃ។ ខាងក្រោមនេះ គឺជាអ្វីដែលលោក បានរៀបរាប់នៅលើគណនីហ្វេសប៊ុករបស់លោក៖ សូមអ្នកដែលចូលចិត្តប្រើ Tool Crack រឺ Software Crack ទាំងអស់ប្រុងប្រយ័ត្ន…

Read More » -

វីដេអូអប់រំយុគ្គសម័យឌីជីថល៖ កូនគេ កូនខ្ញុំ

អ្នកដឹងទេ រឿងនេះអាចកើតឡើងចំពោះមនុស្សនៅជុំវិញខ្លួនអ្នក ដូចនេះសូមស្វែងយល់ពីការការពារមនុស្សដែលអ្នកស្រលាញ់លើប្រព័ន្ធអនឡាញ ដោយតាមដានទំព័រ គិតគូរកូន Kit Kou Kon និង ក្រសួងប្រៃសណីយ៍ និងទូរគមនាគមន៍ – Ministry of Post and Telecommunications និង MoEYS Cambodia…

Read More » -

ការគិតខុស ៥យ៉ាង ទៅលើការងារសន្តិសុខសាយប័រ

ក្នុងសម័យសេដ្ឋកិច្ចឌីជីថល រាល់កិច្ចការទាំងអស់តែងតែភ្ជាប់ទៅនឹងប្រតិបត្តិការ និងការងារប្រើប្រាស់ប្រព័ន្ធព័ត៌មានវិទ្យា ។ ទន្ទឹមនឹងភាពសម្បូរបែបនៃប្រព័ន្ធបច្ចេកវិទ្យា ជាពិេសសនៅក្នុងបរិបទកូវីដនេះអ្វីៗជាច្រើនពឹងផ្អែកលើបច្ចេកវិទ្យា ហើយថ្ងៃនេះខ្ញុំលើកអំពីជំនឿយល់ខុសនៅក្នុងវិស័យសន្តិសុខព័ត៌មានវិទ្យាទាំង៥សំខាន់ៗនៅក្នុងកម្រិតស្ថាប័ន៖ 1. ការការពារសន្តិសុខគឺជាការងាររបស់ផ្នែកព័ត៌មានវិទ្យា ការយល់បែបនេះគឺជាកំហុសដ៏ធ្ងន់ពីព្រោះការការពារប្រព័ន្ធទាំងមូលនៅក្នុងស្ថាប័នគឺត្រូវការការចូលរួមស្វែងយល់ពីបុគ្គលគ្រប់រូប ។ តាមការអង្កេតទៅលើការវាយប្រហារគឺភាគច្រើនកើតមានឡើងតាមបុគ្គលដែលមិនយល់លក្ខណៈបច្ចេកទេសអំពីព័ត៌មានវិទ្យា ហើយជាពិសេសថ្នាក់ដឹកនាំគ្រប់កម្រិតនៅក្នុងស្ថាប័នដោយសារសិទ្ធិអំណាចដែលអាចចូលទៅក្នុងប្រព័ន្ធគ្រប់គ្រងរបស់ស្ថាប័ននោះបាន ។ និយាយបែបនេះ មិនមែនអ្នកប្រតិបត្តិការខាងក្រោមអ្នកគ្រប់គ្រងមិនចាំបាច់យល់អំពិវិទ្យាសាស្រ្តវាយប្រហារមួយចំនួនដែលអាចកើតមានឡើងដូចជាការ បោកបញ្ឆោតតាមអ៉ីម៉ែលអោយបុគ្គលិកចុចតំណរ ឬក៏ប្រើប្រាស់ USB Drive…

Read More » -

សូមមានការប្រុងប្រយ័ត្នក្នុងការប្រើប្រាស់កម្មវិធីកែរូបជាតុក្កតា

រាជធានីភ្នំពេញ៖ តាមការឱ្យដឹងពីទំព័រហ្វេសប៊ុករបស់លោក Vong Sokha បានសរសេរថា៖ ខ្ញុំសូមបញ្ចេញមតិយោបល់ទៅលើទំនោរថ្មីៗដែលកំពុងកើតមាន ឡើងនៅក្នុងប្រទេសកម្ពុជាគឺប្រើប្រាស់កម្មវិធីបំលែងរូបថតទៅជារូបត្លុកតុក្កតា ជាពិសេសថ្នាក់ដឹកនាំ និងអ្នកមានកិតិ្តយសជាច្រើនបានលេងកម្មវិធីក្នុងលក្ខណៈកំសាន្ត ក៏ប៉ុន្តែខ្ញុំបាទមានចំណុចមួយចំនួនដែលគួរអោយកត់សម្គាល់ដូចខាងក្រោម៖ ១. ការប្រើប្រាស់កម្មវិធីគឺយើងត្រូវអនុញ្ញាតិអោយកម្មវិធីអាចទាញយករូបថតរបស់យើង ហើយអ្វីដែលយើងគួរតែប្រុងប្រយ័ត្នគឺយើងមិនមែនអនុញ្ញាតិអោយកម្មវិធីយករូបថតតែ១ ឬ២ ដែលយើងចង់លេងនោះទេ គឺយើងបានអនុញ្ញាតិអោយគេទទួលបានរូបថតទាំងអស់ក្នុងឧបករណ៍របស់អ្នកទោះបីជាគោលនយោបាយរបស់កម្មវិធីនោះបានអះអាងថាគេមិនប្រមូលរូបថតផ្សេងក៏ដោយ ។ ២. កម្មវិធីនេះបានបញ្ជាក់ថា Metadata…

Read More » -

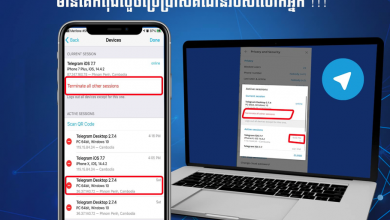

វិធីសាស្ត្រលុប Session ក្នុងកម្មវិធី Telegram ករណីសង្ស័យមានគេកំពុងលួចប្រើប្រាស់គណនីរបស់លោកអ្នក (មានវីដេអូ)

តាមព័ត៌មានពីទំព័រហ្វេសប៊ុករបស់នាយកដ្ឋានព័ត៌មានវិទ្យានៃក្រសួងមហាផ្ទៃបានប្រាប់ពីវិធីសាស្ត្រក្នុងការលុប session ក្នុងកម្មវិធី Telegram ក្នុងករណីសង្ស័យមានគេកំពុងលួចប្រើប្រាស់គណនីតេលេក្រាមរបស់អ្នក។ សូមអានខ្លឹមសារលំអិតដូចខាងក្រោម៖ កម្មវិធី Telegram បានក្លាយជាកម្មវិធីផ្ញើសារអេឡិចត្រូនិកដ៏កំពុងពេញនិយមជាងគេមួយនៅព្រះរាជាណាចក្រកម្ពុជា ដែលត្រូវបានប្រើប្រាស់នៅតាមបណ្តាស្ថាប័នរដ្ឋ វិស័យឯកជន និងគ្រឹះស្ថានសិក្សានានា ដើម្បីបញ្ជូនព័ត៌មាន រូបភាព វីដេអូ និងឯកសារផ្សេងៗទៅវិញទៅមក។ដើម្បីសម្រួលដល់ការប្រើប្រាស់ កម្មវិធី Telegram អាចដំឡើងនិងប្រើប្រាស់លើទូរស័ព្ទដៃ កុំព្យូទ័រ…

Read More » -

ស្វែងយល់អំពីសិទ្ធិឯកជនភាពនៃព្រះរាជាណាចក្រកម្ពុជា!

តាមទំព័រហ្វេសប៊ុករបស់នាយកដ្ឋានព័ត៌មានវិទ្យានៃក្រសួងមហាផ្ទៃបានឱ្យដឹងថា នៅតាមបណ្ដាប្រទេសរីកចម្រើនមួយចំនួន សិទ្ធិឯកជនភាព និងកិច្ចគាំពារព័ត៌មាន ឬទិន្នន័យឯកជន មានសភាពរិតត្បិត តឹងរ៉ឹងខ្លាំង ព្រមទាំងមានការដាក់ទោសទណ្ឌយ៉ាងធ្ងន់ធ្ងរ ក្នុងករណីមានការរំលោភបំពាន (ឧទាហរណ៍៖ ច្បាប់ការពារទិន្នន័យសហភាពអ៊ឺរ៉ុប General Data Protection Regulation – GDPR)។ ក្រឡេកមកមើលព្រះរាជាណាចក្រកម្ពុជា បច្ចុប្បន្ន ពុំទាន់អនុម័តច្បាប់ដាច់ដោយឡែកលើកិច្ចគាំពារទិន្នន័យ…

Read More » -

ហេតុអ្វីបានជាមានកំណើននៃបទល្មើសបច្ចេកវិទ្យា?

ហេតុអ្វីបានជាមានកំណើននៃបទល្មើសបច្ចេកវិទ្យា? តើគួរធ្វើដូចម្តេចដើម្បីចូលរួមកាត់បន្ថយបទល្មើសបច្ចេកវិទ្យា? តាមទំព័រហ្វេសប៊ុករបស់នាយកដ្ឋានព័ត៌មានវិទ្យានៃអគ្គលេខាធិការដ្ឋាននៃក្រសួងមហាផ្ទៃបានឱ្យដឹងថា នៅប៉ុន្មានឆ្នាំចុងក្រោយនេះ វិស័យបច្ចេកវិទ្យាគមនាគមន៍និងព័ត៌មាន នៃព្រះរាជាណាចក្រកម្ពុជា មានការរីកចម្រើនយ៉ាងខ្លាំង។ យោងរបាយការណ៍ចេញផ្សាយដោយ Hootsuite នៅឆ្នាំ២០២០ បង្ហាញថាព្រះរាជាណាចក្រកម្ពុជា មានក្រុមហ៊ុនផ្គត់ផ្គង់សេវាអ៊ីនធឺណិតប្រមាណ ៤៧ក្រុមហ៊ុន ចំណែកតួរលេខនៃការប្រើប្រាស់អ៊ីនធឺណិតមានចំនួន ៨.៨៦លាននាក់ (៥២,៦%) អ្នកប្រើប្រាស់បណ្តាញសង្គមមានចំនួន ១២លាននាក់ (៧១,៣%) ចំនែកការប្រើប្រាស់សេវាទូរស័ព្ទ…

Read More » -

ហេតុអ្វីបានជាប្រព័ន្ធចែករំលែកមេរោគសំខាន់?

MISP — the Malware Information Sharing Platform — បានក្លាយទៅជាយន្តការមួយដ៏ពេញនិយមក្នុងចំណោមអ្នកជំនាញសន្តិសុខសាយប័រ ក្នុងគោលបំណងចែករំលែកព័ត៌មានពាក់ព័ន្ធទៅនឹងការគំរាមគំហែងសាយប័រ។ MSIP គឺជាថ្នាលប្រភពកូដចំហរ (open source platform) ស្តង់ដារមួយដែលកំពុងតែមានការរីកចំរើនជាលំដាប់ ហើយត្រូវបានចូលរួមឧបត្ថម្ភដោយសហគមន៍អឺរ៉ុប។ វាប្រៀបបានទៅនឹងហេដ្ឋារចនាសម្ព័ន្ធមួយដែលត្រូវបានប្រើប្រាស់សម្រាប់ប្រមូល ប្រើប្រាស់ និងចែករំលែកព័ត៌មាននៃមេរោគ។ ថ្នាលនេះផ្តល់នូវប្រយោជន៍មួយចំនួនដូចខាងក្រោម៖ អាចអនុញ្ញាតឱ្យអ្នកប្រើប្រាស់ទាញយកព័ត៌មានអំពី…

Read More » -

Threat Intelligence នៅក្នុងមជ្ឈមណ្ឌលត្រួតពិនិត្យសន្តិសុខសាយប័រ (SOC)

ថ្នាលបច្ចេកវិទ្យាប្រភេទប្រភពបើកចំហរ ដូចជាថ្នាលចែករំលែកព័ត៌មានអំពីមេរោគ (Malware) គឺជាវិធីសាស្ត្រមួយដែលមានការពេញនិយមប្រើប្រាស់នៅក្នុងការចែករំលែកព័ត៌មាននានាអំពីការគំរាមគំហែងសាយប័រ (Cybersecurity threats)។ មជ្ឈមណ្ឌលត្រួតពិនិត្យសន្តិសុខសាយប័រ (SOCs) សព្វថ្ងៃនេះកំពុងមានការតស៊ូយ៉ាងខ្លាំង។ ការគំរាមកំហែងតាមអុីនធឺណិតកំពុងតែកើនឡើងជារៀងរាល់ថ្ងៃ ហើយកាន់តែមានភាពស្មុគស្មាញឡើងៗ។ បរិមាណដ៏ច្រើនសន្ធឹកសន្ធាប់នៃទិន្នន័យដែលកើតមានឡើងជារៀងរាល់វិនាទី បានបង្កើតឱ្យមាននូវភាពងាយរងគ្រោះច្មីៗ និងផ្លូវនៃការវាយប្រហារ។ តើ SOC ធ្វើដូចម្តេចដើម្បីរក្សាបាននូវល្បឿនក្នុងការត្រួតពិនិត្យជាមួយនឹងការគំរាមគំហែងដែលកំពុងកើតមានឡើង និងយល់ឱ្យបានច្បាស់អំពីវា? បើតាមទិន្នន័យរបស់វិទ្យាស្ថាន Ponemon…

Read More » -

គន្លឹះ ៦ យ៉ាង ដើម្បីកាត់បន្ថយភាពខូចខាតពីការវាយប្រហារលើភាគីទី៣

ការវាយលុកទៅលើក្រុមហ៊ុន SolarWinds នឹងក្រុមហ៊ុនយក្សដទៃៗទៀត បានធ្វើឱ្យមានការផ្លាស់ប្តូរការយកចិត្តទុកដាក់ទៅលើហានិភ័យដែលអាចកើតមានឡើងតាមរយៈ software supply chain និងការទុកចិត្តទៅលើភាគីទីបី (third parties)។ ការវាយប្រហារក្នុងទម្រង់ទាំងពីរនេះ គឺមានផលប៉ៈពាល់អវិជ្ជមានដល់អង្គភាព ដែលអាចលួចនូវទិន្នន័យ និងលាក់ខ្លួននៅក្នុងបណ្តាញព័ត៌មានបច្ចេកវិទ្យានៅក្នុងអង្គភាពតែម្តង។ អ្នកជំនាញសន្តិសុខសាយប័ររំពឹងថា ការវាយប្រហារបែបនេះគឺនឹងមានការកើនឡើង ដោយសារតែចោរបច្ចេកវិទ្យាព្យាយាមធ្វើការវាយលុកទៅលើចំនុចងាយរងគ្រោះនៅក្នុងផលិតផលនិងសេវារបស់ភាគីទីបី ដើម្បីឈានទៅកាន់គោលដៅដែលបានគ្រោងទុក។ អង្គភាពនិមួយៗអាចធ្វើតាមការណែនាំ ចំនួន…

Read More » -

១១ចំនុចនាំអ្នកឲ្យមានសុវត្ថិភាពអុីនធឺណិត

អុីនធឺណិតត្រូវបានប្រើប្រាស់យ៉ាងទូលំទូលាយនៅក្នុងព្រះរាជាណាចក្រកម្ពុជាសម្រាប់ការសិក្សារៀនសូត្រ សម្រាប់ការធ្វើពាណិជ្ជកម្ម ការស្រាវជ្រាវ និងទំនាក់ទំនងប្រចាំថ្ងៃ។ ការដែលមានការកើនឡើងនូវការប្រើប្រាស់អុីនធឺណិតនេះ ក៏មាននូវហានិភ័យជាច្រើនផងដែរចំពោះអ្នកប្រើប្រាស់។ លោក ជី សុផាត ដែលជាអ្នកជំនាញផ្នែកបច្ចេកវិទ្យាមួយរូប បានរៀបចំផ្ទាំងយល់ដឹង ១១ចំនុចនាំឱ្យអ្នកមានសុវត្ថិភាពអុីនធឺណិត ដូចខាងក្រោម៖

Read More » -

សុវត្ថិភាពនៅលើឧបករណ៍ WiFi របស់អ្នក

តាមស្ថានភាពបច្ចុប្បន្ន អ្នកនៅផ្ទះច្រើនដូចនេះ អ្នកគួរយល់ដឹងពីគន្លឹះមួយចំនួនអំពី ការតំណត់ Wifi នៅផ្ទះរបស់អ្នក។ លោក ជី សុផាត ដែលជាអ្នកជំនាញផ្នែកបច្ចេកវិទ្យាមួយរូប បានរៀបចំផ្ទាំងយល់ដឹងសុវត្ថិភាពនៅលើឧបករណ៍ WiFi របស់អ្នក ដូចខាងក្រោម៖ Join our Telegram: https://t.me/infosecisac for more…

Read More » -

គន្លឹះ ៧យ៉ាង ធ្វើឲ្យទូរស័ព្ទអ្នកមានសុវត្ថិភាព

ដូចដែលយើងដឹងហើយថា ទូស័ព្ទប្រភេទស្មាតហ្វូន (smart phone) ត្រូវបានប្រើប្រាស់យ៉ាងទូលំទូលាយនៅក្នុងព្រះរាជណាចក្រកម្ពុជាក្នុងពេលបច្ចុប្បន្ននេះ។ ទនឹ្ទមនឹងការប្រើប្រាស់អុីនធឺណិតមានការកើនឡើងក្នុងចំណោមអ្នកប្រើប្រាស់ស្មាតហ្វូន ហានិភ័យនៃការលួចទិន្នន័យតាមរយៈស្មាតហ្វូន ក៏កាន់តែធំៗឡើងផងដែរ។ លោក ជី សុផាត ដែលជាអ្នកជំនាញផ្នែកបច្ចេកវិទ្យាមួយរូប បានរៀបចំផ្ទាំងយល់ដឹងសន្តិសុខសាយប័រសម្រាប់ស្មាតហ្វូនដូចខាងក្រោម៖ Join our Telegram: https://t.me/infosecisac for more news…

Read More » -

ចំនុចទាំង ៦យ៉ាង ដែលជាដើមហេតុនៃបញ្ហាសន្តិសុខសាយប័រ

ដូចដែលយើងដឹងរួចមកហើយថា មានការបែកធ្លាយទិន្នន័យធំៗជាច្រើនកន្លងមកនេះដែលត្រូវបានរាយការណ៍ តែក៏នៅមានករណីជាច្រើនទៀតដែលមិនបានរាយការណ៍ ហើយត្រូវបានចោរបច្ចេកវិទ្យាបញ្ចេញនៅក្នុង DarkWeb។ ទោះបីជាអង្គភាពទាំងអស់នោះបានធ្វើតាមអនុលោមភាពសន្តិសុខសាយប័រ ដែលមានដូចជា PCI, ISO2700x, NIST 800-53, HIPPA និងស្តង់ដារផ្សេងទៀតក៏ដោយ ក៏អង្គភាពទាំងនោះមិនអាចគេចផុតពីការវាយលុក និងលួចទិន្ននន័យបានឡើយ។ ក្នុងខណៈពេលដែលការធ្វើអនុលោមភាពបានធ្វើឱ្យការគ្រប់គ្រងសន្តិសុខសាយប័រមានភាពប្រសើរឡើងនោះ វាមិនគ្រប់គ្រាន់ក្នុងការបង្ការទប់ស្កាត់ការជ្រៀតចូលលួចទិន្នន័យនោះទេ។ ហេតុផលដ៏ចំបងដែលបណ្តាលឱ្យមានឧប្បទេវហេតុសន្តិសុខសាយប័រ នោះគឺយើងមិនបានផ្តោតទៅលើមូលហេតុចំណងដែលបណ្តាលឱ្យមានការលួចទិន្នន័យបាន។ ខាងក្រោមនេះគឺជាបញ្ហាបច្ចេកទេស…

Read More » -

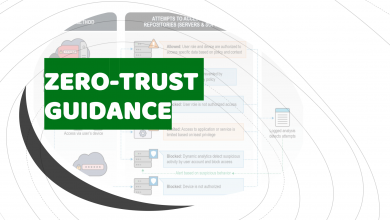

ការណែនាំអំពី Zero-Trust Architecture

ឯកសារថ្មីមួយបានផ្តល់ជាការណែនាំដល់អាជីវកម្មក្នុងការធ្វើផែនការអនុវត្តន៍នូវយុទ្ធសាស្ត្រគ្រប់គ្រងប្រព័ន្ធហេដ្ឋារចនាសម្ព័ន្ធព័ត៌មានវិទ្យាក្នុងម៉ូដែល Zero-Trust ។ នាពេលថ្មីៗនេះ ទីភ្នាក់ងារសន្តិសុខជាតិសហរដ្ឋអាមេរិក (NSA) បានបញ្ចេញនូវឯកសារពន្យល់អំពី zero-trust model ហើយនឹងផលប្រយោជន៍នានា ព្រមទាំងបញ្ហាប្រឈមពាក់ព័ន្ធទៅនឹងការដាក់ឱ្យប្រើប្រាស់។ ដូចដែលយើងដឹងហើយថា ការប្រើប្រាស់បច្ចេកវិទ្យាក្លោដ និងពាក់កណ្តាលក្លោដ (hybrid) បានក្លាយទៅជារឿងសាមញ្ញសម្រាប់អាជីវកម្មក្នុងពេលបច្ចុប្បន្ននេះ ដែលធ្វើឱ្យកាន់តែមានភាពស្មុគស្មាញពាក់ព័ន្ធទៅនឹងការកើនឡើងនូវការគំរាមគំហែងសាយប័រ។ ការការពារទៅលើបណ្តាញព័ត៌មានវិទ្យាតាមបែបប្រពៃណីដោយប្រើប្រាស់សុសវែរជាច្រើនគឺមិនគ្រប់គ្រាន់នោះទេ។ អង្គភាពទាំងអស់ត្រូវការនូវយន្តការដ៏ប្រសើរមួយ ក្នុងការបង្ការទប់ស្កាត់ទៅលើហេដ្ឋារចនាសម្ព័ន្ធ…

Read More »