ហេគគ្រឿងចក្រធន់ធ្ងន់ (industry machines) តាមរយៈចំនុចខ្សោយនៅក្នុងតេលេបញ្ជា

តើអ្នកដឹងទេថាឧស្សាហកម្មផលិតកម្ម និងសំណង់ជាច្រើនដែលកំពុងតែប្រើឧបករណ៍បញ្ជាពីចម្ងាយដោយប្រើប្រាស់ហ្វ្រេកង់វិទ្យុ (radio-frequency remote controllers) ដើម្បីប្រតិបត្តិការទៅលើឧបករណ៍ស្ទូច អណ្តូងខួង និងគ្រឿងចក្រធុនធ្ងន់ផ្សេងទៀត? តើពិតជាមិនមានបញ្ហាទេឬ? ។ បើតាមការបញ្ជាក់របស់ Trend Micro ពួកវាគឺងាយរងគ្រោះដោយសារតែការហេគ។

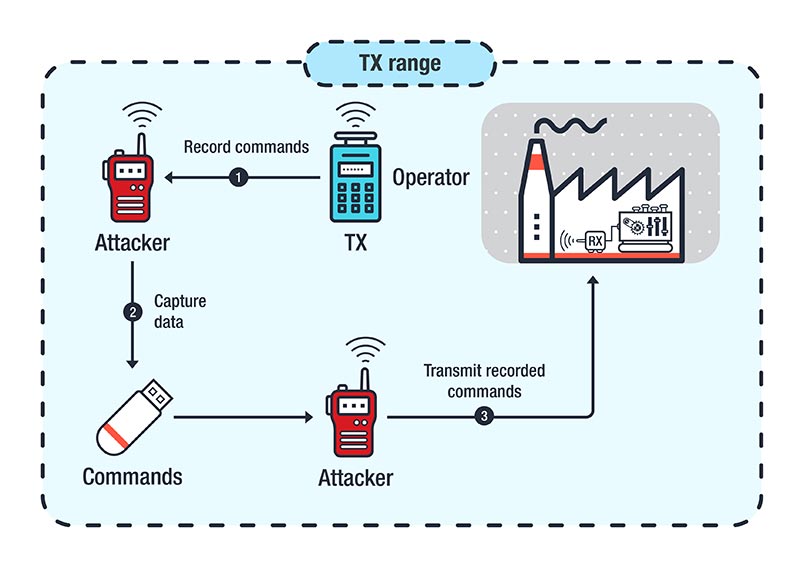

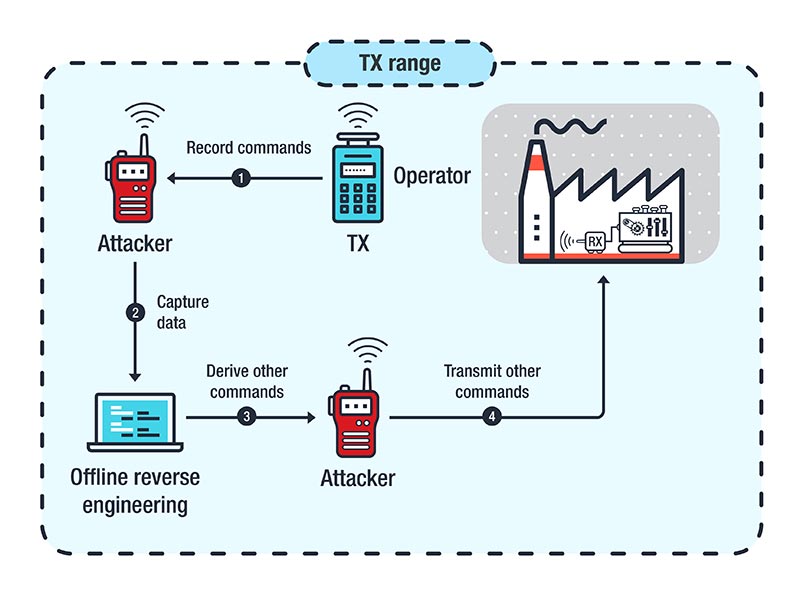

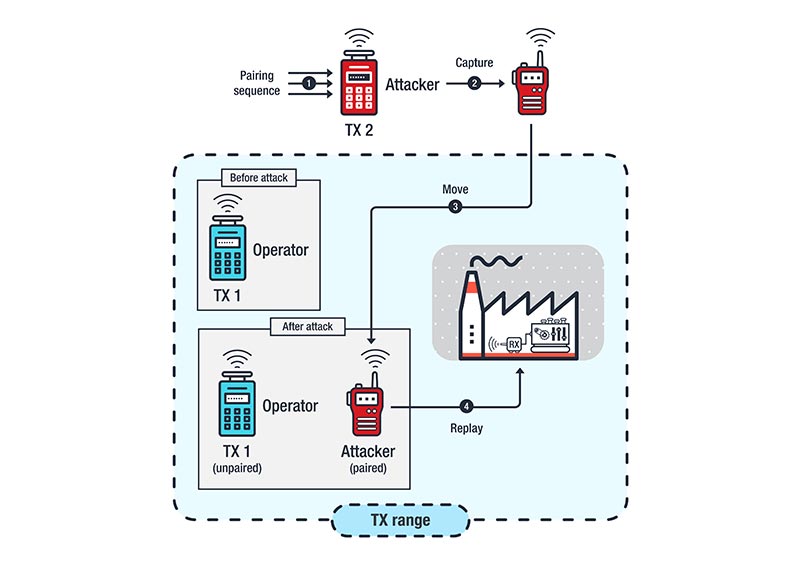

លទ្ធភាពនៃការវាយប្រហារជាច្រើនសម្រាប់អ្នកបង្កកំហុសនេះរួមមានសមត្ថភាពក្នុងការដាក់បញ្ចូលពាក្យបញ្ជា ការផ្គូផ្គងឡើងវិញដែលមានភាពគ្រោះថ្នាក់ និងសូម្បីតែសមត្ថភាពក្នុងការបង្កើតនូវការបញ្ជាផ្ទាល់ខ្លួនរបស់មនុស្សម្នាក់ដើម្បីគ្រប់គ្រងឧបករណ៍ពីចម្ងាយថែមទៀត។

នៅក្នុងរបាយការណ៍របស់ខ្លួន Trend Micro និយាយថា “ការរកឃើញរបស់យើងបង្ហាញថា ឧបករណ៍បញ្ជាពីចម្ងាយរបស់ឧស្សាហកម្មមិនសូវមានសន្តិសុខជាងប្រព័ន្ធបើកទ្វារហ្គារ៉ាសនោះទេ។ នេះបើតាមការចេញផ្សាយស្តីអំពីការវិភាគសន្តិសុខ និងសុវត្ថិភាពនៃឧបករណ៍បញ្ជាវិទ្យុហ្វ្រេកង់ពីចម្ងាយ”។

បើតាមការបញ្ជាក់របស់ Trend Micro បានឲ្យដឹងថា៖ បើពិនិត្យទៅតាមបរិបទនៃបច្ចេកវិទ្យា IT នោះយើងឃើញថា ឧបករណ៍បញ្ជាពីចម្ងាយដែលប្រើប្រាស់នៅក្នុងឧស្សាហកម្មធំៗគឺហាក់ដូចជាមិនមានសន្តិសុខតាំងពីការរៀបចំដំបូង (design) មកម្លេះ។

“ក្រុមហ៊ុនមួយក្នុងចំណោមក្រុមហ៊ុនចែកចាយជាច្រើនដែលយើងបានទាក់ទង បានលើកឡើងថា ខ្លួនទទួលបានតម្រូវការជាពិសេសពីអតិថិជនដែលចង់លុបបំបាត់តម្រូវការសម្រាប់ការចុចលើប៊ូតុងនៅលើឧបករណ៍បញ្ជាដោយដៃ ហើយជំនួសវាដោយកុំព្យូទ័រដែលភ្ជាប់ទៅនឹងពាក្យបញ្ជាជាច្រើន ដែលជាផ្នែកមួយនៃដំណើរការស្វ័យប្រវត្តិកម្មដ៏ស្មុគស្មាញដោយគ្មានមនុស្សនៅក្នុងសង្វាក់ការងារនោះឡើយ។”

ជាការពិតណាស់ ការរចនាពីដំបូង (by design) នៃផ្នែកខ្លះនៃឧបករណ៍ឧស្សាហកម្មទាំងនេះអនុញ្ញាតឱ្យប្រតិបត្តិករម្នាក់ចេញពាក្យបញ្ជាដំណាលគ្នាទៅនឹងឧបករណ៍ជាច្រើនទៀតក្នុងពេលតែមួយ។

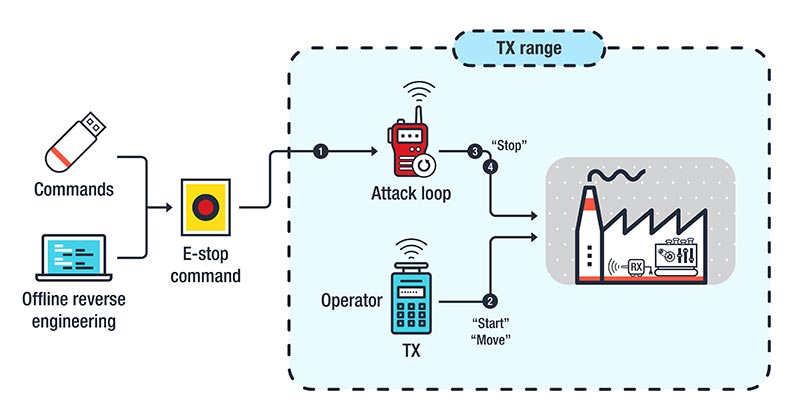

បន្ថែមពីលើការវាយប្រហារ ដែលពាក្យបញ្ជាជាច្រើនត្រូវបានកត់ត្រាទុកដោយអ្នកវាយប្រហារ និងបញ្ជាសារឡើងវិញដើម្បីគ្រប់គ្រងរោងចក្រដែលជាគោលដៅ, ទម្រង់នៃវាយប្រហារក៏រួមបញ្ចូលការប្រើប្រាស់ Command Injection ផងដែរ មានដូចជាការចេញបញ្ជាឲ្យបញ្ឈប់ជាបន្ទាន់បន្តបន្ទាប់ (emergency stop command) ជាប់ៗគ្នាជាច្រើនដែលនឹងបង្កើតបានជាការវាយប្រហារក្នុងទម្រង់ Denial of Service ។

ក្រុមហ៊ុន Trend Micro ក៏រកឃើញផងដែរថា តាមរយៈការធ្វើតេស្តទៅលើឧបករណ៍ដែលអាចមានលទ្ធភាពក្នុងការសរសេរកម្មវិធីឡើងវិញ (reprogrammable devices) បានបង្ហាញថា មិនមានឧករណ៍ណាមួយឡើយដែលបានដាក់នូវយន្តការការពារប្រឆាំងទៅនឹងការសរសេរកូដបន្ថែមសារឡើងវិញ (unattended reprogramming) ក្នុងនោះមានដូចជា operator auhtentication ជាដើម។

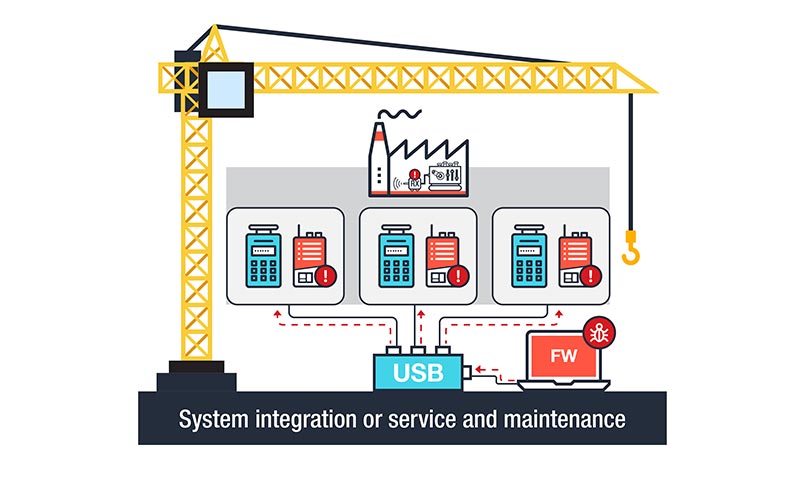

ខណៈពេលដែលវាស្តាប់ទៅគួរឱ្យខ្លាចនោះ រោងចក្រ និងកន្លែងសំណង់ជាច្រើនរីករាយជាមួយសន្តិសុខជាក់ស្តែង (physical security) ដែលវាយ៉ាងហោចណាស់ក៏បានការពារមិនឲ្យអ្នកវាយប្រហារធ្វើការផ្លោះរបងចូលទៅកាន់ការដ្ឋាន ហើយធ្វើការវាយលុកតាមរយៈ laptop ឬក៏ឧបករណ៍ home-made contoller ឬក៏តំឡើងកម្មវិធីសារឡើងវិញ (reflash) ទៅលើ firmware បាននោះដែរ។

ដើម្បីធ្វើអោយសំពាធឈាមរបស់អ្នកគ្រប់គ្រងការដ្ឋានកាត់តែឡើងខ្ពស់, Trend Micro បានគូសបញ្ជាក់ថា មិនត្រឹមតែ script kiddies ប៉ុណ្ណោះទេដែលអាចធ្វើការវាយប្រហារក្នុងទម្រ់ងខ្លះទៅលើឧស្សាហកម្មនេះ សូម្បីតែអ្នកវាយប្រហារពីចម្ងាយក៏អាចវាយលុកហើយអាក់សេស (access) បាន ដោយការប្រើប្រាស់នូវម៉ូឌឹម (Cellular Modems) ប្រើថាមពលថ្មភ្ជាប់ទៅកាន់យន្តហោះគ្មានមនុស្សជិះ (Drone) ចូលទៅកាន់តំបន់ការដ្ឋានផងដែរ។

ក្រុមហ៊ុន Trend Micro បានចង្អុលបង្ហាញថា “ជាទូទៅមានការទើសចិត្តជាខ្លាំងតាមរយៈការជួសជុលកំហុសឆ្គង (Patch) ទៅលើឧបករណ៍ទាំងនោះ ដោយសារតែវាមានការខាតបង់ពេលវេលាច្រើន និងឧបសគ្គខ្ពស់នៃការបន្តអាជីវកម្ម ហើយក៏គ្មានការធ្វើការកោសលវិច័យផងដែរនៅក្នុងវិស័យនេះ។ ការវាយប្រហារតាមឌីជីថល មិនត្រូវគេចាត់ទុកថាអាចកើតមានឡើងឡើយនៅក្នុងវិស័យមួយនេះ

អនុសាសន៍ណែនាំ

ឧបករណ៍ដែលប្រើប្រាស់ក្នុងឧស្សាហកម្មគឺមានថ្លៃដើមខ្ពស់ណាស់ក្នុងការផ្លាស់ប្តូរ ( replacement) ហើយអាយុកាលវែងក្នុងការប្រើប្រាស់។ ដែលមានន័យថាចំណុចខ្សោយទាំងនោះនឹងឋិតនៅរយៈពេលវែងតទៅទៀត ដែលអាចដល់រាប់សិបឆ្នាំ។

Trend Micro បានណែនាំឲ្យមានការជួសជុលកំហុសឆ្គងទាំងនោះតាមរយៈ patches ដើម្បីការពារមិនឲ្យអ្នកវាយប្រហារអាចវាយលុកចូលទៅក្នុងប្រព័ន្ធបាន។ សម្រាប់ System integrators គួរតែមានមុខងារធ្វើការបិទមិនឲ្យដំណើរការឧបរកណ៍នៅពេលដែល remote controllers មិនស្ថិតនៅក្នុងដែនអាចបញ្ជាបាន។

សម្រាប់ជាយន្តការរយៈពេលវែង ស្តង់ដារមួយគួរតែត្រូវបានអភិវឌ្ឍន៍ផងដែរ ដើម្បីធានាបាននូវ interoperability, reliability និង security។

សម្រាប់ការស្វែងយល់បន្ថែម សូមដោនឡូតឯកសារ “A Security Analysis of Radio Remote Controllers for Industrial Applications,” ៕

ប្រភពៈ Trend Micro