គណនី Twitter, Pinterest របស់លោក Zuckerberg ត្រូវបានហេគ

បុគ្គលដែលដំណើរការនូវបណ្តាញព័ត៌មានសង្គមដ៏ធំជាងគេ ហើយបាននឹងកំពុងធ្វើការដាក់នូវយន្តការសន្តិសុខថ្មីៗដើម្បីឲ្យសមស្របទៅនឹងកំណើននៃ អ្នកប្រើប្រាស់រាប់រយលាននាក់ បែរជាបរាជ័យខ្លួនឯងក្នុងការធ្វើតាមមូលដ្ឋានគ្រឹះនៃសន្តិសុខសម្រាប់គណនីអនឡាញរបស់ខ្លួនទៅវិញ។

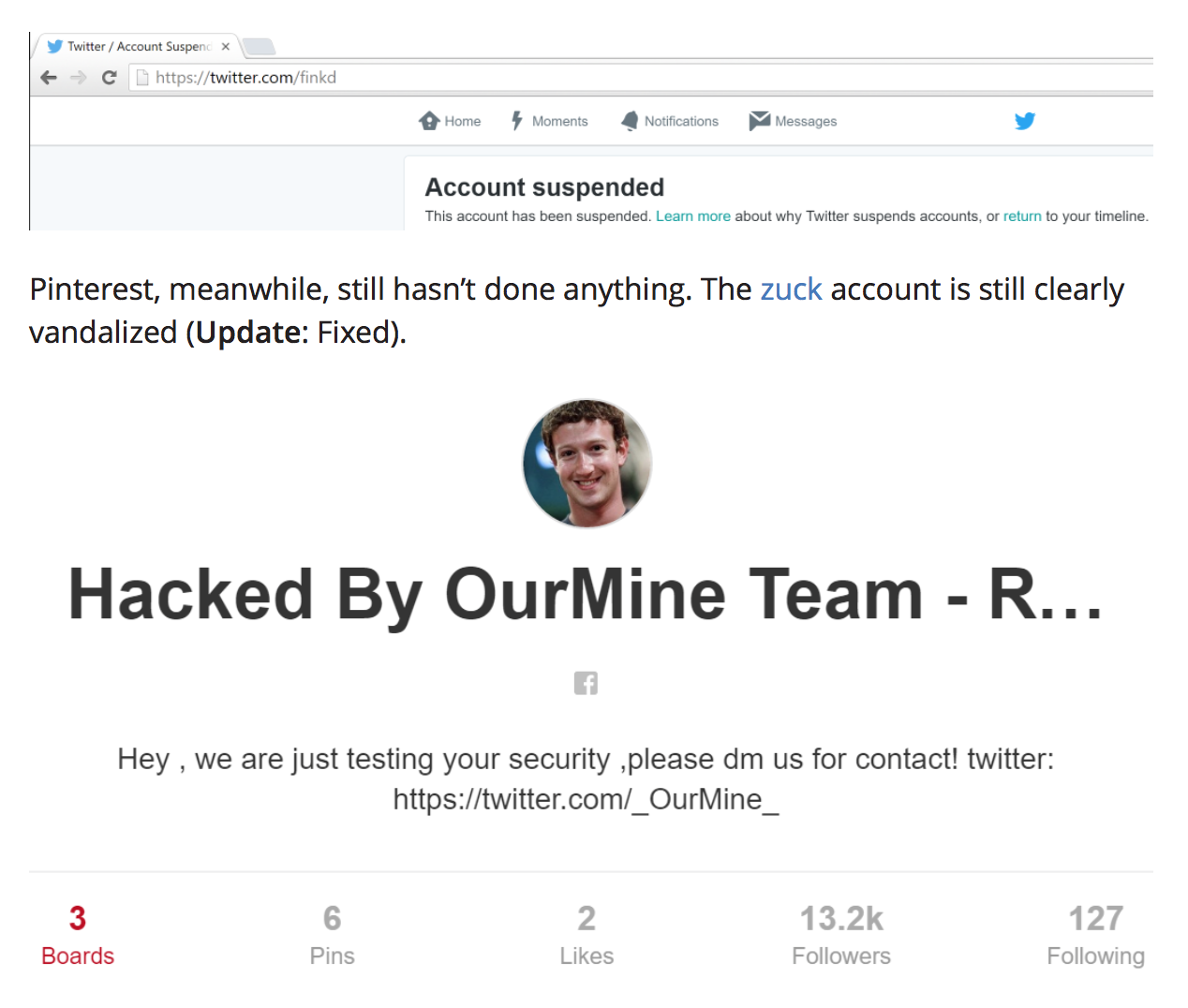

នោះគឺ អគ្គនាយកក្រុមហ៊ុនហ្វេសប៊ុក CEO លោក Mark Zuckerberg ដែលគណនី Twitter និង Pinterest របស់គាត់ត្រូវបានទទួលរងការ ហេគ កាលពីថ្ងៃអាទិត្យកន្លងទៅនេះ។ ក្រុមនៃហេគឃ័រដែលមកពី Saudi Arabia មានឈ្មោះថា OurMine បានចេញមុខមកទទួលខុសត្រូវ សម្រាប់ការវាយប្រហារនេះ ហើយសូមធ្វើការទស្សទាយថា តើក្រុមនេះធ្វើបានយ៉ាងដូចម្តេច?

សូមអរគុណទៅដល់ការបញ្ចេញនូវទិន្នន័យរបស់ LinkedIn ។

ក្រុមហេគឃ័រ បានធ្វើការបញ្ចេញនូវសារ (tweeted) ថាពួកគេបានរកឃើញនូវព័ត៌មានគណនីរបស់លោក Zuck’s នៅក្នុងគណនី LinkedIn ដែលបញ្ចេញនាពេលថ្មីៗនេះ ដែលពួកគេបានទាញយកនូវ SHA1-hased password string ហើយនឹងបានបំបែកវា ព្រមទាំងធ្វើការព្យាយាមនៅលើគណនី social media ជាច្រើនរបស់គាត់។

ក្រុមនោះ ដែលមានអ្នកតាមដានច្រើនជាង ៤០០០០ អ្នកនោះ បានជោគជ័យក្នុងការវាយប្រហារចូលទៅកាន់ Zuck’s Twitter (@finkd) ហើយនឹង Pinterest profile និងបានធ្វើការកែប្រែ (deface) នូវ banners របស់ពួកគាត់ ហើយក៏នឹងបញ្ចេញនូវសារជាច្រើន (tweeted) ។ លោក Zuckerberge មិនបានបញ្ចេញសាររបស់ខ្លួនពី Twitter តាំងពីឆ្នាំ២០១២ មកម្លេះ។ ពាក្យសម្ងាត់របស់លោក Zuckerberg’s LinkedIn គឺ “dadada” ដែលគាត់បានប្រើប្រាស់ផងដែរសម្រាប់គណនីអនឡាញដទៃទៀតរបស់គាត់។

Ouch. Mark Zuckerberg's social media accounts have been hacked pic.twitter.com/KvVmXOIg5s

— Ben Hall (@Ben_Hall) June 5, 2016

នេះគឺប្រហែលជាកណ្តឹងរោ៉លមួយសម្រាប់អ្នកដែលមិនទាន់បានធ្វើការផ្លាស់ប្តូរពាក្យសម្ងាត់សម្រាប់ LinkedIn របស់ខ្លួន ក៏ដូចជាគណនីអនឡាញផ្សេងៗទៀតផងដែរ ដែលប្រើប្រាស់ពាក្យសម្ងាត់ដូចៗគ្នានោះ។

នៅក្នុង Tweets ដែលបានលប់ចោលហើយនោះ ក្រុមនោះបានអៈអាងថាបានចូលទៅអាក់សេស Instragram របស់លោក Zuckerberg ប៉ុន្តែ Facebook បានឆ្លើយតបថា ក្រុមនោះមិនបានអាក់សេសទៅកាន់គណនី Instagram នោះឡើយ។

“No Facebook systems or accounts were accessed,” a Facebook spokesperson said. “The affected accounts have been re-secured.”

មានគណនីអ្នកប្រើប្រាស់ចំនួនប្រមាណជា ១៦៧លាននាក់ត្រូវបានហេគក្នុងកំឡុងឆ្នាំ២០១២ ទៅលើ LinkedIn ហើយទើបតែត្រូវបានបញ្ចេញជាសាធារណៈអនឡាញនាពេលថ្មីៗនេះ។ ពាក្យសម្ងាត់នោះ ត្រូវបានធ្វើកូដនីយកម្ម (encrypt) ជាមួយនឹង SHA1 algorithm ដែលមិនមានការ ធ្វើ “no salt” ដែលធ្វើឲ្យវាមានភាពងាយស្រួលសម្រាប់ហេគឃ័រធ្វើការបំបែក (crack) វា ៕

ប្រភព: The Hacker News / ប្រែសម្រួលដោយ: SecuDemy.com