តើអ្វីទៅដែលហៅថា Critical Information Infrastructure (CII)?

តើអ្វីទៅដែលហៅថា “ហេដ្ឋារចនាសម្ព័ន្ធព័ត៌មានសំខាន់ៗ” ដែលភាសាអង់គ្លេសប្រើប្រាស់នៅក្នុងតំបន់អាស៊ានហៅថា Critical Information Infrastructure (CII)?

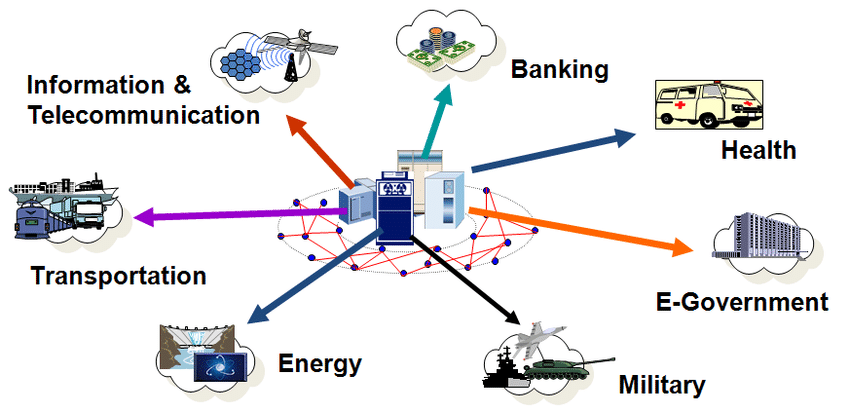

១. CII នៅក្នុងន័យបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន គឺសំដៅទៅលើវិស័យសំខាន់ៗទាំងឡាយណា ដែលដំណើការដោយប្រើប្រាស់បច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន ដែលមានដូចជាបណ្តាញទូរគមនាគមន៍ (Telecommunications) ចរន្តអគ្គិសនី (Electricity) ប្រព័ន្ធគ្រប់គ្រងអាកាសចរណ៍ (Aviation) ប្រព័ន្ធចែកចាយទឹកស្អាត (Water Utilities) ប្រព័ន្ធហរិញ្ញវត្ថុ (Financial/Banking) ជាដើម។ មានប្រទេសមួយចំនួនក្នុងតំបន់អាស៊ាន (សឹង្ហបុរី ហ្វីលីពីន ឥណ្ឌូណេស៊ី វៀតណាម ប្រ៊ុយណេ) បានរៀបចំគតិយុត្តិក្នុងការកំណត់នូវវិស័យទាំងឡាយណាដែលជាេហដ្ឋា-រចនាសម្ព័ន្ធព័ត៌មានសំខាន់ៗ (Critical Infrastructures) ដែលត្រូវការទាមទារឱ្យមានការយកចិត្តទុកដាក់ការពារជាចាំបាច់ពីការវាយប្រហារតាមប្រព័ន្ធបច្ចេកវិទ្យា ឬពីអុិនធឺណិត។ បើសិនជាមានការវាយប្រហារណាមួយទៅលើវិស័យទាំងនោះ ផលប៉ៈពាល់នឹងកើតមានឡើងចំពោះស្ថេរភាពសង្គម សេដ្ឋកិច្ច និងសន្តិសុខជាតិ។

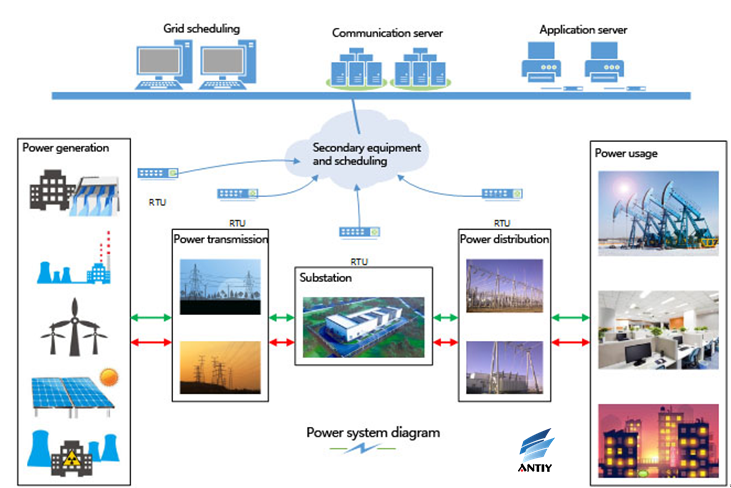

២. ភាគច្រើននៃ CII ខាងលើនេះ គឺដំណើរការដោយប្រើប្រាស់ប្រព័ន្ធ Industry Control System ឬ SCADA ហើយវាខុសគ្នាទាំងស្រុងពីប្រព័ន្ធ IT។ ប្រព័ន្ធ SCADA ភាគច្រើនគឺមិនត្រូវបានភ្ជាប់ទៅកាន់អុិនធឺណិតនោះទេ ក៏ប៉ុន្តែដោយសារតែការរីកធំធាត់នៃបច្ចេកវិទ្យា IT ព្រមទាំងប្រសិទ្ធិភាព និងគុណភាពនៃការផ្តល់សេវាដែលត្រូវតែធ្វើឱ្យប្រសើរឡើង បន្តិចម្តងៗបានធ្វើឱ្យប្រព័ន្ធនេះមានទំនាក់ទំនងជាមួយនឹងអុិនធឺណិត (ដូចជាការបញ្ជា ឬការត្រួតពិនិត្យពីចំងាយ ការដឹងពីទីតាំងខូចខាតដោយស្វ័យប្រវត្តិ -ល-)។ ហេតុដូច្នេះហើយសក្តានុពលនៃលទ្ធភាពក្នុងការវាយប្រហារពីអុិនធឺណិតគឺកាន់តែច្បាស់ឡើងៗ។ នីតិវិធីក្នុងការការពារប្រព័ន្ធ SCADA គឺអាចមានភាពស្មុគស្មាញ ដោយសារតែទម្រង់នៃប្រព័ន្ធ ១/មិនអាចផ្អាកដំណើរការ (can not suspend) ២/មិនអាចធ្វើការអាប់ដេតងាយស្រួល (not easy to update) និង៣/មិនមានប្រព័ន្ធដូចគ្នាដំណើរការទន្ទឹមគ្នាក្នុងពេលតែមួយនោះឡើយ (does not have parallel system)។

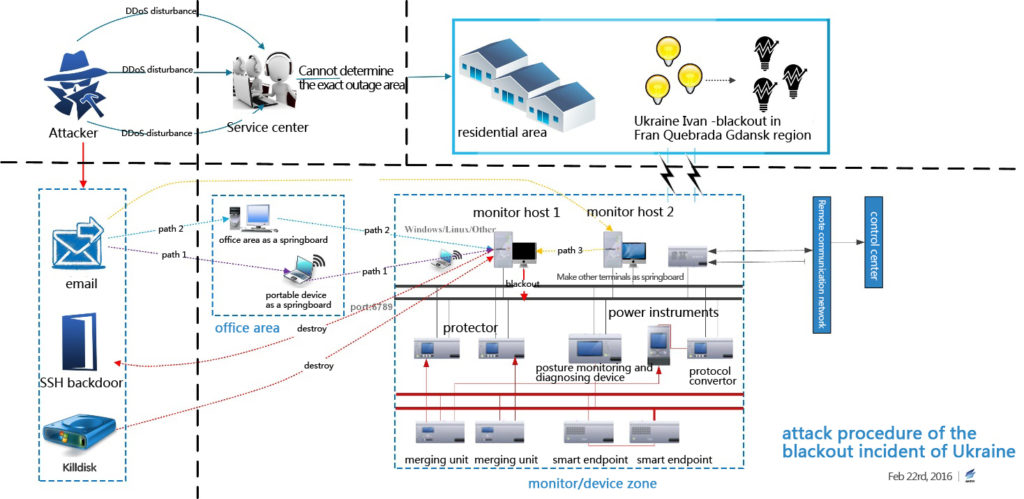

៣. ជាឧទាហរណ៍នៃការវាយប្រហារខាងលើ គឺកើតមាននៅក្នុងប្រទេសអ៊ុយក្រែននៅវេលាយប់ ថ្ងៃទី២៣ ខែធ្នូ ឆ្នាំ២០១៥ ហើយគឺជាប្រទេសទី១ នៅក្នុងសាកលលោកដែលទទួលរងគ្រោះពីការវាយប្រហារទ្រង់ទ្រាយធំ ទៅលើ CII របស់ខ្លួន នោះគឺ Electricity Grid។ មានប្រជាជនប្រមាណជា ២២៥,០០០នាក់ ត្រូវបានផ្តាច់ពីចរន្តអគ្គិសនី និងប្រព័ន្ធកំដៅក្នុងផ្ទះ នាពាក់កណ្តាលរដូវរងារ។

៤. អ្នកវាយប្រហារបានធ្វើការគ្រប់គ្រងទាំងស្រុងទៅលើប្រព័ន្ធបញ្ជា ហើយបានធ្វើការផ្លាស់ប្តូរពាក្យសំងាត់របស់អភិបាល ហើយបានបញ្ជាពីចំងាយធ្វើការបិទចរន្តអគ្គិសនីមួយម្តងៗ ហើយដែលអ្នកបញ្ជាផ្ទាល់នៅក្នុងបន្ទប់មិនអាចធ្វើអីបានឡើយ ក្រៅតែពីមើលទៅលើសកម្មភាពទាំងនោះតែប៉ុណ្ណោះ។ នេះបញ្ជក់ឱ្យឃើញថា នេះគឺជាការត្រៀមទុកជាមុនជាយូរមកហើយ និងស្វែងយល់ដឹងយ៉ាងច្បាស់អំពីព័ត៌មានលំអិតនៃប្រព័ន្ធ SCADA នោះ។

៥. ចរន្តអគ្គិសនីត្រូវបានភ្ជាប់ឡើងវិញក្នុងរយៈពេល ៦ម៉ោង នៅពេលដែលអ្នកគ្រប់គ្រងស្ថានីយ៍ត្រូវធ្វើការដំណើរការប្រព័ន្ធដោយដៃ (manual control)។

សម្រាប់ព័ត៌មានបន្ថែម សូមចូលទៅកាន់ https://www.antiy.net/p/comprehensive-analysis-report-on-ukraine-power-system-attacks/

៦. ក្នុងខណៈពេលដែលមានការរីកលូតលាស់នៃវត្ថុដែលអាចភ្ជាប់អុិនធឺណិត Internet of Things (IoTs) បញ្ញាសិប្បនិមិ្មត្ត (Artificial Intelligence) និងប្រព័ន្ធ 5G នាពេលអនាគតដ៏ខ្លីខាងមុខនេះ វាបានធ្វើឱ្យមធ្យោបាយនៃការវាយប្រហារតាមអុិនធឺណិតកាន់តែមានភាពទូលំទូលាយ និងកាន់តែស្មុគស្មាញឡើងៗ ហើយហេដ្ឋារចនាសម្ព័ន្ធព័ត៌មានសំខាន់ៗខាងលើ គឺកាន់តែងាយរងគ្រោះពីការវាយប្រហារតាមបច្ចេកវិទ្យា។

៧. នៅក្នុងបរិបទតំបន់ ប្រទេសនិមួយៗបានកំពុងរៀបចំនូវគតិយុត្តិ និងពង្រឹងសមត្ថភាពរបស់ខ្លួន ក្នុងការគ្រប់គ្រង ការពារ និងឆ្លើយតបទៅនឹងឧប្បទេវហេតុសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មានដែលនឹងកើតមានឡើងនាពេលអនាគតដ៏ខ្លីខាងមុខនេះ។ ទន្ទឹមនឹងនេះផងដែរ បញ្ហាដែលកាន់តែស្មុគស្មាញទៀតនោះ គឺពាក់ព័ន្ធទៅនឹងហេដ្ឋរចនាសម្ព័ន្ធព័ត៌មានសំខាន់ៗដែលពឹងពាក់គ្នាទៅវិញទៅមកឆ្លងប្រទេស (Cross-Country dependencies CII)។ ជាឧទាហរណ៍ ក្នុងការករណីដែល Power-Grid នៅប្រទេសឡាវទទួលរងការវាយប្រហារ នោះវាអាចបណ្តាលឲ្យប្រទេសក្នុងតំបន់ (ដែលទិញចរន្តអគ្គិសនីបន្តពីឡាវ) ក៏ទទួលផលប៉ៈពាល់ផងដែរ។

សរុបមកវិញ សន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មានសម្រាប់ប្រតិបត្តិករ Critical Information Infrastructure (CII) គឺទាមទារឱ្យមានការចូលរួមពីគ្រប់ភាគីពាក់ព័ន្ធ និងដើរតាមបទដ្ឋានមួយច្បាស់លាស់ ដែលអាចធានាបាននូវ ភាពធនរឹងមាំ (resilience) ទោះក្នុងកាលៈទេសៈណាក៏ដោយ៕