តម្លៃនៃការធ្វើតេស្ត Penetration Testing ឲ្យបានជាប់ជាប្រចាំ

ពីមួយឆ្នាំទៅមួយឆ្នាំ ការវាយប្រហារតាមប្រព័ន្ធអិុនធឺណិតកាន់តែកើនឡើងឥតឈប់ឈរ ហើយជាការគំរាមគំហែងមួយដ៏ធំធេង ដែលបានធ្វើឲ្យចំណាយប្រចាំឆ្នាំបន្តកើនឡើងជាលំដាប់ពាក់ព័ន្ធការងារសន្តិសុខអិុនធឺណិតនេះ។

ទោះបីជាយើងបានចំណាយជាច្រើនលើករណីនេះក៏ដោយ ក៏ក្រុមហ៊ុនភាគច្រើននៅតែមិនដឹងថាតើខ្លួនមានការការពារគ្រប់គ្រាន់ហើយឬនៅ? ក្នុងពេលដែលអ្នកវាយប្រហារនៅតែបន្តរកឃើញនូវចំនុចខ្សោយនានា ហើយវាយលុកចូលទៅកាន់បណ្តាញណេតវើករបស់ពួកគេ (នេះនៅមិនទាន់គិតពីការបំពាក់នូវឧបករណ៍ជញ្ជាំងភ្លើងថ្មីៗ និងប្រព័ន្ធកំចាត់មេរោគនោះឡើយ)។

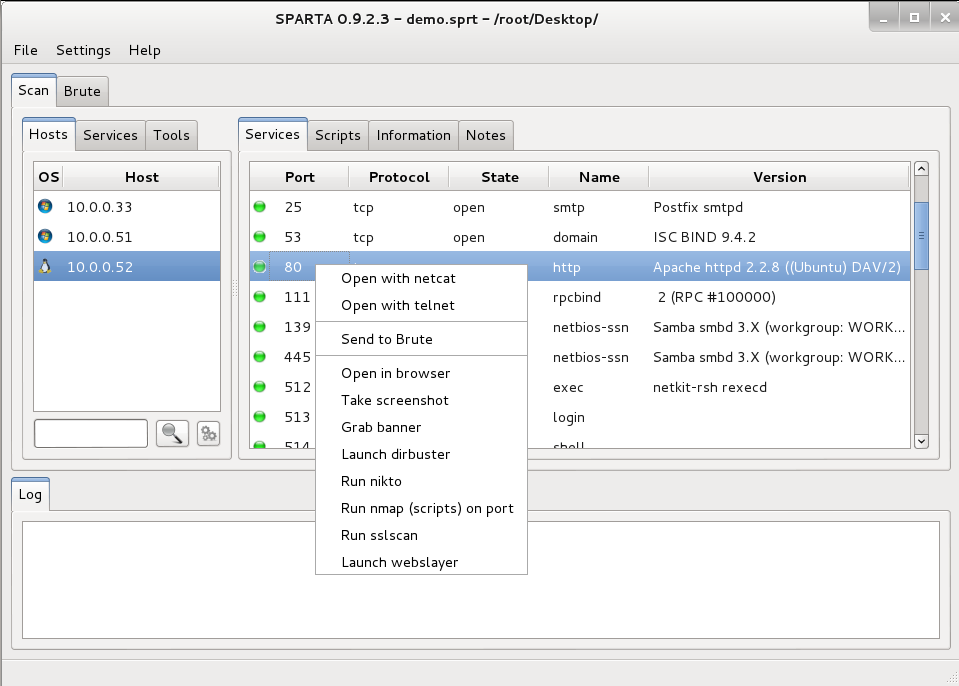

Penetration Testing (PT) គឺជាយន្តការមួយក្នុងការធ្វើតេស្តឲ្យបានត្រឹមត្រូវទៅលើខ្សែក្រវ៉ាត់ការពារសន្តិសុខ (security defense perimeter) របស់អង្គភាពអ្នក។ ប៉ុន្តែដើម្បីធ្វើកិច្ចការនេះឲ្យមានប្រសិទ្ធិភាព ការធ្វើ PT ត្រូវតែធ្វើឲ្យបានជាប់ជាប្រចាំ ហើយធ្វើដោយដៃផ្ទាល់ (manually) មិនមែនប្រើប្រាស់កម្មវិធីឡើយ ហើយដែលត្រូវការចំណាយយ៉ាង ច្រើនផងដែរ។

សព្វថ្ងៃនេះ រាល់អ្នកអាជីពផ្នែកសន្តិសុខព័ត៌មាន ដឹងថា Penetration Testing គឺជាផ្នែកមួយដ៏សំខាន់នៃដំណើរការធ្វើឲ្យមានសុវត្ថិភាព “hardering” ។

ហេតុអ្វីបានជាចាំបាច់ធ្វើការ PenTesting ជាប្រចាំនិងដោយដៃ?

កាលពីសម័យកាលមុន អង្គភាពភាគច្រើនគឺមាននូវហេដ្ឋារចនាសម្ព័ន្ធកុំព្យូទ័រប្រពៃណីធម្មតា ដែលរួមមាននូវ servers, workstations, និង Swithces ហើយមានព្រំដែនច្បាស់លាស់រវាង LAN និង WAN ។

ប៉ុន្តែបច្ចុប្បន្ននេះ គឺអ្វីៗមានការផ្លាស់ប្តូរទាំងស្រុង ។ ជាឧទាហរណ៍៖

១. ចំនួននៃម៉ាស៊ីនមេ (number of servers)

មធ្យមភាគចំនួននៃម៉ាស៊ីនមេដែលត្រូវបានប្រើប្រាស់នាពេលបច្ចុប្បន្ននេះមានប្រហែលជា ១៥ភាគរយនៃចំនួនម៉ាស៊ីនកូន (workstations) ។ ក្នុងពេលនេះផងដែរ ដោយសារតែមានការប្រើប្រាស់បច្ចេកវិទ្យា virtualization ដែលអនុញ្ញាត ឲ្យមាននូវចំនួននៃម៉ាស៊ីនមេឥតកំណត់ ហើយមានតម្លៃដូចគ្នា។ ដោយសារតែហេតុផលនេះហើយ អង្គភាពនិមួយៗបានបង្កើតនូវ virtual machines កាន់តែច្រើន ដែលជាហេតុនាំឲ្យមានចំនុចខ្សោយជាច្រើននៅក្នុងប្រព័ន្ធនោះផងដែរ។

នៅក្នុង virtual server និមួយៗអាចមាននូវ network configuration ផ្ទាល់ខ្លួនមួយៗ ហើយនៅពេលដែលម៉ាស៊ីនមេទាំងនេះដំណើរការ (active) វាអាចបណ្តាលឲ្យមានចំនុចគ្រោះថ្នាក់ក៏ថាបាន ។ ជាឧទាហរណ៍ វាអាចមាននូវចំណុចខ្សោយដែលអាចបណ្តាលឲ្យមានការលួចយកព័ត៌មាន (ដោយសារតែមិនមាននូវយន្តការធ្វើការអាប់ដេតជាប្រចាំ) ហើយអាចជៈផលទៅលើម៉ាស៊ីនមេនានាដែលមាននៅក្នុងនោះផងដែរ។

២. ហេដ្ឋារចនាសម្ព័ន្ធ WAN (WAN Infrastructure )

សព្វថ្ងៃនេះ ដោយសារតែបច្ចេកវិទ្យា MPLS បានធ្វើឲ្យហេដ្ឋារចនាសម្ព័ន្ធនៅក្នុងអង្គភាពមានលក្ខណៈសាកល ដែលអាចឲ្យបុគ្គលិកអាចធ្វើការអាក់សេស (access) ទៅកាន់ធនធានទាំងអស់ដែលមាន។ បញ្ហានឹងអាចកើតមានឡើងនៅពេលដែលយើង មិនមានលទ្ធភាពទាំងស្រុងដើម្បីការពារគ្រប់សាខាទាំងអស់ ។ ក្នុងនោះមានដូចជា ក្នុងសាខាមួយមានការការពារដ៏ប្រសើរ ដែលសាខាផ្សេងទៀតអាចបំពាក់ឧបករណ៍ ឬកម្មវិធីដែលអនុញ្ញាតឲ្យអ្នកវាយប្រហារធ្វើការវាយលុកចូលបាន និងឈានចូលទៅកាន់ ទីតាំងកណ្តាលផងដែរ។

៣. ឧបករណ៍ចល័ត (Mobile Devices)

Bring Your Own Device (BYOD) គឺជាលក្ខណៈមួយដែលបុគ្គលិកអាចនាំយកនូវឧបករណ៍ចល័តរបស់ខ្លួនមកធ្វើការងារ និងភ្ជាប់ទៅកាន់ LAN តាមរយៈ WiFi ដែលនឹងធ្វើឲ្យអង្គភាពប្រឈមមុខនឹងការវាយប្រហារ។

ជាសរុបមក ក្នុងបរិបទសព្វថ្ងៃនេះ ហេដ្ឋារចនាសម្ព័ន្ធព័ត៌មានគឺមានលក្ខណៈស្មូគស្មាញ និងបទបែនជាខ្លាំងបើប្រៀបធៀបប៉ុន្មានឆ្នាំ កន្លងទៅនេះ។ ដោយសារតែហេតុផលនេះហើយ វាបានបើកចំហរទៅឲ្យមានការវាយប្រហារកាន់តែច្រើន និងសាំញាុំ ហើយវិធីសាស្ត្រមួយដែលអាចធ្វើការវាយតម្លៃភាពរួចរាល់ ប្រឆាំងនឹងការវាយប្រហារនេះបានគឺតាមរយៈការធ្វើ Penetration Testing ឲ្យបានជាប្រចាំ ៕