The Internet of Dangerous Things

កាលពីប៉ុន្មានឆ្នាំមុននៅពេលដែលខ្ញុំនិយាយអំពីទិដ្ឋភាពទូទៅស្តីអំពីសន្តិសុខបច្ចេកវិទ្យាគមនាគមន៍ និងព័ត៌មាន ឬសន្តិសុខតាមអ៊ិនធឺណិត ខ្ញុំតែងតែបានធ្វើការព្រមានថា ក្នុងថ្ងៃណាមួយនោះស្មាតធីវី (ទូរទស្សន៍មានភ្ជាប់អ៊ិនធឺណិត) វាអាចធ្វើការស្តាប់អ្នកនិយាយគ្នា ឬវាអាចថតរូបរបស់អ្នកវិញ និងអ្នកអាចត្រូវមានកម្មវិធីកំចាត់មេរោគសម្រាប់ទូរស្សន៍ (Antivirus for TVs) ។ អ្នកចូលរួមស្តាប់សើចយ៉ាងខ្លាំង ហើយមានខ្លះថាមិនអាចមានទេ …។

យើងក្រលេកមើលសព្វថ្ងៃ …

នៅក្នុងផ្ទៈនិមួយៗក្នុងពេលបច្ចុប្បន្ននេះ មាននូវឧបករណ៍ឆ្លាតវៃ (smart devices) ជាច្រើន ដែលខ្លះមានទូរស័ព្ទ, ទូរទស្សន៍, ហើយខ្លះមានកាំមេរ៉ាអាចមើលពីចម្ងាយ (IP Camera), ទូរទឹកកកឆ្លាតវៃ, ម៉ាស៊ីនបោកខោអាវ, ម៉ាស៊ីនឆុងកាហ្វេ, ខ្សែដៃកីឡា, ។ល។ និង ។ល។ ឧបករណ៍ទាំងអស់នេះ គឺភ្ជាប់ទៅនឹងបណ្តាញ WiFi នៅក្នុងផ្ទះ ដែលធ្វើឲ្យក្លាយទៅជា Internet of Things (IoT)។ ការតភ្ជាប់រាល់ឧបករណ៍ទាំងអស់ទៅកាន់អ៊ិនធឺណិតគឺប្រាកដណាស់នឹងផ្តល់ភាពងាយស្រួលក្នុងការគ្រប់គ្រងពីចម្ងាយ (remote control) ។

ការវិវត្តថ្មីៗ

កាលពីសប្តាហ៍មុន មានវេបសាយធំៗប្រមាណជា ៨០ ដោយរួមមាន Twitter, Amazon, PayPal និង Netflix មិនដំណើរការ ឬក៏រអាក់រអួល។ បញ្ហានេះគឺបណ្តាលមកពី ការវាយប្រហារបែប DDoS attack ប្រឆាំងទៅនឹងក្រុមហ៊ុន Dyn ដែលផ្តល់សេវាកម្ម DNS Services ។ Dyn ទទួលរងការវាយប្រហារដោយសារមេរោគ Marai botnet (ដែលបានឆ្លងទៅលើឧបករណ៍អាចភ្ជាប់ទៅកាន់អ៊ិនធឺណិត ដូចជាកាំមេរ៉ា, DRV, …) ។

មេរោគ Mirai គឺមានលក្ខណៈសាមញ្ញបំផុត ដោយធ្វើការស្កេនទៅលើអ៊ិនធឺណិតស្វែងរក IoT devices ហើយភ្ជាប់ទៅកាន់វាដោយប្រើប្រាស់ default logins/passwords >> ប្រើប្រាស់សិទ្ធជាអភិបាល >> ធ្វើតាមការបញ្ជាពីហេគឃ័រ។ ដោយសារតែអ្នកប្រើប្រាស់មិនមានទំលាប់ក្នុងការផ្លាស់ប្តូរ default password នោះ ការចំលងមេរោគទៅកាន់ឧបករណ៍រាប់រយពាន់គ្រឿង គឺមិនមែនជាបញ្ហាលំបាកឡើយ។

តាមការប៉ាន់ស្មាន មេរោគ Mirai គឺមានប្រមាណជា 550,000 គ្រឿង ដែលឧបករណ៍ IoT ទាំងអស់មានការប៉ាន់ស្មានថា មានប្រមាណជា 19Billion គ្រឿង (ហើយក្នុងប្រាំឆ្នាំទៅមុខទៀត នឹងមានការកើនឡើងដល់ 50Billion) ។ ហេតុដូច្នេះហើយ តើមានប៉ុន្មានគ្រឿងដែលរងផលប៉ៈពាល់? ហើយប៉ុន្មានគ្រឿងដែលនឹងត្រូវក្លាយទៅជាកងទ័ពរបស់ហេគឃ័រ? ចំឡើយគឺមិនទាន់មាននូវឡើយទេ ប៉ុន្តែអ្វីដែលប្រាកដនោះគឺថា មេរោគ Mirai មាននូវសមត្ថភាពខ្ពស់ក្នុងការបង្កើតបញ្ហាធ្ងន់ធ្ងរ។ ជាពិេសសនោះ គឺនៅពេលដែល source code នៃមេរោគនេះត្រូវបានគេបញ្ចេញនៅក្នុង underground forum ដែលមានន័យថា បច្ចេកទេសគឺត្រូវបានបង្ហាញជាសាធារណៈ ដែលអ្នកអាចយកមកកែប្រែបង្កើតនូវអាវុធ (មេរោគ) ផ្សេងទៀត ។ ម្ចាស់នៃឧបករណ៍ដែលឆ្លងមេរោគទាំងនោះ គឺមិនបានចាប់អារម្មណ៍ថាឧបករណ៍របស់ខ្លួនបានចូលរួមក្នុងការវាយប្រហារនោះឡើយ។

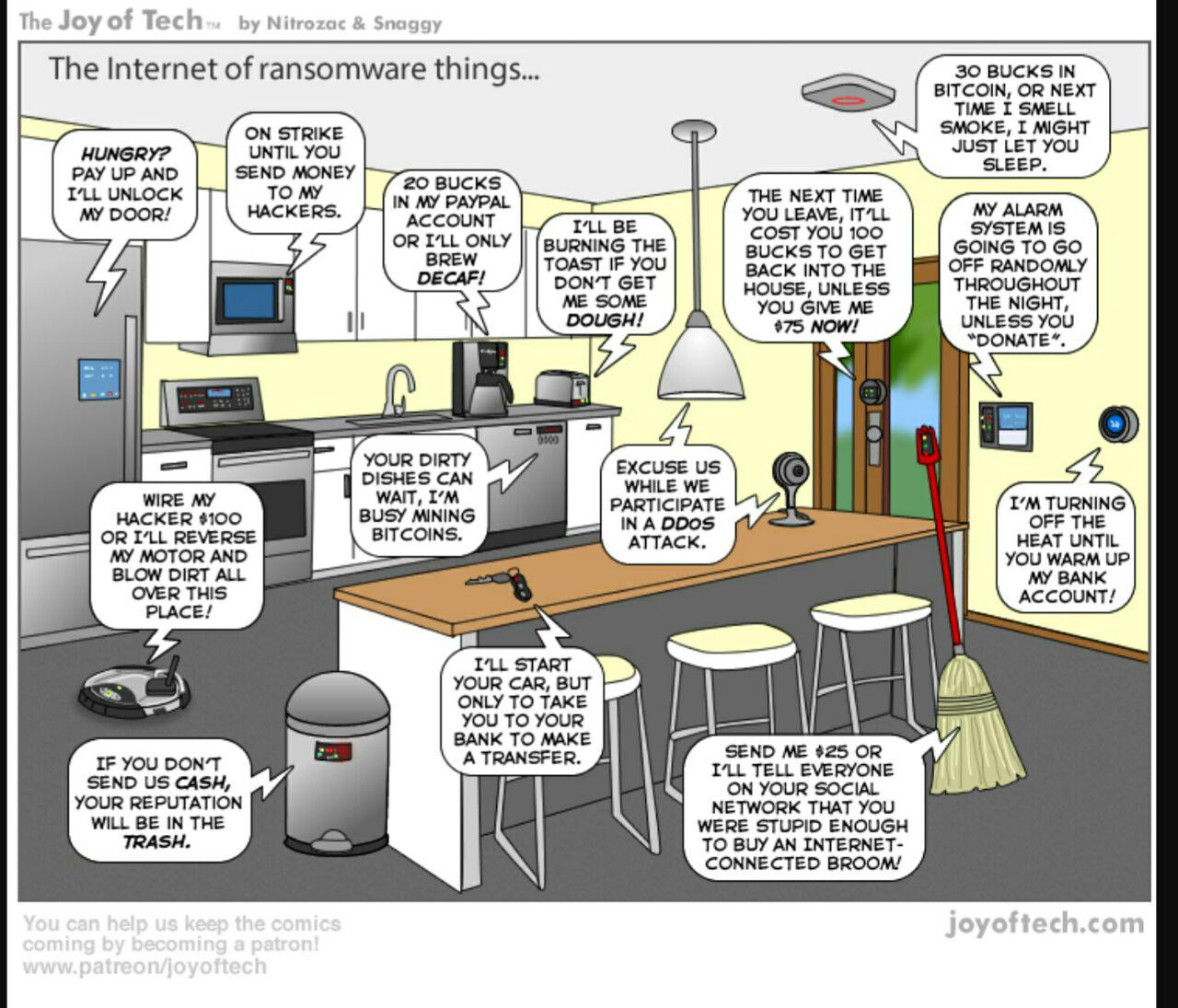

យុគ្គសម័យនៃការចាប់ជំរិត

ខ្ញុំមិនមានការប៉ាន់ស្មានថាតើមានការលុយប៉ុន្មានប៊ីលានដុល្លាប្រចាំឆ្នាំពាក់ព័ន្ធនឹងសន្តិសុខអ៊ិនធឺណិតនោះទេ ក្រៅតែពីថា “ច្រើនណាស់” ។ ក្រៅពីកិច្ចប្រឹងប្រែងរបស់ស្ថាប័នមានសមត្ថកិច្ចជាច្រើន និងឧស្សាហកម្មសន្តិសុខ គឺយើងឃើញមាននូវការរីករាលដាលនៃ cryptos និង lockers ។ ពាណិជ្ជកម្មនៃការ បង្កើតមេរោគ ransomware គឺកំពុងតែរីកចម្រើន ហើយថ្ងៃណាមួយនោះ ឧបករណ៍នោះនឹងត្រូវបានចាក់សោរ (encrypted) និងទារលុយពីអ្នក។

ទ្វារផ្ទះរបស់អ្នកនឹងមិនបើក, ឧបករណ៍កម្តៅនៅក្នុងផ្ទៈមិនដំណើរការនៅរដូវរងារ, ម៉ាស៊ីនឆុងកាហ្វេបញ្ចេញកាហ្វេមិនឈប់, ទូរទស្សន៍របស់អ្នកមិនឃើញបុស្តិ ។ល។ និង ។ល។

ជាចុងក្រោយមក ខ្ញុំមានសំណូមពរមួយចំនួនដែលអ្នកអាចបង្កើនសន្តិសុខជាមូលដ្ឋានចំពោះឧបករណ៍របស់អ្នក៖

១.ធ្វើការផ្លាស់ប្តូរពាក្យសម្ងាត់របស់អ្នក ដែលភ្ជាប់មកជាមួយឧបករណ៍

២.ធ្វើការអាប់ដេតដើម្បីជុសជុលបញ្ហាសន្តិសុខពីវេបសាយរបស់អ្នកផលិតឧបករណ៍

៣.សូមត្រួតពិនិត្យចំនុច ១. និង ២. ខាងលើនេះរៀងរាល់ ៣ខែម្តង