អង្គភាពសន្តិសុខសាយប័ររបស់សហរដ្ឋអាមេរិក (CISA) បានចេញការព្រមានមួយអំពីការវាយប្រហារយ៉ាងសកម្មទៅលើភាពងាយរងគ្រោះនៃ Micrsoft Exchange ដោយប្រើប្រាស់ ProxyShell ដែលត្រូវបានជួសជុលរួចទៅហើយនៅដើមខែឧសភា ឆ្នាំ២០២១ កន្លងទៅនេះ។ មានការរកឃើញម៉ាស៊ីនេប្រមាណជា ១៩០០ គ្រឿងត្រូវបានវាយលុកចូល ហើយដាក់មេរោគចាប់ជំរិត LockFile ផងដែរ។

ភាពងាយរងគ្រោះទាំងនោះ រួមមានលេខកូដ CVE-2021-34473, CVE-2021-34523, និង CVE-2021-31207 ដែលអាចអនុញ្ញាតឱ្យចោរព័ត៌មានវិទ្យាធ្វើការរំលង (bypass) ទៅលើ ACL controls ហើយទាមទារយកសិទ្ធិនៅលើ Exchange PowerShell ដែលអាចអនុញ្ញាតឱ្យចោរព័ត៌មានវិទ្យាធ្វើការដំណើរការកូដពីចំងាយដោយមិនចាំបាច់មានការផ្ទៀងផ្ទាត់សិទ្ធ (unauthenticated) – នេះបើយោងទៅតាមអង្គភាពសន្តិសុខសាយប័រ CISA។

អ្នកស្រាវជ្រាវសន្តិសុខសាយប័របានធ្វើការជូនដំណឹងអំពីបញ្ហានេះ ដោយសារតែការស្កេនរកឃើញនូវវិធីសាស្ត្រក្នុងការវាយលុកទៅលើម៉ាស៊ីនមេ Exchnage ដែលមិនទាន់បានធ្វើការអាប់ដេតសន្តិសុខ។

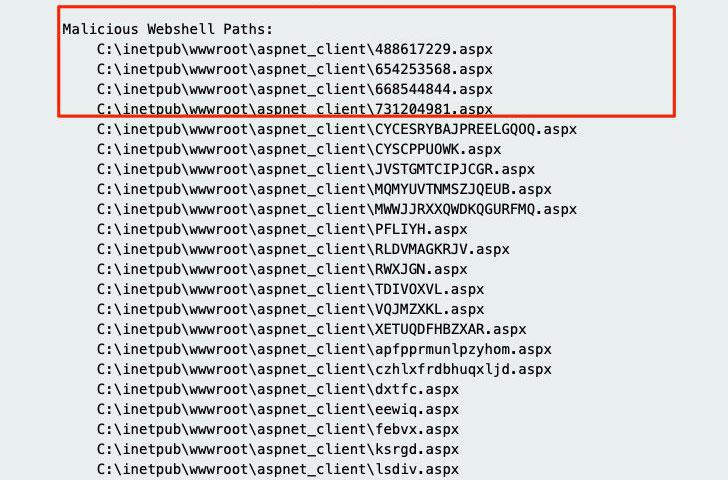

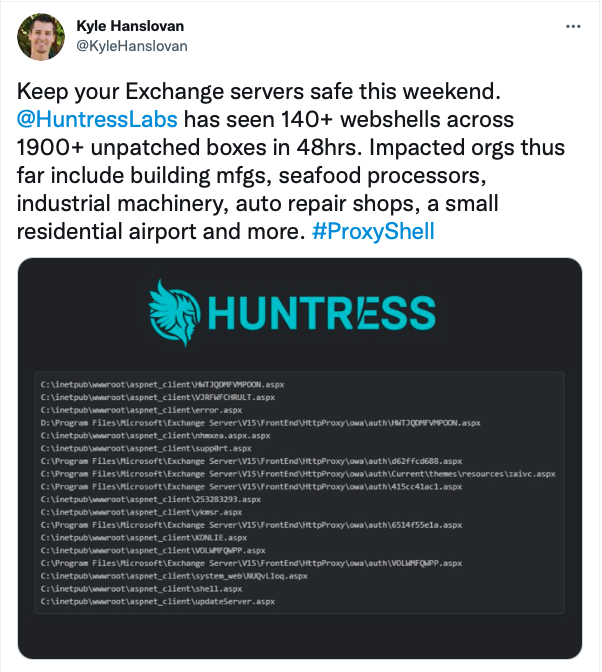

មាន Web shells ប្រមាណជាង 140 ត្រូវបានរកឃើញនៅលើម៉ាស៊ីនមេ Exchange ប្រមាណជា ១៩០០ គ្រឿងមកដល់ពេលនេះ – នេះបើតាមការឱ្យដឹងពី Huntress Labs CEO លោក Kyle Hanslovan សរសេរនៅក្នុង Twitter របស់គាត់។

សូមធ្វើការអាប់ដេតទៅលើម៉ាស៊ីនមេ Microsoft Exchange របស់អ្នក ប្រសិនជាអ្នកមិនទាន់បានធ្វើនៅឡើយ៕