-

General

SMS Two-factor security មិនមានសុវត្ថិភាពទៀតឡើយ

ឧក្រិដ្ឋជនបានធ្វើការវាយប្រហារទៅលើចំណុចខ្សោយដែលមាននៅក្នុង protocol សម្រាប់ឲ្យបណ្តាញទូរស័ព្ទចល័តទូទាំងពិភពលោកធ្វើការទំនាក់ទំនងគ្នា ដើម្បីធ្វើការបំបែកបច្ចេកទេស Two-Factor Authentication ក្នុងគោលបំណងលួចគណនីធនាគារ។ ហេគឃ័រ និងអ្នកនយោយបាយជាច្រើនបានធ្វើការព្រមានជាយូរឆ្នាំមកហើយថា ចំនុចខ្សោយដែលមាននៅក្នុងប្រព័ន្ធទូរស័ព្ទចល័តដែលយើងស្គាល់ថា SS7 (Signaling System 7) អាចត្រូវបានប្រើប្រាស់ដើម្បីធ្វើការស្ទាក់ចាប់ (intercept) និងបង្វែរ (redirect) ការហៅទូរស័ព្ទ (call)…

Read More » -

Documents

បទបង្ហាញ: ៥ចំនុចដើម្បីការពារកុំព្យូទ័រឲ្យមានសុវត្ថិភាព

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយក PDF: https://goo.gl/A1K1nB

Read More » -

Documents

បទបង្ហាញ: សុវត្ថិភាពក្នុងការការពារមេរោគកុំព្យូទ័រ

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយក PDF: https://goo.gl/fH3n9K

Read More » -

Documents

បទបង្ហាញ: ការពារ Webcam ពីការវាយប្រហារដោយហេគឃ័រ

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយក PDF: https://goo.gl/WLDEpR

Read More » -

Documents

បទបង្ហាញ: ការពារឯកសារ Microsoft Word

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយកឯកសារ PDF:

Read More » -

Documents

បទបង្ហាញ: គន្លឹះសុវត្ថិភាពក្នុងការប្រើប្រាស់ស្មាតហ្វូន (Android)

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយក PDF: https://goo.gl/eueOUs

Read More » -

Documents

បទបង្ហាញ: ប្រភេទនៃមេរោគ

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយក PDF: https://goo.gl/6VkZ6o

Read More » -

Documents

បទបង្ហាញ: សុវត្ថិភាពបន្ថែមទៅលើគណនីហ្វេសប៊ុក

សូមថ្លែងអំណរគុណដល់និសិ្សតនៃសាកលវិទ្យាល័យបៀលប្រាយ ដែលបានរួមចំណែករៀបចំឯកសារខាងក្រោមនេះឡើង ដើម្បីផ្តល់ជាចំណេះដឹងដល់សាធារណៈជនក្នុងការប្រើប្រាស់បច្ចេកវិទ្យាប្រកបដោយប្រសិទ្ធិភាព និងសន្តិសុខ។ ទាញយក PDF: https://www.dropbox.com/s/h7fxlphmcb5fmc5/001.pdf?dl=0

Read More » -

General

How to tell if your Facebook has been hacked (video)

ខាងក្រោមនេះគឺជាវិធីសាស្ត្រសាមញ្ញក្នុងការត្រួតពិនិត្យមើលថាមាននរណាម្នាក់ចូលទៅក្នុងគណនីហ្វេសប៊ុករបស់អ្នក។ មានវិធីសាស្ត្រជាច្រើនដែលហេគឃ័រអាចធ្វើការជ្រៀតចូលទៅកាន់គណនីហ្វេសប៊ុករបស់អ្នក។ Spammers ក៏អាចហេគចូលទៅកាន់គណនីហ្វេសប៊ុក ហើយនៅក្នុង Profile របស់អ្នក ហេគឃ័រអាចធ្វើការប្រមូលព័ត៌មានជាច្រើនពីខ្លួនអ្នក ដែលអាចប្រើប្រាស់ដើម្បីលួចអត្តសញ្ញាណផងដែរ។ តើត្រូវត្រួតពិនិត្យយ៉ាងដូចម្តេចដើម្បីដឹងថា អ្នកត្រូវបានហេគ? បើសិនជាអ្នកមានការព្រួយបារម្ភថា គណនីហ្វេសប៊ុករបស់អ្នកត្រូវបានហេគ យើងមាននូវវិធីសាស្ត្រយ៉ាងសាមញ្ញដើម្បីធ្វើការត្រួតពិនិត្យ។ សូមចូលទៅកាន់ Setting រួចយក Security រួចយក “Where…

Read More » -

General

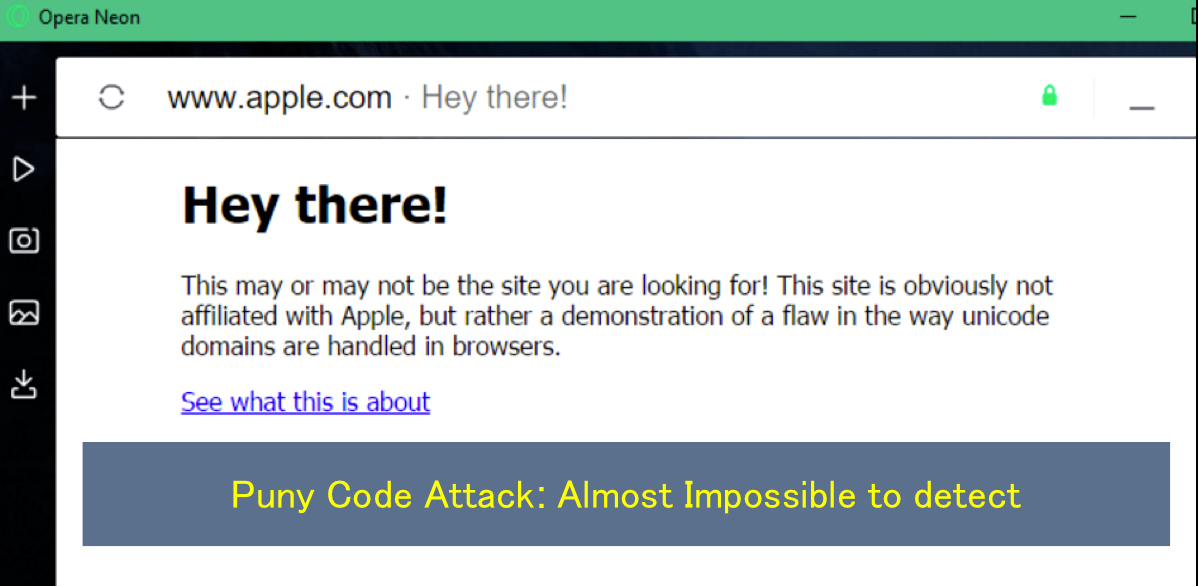

Phishing Attack: Homograph

អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខព័ត៌មានជនជាតិចិនមួយរូបបានរាយការណ៍អំពី ការវាយប្រហារលក្ខណៈ Phishing ដែលស្ទើរតែមិនអាចចាប់បាន (almost impossible to detect) និងអាចប្រើប្រាស់ជាអន្ទាក់ផងដែរ ទៅលើអ្នកដែលមានការប្រុងប្រយ័ត្នប្រយែងខ្ពស់បំផុត។ ជាមួយគ្នានោះផងដែរ គាត់បានធ្វើការព្រមានថា ហេគឃ័រអាចប្រើប្រាស់នូវចំនុចខ្សោយនៅក្នុង Chrome, Firefox និង Opera Web browers ដើម្បីបង្ហាញឈ្មោះវេបសាយក្លែងក្លាយដូចគ្នាបេះបិទទៅនឹងវេបសាយមែនទែន…

Read More » -

Job Recruitment

Job: Manager of Information System Security (01 Post)

សម្រាប់ព័ត៌មានបន្ថែម សូមចូលទៅកាន់គេហទំព័ររបស់គ្រឹះស្ថានមីក្រូហិរញ្ញវត្ថុហត្ថាកសិករ

Read More » -

General

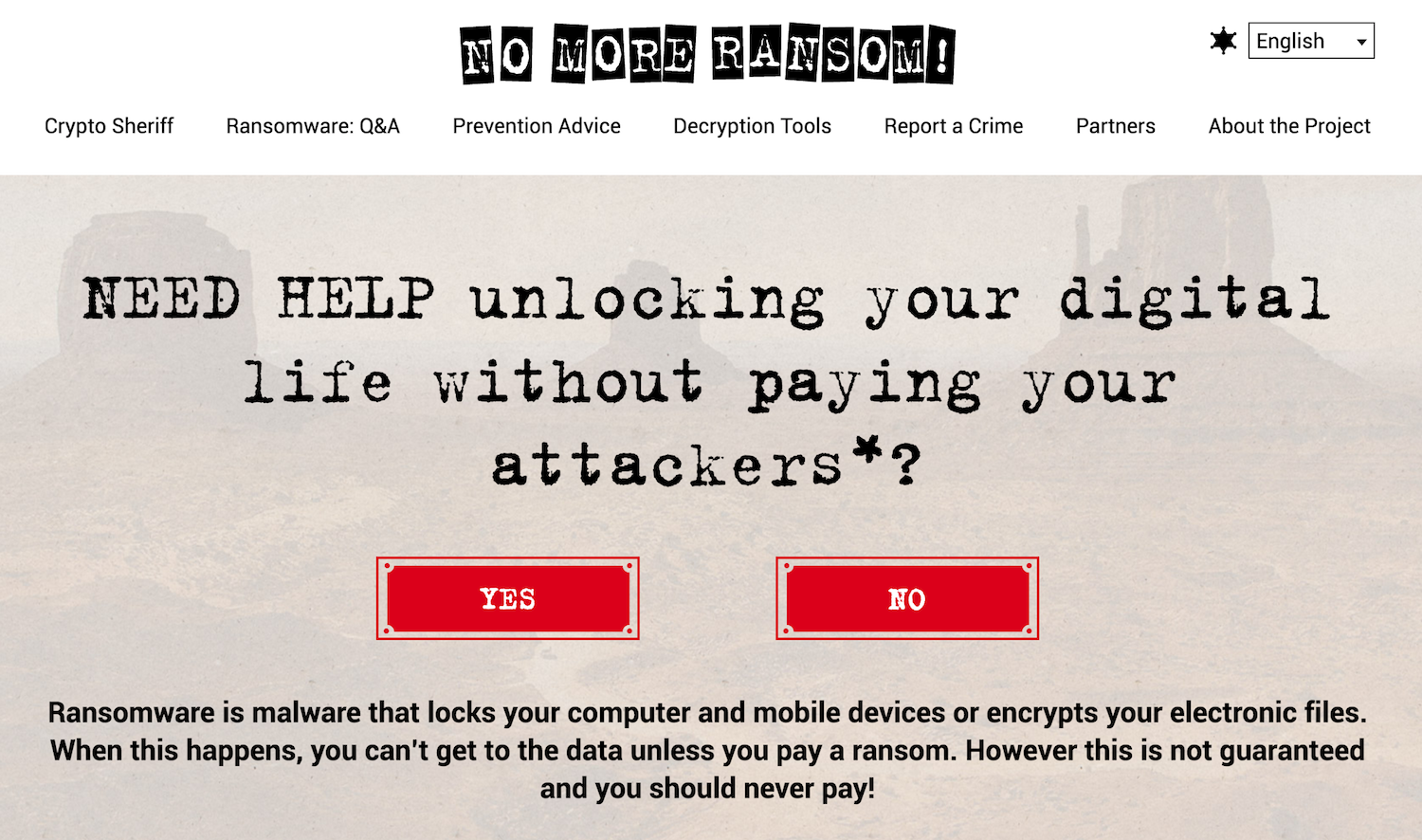

No More Ransom — 15 New Ransomware Decryption Tools Available for Free

ចាប់ផ្តើមដំណើរការក្នុងរយៈពេលតិចជាងមួយឆ្នាំ គម្រោង No More Ransom (NMR) បានបង្កើនសមត្ថភាពរបស់ខ្លួនជាមួយនឹងដៃគូថ្មីជាច្រើន ព្រមជាមួយនឹងការបន្ថែមនូវ decryption tools ជាច្រើនទៅនឹងយុទ្ធនាការសាកលប្រយុទ្ធប្រឆាំងទៅនឹងមេរោគចាប់ជម្រិត (ransomware)។ ចាប់ផ្តើមដោយការចូលរួមគ្នារវាង Europol, Dutch National Police, Intel Security និង…

Read More » -

General

What is the role of the Chief Information Security Officer?

តើផ្នែកសន្តិសុខព័ត៌មាននៅក្នុងអង្គភាពរបស់អ្នកត្រូវបានដឹកនាំដោយអ្នកដែលមានបទពិសោធន៍ផ្នែកនេះ (cheift Information Security Officer) ឬក៏ដោយអ្នកចំណេះដឹងតិចតួច ឬមិនមានសោះពាក់ព័ន្ធការងារសន្តិសុខព័ត៌មាន។ វាមានភាពខុសគ្នារវាងបុគ្គលិកពីរប្រភេទ ហើយការយល់ដឹងអំពីបញ្ហានេះអាចធ្វើឲ្យមានភាពខុសគ្នាយ៉ាងច្រើនក្នុងការបាត់បង់ថវិការរាប់ពាន់ ឬលានដុល្លាទៅឲ្យឧក្រិដ្ឋជនអ៊ិនធឺណិត។ តាមរយៈការសិក្សាថ្មីៗរបស់ IBM Security ទៅលើអង្គភាពប្រមាណជា ៣៨៣ នៅក្នុងឧស្សាហកម្មចំនួន ១៦ និង ១២ ប្រទេស…

Read More » -

General

តើអ្នកគួរប្រើមួយណានៅពេលលប់ទិន្នន័យ Delete vs Erase vs Shred vs Wipe?

ជារឿយៗអ្នកទាំងអស់គ្នាប្រហែលជាប្រើប្រាស់ពាក្យ delete, erase, shred ឬ wipe ឆ្លាស់គ្នាទៅវិញទៅមក។ ប៉ុន្តែអ្នកទាំងអស់គ្នាមានដឹងទេថា ការដែលយើងធ្វើការ ”deleted” ឯកសារ គឺងាយស្រួលណាស់ក្នុងការទាញយកមកវិញ (recover) ហើយអ្នកត្រូវការ “erase” ដើម្បីប្រាកដថាឯកសារ ទាំងនោះគឺបាត់បង់រហូត? អាស្រ័យទៅលើភាពសំងាត់នៃទិន្នន័យ អ្នកអាចប្រើប្រាស់ជម្រើសមួយណាសមរម្យសម្រាប់អ្នក។ នៅពេលដែលយើងនិយាយអំពីពាក្យដែលប្រើប្រាស់…

Read More » -

General

CIA អាចហេគចូល iPhones និងកុំព្យូទ័រ Macs បានតាំងពីជិតមួយទស្សវត្សមុនម្លេះ

ឯកសារថ្មីៗបានបង្ហាញឲ្យយើងដឹងអំពីវិធីសាស្ត្រដែល CIA នាំមុខក្រុមហ៊ុន Apple ក្នុងការវាយប្រហារទៅលើកុំព្យូទ័រ Apple ។ កាលពីដើមដើមខែមីនានេះ នៅពេលដែល WikiLeaks បានបញ្ចេញឯកសារសំងាត់ៗជាច្រើនបង្ហាញអំពីប្រតិបត្តិការរបស់ CIA ក្នុងការវាយប្រហារឬហេគឃីង ដែលក្នុងនោះលោក Julian Assange បានសន្យាថា “ឯកសារទាំងនោះគឺត្រឹមតែ ១ភាគរយប៉ុណ្ណោះនៃអ្វីដែលកំពុងមានក្នុងដៃលោក”។ កាលពីថ្ងៃព្រហស្បត៍សប្តាហ៍មុន…

Read More »