-

Knowledge

Keep Your Own Machine Clean

ចូររក្សាម៉ាស៊ីនកុំព្យូទ័ររបស់អ្នកឲ្យបានស្អាត (មិនមានមេរោគ ឬក៏ចំនុចខ្សោយ)៖ ធ្វើបច្ចប្បន្នភាពកម្មវិធីសន្តិសុខរបស់អ្នក (Keep security software current)៖ ការធ្វើបច្ចុប្បន្នភាពថ្មីបំផុតនៃកម្មវិធីកំចាត់និងទប់ស្កាត់មេរោគ កម្មវិធីបើកមើលវិបសាយ (web browsers) និងប្រព័ន្ធប្រតិបត្តិការ (operating system) គឺជារបងការពារយ៉ាងប្រសើរ ប្រឆាំងទៅនឹង មេរោគ (virus, malware)…

Read More » -

Knowledge

Protect Your Personal Information

ខាងក្រោមនេះគឺជាវិធីសាស្រ្តមួយចំនួនដែលត្រូវយល់ដឹងក្នុងការ ការពារព័ត៌មានផ្ទាល់ខ្លួនរបស់អ្នក។ សុវត្ថិភាពគណនីរបស់អ្នក (Secure your account)៖ សូមសួររកការការការពារក្រៅពីពាក្យសម្ងាត់។ អ្នកផ្តល់សេវាគណនីឥឡូវ នេះផ្តល់ជូននូវវិធីជាច្រើនបន្ថែមទៀតសម្រាប់អ្នក ធ្វើការបញ្ជាក់ជាមុនថាអ្នកជាអ្នកណា មុនពេល ដែលធ្វើអាជីវកម្មនៅលើវិបសាយនោះ។ ធ្វើឱ្យពាក្យសម្ងាត់វែងនិងខ្លាំង (Make password long and strong)៖ ធ្វើការផ្សំអក្សរធំនិងអក្សរតូច លេខនិងជាមួយនិមិត្តសញ្ញា…

Read More » -

Security News

Thai Prime Minister’s Website has been defaced!

វិបសាយផ្លូវការនៃការិយាល័យនាយករដ្ឋមន្រ្តីថៃត្រូវបានបិទជាប្រញាប់ បន្ទាប់ពី hacker បានធ្វើការវាយប្រហារទៅលើវិបសាយនោះ (defaced) ដោយដាក់ពាក្យពេចន៍បន្ថែមនៅជិត រូបភាពសើចរបស់នាយករដ្ឋមន្រ្តី Yingluck Shinawatra។ ពាក្យពេចន៍ដែលបង្ហាញនោះមានដូចតទៅ “I’m a slutty moron. I know that I am the…

Read More » -

Security News

Internet Explore 8 Vulnerability allows remote code execution

ការវាយប្រហារទៅលើវិបសាយក្រសួងការងារអាមេរិក (US Department of Labor ) ដោយ បច្ចេកទេស “Water Hole” ដែលមាននៅក្នុង Internet Explore 8 កាលពីសប្តាហ៍មុននេះ បានរីករាលដាលទៅកាន់វិបសាយធំៗចំនួន ៩ ទៀត ដោយរួមមានវិបសាយដំណើរការដោយ ក្រុមហ៊ុនធំៗអឺរ៉ុបក្នុងវិស័យ…

Read More » -

Documents

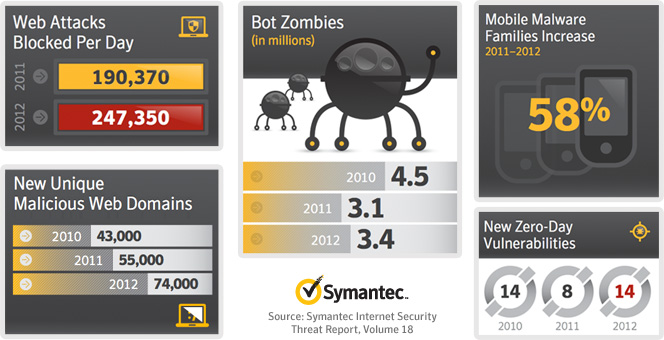

2013 Symantec Government Internet Security Threat Report

ខាងក្រោមនេះគឺជាការរកឃើញចំបងៗនៅក្នុងរបាយការណ៍នោះ៖ ការវាយប្រហារដែលមានការគិតទុកជាមុនច្បាស់លាស់ (targeted) គឺមានការកើនឡើង ៤២ភាគរយ នៅក្នុងឆ្នាំ២០១២ ការគំរាមគំហែងចំពោះឧបករណ៍ចល័ត (mobile) គឺមានការកើនឡើង។ ចំនុចខ្សោយចំនួន ៤១៦ នៅក្នុងឧបករណ៍ចល័ត ត្រូវបានរកឃើញនៅក្នុង ប្រព័ន្ធប្រតិបតិ្តការ ក្នុងឆ្នាំ ២០១២ ដែលនៅក្នុងឆ្នាំ ២០១១ មានតែ ៣១៥…

Read More » -

Security News

Justin Bieber Twitter Account hacked

គណនី Twitter របស់អ្នកចម្រៀងដ៏ល្បី គឺ Justin Bieber ត្រូវបានផ្អាកជាបណ្តោះអាសន្នកាលពីពាក់កណ្តាលថ្ងៃសៅរ៍ ម្សិលមិញនេះ។ នៅក្នុងគណនីដែលត្រូវបាន hacked នោះ បានសរសេរថា “Breaking! Exclusive: Justin Bieber to E!online ‘I’ a…

Read More » -

Knowledge

Secure Your PC

ឧក្រិដ្ឋជនតាមប្រព័ន្ធអិុនធឺណែត ស្វែងរកវិធីថ្មីដើម្បីវាយប្រហារកុំព្យូទ័រនិងបណ្តាញរបស់អ្នក។ ដោយគ្មានភាពសង្ស័យ កម្មវិធីបញ្ជូនសារ (messengers) បន្ទប់ជជែកកំសាន្ត (chat rooms) និងវិបសាយបណ្តាញសង្គមបានធ្វើឱ្យភារកិច្ចរបស់ពួកគេកាន់តែមានភាពងាយស្រួល។ យ៉ាងណាក៌ដោយ អ្នកអាចការពារសន្ដិសុខរបស់អ្នកនិងការពារបណ្តាញកុំព្យូទ័ររបស់អ្នកដោយធានាថាអ្នកមាន: វាយតម្លៃការកំណត់សុវត្ថិភាពនៅក្នុង browsers ឬកម្មវិធីរបស់អ្នក មិនបានអនុញ្ញាតការទាញយកដោយស្វ័យប្រវត្តិ ចៀសវាងពីការបង្ហាញពត៌មានផ្ទាល់ខ្លួនលើ នៅក្នុងកម្មវិធីបញ្ជូនសារ នៅក្នុងបន្ទប់ជជែកកំសាន្តឬខណៈពេលដែលកំពុងបំពេញទម្រង់បែបបទនៅក្នុងអិុនធឺណែត និងជៀសវាងការដាក់រូបថតផ្ទាល់ខ្លួននៅលើកំណត់ហេតុបណ្ដាញ (personal…

Read More » Breaking the chain of criminality: Fighting malware one link at a time

ការវាយប្រហារជាមួយនឹង malware បច្ចុប្បន្ន ហើយនឹងឧក្រិដ្ឋជនដែលឈរនៅពីក្រោយវា គឺមើលទៅហាក់ដូចជាសមរភូមិមួយដែលចាញ់ រួចបាត់ទៅហើយជាមួយនឹងការវាយប្រហារថ្មីៗ ដែលកើតឡើងគ្រប់ច្រកល្អក មានដូចជា drive-by-downloads, zero-day vulnerabilities and social enginnering។ សិក្សាពីការប្រើប្រាស់នៃយុទ្ធសាស្រ្ត ការពារច្រើនស្រទាប់ (multi-layer defense) អាចបង្កើននូវភាពលំបាកនៃការវាយប្រហារដោយឧក្រិដ្ឋជន ចូលមកក្នុងប្រព័ន្ធរបស់អ្នក។

Read More »-

Security News

DDoS Attack using WordPress Pingback Technique

កាលពីចុងសបា្តហ៍កន្លងទៅនេះ ក្រុមហ៊ុន Incapsula បានធ្វើការដោះស្រាយបញ្ហាមួយ ទាក់ទងនឹងការវាយប្រហារ DDoS ទៅលើិវិបសាយហ្គេមដ៏ធំមួយ ហើយបានរកឃើញថា អ្នកវាយប្រហារ បានប្រើប្រាស់វិបសាយត្រឹមត្រូវរាប់ពាន់ដែលប្រើប្រាស់ WordPress ដោយមិនចាំបាច់គ្រប់គ្រងទៅលើវិបសាយ WordPress ទាំងនោះឡើយ។ Incapsula បានបញ្ចេញនូវបញ្ជី WordPress វិបសាយប្រមាណជា 2,500 ដែលជាប្រភពដើមនៃការវាយប្រហារ…

Read More » -

General

Google Pays $31,336 to Researchers

Google បានធ្វើការជួសជុលចំនុចខ្សោយមួយចំនួនដែលមាននៅក្នុង Chrome OS ដោយរួម មានទាំងចំនុចខ្សោយដែលមានហានិភ័យខ្ពស់ ដែលអាចត្រូវបានប្រើបា្រស់សម្រាប់ធ្វើការ ដំណើរការកូដពីចម្ងាយ (remote code execution) នៅក្នងម៉ាស៊ីនរបស់អ្នកប្រើប្រាស់។ Bug bounties គឺជារង្វាន់ជាទឹកប្រាក់ដែលត្រូវបានផ្តល់ដោយ សហគមន៍ Open Source ទៅដល់នណាម្នាក់ដែលបានរកឃើញនូវចំនុចខ្សោយជាចំបងនៅក្នុង Software។…

Read More » -

Security News

Adobe Reader PDF Tracking Vulnerability

ក្រុមហ៊ុន McAfee បានរកឃើញនូវចំនុចខ្សោយមាននៅក្នុងប្រព័ន្ធកម្មវិធី Adobe Reader នៅពេលដែលយើងកំពុង បើកមើលឯកសារ PDF។ បញ្ហានេះកើតមានឡើង នៅពេលដែលអ្នកប្រើប្រាស់ធ្វើការចុចទៅលើតំណភ្ជាប់ (link) ទៅកាន់ទីតាំងដទៃ ទៀត ដែលនៅពេលនោះ កម្មវិធីបានធ្វើការប្រើប្រាស់ JavaScript Application Programming Interface (API)…

Read More » -

Documents

Information Security Policy – RHAC

គោលនយោបាយសន្តិសុខក្លាយទៅជាមូលដ្ធានគ្រឹះនៃការរៀបចំសន្តិសុខនឹងនិតិវិធីនៃការរៀបចំដោយរួមមានការវិភាគហានិភ័យ វិធានការសន្តិសុខ ប្រតិបត្តិការណ៏នឹងការគ្រប់គ្រង។ គោលបំណងសំខាន់របស់វាគឺដើម្បីផ្តល់អោយបុគ្គលិកជាមួយនូវសេចក្តីសង្ខេបមួយអំពីការ អនុញ្ញាត្តិអោយប្រើទ្រព្យសម្បត្តិពត៏មាន ក៏ដូចជាការពន្យល់អ្វីដែលចាត់ទុកថាជាការអនុញ្ញាត្តិ នឹងអ្វីដែលមិនអនុញ្ញាត្តិ។ ជាមូលដ្ធានគ្រឹះមូលហេតុសំខាន់ពីក្រោយការបង្កើតគោលនយោបាយសន្តិសុខគឺដើម្បីកំណត់ គ្រឹះនៃសន្តិសុខពត៏មានរបស់ក្រុមហ៊ុន ឬស្ថាប័ន នឹងដើម្បីពន្យល់ទៅបុគ្គលិកពីរបៀប ដែលពួក គេមានទំនួលខុសត្រូវសំរាប់ការការពារធនធានពត៏មាន។

Read More » -

Security News

Vulnerability in Viber allow full access to Smart-Phones

អ្នកប្រើប្រាស់ឧបករណ៍ Smartphone (ទូរស័ព្ទដៃទំនើប) ប្រមាណជាង ៥០លាននាក់ជុំវិញពិភពលោក កំពុងតែប្រឈមមុខនឹងហានិភ័យ ដោយសារតែចំនុចខ្សោយ មាននៅក្នុងកម្មវិធី Viber។ ក្រុមហ៊ុនសន្តិសុខ BKAV បានប្រកាសថា បានរកឃើញនូវមធ្យោបាយសម្រាប់ធ្វើការ ចូលទៅកាន់ទូរស័ព្ទ ដែលដំណើរការ Android បាន ទាំងស្រុង ដោយប្រើប្រាស់កម្មវិធី ដ៏ល្បីមានឈ្មោះថា…

Read More » -

Security News

Associated Press Twitter Account Hacked!

គណនី Twitter របស់ទីភ្នាក់ងារការសែត Associated Press ត្រូវបានគេ hacked ហើយផ្សាយនូវព័ត៌មានមិនពិតស្តីពី ការផ្ទុះនៅសេតវិមាន ហើយលោកប្រធានាធិបតី Barack Obama ទទួលរងរបួស។ ក្នុងកំឡុងពេលតែប៉ុន្មាននាទីប៉ុណ្ណោះ Twitter បានធ្វើការផ្អាកគណនីនោះជាបណ្តោះអាសន្ន ហើយលោក Julie Pace ប្រធានផ្នែកឆ្លើយឆ្លងសម្រាប់…

Read More » -

General

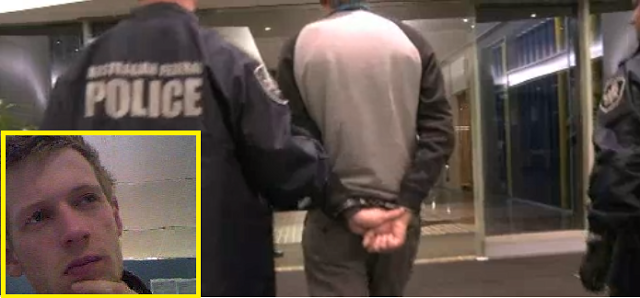

LulzSec Leader arrested by Australian Police

ដោយតាំងខ្លួនឯងជាអ្នកដឹកនាំក្រុម hackers មួយឈ្មោះថា LulzSec លោក “AushOK” ដែលជាឈ្មោះប្រើប្រាស់ online ត្រូវបានចាប់ខ្លួនដោយប៉ូលីសសហព័ន្ធអូស្រ្តាលី នៅក្នុង ទីក្រុង Sydney ដែលមានអាយុ ២៤ឆ្នាំកាលពីម្សិលមិញ។ ប៉ូលីសបានឲ្យដឹងថា បុរសនោះបានធ្វើការវាយប្រហារទៅលើវិបសាយរដ្ឋាភិបាល ដែលជាចំនុចចាប់ផ្តើមឲ្យមានការស៊ើុបអង្កេត រួចឈានទៅចាប់ខ្លួនគាត់តែម្តង។ បុរសនោះត្រូវបានគេរាយ ការណ៍មកថា…

Read More »