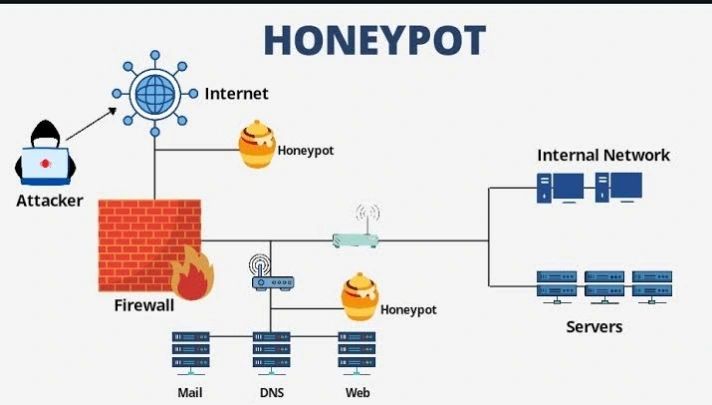

Honeypot គឺជាយន្តការសុវត្ថិភាពដែលត្រូវបានរៀបចំឡើងដើម្បីស្វែងរក បង្វែរ ឬសិក្សាពីការប៉ុនប៉ងលួចចូលដោយដើរតួជាប្រព័ន្ធបញ្ឆោត។ វាមើលទៅដូចជាគោលដៅស្របច្បាប់ ប៉ុន្តែត្រូវបានញែកចេញពីបណ្តាញជាក់ស្តែង ដើម្បីប្រមូលព័ត៌មានសម្ងាត់លើអ្នកវាយប្រហារ។

ឧទាហរណ៍

ស្រមៃថាអ្នកកំពុងការពារផ្ទះមួយពីចោរ។ អ្នកបានបង្កើតផ្ទះក្លែងក្លាយនៅក្បែរនោះ ដែលពោរពេញទៅដោយរបស់មិនមានតម្លៃសោះ។ ចោរលួចចូលផ្ទះក្លែងក្លាយនេះ ដោយគិតថាវាជាផ្ទះពិត។ អ្នកតាមដានសកម្មភាពរបស់ពួកគេ ដើម្បីសិក្សាពីបច្ចេកទេសរបស់ពួកគេ និងធានាសុវត្ថិភាពផ្ទះពិតប្រាកដរបស់អ្នក។

ឧទាហរណ៍បច្ចេកទេស

អ្នកដាក់ពង្រាយម៉ាស៊ីនមេ Honeypot នៅក្នុងបណ្តាញឌីជីថល (cooperate network) របស់អ្នក ដែលធ្វើត្រាប់តាមម៉ាស៊ីនមេមូលដ្ឋានទិន្នន័យ (database server)។ វាមិនមានទិន្នន័យពិតទេ ប៉ុន្តែចំពោះអ្នកវាយប្រហារគឺមើលទៅហាក់ដូចជាពិតប្រាកដណាស់។ នៅពេលអ្នកវាយប្រហារព្យាយាមចូលប្រើវា សកម្មភាពរបស់ពួកគេ (ដូចជា IP វិធីសាស្រ្ត និងឧបករណ៍) ត្រូវបានកត់ត្រាទុកសម្រាប់ការវិភាគ។

ប្រភេទនៃ Honeypots

Used to improve overall security by distracting attackers from real systems.

- Production Honeypot

ត្រូវបានតំឡើងដើម្បីកែលម្អសន្តិសុខសាយប័រទាំងមូល ដោយការបង្វែរដានអ្នកវាយប្រហារពីប្រព័ន្ធពិត។

ឧទាហរណ៍៖ បង្កើតទំព័រវេបសាយសម្រាប់ធ្វើការអាក់េសសចូល (log in page) ក្លែងក្លាយ - Research Honeypot

ប្រើសម្រាប់សិក្សាវិធីសាស្ត្រវាយប្រហារ និងប្រមូលយកព័ត៌មានសំខាន់។

ឧទាហរណ៍៖ ម៉ាស៊ីនមេ Honeypot ដែលក្លែងធ្វើឧបករណ៍ IoT ដើម្បីសិក្សាពីការវាយប្រហារដោយ botnet ។

ការប្រើប្រាស់

- ការរកឃើញការឈ្លានពាន៖ កំណត់អត្តសញ្ញាណការប៉ុនប៉ងចូលដោយគ្មានការអនុញ្ញាត។

- ភាពវៃឆ្លាតគំរាមកំហែង៖ ស្វែងយល់ពីឧបករណ៍ បច្ចេកទេស និងគោលដៅរបស់អ្នកវាយប្រហារ។

- យុទ្ធសាស្ត្របោកបញ្ឆោត៖ បង្វែរអ្នកវាយប្រហារឱ្យឆ្ងាយពីធនធានពិត។

- ការធ្វើតេស្តភាពងាយរងគ្រោះ៖ សិក្សាពីរបៀបដែលអ្នកវាយប្រហារទាញយកប្រយោជន៍ពីភាពទន់ខ្សោយ។

អត្ថប្រយោជន៍

- ការរកឃើញការគំរាមកំហែងដំបូង: កំណត់ការគំរាមកំហែងមុនពេលពួកគេឈានដល់ប្រព័ន្ធសំខាន់។

- ការប្រមូលទិន្នន័យ៖ ផ្តល់នូវការយល់ដឹងដ៏មានតម្លៃចំពោះគំរូ និងអាកប្បកិរិយានៃការវាយប្រហារ។

- ការការពារកាន់តែប្រសើរឡើង៖ ជួយក្នុងការកំណត់អត្តសញ្ញាណគម្លាតសុវត្ថិភាព និងធ្វើឲ្យប្រសើរឡើងនូវការការពារ។

- ប្រសិទ្ធភាពធនធាន៖ កាត់បន្ថយបន្ទុកការងារលើប្រព័ន្ធជាក់ស្តែងដោយបង្វែរការវាយប្រហារ។

- កន្លែងហ្វឹកហាត់៖ មានប្រយោជន៍សម្រាប់ក្រុមសន្តិសុខសាយប័រ ដើម្បីអនុវត្តការដោះស្រាយការគំរាមកំហែងក្នុងពិភពពិត។

ដែនកំណត់

- វិសាលភាពមានកំណត់៖ មិនអាចរកឃើញការវាយប្រហារលើប្រព័ន្ធនៅខាងក្រៅ honeypot បានទេ។

- ហានិភ័យ៖ ប្រសិនបើមិនបានដាក់ឱ្យនៅដាច់ដោយឡែកទេ អ្នកវាយប្រហារអាចប្រើ Honeypot ដើម្បីវាយប្រហារប្រព័ន្ធពិត។

- ធនធាន៖ ទាមទារការដំឡើង ការត្រួតពិនិត្យ និងការថែទាំ។