នាពេលណាមួយនោះ អ្នកនឹងលឺការប្រកាសនៅក្នុងយន្តហោះថា “Ladies and Gentlemen, this is your caption speaking …” ដែលអាចជាការប្រកាសរបស់ហេគឃ័រដែលបានគ្រប់គ្រងទៅលើប្រ័ពន្ធយន្តហោះ។

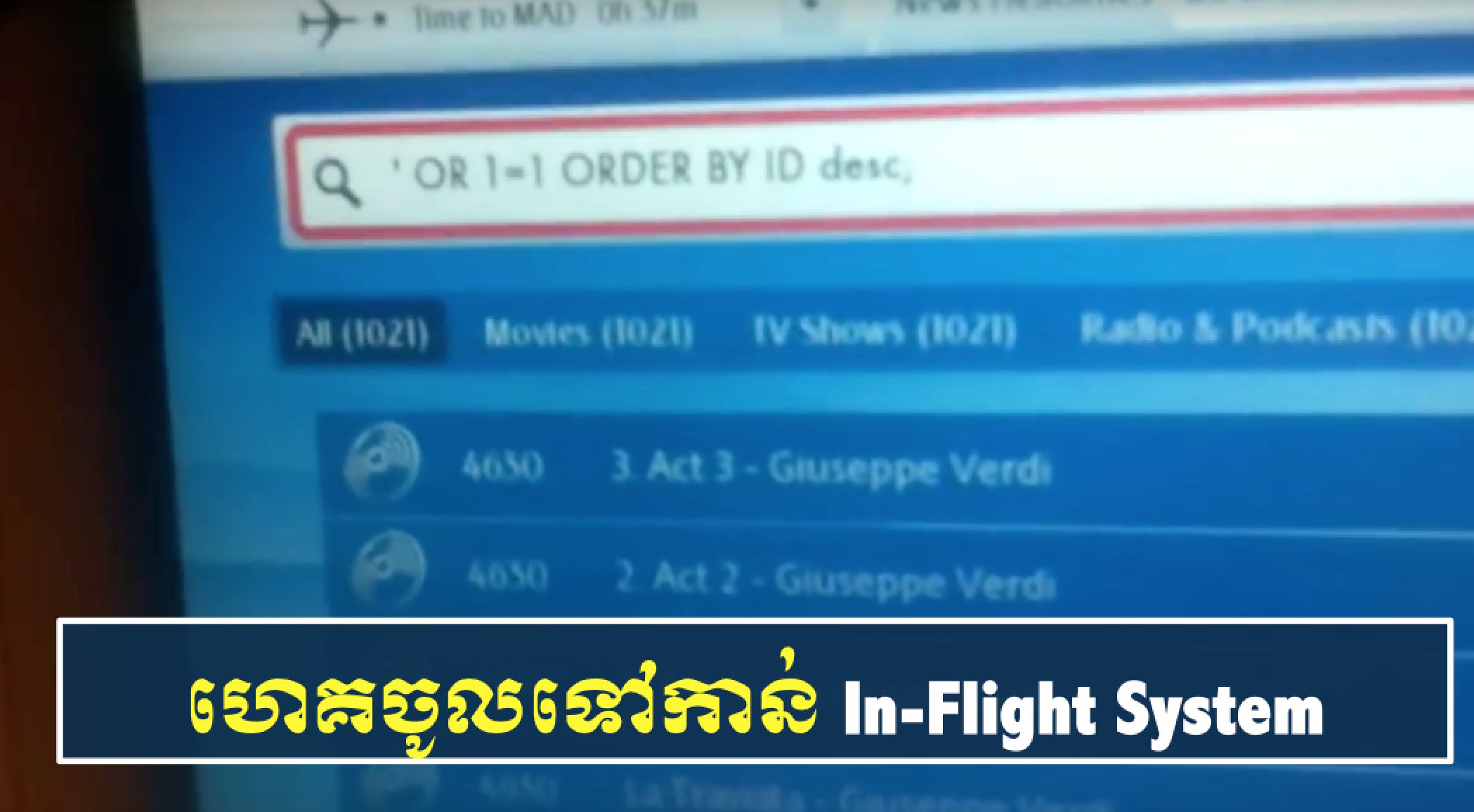

ចំនុចខ្សោយមួយចំនួនត្រូវបានគេរកឃើញនៅក្នុងប្រព័ន្ធកំសាន្ត (entertainment system) ដែលប្រើប្រាស់ដោយក្រុមហ៊ុនអាកាសចរណ៍ធំៗមួយចំនួន ដូចជា Emirates, United, American Airlines, Virgin, និង Qatar ដែលអាចឲ្យហេគឃ័រធ្វើការជ្រៀតចូលទៅក្នុងប្រព័ន្ធហោះហើរ និងឈានទៅការគ្រប់គ្រងយន្តហោះនោះតែម្តង។

យោងទៅតាមអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខមកពី IOActive ចំនុចខ្សោយសន្តិសុខត្រូវបានរកឃើញនៅក្នុងប្រព័ន្ធកំសាន្តយន្តហោះ Panasonic Avionics In-Flight Entertainment (IFE) ហើយដែលត្រូវបានប្រើប្រាស់នៅក្នុងក្រុមហ៊ុនអាកាសចរណ៍ចំនួន ១៣ ធំៗ ។

ចំនុចខ្សោយទាំងនោះអាចត្រូវបានវាយលុកដោយហេគឃ័រ ហើយអាចអនុញ្ញាតឲ្យមានការបន្លំ (spoof) ព័ត៌មានហោះហើរមានដូចជា map routes, speed statistics, និង altitude values និងអាចលួចយកនូវព័ត៌មាន credit card ផងដែរ។

លោក Ruben Santamarta បានធ្វើការវាយលុកដោយជោគជ័យ រួចធ្វើការផ្លាស់ប្តូរព័ត៌មានមួយចំនួនដូចជា altitude and location, គ្រប់គ្រងទៅលើប្រព័ន្ធភ្លើងក្នុងយន្តហោះ ក៏ដូចជាការហេគចូលទៅកាន់ប្រព័ន្ធប្រកាសព័ត៌មានផងដែរ។

ក្រៅពីបញ្ហាដូចដែលបានរៀបរាប់ខាងលើ អ្នកស្រាវជ្រាវក៏បាននិយាយដែរថា នៅក្នុងករណីខ្លះហេគឃ័រក៏អាចធ្វើការអាក់សេសទៅកាន់ព័ត៌មានលំអិត credit card របស់អ្នកដំណើរដែលបានរក្សាទុកនៅក្នុងប្រព័ន្ធបង់ប្រាក់ស្វ័យប្រវត្តិ ហើយប្រើប្រាស់ព័ត៌មាន frequent flyer membership ដើម្បីទាញយក ព័ត៌មានផ្ទាល់ខ្លួន។

ចំនុចខ្សោយនោះបានប៉ៈពាល់ទៅដល់ក្រុមហ៊ុនអាកាសចរណ៍ចំនួន ១៣ ដែលប្រើប្រាស់ Panasonic Avionics ក្នុងនោះរួមមាន American Airlines, United, Virgin, Emirates, Etihad, Qatar, FinnAir, KLM, Iberia, Scandinavian, Air France, Singapore, និង Aerolineas Argentinas ។

ចំនុចខ្សោយនេះត្រូវបានរាយការណ៍ទៅកាន់ក្រុមហ៊ុន Panasonic ក្នុងខែមិនា ឆ្នាំទៅមុន ហើយអ្នកស្រាវជ្រាវបានរង់ចាំអស់រយៈពេលច្រើនជាង ១ឆ្នាំកន្លះ មុនពេលដែលបង្ហាញជាសាធារណៈ ដែលក្រុមហ៊ុនអាចមានពេលគ្រប់គ្រាន់ក្នុងការបញ្ចេញកម្មវិធីសម្រាប់ជួសជុល (patches) ។

ក្រុមហ៊ុន Emirates កំពុងតែបានធ្វើការជាមួយ Panasonic ដើម្បីដោះស្រាយបញ្ហាទាំងនេះ ហើយបានអាប់ដេតប្រព័ន្ធរបស់ខ្លួនជាប្រចាំ។

លោក Santamarta គឺជាអ្នកដែលចេញការព្រមានអំពីបញ្ហាសន្តិសុខនៅក្នុងប្រព័ន្ធដែលត្រូវបានប្រើប្រាស់ដោយ different aircraft នៅពេលមុន។ ត្រលប់ទៅឆ្នាំ២០១៤ គាត់បានរកឃើញថា វាអាចមានលទ្ធភាពក្នុងការធ្វើ reverse engineer ដែលអាចឲ្យគាត់ធ្វើការតភ្ជាប់ទៅកាន់រលកសញ្ញា signal ឬក៏ប្រព័ន្ធកំសាន្តក្នុងយន្តហោះ ដើម្បីធ្វើការតភ្ជាប់ទៅកាន់ឧបករណ៍ក្នុងយន្តហោះ ដោយរួមមានប្រព័ន្ធចរាចរណ័ផងដែរ (navigation system) ។

សម្រាប់បច្ចេកទេសលំអិតអំពីចំនុចខ្សោយដែលរកឃើញនៅក្នុង Santamarta អ្នកអាចចូលទៅកាន់វេបសាយ IOActive’s ៕

ប្រភព៖ The Hacker News