អ្នកស្រាវជ្រាវផ្នែកសន្តិសុខ បានរកឃើញនូវ មេរោគស្មុគស្មាញមួយ ដែលពួកគេជឿជាក់ថាត្រូវបានបង្កើតឡើងដោយ រដ្ឋាភិបាលដែលមានទ្រព្យធន ដើម្បីធ្វើ ការស៊ើបការទៅលើគោលដៅអន្តរជាតិជាច្រើន រួមមានវិស័យសុខាភិបាល ថាមពល អាកាសចរណ៍ និងការស្រាវជ្រាវ។

មេរោគ Backdoor ឈ្មោះ Regin ត្រូវបានរកឃើញដោយអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខនៅក្រុមហ៊ុន Symantec ហើយបានភ្ជាប់ទំនាក់ទំនងទៅនឹង state-sponsored malware កាលពីលើកមុនៗ (Flame & Dugu, Stuxnet) ។ Regin គឺវាទាមទាររាប់ខែ ឬឆ្នាំដើម្បីបញ្ចប់នូវការមុខងារផ្សេងៗ គ្នាច្រើន ដែលអាចអនុញ្ញាតឲ្យអ្នកគ្រប់គ្រងវា អាចធ្វើអ្វីផ្សេងៗគ្នាទៅតាមគោលដៅនិមួយៗ។

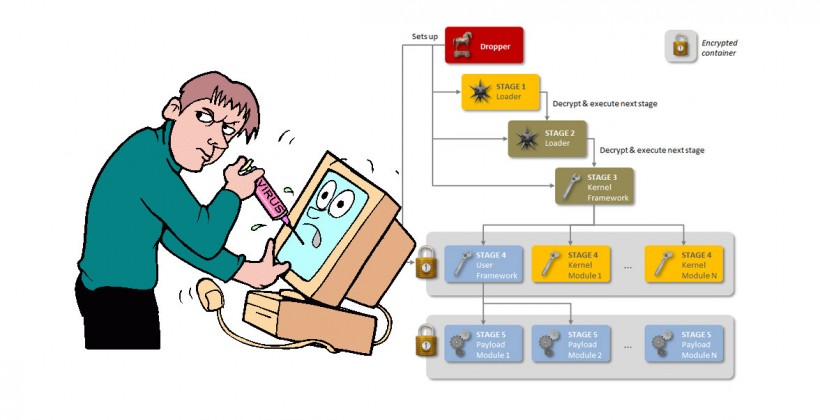

មេរោគនេះត្រូវបានគេរៀបចំឡើងចែកចេញជា ៥ដំណាក់កាល ហើយដំណាក់កាលនិមួយៗគឺសុទ្ធតែមាន encryption លើកលែងតែដំណាក់កាលទី១ ប៉ុណ្ណោះ ហើយដើម្បីធ្វើការវិភាគ និងយល់ដឹងអំពីមេរោគនេះ គឺទាមទារឲ្យអ្នកស្រាវជ្រាវយល់ដឹងទាំង ៥ដំណាក់កាល។ Regin ផ្ទុកទៅដោយ payloads ជាច្រើន ដោយរួមមានការថតអេក្រង់ (screenshort capture), គ្រប់គ្រងទៅលើ mouse របស់កុំព្យូទ័រ, លួចពាក្យសម្ងាត់, ឃ្លាំមើលនូវ network traffic, និងស្រោចស្រង់នូវឯកសារដែលបានលប់ (recovering deleted files)។ ចំណែកឯមុខងារផ្សេងទៀត គឺត្រូវបានបង្កើត ឡើងចំពោះគោលដៅជាក់លាក់ ក្នុងនោះមានដូចជា Payload សម្រាប់ឃ្លាំមើលនូវ traffic នៃ Microsoft IIS server ជាដើម។

អ្នកស្រាវជ្រាវបានបន្តទៀតថា Regin គឺត្រូវបានប្រើប្រាស់នៅក្នុងការងារជាច្រើន ដែលត្រូវបានជឿជាក់ថាអាចចាប់ផ្តើមក្នុងឆ្នាំ ២០០៨ ឬច្រើនឆ្នាំមុននេះទៅទៀត។

នៅពេលដែលកុំព្យូទ័រស្ទើរតែពាក់កណ្តាល ត្រូវបានស្គាល់ថាឆ្លងដោយមេរោគ Regin នោះស្ថិតនៅក្នុងប្រតិបត្តិករអ៊ិនធឺណេត (Intenret Service Provider) ក្រុមហ៊ុន Symantec ជឿជាក់ថា មេរោគនេះអាចស៊ើបការណ៍ពីអតិថិជនជាក់លាក់ ដែលប្រើប្រាស់នូវ ISPs នោះ។

វានៅមានចំនុចជាច្រើនទៀត ដែលក្រុមហ៊ុន Symantec មិនបានដឹងអំពី Regin ហើយប្រព័ន្ធដែលអ្នកវាយប្រហារប្រើប្រាស់ (command and control system) ដើម្បីទំនាក់ទំនងជាមួយនឹងម៉ាស៊ីនដែលឆ្លងគឺមិនទាន់ដឹងនូវឡើយ។ មេរោគនេះគឺមានសកម្មភាពខ្លាំងក្លា ចាប់ពីឆ្នាំ២០០៨ ដល់ឆ្នាំ២០១១ នៅពេលដែលវាត្រូវបានដកចេញទៅវិញដោយអ្នកគ្រប់គ្រងវា ដោយមិនដឹងអំពីមូលហេតុ។